Khi các mối đe dọa mạng ngày càng tinh vi, việc bảo vệ dữ liệu trở thành ưu tiên hàng đầu đối với cá nhân và doanh nghiệp. Trong số các phương pháp mã hóa hiện đại, mã hóa AES-256 có độ an toàn gần như tuyệt đối và được sử dụng rộng rãi trên toàn cầu. Bài viết này của VinaHost sẽ giúp bạn tìm hiểu AES-256 là gì, cách nó hoạt động và vì sao công nghệ này được xem là lá chắn vững chắc cho dữ liệu số của bạn.

Mã hóa AES-256 là Chuẩn mã hóa tiên tiến (AES) sử dụng khóa đối xứng 256 bit, được coi là thuật toán mã hóa mạnh nhất hiện nay. Khóa 256 bit tạo ra 2²⁵⁶ khả năng, khiến việc tấn công brute-force (thử mọi khóa) là bất khả thi về mặt tính toán với công nghệ hiện tại, ngay cả đối với siêu máy tính.

Cơ chế Hoạt động

- Thuật toán Khối 🔑: AES-256 chia dữ liệu thành các khối 128 bit và thực hiện 14 vòng lặp biến đổi phức tạp.

- Các bước Biến đổi 🔄: Mỗi vòng gồm 4 bước chính (SubBytes, ShiftRows, MixColumns, AddRoundKey) nhằm tạo tính phi tuyến và khuếch tán dữ liệu, kết hợp dữ liệu với khóa con (Round Key) để đảm bảo tính bí mật.

Ứng dụng và Tầm quan trọng

- Tiêu chuẩn Toàn cầu 🌐: Được chính phủ Hoa Kỳ và NSA chấp thuận để bảo vệ thông tin Tuyệt mật, AES-256 là nền tảng cho bảo mật Wi-Fi (WPA2/WPA3), VPN, giao dịch trực tuyến (SSL/TLS) và lưu trữ đám mây.

- So sánh 🥇: So với AES-128 và AES-192, AES-256 có nhiều vòng lặp hơn và độ dài khóa dài nhất, mang lại mức độ bảo mật cao nhất, dù tốc độ xử lý chậm hơn đôi chút. Mã hóa này là lá chắn vững chắc cho dữ liệu nhạy cảm trong kỷ nguyên số.

1. Mã hóa AES-256 là gì?

AES-256 là một phương pháp mã hóa dữ liệu sử dụng Chuẩn mã hóa tiên tiến (AES – Advanced Encryption Standard) với độ dài khóa 256 bit. Đây là một trong những thuật toán mã hóa đối xứng mạnh nhất hiện nay, thường được dùng để bảo vệ dữ liệu nhạy cảm trong các hệ thống chính phủ, tài chính và doanh nghiệp.

Các thành phần chính:

AES (Advanced Encryption Standard – Chuẩn mã hóa tiên tiến)

AES là một thuật toán mã hóa đối xứng do Viện Tiêu chuẩn và Công nghệ Hoa Kỳ (NIST) công bố năm 2001, thay thế cho thuật toán DES cũ. “Đối xứng” nghĩa là cùng một khóa được dùng cho cả việc mã hóa (encrypt) và giải mã (decrypt) dữ liệu.

- AES hoạt động theo cơ chế chia dữ liệu thành các khối 128 bit, sau đó thực hiện nhiều vòng biến đổi toán học (SubBytes, ShiftRows, MixColumns, AddRoundKey) để làm dữ liệu trở nên không thể đọc được nếu không có khóa.

- AES được đánh giá cao nhờ tốc độ nhanh, tính bảo mật mạnh, và hiệu quả trên cả phần mềm lẫn phần cứng.

256 (256-bit key)

Con số 256 chỉ độ dài của khóa mã hóa, tức là chuỗi bit được sử dụng để bảo vệ dữ liệu.

- Khóa càng dài thì mức độ an toàn càng cao, vì số lượng khả năng thử (brute-force) tăng theo cấp số nhân.

- Với AES-256, có tới 2²⁵⁶ khả năng khóa khác nhau, khiến việc giải mã bằng tấn công brute-force là gần như không thể với công nghệ hiện nay.

2. Cách hoạt động của AES-256

AES-256 là thuật toán mã hóa khối đối xứng, hoạt động bằng cách chia dữ liệu thành các khối 128 bit và thực hiện 14 vòng lặp (Rounds) biến đổi liên tiếp để biến dữ liệu gốc thành dữ liệu mã hóa (ciphertext).

2.1 Quy trình mã hóa qua các vòng lặp (Rounds)

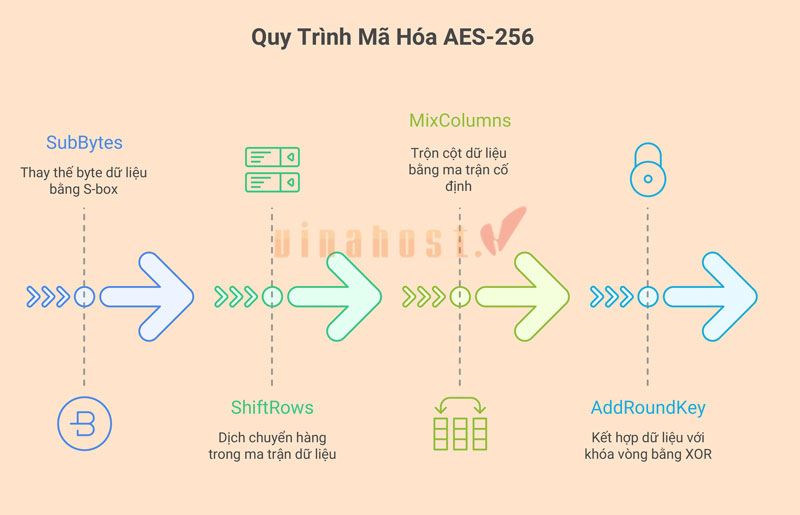

Mỗi vòng lặp trong AES-256 gồm 4 bước chính, được thiết kế để tăng mức độ phức tạp và an toàn của dữ liệu:

Bước 1: SubBytes (Thay thế byte):

- Mỗi byte dữ liệu trong khối được thay thế bằng một byte khác theo bảng tra cứu S-box.

- Mục đích: tạo tính phi tuyến, giúp dữ liệu không còn liên hệ trực tiếp với dạng gốc, khiến việc giải mã mà không có khóa trở nên cực kỳ khó.

Bước 2: ShiftRows (Dịch hàng):

- Các hàng trong ma trận dữ liệu 4×4 được dịch chuyển sang trái với số byte khác nhau (hàng 1 giữ nguyên, hàng 2 dịch 1 byte, hàng 3 dịch 2 byte, hàng 4 dịch 3 byte).

- Mục đích: khuếch tán dữ liệu theo hàng, làm cho các byte liên quan bị phân tán.

Bước 3: MixColumns (Trộn cột):

- Mỗi cột trong ma trận dữ liệu được nhân với một ma trận cố định trong trường toán học GF(2⁸).

- Mục đích: trộn lẫn dữ liệu giữa các byte trong cùng một cột, làm tăng tính khuếch tán.

(Bước này không thực hiện ở vòng lặp cuối cùng.)

Bước 4: AddRoundKey (Thêm khóa vòng):

Dữ liệu sau khi qua ba bước trên sẽ được kết hợp (XOR) với một khóa con (Round Key), được tạo ra từ khóa chính 256 bit.

Mục đích: gắn chặt dữ liệu mã hóa với khóa bí mật, đảm bảo chỉ ai có khóa mới có thể giải mã được.

2.2 Vai trò của khóa 256-bit

- Khóa 256-bit là yếu tố bảo mật cốt lõi trong AES-256, quyết định toàn bộ quá trình mã hóa và giải mã.

- Từ khóa gốc này, thuật toán sinh ra 15 khóa con (Round Keys) cho từng vòng mã hóa thông qua một quy trình gọi là Key Expansion.

- Với độ dài 256 bit, có đến 2²⁵⁶ khả năng khóa khác nhau, khiến việc tấn công brute-force (thử mọi khóa có thể) gần như bất khả thi với công nghệ hiện nay.

- Độ dài khóa càng lớn, hệ thống càng khó bị phá vỡ, đảm bảo tính bảo mật, toàn vẹn và riêng tư cho dữ liệu được mã hóa.

Tóm lại, AES-256 hoạt động bằng cách biến đổi dữ liệu qua 14 vòng xử lý, trong mỗi vòng có 4 bước: SubBytes, ShiftRows, MixColumns và AddRoundKey. Toàn bộ quy trình được điều khiển bởi khóa 256-bit, giúp dữ liệu sau khi mã hóa trở nên gần như không thể giải được nếu không có khóa đúng.

3. Tại sao mã hóa AES-256 được coi an toàn nhất hiện nay?

AES-256 được xem là chuẩn mã hóa mạnh nhất và phổ biến nhất trong lĩnh vực bảo mật dữ liệu hiện nay. Sự an toàn của nó đến từ cả cấu trúc thuật toán vững chắc, độ dài khóa cực lớn, và sự công nhận rộng rãi của các tổ chức bảo mật trên toàn cầu.

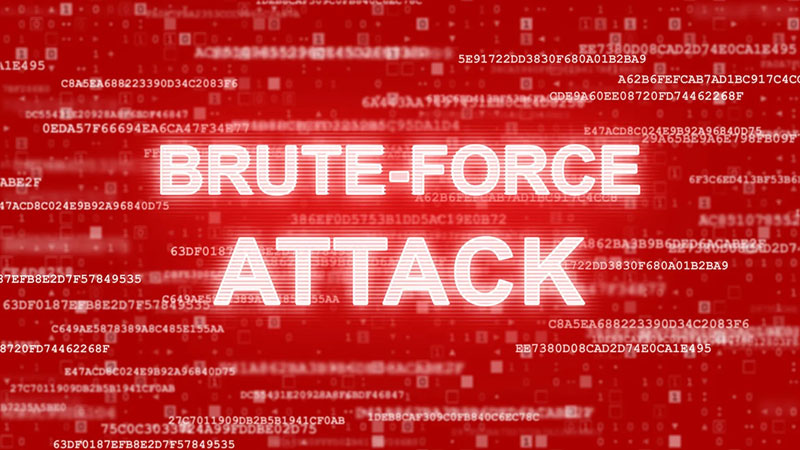

3.1 Tấn công Brute-force

- Tấn công brute-force là hình thức hacker thử tất cả các khóa có thể để giải mã dữ liệu.

- Với độ dài khóa 256 bit, AES-256 tạo ra 2²⁵⁶ khả năng khóa khác nhau, tức khoảng 1,15 × 10⁷⁷ khóa.

- Ngay cả với siêu máy tính mạnh nhất hiện nay, việc thử toàn bộ số lượng khóa này sẽ mất hàng tỷ năm, khiến brute-force gần như không thể thực hiện được trong thực tế.

- Ngoài ra, AES-256 còn có cấu trúc phi tuyến và nhiều vòng biến đổi, khiến việc tìm ra mối quan hệ giữa bản mã và bản gốc bằng phân tích toán học cũng rất khó khăn.

3.2 Sự công nhận và tin dùng toàn cầu

- AES (Advanced Encryption Standard) được Viện Tiêu chuẩn và Công nghệ Hoa Kỳ (NIST) chính thức phê duyệt năm 2001, sau quá trình đánh giá nghiêm ngặt từ hàng chục thuật toán mã hóa khác.

- AES-256 được chính phủ Hoa Kỳ, NSA (Cơ quan An ninh Quốc gia Mỹ) và nhiều tổ chức quốc tế chấp thuận để bảo vệ thông tin “Tuyệt mật” (Top Secret).

- Hiện nay, AES-256 là chuẩn bảo mật được sử dụng rộng rãi trong các hệ thống ngân hàng, VPN, lưu trữ đám mây, và giao thức HTTPS, đảm bảo tính bảo mật ở mức cao nhất.

AES-256 được coi là an toàn nhất hiện nay vì độ dài khóa khổng lồ khiến brute-force gần như bất khả thi, kết hợp với thiết kế thuật toán tối ưu và được công nhận toàn cầu. Nhờ vậy, AES-256 trở thành tiêu chuẩn vàng trong việc bảo vệ dữ liệu nhạy cảm trên toàn thế giới.

4. Ứng dụng thực tế của AES-256

Dưới đây là những ứng dụng phổ biến nhất của AES-256 trong thực tế:

4.1 Bảo mật Wi-Fi

AES-256 là nền tảng mã hóa trong các giao thức WPA2 và WPA3 – tiêu chuẩn bảo mật cho mạng Wi-Fi hiện đại.

- Mỗi gói dữ liệu truyền giữa thiết bị và router được mã hóa bằng khóa AES, ngăn chặn hacker nghe lén hoặc giả mạo kết nối.

- Nhờ đó, Wi-Fi sử dụng AES-256 có độ an toàn cao hơn nhiều so với các giao thức cũ như WEP hay TKIP.

4.2 Ứng dụng tin nhắn

Nhiều ứng dụng nhắn tin bảo mật như Signal, WhatsApp, Telegram sử dụng AES-256 để bảo vệ nội dung trò chuyện.

- Tin nhắn được mã hóa end-to-end (từ đầu đến cuối) bằng AES-256, đảm bảo chỉ người gửi và người nhận mới đọc được nội dung.

- Dữ liệu vẫn được bảo mật ngay cả khi bị chặn giữa đường hoặc lưu trên máy chủ trung gian.

4.3 Giao dịch trực tuyến và SSL/TLS

Trong các giao thức bảo mật SSL/TLS, AES-256 được dùng để mã hóa dữ liệu trao đổi giữa trình duyệt và máy chủ web.

- Giúp bảo vệ thông tin nhạy cảm như mật khẩu, số thẻ ngân hàng, thông tin cá nhân khỏi bị đánh cắp.

- Đây là lý do tại sao các website an toàn luôn có biểu tượng ổ khóa HTTPS trên thanh địa chỉ.

4.4 Mạng riêng ảo (VPN)

Các dịch vụ VPN hàng đầu hiện nay như NordVPN, Surfshark, ExpressVPN đều sử dụng AES-256 để mã hóa toàn bộ lưu lượng internet.

- Ngăn chặn việc theo dõi, nghe lén hoặc ghi lại hoạt động trực tuyến của người dùng.

- Giúp duy trì quyền riêng tư khi truy cập mạng công cộng hoặc các trang web bị giới hạn địa lý.

4.5 Lưu trữ đám mây (Cloud Storage)

Dữ liệu trên các nền tảng như Google Drive, Dropbox, OneDrive hoặc các hệ thống backup chuyên dụng thường được mã hóa bằng AES-256.

- Mỗi tệp tin được mã hóa trước khi tải lên máy chủ, đảm bảo chỉ người sở hữu khóa mới có thể truy cập hoặc giải mã.

- Bảo vệ dữ liệu khỏi rủi ro rò rỉ, tấn công mạng hoặc truy cập trái phép.

Xem thêm: Cloud Storage là gì? Lợi ích và cách hoạt động của lưu trữ đám mây

4.6 AES 256 trong thực tiễn – Bảo vệ dữ liệu doanh nghiệp cùng Vinahost

Ứng dụng AES-256 không chỉ là lý thuyết mà còn là tiêu chuẩn bắt buộc đối với các nhà cung cấp dịch vụ hạ tầng đám mây uy tín. Tại VinaHost, chúng tôi xem việc bảo vệ dữ liệu của khách hàng là ưu tiên hàng đầu và tích hợp mã hóa AES-256 vào cốt lõi của các dịch vụ quan trọng:

Dịch Vụ Cloud Backup:

Khi bạn sao lưu dữ liệu, điều quan trọng nhất là bản sao lưu đó phải được bảo vệ an toàn tuyệt đối. Dịch vụ sao lưu dữ liệu – Cloud Backup của chúng tôi sử dụng mã hóa AES-256 để mã hóa dữ liệu của bạn trước khi nó rời khỏi máy chủ (encryption in-transit) và khi nó được lưu trữ tại trung tâm dữ liệu.

5. So sánh AES-256 với các phiên bản khác (AES-128, AES-192)

AES (Advanced Encryption Standard) có ba phiên bản chính được phân biệt bởi độ dài khóa: 128-bit, 192-bit và 256-bit. Cả ba đều sử dụng cùng một cấu trúc thuật toán, chỉ khác nhau ở số vòng mã hóa và mức độ bảo mật.

| Tiêu chí | AES-128 | AES-192 | AES-256 |

| Độ dài khóa (Key Length) | 128 bit | 192 bit | 256 bit |

| Số vòng lặp (Rounds) | 10 vòng | 12 vòng | 14 vòng |

| Mức độ bảo mật (Security Level) | Cao – đủ mạnh cho hầu hết ứng dụng thương mại | Rất cao – bảo mật tăng thêm nhờ khóa dài hơn | Cực kỳ cao – chống brute-force và tấn công lượng tử tốt hơn |

| Hiệu suất (Performance) | Nhanh nhất do ít vòng mã hóa | Tốc độ trung bình | Chậm hơn một chút do nhiều vòng mã hóa hơn |

| Ứng dụng điển hình | Thiết bị di động, hệ thống cần tốc độ cao | Doanh nghiệp, cơ quan chính phủ | Quân đội, tài chính, dữ liệu tối mật |

Kết luận:

- AES-128: nhanh, đủ an toàn cho hầu hết ứng dụng.

- AES-192: cân bằng giữa tốc độ và bảo mật.

- AES-256: bảo mật tối đa, phù hợp với các hệ thống lưu trữ dữ liệu quan trọng, quân sự hoặc tài chính.

Vì vậy, AES-256 thường được xem là phiên bản mạnh nhất và an toàn nhất trong bộ thuật toán AES hiện nay.

Câu hỏi thường gặp

Câu 1: AES-256 đã bao giờ bị bẻ khóa chưa?

Chưa có bằng chứng công khai nào cho thấy AES-256 đã bị bẻ khóa hoàn toàn.

Câu 2: Liệu máy tính lượng tử có thể bẻ khóa AES-256?

Về lý thuyết, thuật toán lượng tử (Grover) làm giảm độ phức tạp brute-force từ ≈2²⁵⁶ xuống ≈2¹²⁸, tức vẫn rất lớn; AES-256 không bị phá ngay lập tức, nhưng hiệu quả bảo mật bị giảm.

Câu 3: Làm cách nào để biết một trang web hoặc ứng dụng đang sử dụng AES-256?

Bạn có thể kiểm tra cipher suite: nếu thấy AES_256/AES256 (ví dụ TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384) thì đang dùng AES-256.

Hoặc thực hiện theo cách sau: mở Developer Tools → Security trên trình duyệt, hoặc dùng openssl s_client -connect host:443 / công cụ như sslscan hay SSL Labs.

Tổng kết

Tóm lại, AES-256 không chỉ là một chuẩn mã hóa mạnh mẽ mà còn là nền tảng của hầu hết các hệ thống bảo mật hiện đại. Với khả năng chống lại các cuộc tấn công brute-force và được tin dùng bởi các tổ chức lớn trên toàn cầu, AES-256 mang đến mức độ an toàn gần như tuyệt đối cho dữ liệu. Nếu bạn muốn bảo vệ thông tin của mình trước các rủi ro mạng, lựa chọn sử dụng AES-256 chính là bước đi thông minh và bền vững nhất.

Để có thể tìm hiểu thêm thông tin, mời bạn truy cập vào Blog của VinaHost TẠI ĐÂY hoặc liên hệ ngay cho chúng tôi nếu cần tư vấn về dịch vụ.

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文