Ransomware không còn là một khái niệm xa lạ trong bối cảnh các vụ tấn công đang diễn ra ngày càng tinh vi và nhắm vào mọi đối tượng, từ cá nhân đến doanh nghiệp, tổ chức chính phủ. Vậy ransomware là gì mà lại trở nên phổ biến và nguy hiểm đến vậy? Bài viết này Vinahost sẽ cung cấp cho bạn thông tin cập nhật mới nhất về ransomware, giúp bạn hiểu rõ bản chất, cách thức lây lan và những biện pháp phòng tránh hiệu quả.

1. Ransomware là gì?

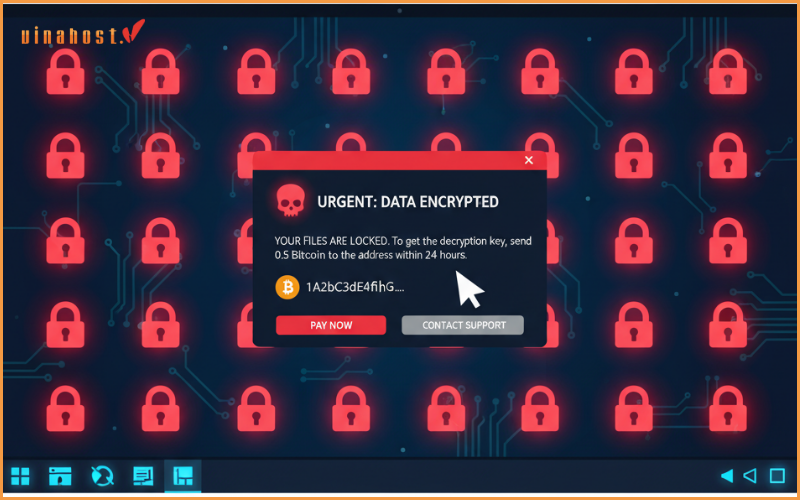

Ransomware (mã độc tống tiền) là một loại phần mềm độc hại được thiết kế để ngăn chặn người dùng truy cập vào dữ liệu trên máy tính hoặc một hệ thống mạng. Sau khi xâm nhập thành công, nó sẽ tiến hành mã hóa các tệp tin, khiến bạn không thể mở hay sử dụng chúng. Kẻ tấn công sau đó sẽ để lại một thông báo đòi tiền chuộc, thường là bằng tiền điện tử (như Bitcoin) để đổi lấy “chìa khóa giải mã” (decryption key).

1.1 Những cuộc tấn công Ransomware đã diễn ra

Ransomware không chỉ là một mối đe dọa tiềm tàng mà đã trở thành một vấn nạn toàn cầu, gây ra những thiệt hại kinh tế và xã hội to lớn. Dưới đây là một số vụ tấn công ransomware nổi tiếng, minh chứng cho sự nguy hiểm và biến hóa khôn lường của loại mã độc này:

- WannaCry: WannaCry đã tạo nên một “cơn địa chấn” trong thế giới mạng vào tháng 5 năm 2017, lây nhiễm hơn 200.000 máy tính tại 150 quốc gia chỉ trong vài ngày. Được coi là một trong những cuộc tấn công mạng quy mô lớn nhất trong lịch sử, WannaCry ước tính gây thiệt hại hàng tỷ đô la.

- GandCrab: GandCrab lây lan qua nhiều con đường, bao gồm email lừa đảo, quảng cáo độc hại, và khai thác lỗ hổng bảo mật. Tiền chuộc thường được yêu cầu bằng tiền điện tử như Dash hoặc Bitcoin. GandCrab đã ngừng hoạt động vào năm 2019, nhưng nó đã để những kỹ thuật tấn công tinh vi mà các loại ransomware khác có thể học hỏi.

- Bad Rabbit: Bad Rabbit nổi lên vào tháng 10 năm 2017, tạo thành một trong những làn sóng tấn công mạng lớn nhất trong năm, sau WannaCry và NotPetya. Điểm đặc biệt của Bad Rabbit nằm ở phương thức lây lan tinh vi và tốc độ lan truyền nhanh chóng, chủ yếu nhắm vào các tổ chức ở Nga, Ukraine và một số quốc gia Đông Âu.

- NotPetya: NotPetya lợi dụng lỗ hổng trong phần mềm kế toán M.E.Doc được sử dụng rộng rãi ở Ukraine để lây lan. Khác với WannaCry, NotPetya không có “công tắc chết” (kill switch), khiến cho việc ngăn chặn nó trở nên khó khăn hơn. Ước tính thiệt hại do NotPetya gây ra lên đến 10 tỷ đô la.

2. Lịch sử hình thành và phát triển của Ransomware

Ransomware không phải là một hiện tượng mới. Nó đã trải qua một quá trình phát triển lâu dài, từ những hình thức đơn giản đến các cuộc tấn công tinh vi và quy mô lớn, gây thiệt hại hàng tỷ đô la trên toàn cầu.

2.1 Giai đoạn đầu (1989-1996)

- AIDS Trojan (1989): AIDS Trojan do nhà sinh vật học Joseph Popp tạo ra. Nó được phân phối qua đĩa mềm và hiển thị thông báo yêu cầu người dùng gửi tiền (thực chất là tiền quyên góp giả mạo) đến một tổ chức từ thiện AIDS giả. Mặc dù không mã hóa dữ liệu, AIDS Trojan đã giới thiệu khái niệm “tống tiền bằng phần mềm”, một bước ngoặt quan trọng trong lịch sử tội phạm mạng.

- PC Cyborg Virus (1992): Đây là một trong những ví dụ đầu tiên về ransomware thực sự mã hóa dữ liệu. Nó mã hóa tên tệp trên ổ C và yêu cầu người dùng trả tiền để lấy lại quyền truy cập.

2.2 Giai đoạn hình thành và Phát triển (2005-2010)

- Sự xuất hiện ở Nga (2005-2006): Ransomware bắt đầu xuất hiện rộng rãi hơn vào giữa những năm 2000, đặc biệt là ở Nga. Biến thể TROJ_CRYZIP.A là một ví dụ điển hình, sử dụng mã hóa để khóa dữ liệu và yêu cầu tiền chuộc khoảng 300 đô la.

- Mở rộng Mục tiêu: Ransomware bắt đầu nhắm mục tiêu vào nhiều loại tệp tin hơn, bao gồm tài liệu văn bản (.doc, .docx), bảng tính (.xls, .xlsx), hình ảnh (.jpg, .png), và cả các tệp thực thi (.exe).

- Archievus (2006): Một loại ransomware khác xuất hiện, sử dụng kỹ thuật nén tệp tin vào định dạng .zip được bảo vệ bằng mật khẩu và yêu cầu tiền chuộc để cung cấp mật khẩu này.

2.3 Giai đoạn bùng nổ và lan rộng toàn cầu (2011-nay)

- SMS Ransomware (2011): Sử dụng tin nhắn SMS để thông báo yêu cầu tiền chuộc, cho thấy sự đa dạng trong phương thức tống tiền.

- Sự trỗi dậy của Tiền điện tử (từ 2012): Sự ra đời và phổ biến của Bitcoin và các loại tiền điện tử khác đã tạo điều kiện lý tưởng cho tội phạm mạng thực hiện các giao dịch tống tiền ẩn danh và khó bị truy vết.

- CryptoLocker (2013): Được coi là một trong những vụ tấn công ransomware lớn đầu tiên, CryptoLocker đã lây nhiễm hàng trăm ngàn máy tính và gây thiệt hại ước tính hàng triệu đô la. Nó sử dụng mã hóa RSA mạnh mẽ và yêu cầu tiền chuộc bằng Bitcoin.

- CryptoWall (2014): Kế thừa và phát triển từ CryptoLocker, CryptoWall sử dụng các kỹ thuật lây lan và mã hóa tinh vi hơn, gây ra thiệt hại còn lớn hơn.

- WannaCry và NotPetya (2017): Hai vụ tấn công này đã gây chấn động toàn cầu, cho thấy mức độ nguy hiểm và khả năng lây lan nhanh chóng của ransomware. WannaCry lợi dụng lỗ hổng EternalBlue, trong khi NotPetya được sử dụng như một công cụ phá hoại hơn là tống tiền.

3. Con đường lây nhiễm và cách thức hoạt động của Ransomware

Ransomware không chỉ đơn giản là mã hóa tệp tin. Quá trình tấn công của nó bao gồm nhiều giai đoạn, từ xâm nhập ban đầu đến tống tiền và đe dọa. Hiểu rõ các giai đoạn này giúp chúng ta có cái nhìn toàn diện hơn về cách thức hoạt động của ransomware.

Giai đoạn 1: Xâm nhập Hệ thống qua các con đường lây nhiễm

Ransomware có thể xâm nhập vào hệ thống bằng nhiều con đường khác nhau, bao gồm:

- Email lừa đảo (Phishing): Đây là phương thức phổ biến nhất. Kẻ tấn công gửi email giả mạo, chứa tệp đính kèm độc hại (ví dụ: tệp .exe, .zip, .doc có chứa macro) hoặc liên kết đến trang web giả mạo. Khi người dùng mở tệp đính kèm hoặc nhấp vào liên kết, ransomware sẽ được tải xuống và cài đặt.

- Khai thác Lỗ hổng Bảo mật: Kẻ tấn công lợi dụng các lỗ hổng bảo mật trong hệ điều hành, phần mềm hoặc trình duyệt web để xâm nhập vào hệ thống.

- Tải xuống Phần mềm Lậu: Tải xuống phần mềm từ các nguồn không đáng tin cậy thường tiềm ẩn nguy cơ chứa ransomware.

- Quảng cáo Độc hại (Malvertising): Quảng cáo độc hại trên các trang web, ngay cả các trang web uy tín, có thể dẫn người dùng đến các trang web chứa ransomware.

- Tấn công Chuỗi Cung ứng: Kẻ tấn công xâm nhập vào hệ thống của một nhà cung cấp phần mềm hoặc dịch vụ, sau đó lây nhiễm ransomware vào phần mềm hoặc dịch vụ đó, từ đó lây lan đến nhiều khách hàng của nhà cung cấp.

Giai đoạn 2: Cài đặt và thiết lập

Sau khi xâm nhập thành công, ransomware sẽ tiến hành cài đặt và thiết lập trên hệ thống nạn nhân. Quá trình này có thể bao gồm:

- Sao chép vào các thư mục hệ thống: Để đảm bảo ransomware hoạt động ngay cả sau khi máy tính khởi động lại.

- Tạo khóa registry: Để tự động khởi chạy khi hệ thống khởi động.

- Vô hiệu hóa các biện pháp bảo mật: Một số ransomware có thể cố gắng vô hiệu hóa phần mềm diệt virus hoặc tường lửa của hệ thống.

- Kết nối đến máy chủ điều khiển (C&C server): Để nhận lệnh và gửi khóa mã hóa.

Giai đoạn 3: Mã hóa Dữ liệu

Đây là giai đoạn chính của cuộc tấn công. Ransomware sẽ tìm kiếm và mã hóa các tệp tin quan trọng trên máy tính nạn nhân, bao gồm tài liệu, hình ảnh, video, cơ sở dữ liệu và các tệp tin khác.

- Thuật toán mã hóa: Ransomware thường sử dụng các thuật toán mã hóa mạnh mẽ như AES hoặc RSA để mã hóa dữ liệu.

- Đổi tên tệp tin: Sau khi mã hóa, ransomware thường đổi tên tệp tin và thêm một phần mở rộng mới (ví dụ: .locky, .crypt, .cerber, .WannaCry). Phần mở rộng này có thể thay đổi tùy thuộc vào từng loại ransomware.

- Xóa bản sao lưu (Shadow Copies): Một số ransomware còn cố gắng xóa các bản sao lưu (Shadow Copies) của Windows để người dùng không thể khôi phục dữ liệu mà không cần trả tiền chuộc.

Giai đoạn 4: Tống tiền

Sau khi mã hóa xong dữ liệu, ransomware sẽ hiển thị thông báo yêu cầu tiền chuộc. Thông báo này thường chứa:

- Thông tin về việc dữ liệu đã bị mã hóa.

- Hướng dẫn cách trả tiền chuộc (thường bằng Bitcoin hoặc các loại tiền điện tử khác).

- Thời hạn thanh toán.

- Đe dọa xóa hoặc công khai dữ liệu nếu không trả tiền.

Giai đoạn 5: Hậu tấn công

- Nếu trả tiền: Kẻ tấn công (có thể) cung cấp khóa giải mã để người dùng khôi phục dữ liệu. Tuy nhiên, không có gì đảm bảo việc này sẽ thành công.

- Nếu không trả tiền: Dữ liệu có thể bị mất vĩnh viễn hoặc bị công khai (trong trường hợp tấn công kép).

4. Các loại Ransomware phổ biến và nguy hiểm nhất hiện nay

Ransomware, hay phần mềm tống tiền, là một loại phần mềm độc hại nguy hiểm được thiết kế để ngăn chặn người dùng truy cập vào dữ liệu hoặc thiết bị của họ cho đến khi một khoản tiền chuộc được trả. Chúng được phân loại thành nhiều loại khác nhau, trong đó các loại phổ biến nhất là:

4.1 Locker ransomware

- Đặc điểm: Locker ransomware, còn được gọi là Non-encrypting ransomware (ransomware không mã hóa), không mã hóa các tệp của bạn. Thay vào đó, nó khóa hoàn toàn quyền truy cập vào thiết bị của bạn, khiến bạn không thể sử dụng máy tính hoặc thiết bị bị nhiễm.

- Cách thức hoạt động: Khi bị nhiễm loại ransomware này, thiết bị của bạn sẽ hiển thị một thông báo toàn màn hình, thường là một thông báo giả mạo từ cơ quan thực thi pháp luật hoặc một tổ chức khác, cáo buộc bạn vi phạm pháp luật và yêu cầu bạn trả tiền phạt để mở khóa thiết bị. Bạn sẽ không thể thực hiện bất kỳ thao tác nào khác ngoài việc bật/tắt máy.

- Ví dụ: Một máy tính bị nhiễm locker ransomware có thể hiển thị một thông báo cho biết máy tính đã bị khóa do vi phạm bản quyền và yêu cầu người dùng trả tiền phạt qua một phương thức thanh toán điện tử.

4.2 Ransomware Crypto

- Đặc điểm: Crypto ransomware, hay còn gọi là Encrypting ransomware (ransomware mã hóa), là loại ransomware phổ biến và nguy hiểm nhất. Nó mã hóa các tệp dữ liệu của bạn, khiến chúng không thể đọc được nếu không có khóa giải mã.

- Cách thức hoạt động: Crypto ransomware bí mật kết nối với máy chủ của tin tặc để tạo ra một khóa mã hóa duy nhất. Khóa này được sử dụng để mã hóa các tệp của bạn, thường bằng cách thay đổi tên tệp và phần mở rộng của chúng. Sau khi quá trình mã hóa hoàn tất, tin tặc sẽ hiển thị một thông báo yêu cầu tiền chuộc để cung cấp khóa giải mã. Thông báo này thường bao gồm hướng dẫn về cách thanh toán và thời hạn.

- Áp lực thời gian: Để gây áp lực lên nạn nhân, tin tặc thường đặt ra thời hạn thanh toán. Nếu tiền chuộc không được trả trong thời gian quy định, chúng có thể đe dọa xóa vĩnh viễn các tệp đã mã hóa hoặc tăng số tiền chuộc.

- Ví dụ: WannaCry và Petya là hai ví dụ nổi tiếng về crypto ransomware đã gây ra thiệt hại trên toàn cầu.

4.3 Ransomware khác

Ngoài hai loại chính trên, có nhiều biến thể ransomware khác với các đặc điểm và phương thức tấn công riêng biệt:

- RYUK: Đặc trưng bởi các cuộc tấn công nhắm vào các tổ chức lớn với yêu cầu tiền chuộc rất cao. RYUK thường được triển khai sau các cuộc tấn công ban đầu bằng phần mềm độc hại khác, như TrickBot hoặc Emotet.

- Sodinokibi: Hoạt động theo mô hình Ransomware-as-a-Service (RaaS), cho phép các nhóm tội phạm mạng khác thuê và sử dụng nó để thực hiện các cuộc tấn công. Sodinokibi thường khai thác các lỗ hổng bảo mật để xâm nhập vào hệ thống.

- Phobos: Thường được phân phối thông qua các cuộc tấn công vét cạn (brute-force) vào giao thức Remote Desktop Protocol (RDP). Khi tấn công thành công, Phobos sẽ mã hóa các tệp và thêm phần mở rộng “.phobos” vào tên tệp.

- Globelmposter: Là một họ ransomware phức tạp với nhiều biến thể, mỗi biến thể có thể sử dụng các kỹ thuật mã hóa khác nhau và lây lan qua nhiều phương thức.

- DoppelPaymer: Nổi tiếng với chiến thuật tống tiền kép: vừa mã hóa dữ liệu, vừa đe dọa công bố dữ liệu bị đánh cắp nếu tiền chuộc không được trả.

- Mamba: Điểm đặc biệt của Mamba là nó mã hóa toàn bộ ổ cứng thay vì chỉ mã hóa các tệp riêng lẻ, khiến hệ thống hoàn toàn không thể khởi động.

- Snatch: Tương tự như DoppelPaymer, Snatch cũng áp dụng chiến thuật tống tiền kép. Bên cạnh đó, nó còn sử dụng các kỹ thuật để vô hiệu hóa phần mềm diệt virus, gây khó khăn cho việc phát hiện và ngăn chặn.

- Dharma: Là một biến thể của ransomware Crysis, Dharma thường được phân phối thông qua các cuộc tấn công RDP và các chiến dịch email lừa đảo (phishing).

- HiddenTear: Là một dự án ransomware mã nguồn mở, được nhiều tin tặc sử dụng làm nền tảng để tạo ra các biến thể ransomware của riêng họ, dẫn đến sự gia tăng nhanh chóng về số lượng và sự đa dạng của các loại ransomware.

- Estemani: Một loại ransomware tương đối mới với thông tin còn hạn chế. Nó được biết đến với việc sử dụng các kỹ thuật mã hóa mạnh và có khả năng lây lan qua nhiều phương thức khác nhau.

- Rapid: Đúng như tên gọi, Rapid nổi tiếng với tốc độ mã hóa cực nhanh. Nó sử dụng các thuật toán mã hóa hiệu quả để nhanh chóng mã hóa các tệp của nạn nhân, gây khó khăn cho việc phục hồi dữ liệu.

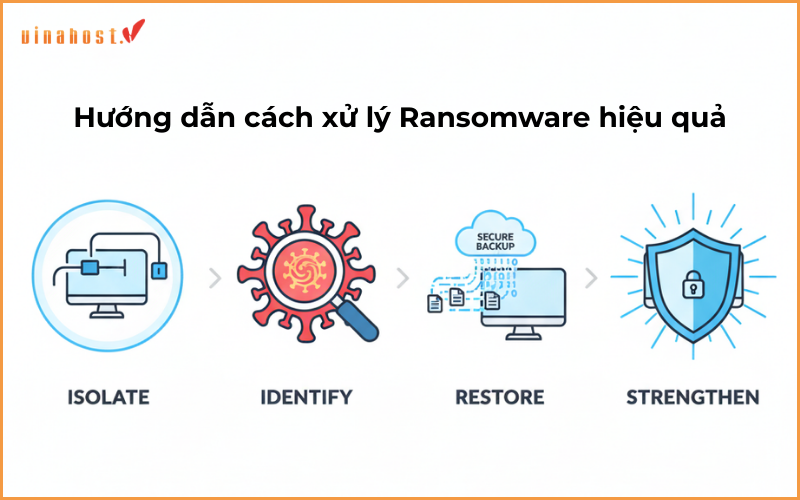

5. Cách xử lý khi bị tấn công Ransomware hiệu quả

Khi hệ thống của bạn trở thành mục tiêu của một cuộc tấn công ransomware, phản ứng nhanh chóng và hiệu quả là yếu tố then chốt để giảm thiểu thiệt hại. Dưới đây là quy trình chi tiết các bước cần thực hiện:

Bước 1: Cách ly hệ thống bị nhiễm

Đây là bước quan trọng nhất để ngăn chặn ransomware lây lan sang các thiết bị và hệ thống khác trong mạng. Cần thực hiện ngay lập tức các hành động sau:

- Ngắt kết nối mạng: Rút cáp mạng (Ethernet) hoặc tắt Wi-Fi ngay lập tức trên máy tính bị nhiễm. Điều này ngăn chặn ransomware liên lạc với máy chủ điều khiển (C&C server) của tin tặc và ngăn chặn việc lây lan sang các máy khác trong mạng nội bộ.

- Tắt máy tính bị nhiễm: Tắt nguồn máy tính bị nhiễm để ngăn chặn ransomware tiếp tục mã hóa dữ liệu. Tuyệt đối không khởi động lại máy tính cho đến khi bạn đã sẵn sàng thực hiện các bước tiếp theo.

- Cách ly các thiết bị lưu trữ bên ngoài: Nếu bạn có bất kỳ thiết bị lưu trữ bên ngoài nào được kết nối với máy tính bị nhiễm (ví dụ: ổ cứng di động, USB), hãy ngắt kết nối chúng ngay lập tức.

Bước 2: Xác định loại Ransomware và tìm kiếm giải pháp

Việc xác định loại ransomware là rất quan trọng vì nó giúp bạn tìm kiếm các công cụ giải mã (decryptor) có thể có. Tuy nhiên, không phải lúc nào cũng có sẵn công cụ giải mã cho tất cả các loại ransomware.

- Tìm kiếm thông tin về ransomware: Tìm kiếm các thông tin về các tệp bị mã hóa, thông báo đòi tiền chuộc, hoặc bất kỳ thông tin nào khác mà ransomware cung cấp. Sử dụng các công cụ tìm kiếm trực tuyến (ví dụ: Google, Bing) để tìm kiếm các thông tin này. Có thể có các trang web hoặc diễn đàn bảo mật đã ghi nhận về loại ransomware này và cung cấp các giải pháp hoặc công cụ hỗ trợ.

- Sử dụng các dịch vụ nhận dạng ransomware trực tuyến: Có một số dịch vụ trực tuyến miễn phí có thể giúp bạn xác định loại ransomware dựa trên các tệp bị mã hóa hoặc thông báo đòi tiền chuộc. Ví dụ: ID Ransomware (id-ransomware.malwarehunterteam.com).

- Tham khảo ý kiến chuyên gia: Nếu bạn không thể xác định loại ransomware hoặc không tìm thấy giải pháp, hãy liên hệ với các chuyên gia bảo mật hoặc các công ty dịch vụ khôi phục dữ liệu chuyên nghiệp.

Bước 3: Khôi phục dữ liệu (nếu có thể)

Đây là bước khó khăn nhất, và thành công phụ thuộc vào việc bạn có bản sao lưu dữ liệu hay không và loại ransomware bạn gặp phải.

- Khôi phục từ bản sao lưu: Nếu bạn có bản sao lưu dữ liệu gần đây, đây là cách tốt nhất để khôi phục dữ liệu. Hãy đảm bảo bản sao lưu được lưu trữ ở một vị trí an toàn, không bị ảnh hưởng bởi ransomware (ví dụ: ổ cứng ngoài đã được ngắt kết nối, lưu trữ đám mây).

- Tìm kiếm công cụ giải mã: Kiểm tra các trang web như No More Ransom (nomoreransom.org) để xem có công cụ giải mã nào phù hợp với loại ransomware bạn gặp phải hay không.

- Không trả tiền chuộc: Các chuyên gia bảo mật khuyến cáo không nên trả tiền chuộc cho tin tặc. Việc trả tiền không đảm bảo bạn sẽ lấy lại được dữ liệu và có thể khuyến khích tin tặc tiếp tục các hành vi phạm tội.

Để tránh các trường hợp bị mất dữ liệu do các cuộc tấn công như thế này, bạn nên sử dụng dịch vụ backup dữ liệu, để đảm bảo dữ liệu luôn được an toàn

Bước 4: Phân tích và tăng cường bảo mật

Sau khi đã xử lý xong vụ việc, hãy dành thời gian để phân tích nguyên nhân lây nhiễm và tăng cường các biện pháp bảo mật để tránh các cuộc tấn công tương tự trong tương lai.

- Phân tích nhật ký hệ thống: Xem xét nhật ký hệ thống để tìm ra cách thức ransomware đã xâm nhập vào hệ thống.

- Cập nhật phần mềm: Đảm bảo tất cả phần mềm, bao gồm hệ điều hành, trình duyệt web, phần mềm diệt virus và các ứng dụng khác, đều được cập nhật lên phiên bản mới nhất.

- Cài đặt và cấu hình phần mềm diệt virus mạnh mẽ: Sử dụng phần mềm diệt virus uy tín và cấu hình nó để quét hệ thống thường xuyên.

- Nâng cao nhận thức về bảo mật: Đào tạo người dùng về các mối đe dọa trực tuyến, cách nhận biết email lừa đảo và các biện pháp bảo mật cơ bản.

- Sao lưu dữ liệu thường xuyên: Thực hiện sao lưu dữ liệu thường xuyên và lưu trữ bản sao lưu ở một vị trí an toàn.

6. Hướng dẫn cách phòng chống Ransomware

Ransomware vẫn là một thách thức lớn trong lĩnh vực an ninh mạng, và việc loại bỏ hoàn toàn nó sau khi bị nhiễm là vô cùng khó khăn. Do đó, biện pháp phòng ngừa là chìa khóa để bảo vệ dữ liệu và tiết kiệm thời gian, công sức. Dưới đây là các biện pháp phòng ngừa ransomware hiệu quả mà bạn nên áp dụng:

6.1 Thận trọng khi sử dụng Wi-Fi công cộng

Mạng Wi-Fi công cộng, đặc biệt là những mạng không yêu cầu mật khẩu, thường tiềm ẩn nhiều rủi ro bảo mật. Vì vậy, hạn chế tối đa việc sử dụng Wi-Fi công cộng không rõ nguồn gốc. Nếu bắt buộc phải sử dụng, hãy cân nhắc sử dụng mạng riêng ảo (VPN) để mã hóa dữ liệu và bảo vệ kết nối của bạn.

6.2 Cẩn trọng với email và liên kết đáng ngờ

Email lừa đảo (phishing) là một trong những con đường lây lan ransomware phổ biến nhất. Tin tặc thường ngụy trang thành các email hợp pháp, chứa các liên kết độc hại hoặc tệp đính kèm chứa ransomware. Tuyệt đối không nhấp vào các liên kết lạ hoặc tải xuống các tệp đính kèm đáng ngờ.

6.3 Sao lưu dữ liệu thường xuyên và đồng bộ

Sao lưu dữ liệu là biện pháp phòng ngừa quan trọng nhất chống lại ransomware. Nếu dữ liệu của bạn bị mã hóa, bạn có thể dễ dàng khôi phục từ bản sao lưu mà không cần phải trả tiền chuộc cho tin tặc. Hãy thực hiện sao lưu dữ liệu định kỳ, tốt nhất là tự động, và lưu trữ bản sao lưu ở một vị trí an toàn, cách ly với hệ thống chính. Doanh nghiệp của bạn nên lên chiến lược backup dữ liệu để đảm bảo an toàn. để làm được điều đó, bạn hãy tham khảo bài viết này của Vinahost.

Top 3 giải pháp Backup dữ liệu cho doanh nghiệp an toàn – hiệu quả

6.4 Cài đặt và cập nhật phần mềm diệt Virus

Phần mềm diệt virus đóng vai trò như một lớp phòng thủ đầu tiên, giúp phát hiện và ngăn chặn ransomware trước khi nó có thể xâm nhập vào hệ thống. Hãy đảm bảo bạn sử dụng phần mềm diệt virus uy tín từ các nhà cung cấp được công nhận. Bạn cũng có thể tham khảo: Dịch vụ WAF của VinaHost

6.5 Sử dụng mật khẩu mạnh và xác thực hai yếu tố (2FA)

Mật khẩu mặc định là mục tiêu dễ dàng cho tin tặc. Hãy thay đổi tất cả mật khẩu mặc định trên các thiết bị, tài khoản trực tuyến và hệ thống của bạn. Sử dụng mật khẩu mạnh, kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt. Bạn có thể sử dụng trình quản lý mật khẩu để tạo và lưu trữ mật khẩu một cách an toàn.

6.6 Hiển thị phần mở rộng của tệp tin

Việc này giúp bạn dễ dàng phát hiện các tệp đáng ngờ, ví dụ như “hoadon.pdf.exe”.

6.7 Luôn cập nhật hệ điều hành và phần mềm

Bật chế độ tự động cập nhật. Các bản vá lỗi thường sửa các lỗ hổng bảo mật mà tin tặc có thể khai thác.

Ransomware thường xâm nhập vào hệ thống thông qua các lỗ hổng bảo mật chưa được vá trên website hoặc API. Bên cạnh việc sao lưu dữ liệu, hãy thiết lập lá chắn phòng thủ chủ động với Web Application and API Protection để ngăn chặn mã độc ngay từ khi xuất hiện.

7. Một số câu hỏi liên quan đến Ransomware

Câu 1: Vì sao Ransomware có tính lan rộng?

Tính lan rộng của ransomware xuất phát từ sự kết hợp của nhiều yếu tố nguy hiểm và nó đến từ bốn yếu tố chính:

- Tự động lây lan: Ransomware khai thác các lỗ hổng bảo mật để tự động xâm nhập và lây lan sang các máy tính khác trong cùng mạng mà không cần sự tương tác của người dùng.

- Đa dạng phương thức lây nhiễm: Ransomware sử dụng nhiều con đường khác nhau để xâm nhập vào hệ thống, bao gồm email độc hại (chứa tệp đính kèm hoặc liên kết độc hại), các trang web bị xâm nhập hoặc giả mạo, phần mềm lậu hoặc phần mềm bẻ khóa, và cả các thiết bị lưu trữ di động như USB.

- Lây lan trong mạng nội bộ: Khi một máy tính trong mạng LAN bị nhiễm ransomware, nó có thể nhanh chóng lây lan sang các máy tính khác trong cùng mạng, gây nguy hiểm đặc biệt cho các tổ chức và doanh nghiệp có mạng lưới máy tính lớn.

- Động cơ tống tiền: Mục tiêu chính của ransomware là tống tiền nạn nhân. Việc lây nhiễm càng nhiều máy tính đồng nghĩa với việc tin tặc có cơ hội tống tiền càng nhiều.

Câu 2: Làm sao để biết một email là lừa đảo?

Hãy kiểm tra kỹ địa chỉ email người gửi, các lỗi chính tả, ngữ pháp, và các yêu cầu khẩn cấp, bất thường. Di chuột qua liên kết để xem địa chỉ thật trước khi nhấp.

Tổng kết

Trên đây là những thông tin bổ ích gửi đến bạn đọc nhằm giúp bạn hiểu được Ransomware là gì cũng như những loại Ransomware đặc trưng. Tóm lại, ransomware là một loại phần mềm độc hại vô cùng nguy hiểm, được thiết kế để mã hóa dữ liệu của nạn nhân và đòi tiền chuộc để khôi phục quyền truy cập.

Nó hoạt động bằng cách xâm nhập vào hệ thống thông qua nhiều con đường khác nhau, mã hóa dữ liệu quan trọng và sau đó hiển thị thông báo yêu cầu tiền chuộc. Tính lan rộng của ransomware đến từ khả năng tự động lây lan, đa dạng phương thức tấn công, khả năng lây lan trong mạng nội bộ và động cơ tống tiền của tội phạm.

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文