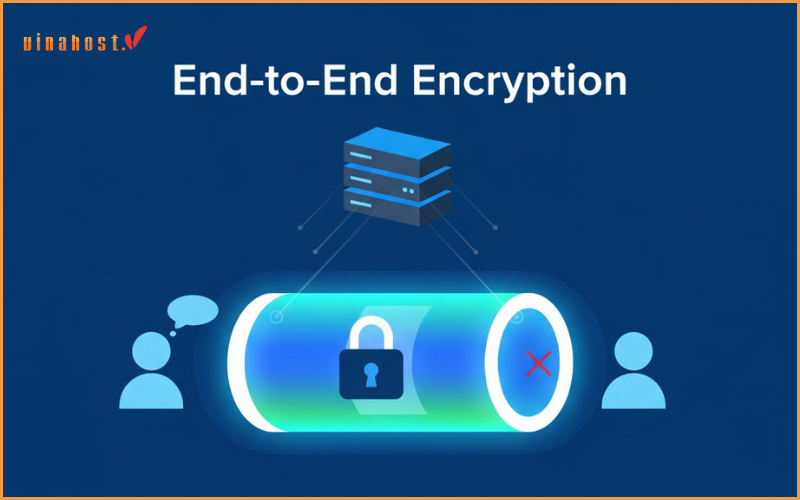

Những cuộc trò chuyện, hình ảnh, video mà bạn gửi qua Zalo, Messenger có thực sự “riêng tư” không? Giữa người gửi và người nhận, liệu có một “bên thứ ba” nào đó có thể đọc trộm được nội dung hay không?

Câu trả lời cho sự an toàn đó nằm ở một công nghệ gọi là Mã hóa đầu cuối (End-to-End Encryption – E2EE). Nó như một tấm khiên kỹ thuật số, đảm bảo rằng chỉ bạn và người nhận thực sự mới có thể xem được nội dung cuộc trò chuyện. Đừng lo lắng nếu bạn không rành về công nghệ. Trong bài viết này, Vinahost sẽ giải mã E2EE một cách đơn giản và dễ hiểu nhất.

1. Mã hóa đầu cuối là gì?

Mã hóa đầu cuối (E2EE) là một phương pháp bảo mật mà ở đó, dữ liệu (tin nhắn, hình ảnh, cuộc gọi) được mã hóa trên thiết bị của người gửi và chỉ có thể được giải mã trên thiết bị của người nhận.

Điều này có nghĩa là trong suốt quá trình di chuyển qua Internet, đi qua các máy chủ của nhà cung cấp dịch vụ (như Meta, Zalo, Google), không một ai (kể cả chính nhà cung cấp dịch vụ đó) có thể đọc được nội dung tin nhắn của bạn.

2. E2EE hoạt động như thế nào?

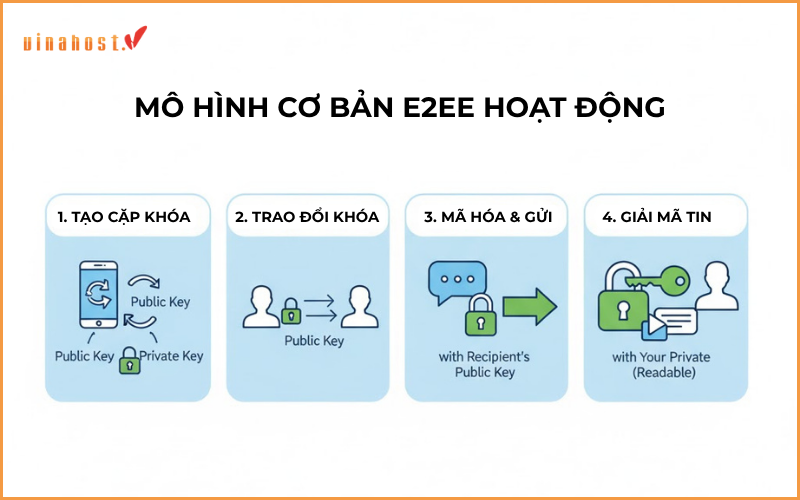

Quá trình mã hóa và giải mã này diễn ra tự động và gần như tức thời đằng sau giao diện ứng dụng bạn dùng, dựa trên một nguyên tắc gọi là “mã hóa bất đối xứng” với cặp khóa Công khai – Riêng tư.

Bước 1: Tạo cặp khóa (Public Key & Private Key)

Mỗi người dùng sẽ có một cặp khóa kỹ thuật số:

- Khóa công khai (Public Key): Giống như địa chỉ hòm thư hoặc số tài khoản ngân hàng của bạn. Bạn có thể chia sẻ nó cho bất kỳ ai để họ gửi “thư” (dữ liệu đã mã hóa) cho bạn.

- Khóa riêng tư (Private Key): Giống như chìa khóa để mở hòm thư của bạn. Bạn phải giữ nó tuyệt đối bí mật và không bao giờ chia sẻ cho ai.

Bước 2: Trao đổi khóa công khai (Key Exchange)

Khi bạn bắt đầu một cuộc trò chuyện với ai đó, ứng dụng của hai bạn sẽ tự động trao đổi Khóa công khai của nhau.

Bước 3: Mã hóa và Gửi tin nhắn

Khi bạn soạn tin nhắn gửi đi, ứng dụng sẽ dùng Khóa công khai của người nhận để “khóa” (mã hóa) tin nhắn đó thành một chuỗi ký tự vô nghĩa.

Bước 4: Giải mã tin nhắn

Khi người nhận nhận được chuỗi ký tự đó, ứng dụng của họ sẽ dùng Khóa riêng tư của chính họ để “mở khóa” (giải mã) nó về lại nội dung tin nhắn ban đầu. Vì chỉ họ mới có khóa riêng tư này, nên chỉ họ mới đọc được.

4. Ưu – nhược điểm của mã hóa đầu cuối

| Ưu điểm | Nhược điểm |

| Bảo mật tuyệt đối: Ngăn chặn nhà cung cấp dịch vụ, hacker, và chính phủ truy cập nội dung. | Khó khôi phục dữ liệu: Nếu bạn mất Khóa riêng tư (ví dụ: mất thiết bị và không sao lưu), bạn sẽ mất quyền truy cập vào các tin nhắn cũ. Đây là lý do tại sao việc có một chiến lược sao lưu toàn diện cho thiết bị, chẳng hạn như sử dụng dịch vụ Cloud Backup, lại trở nên quan trọng để giảm thiểu rủi ro mất mát dữ liệu không thể phục hồi. |

| Bảo vệ quyền riêng tư: Đảm bảo các cuộc trò chuyện nhạy cảm thực sự riêng tư. | Không che giấu metadata: E2EE chỉ bảo vệ nội dung, không che giấu thông tin “ai đã nhắn cho ai, khi nào”. |

| Toàn vẹn dữ liệu: Đảm bảo tin nhắn không bị thay đổi trên đường truyền. | Phụ thuộc vào bảo mật điểm cuối: Nếu thiết bị của bạn bị hack, E2EE trở nên vô nghĩa. |

5. So sánh E2EE và các loại mã hóa khác

Không phải tất cả “mã hóa” đều giống nhau. Dưới đây là bảng so sánh nhanh để bạn phân biệt:

| Tiêu chí | Mã hóa Đầu cuối (E2EE) | Mã hóa trên đường truyền (In Transit – TLS/SSL) | Mã hóa khi lưu trữ (At Rest) |

| Mức độ bảo vệ | Bảo vệ dữ liệu trên toàn bộ hành trình từ người gửi đến người nhận. | Chỉ bảo vệ dữ liệu khi nó đang di chuyển giữa bạn và máy chủ. | Chỉ bảo vệ dữ liệu khi nó đang “nằm im” trên máy chủ. |

| Ai có thể đọc? | Chỉ người gửi và người nhận. | Người dùng và nhà cung cấp dịch vụ. | Nhà cung cấp dịch vụ. |

| Ví dụ điển hình | Signal, WhatsApp, “Secret Chat” của Telegram. | Biểu tượng ổ khóa trên trình duyệt web (HTTPS), Gmail. | Dữ liệu được mã hóa trên Google Drive, Dropbox. |

6. Mã hóa đầu cuối hỗ trợ quyền riêng tư như thế nào?

E2EE là nền tảng của quyền riêng tư kỹ thuật số vì nó tạo ra một không gian giao tiếp an toàn, chống lại sự dòm ngó từ nhiều phía:

- Chống lại nhà cung cấp dịch vụ: Meta không thể đọc tin nhắn WhatsApp của bạn để phục vụ quảng cáo.

- Chống lại Hacker: Kể cả khi hacker tấn công và chiếm được dữ liệu trên máy chủ, chúng cũng chỉ nhận được một mớ dữ liệu đã mã hóa và vô dụng.

- Chống lại sự giám sát: E2EE gây khó khăn cho các yêu cầu truy cập dữ liệu từ cơ quan chính phủ, vì bản thân công ty công nghệ cũng không thể giải mã để cung cấp.

7. Những giới hạn và lầm tưởng về E2EE bạn cần biết

E2EE rất mạnh mẽ, nhưng không phải toàn năng, một số giới hạn có thể kể đến như:

- E2EE không bảo vệ Metadata: Nó che giấu nội dung bạn nói, nhưng không che giấu được việc bạn đã nói chuyện với ai, khi nào, trong bao lâu.

- E2EE vô dụng nếu thiết bị của bạn bị xâm nhập: Nếu điện thoại của bạn bị nhiễm virus hay mã độc, hacker có thể chụp màn hình, ghi lại thao tác bàn phím và đọc tin nhắn của bạn trước khi nó được mã hóa.

- An ninh điểm cuối là quan trọng nhất: Một ổ khóa E2EE vững chắc nhất cũng trở nên vô dụng nếu bạn để cửa nhà (thiết bị của bạn) mở toang. Hãy luôn cập nhật phần mềm, đặt mật khẩu mạnh cho điện thoại và cẩn thận với các liên kết lạ.

Đối với các nhà phát triển và doanh nghiệp, khái niệm “điểm cuối” không chỉ là thiết bị của người dùng mà còn chính là hạ tầng máy chủ của họ. Để xây dựng một ứng dụng an toàn, việc bảo vệ máy chủ là ưu tiên hàng đầu. Lựa chọn một nền tảng Cloud Server hiệu năng cao với các lớp bảo mật mạnh mẽ sẽ tạo ra một lá chắn vững chắc, ngăn chặn các cuộc tấn công ngay từ vòng ngoài. Đồng thời, một giải pháp Cloud Backup tự động là không thể thiếu để đảm bảo dữ liệu kinh doanh luôn an toàn trước mọi rủi ro, từ lỗi phần cứng đến tấn công ransomware.

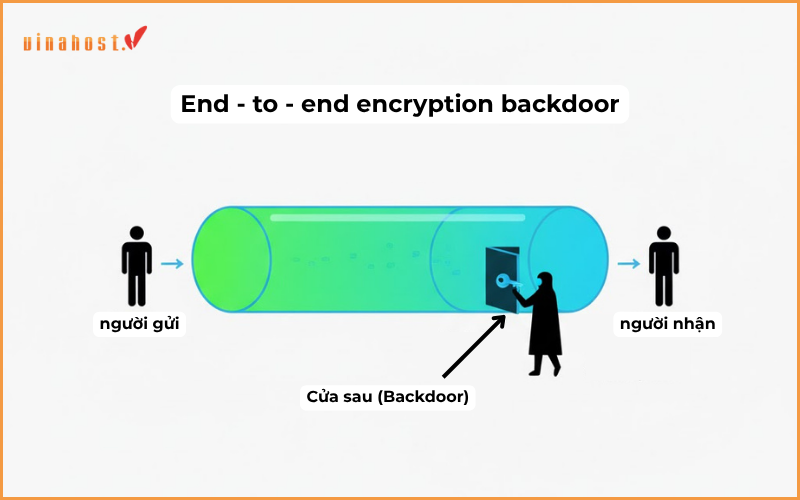

8. End – to – end encryption backdoor là gì?

“Backdoor” (cửa hậu) là một lối đi bí mật được cố tình tạo ra trong hệ thống mã hóa, cho phép một bên thứ ba (thường là chính phủ hoặc nhà phát triển) có thể vượt qua lớp bảo mật để truy cập dữ liệu.

Đây là một chủ đề gây tranh cãi gay gắt. Các cơ quan thực thi pháp luật cho rằng họ cần “backdoor” để điều tra tội phạm. Tuy nhiên, các chuyên gia an ninh mạng cảnh báo rằng bất kỳ “cửa hậu” nào dành cho người tốt cũng sẽ là một lỗ hổng để kẻ xấu khai thác, làm suy yếu toàn bộ hệ thống bảo mật.

Hầu như mọi ứng dụng, hệ thống đều có “cửa hậu” để khai thác thông tin người dùng, vì thông tin là “tiền” trong thế giới số mà Hầu hết các công ty công nghệ lớn và uy tín trên thế giới công khai tuyên bố rằng họ không tạo ra “backdoor” trong sản phẩm của mình. Tuy nhiên, “thực tế phức tạp hơn rất nhiều”

9. Ứng dụng của End To End Encryption là gì?

E2EE không chỉ dùng cho ứng dụng nhắn tin. Nó là công nghệ cốt lõi cho nhiều dịch vụ yêu cầu bảo mật cao:

- Ứng dụng nhắn tin: Signal, WhatsApp…

- Email bảo mật: ProtonMail, Tutanota.

- Lưu trữ đám mây: Tresorit, Sync.com.

- Trình quản lý mật khẩu: Bitwarden, 1Password.

- Giao dịch tài chính và tiền điện tử.

Tất cả các ứng dụng bảo mật này đều cần một nền tảng hạ tầng ổn định và an toàn để hoạt động. Nếu bạn đang có ý định xây dựng một website, một ứng dụng email bảo mật hay bất kỳ dịch vụ trực tuyến nào, việc lựa chọn một gói Hosting chất lượng hoặc một máy chủ VPS riêng tư chính là bước đi đầu tiên để đảm bảo dữ liệu của người dùng được bảo vệ ngay từ gốc.

10. Các ứng dụng phổ biến nào tại Việt Nam có Mã hóa đầu cuối?

- Signal: Tiêu chuẩn vàng. E2EE được bật mặc định cho mọi cuộc trò chuyện và cuộc gọi. Mã nguồn mở, minh bạch và thu thập cực ít dữ liệu người dùng.

- WhatsApp: E2EE được bật mặc định cho tất cả các cuộc trò chuyện, sử dụng cùng giao thức của Signal. Tuy nhiên, ứng dụng thuộc sở hữu của Meta và thu thập nhiều metadata.

- Zalo: Có cung cấp E2EE, nhưng người dùng phải bật thủ công cho từng cuộc trò chuyện riêng lẻ và chưa hỗ trợ cho nhóm.

- Messenger (Facebook): E2EE có sẵn trong tính năng “Cuộc trò chuyện bí mật” và cũng phải được kích hoạt thủ công. Meta đang trong quá trình triển khai E2EE mặc định nhưng chưa hoàn tất.

- Telegram: E2EE không phải là mặc định. Nó chỉ được áp dụng khi bạn sử dụng tính năng “Secret Chats”. Các cuộc trò chuyện thông thường và nhóm trên Telegram không được mã hóa đầu cuối.

Câu hỏi thường gặp về E2EE (FAQ)

Câu hỏi thường gặp

Câu 1: Chính phủ hoặc cơ quan thực thi pháp luật có đọc được tin nhắn E2EE không?

Trả lời: Về mặt lý thuyết, không. Nếu E2EE được triển khai đúng cách, ngay cả nhà cung cấp dịch vụ cũng không thể giải mã tin nhắn để cung cấp cho chính quyền. Họ chỉ có thể cung cấp metadata.

Câu 2: Tại sao không phải ứng dụng nào cũng bật E2EE mặc định?

Một số lý do bao gồm: sự phức tạp về kỹ thuật, mong muốn truy cập dữ liệu người dùng (cho quảng cáo hoặc các mục đích khác), và các tính năng đám mây (như đồng bộ lịch sử chat trên nhiều thiết bị) sẽ khó triển khai hơn với E2EE.

Câu 3: Làm thế nào để kiểm tra một cuộc trò chuyện có được mã hóa đầu cuối hay không?

Hầu hết các ứng dụng đều có một chỉ báo. Ví dụ, WhatsApp và Signal hiển thị một thông báo trong cửa sổ trò chuyện và cho phép bạn quét mã QR hoặc so sánh “số an toàn” để xác thực. Với Zalo và Messenger, bạn phải chủ động vào phần cài đặt của cuộc trò chuyện để bật tính năng này.

Kết luận

Đừng lầm tưởng rằng mọi tin nhắn bạn gửi đều tự động an toàn. Mã hóa đầu cuối chính là công cụ mạnh mẽ nhưng hãy nhớ 3 điều quan trọng:

- Nó bảo vệ NỘI DUNG, không phải METADATA.

- Nó vô dụng nếu THIẾT BỊ của bạn bị xâm nhập.

- Không phải ứng dụng nào cũng BẬT SẴN cho bạn.

Qua bài viết này, Vinahost đã cung cấp cho bạn những thông tin quan trọng nhất về E2EE và có được cái nhìn tổng quan về công nghệ này. Ngoià ra bạn có thể xem thêm các bài viết thú vị khác Tại Đây. Nếu cần được tư vấn hoặc hỗ trợ kỹ thuật, đừng ngần ngại liên hệ với chúng tôi qua:

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文