OpenSSL là một thư viện phần mềm mã nguồn mở cung cấp các công cụ mật mã và giao thức bảo mật mạng. Công cụ này cho phép quản trị viên hệ thống khởi tạo chứng chỉ số SSL, tạo CSR (Yêu cầu ký chứng chỉ), quản lý Private Key (Khóa bí mật) và mã hóa dữ liệu truyền tải trên môi trường Internet. Hãy cùng VinaHost khám phá sâu hơn về OpenSSL từ chức năng cho đến cách cài đặt trong bài viết này.

- Bản chất hệ thống: OpenSSL là thư viện mã nguồn mở (phân phối theo Apache License v2) thực thi các tiêu chuẩn mã hóa và giao thức bảo mật mạng SSL/TLS.

- Chức năng dòng lệnh (CLI): Cấp phát khóa mật mã (Private Key), tạo Yêu cầu ký chứng chỉ (CSR), kiểm tra đối chiếu mã băm và chuyển đổi định dạng tệp tin (như từ PEM sang PFX).

- Kiến trúc phân phối: Tương thích đa nền tảng. Quản trị viên cài đặt thông qua trình quản lý gói (

apt,yum,dnf) trên máy chủ Linux hoặc bản dựng Binary/Git Bash trên hệ điều hành Windows. - Tiêu chuẩn bảo mật hiện đại: Bắt đầu từ OpenSSL 3.x , hệ thống chuyển sang kiến trúc Provider, hỗ trợ biên dịch chứng chỉ chuẩn FIPS 140-2/140-3 và tích hợp thuật toán mật mã kháng lượng tử (PQC).

- Nguyên tắc vận hành an toàn: Bắt buộc loại bỏ các phiên bản phân phối dòng 1.1.1 (đã hết vòng đời hỗ trợ EOL), nâng cấp lên nhánh 3.x và thiết lập quyền truy cập nghiêm ngặt (chmod 400 hoặc 600) đối với tệp tin khóa riêng.

1. OpenSSL là gì?

OpenSSL là thư viện mã nguồn mở dùng để mã hóa dữ liệu và triển khai các giao thức bảo mật như SSL/TLS, giúp bảo vệ thông tin khi truyền qua mạng.

Hệ thống này phục vụ cho việc mã hóa dữ liệu, xác thực danh tính và đảm bảo tính toàn vẹn thông tin. Thư viện OpenSSL cung cấp các thuật toán mật mã (AES, RSA, SHA), hỗ trợ tạo và quản lý khóa công khai – khóa riêng. Công cụ này được tích hợp mặc định trong nhiều nền tảng web server (Apache, Nginx), email server và mạng riêng ảo (VPN).

2. OpenSSL và SSL/TLS có gì khác biệt?

| Tiêu chí | SSL/TLS | OpenSSL |

| Bản chất | Giao thức / Tiêu chuẩn bảo mật | Thư viện phần mềm / Công cụ |

| Chức năng | Quy định các quy tắc mã hóa, xác thực và truyền tải dữ liệu | Viết bằng mã code (C) để triển khai và thực thi các quy tắc của SSL/TLS. |

Nói ngắn gọn: SSL/TLS là tiêu chuẩn/giao thức, còn OpenSSLlà công cụ phần mềm giúp hiện thực hóa và áp dụng bộ tiêu chuẩn đó trên máy chủ.

3. 4 chức năng cốt lõi của OpenSSL là gì?

Dưới góc độ kỹ thuật, hệ thống OpenSSL thực thi 4 nhóm chức năng cơ bản thông qua giao diện dòng lệnh (OpenSSL command line), bao gồm: quản lý chứng chỉ, mã hóa dữ liệu, kiểm tra kết nối mạng và tính toán mã băm.

3.1. Tạo và quản lý chứng chỉ

OpenSSL cho phép tạo khóa mật mã (Private Key, Public Key), tạo CSR (Certificate Signing Request) và phát hành chứng chỉ số (bao gồm cả chứng chỉ tự ký tự phát hành theo chuẩn X.509) phục vụ cho giao thức bảo mật mạng. Công cụ này còn hỗ trợ:

- Kiểm tra thông tin chứng chỉ (thời hạn, thuật toán, tổ chức phát hành).

- Chuyển đổi giữa các định dạng tệp tin chứng chỉ phổ biến (PEM, DER, CRT, KEY).

- Quản lý và xác minh chuỗi chứng chỉ (certificate chain).

Chức năng này được ứng dụng trực tiếp trong quá trình triển khai HTTPS, mail server, mạng riêng ảo VPN hoặc các hệ thống yêu cầu xác thực danh tính.

3.2. Mã hóa/Giải mã dữ liệu

OpenSSL cung cấp bộ thuật toán mã hóa đối xứng và phi đối xứng (như RSA, ECC, AES) để bảo vệ dữ liệu. Lệnh OpenSSL thực thi các tác vụ:

- Mã hóa dữ liệu cục bộ trước khi truyền tải hoặc lưu trữ.

- Giải mã dữ liệu bằng hệ thống khóa tương ứng.

- Kết hợp với chữ ký số để xác thực danh tính nguồn gửi.

Cơ chế này giúp ngăn chặn tình trạng dữ liệu bị đọc trộm hoặc chỉnh sửa trái phép trong quá trình trao đổi qua mạng internet.

3.3. Kiểm tra kết nối mạng

OpenSSL hỗ trợ kiểm tra và phân tích kết nối mã hóa giữa máy khách và máy chủ. Dữ liệu trích xuất từ các lệnh chẩn đoán bao gồm:

- Phiên bản giao thức đang thiết lập.

- Thuật toán mã hóa (cipher suite) được thương lượng.

- Chi tiết trạng thái bắt tay (TLS handshake).

- Tính hợp lệ và cấu hình của chứng chỉ máy chủ.

Quản trị viên hệ thống dùng tính năng này để chẩn đoán mã lỗi cấu hình bảo mật trên web server hoặc các dịch vụ mạng liên quan.

3.4. Tính toán mã băm (Hashing)

Hệ thống có khả năng tạo giá trị băm (hash) từ dữ liệu hoặc tệp tin. Các giá trị này phục vụ cho:

- Kiểm tra tính toàn vẹn dữ liệu (phát hiện mọi thay đổi so với bản gốc).

- Hỗ trợ xác thực và chữ ký số.

- Đối chiếu nội dung tệp tin dung lượng lớn mà không cần mở tệp.

Đặc tính của mã băm là tính một chiều (không thể dịch ngược về dữ liệu ban đầu), được hệ thống sử dụng làm cơ sở để phát hiện mã độc hoặc sự cố truyền tải tệp tin.

4. Tại sao hệ thống máy chủ cần dùng OpenSSL?

OpenSSL được tích hợp mặc định trên phần lớn các hệ thống máy chủ web (Web server) nhờ 5 đặc điểm kỹ thuật cơ bản: khả năng quản lý chứng chỉ, thư viện thuật toán mã hóa, công cụ chẩn đoán lỗi, giấy phép nguồn mở và tính tương thích đa nền tảng.

4.1. Triển khai và quản lý chứng chỉ số SSL/TLS

OpenSSL là công cụ tiêu chuẩn để tạo khóa, cấu hình và quản lý chứng chỉ SSL/TLS. Hệ thống cho phép quản trị viên cấp phát chứng chỉ tự ký hoặc tạo yêu cầu CSR để gửi cho các tổ chức phát hành (CA), phục vụ triển khai HTTPS, máy chủ email và mạng riêng ảo (VPN).

4.2. Cung cấp thư viện thuật toán mật mã

Thư viện OpenSSL tích hợp sẵn các tiêu chuẩn thuật toán mật mã như RSA, ECC, AES và SHA phục vụ cho quá trình mã hóa, giải mã, ký số và xác thực dữ liệu. Việc cung cấp đa dạng thuật toán giúp quản trị viên chủ động lựa chọn phương thức bảo mật phù hợp với cấu hình máy chủ.

⚠️ Lưu ý: Mức độ bảo mật của dữ liệu phụ thuộc vào việc lựa chọn thuật toán mã hóa và cách cấu hình tham số lệnh OpenSSL, không tự động đạt mức tối đa ở cấu hình mặc định.

4.3. Kiểm tra và chẩn đoán giao thức mạng

Hệ thống cung cấp tập lệnh dòng lệnh (command-line) để kiểm tra kết nối SSL/TLS giữa máy khách và máy chủ. Tính năng này giúp quản trị viên trích xuất trạng thái bắt tay (handshake), từ đó chẩn đoán chính xác các lỗi SSL phổ biến như sai cấu hình, chứng chỉ hết hạn hoặc giao thức không tương thích.

4.4. Phần mềm mã nguồn mở miễn phí (Open Source)

Khác với các phần mềm thương mại, OpenSSL được phân phối dưới dạng phần mềm mã nguồn mở miễn phí. Cá nhân và tổ chức có thể tải về, kiểm tra mã nguồn và biên dịch lại trên máy chủ của mình mà không phát sinh chi phí bản quyền.

4.5. Tính tương thích đa nền tảng

Bộ thư viện này được biên dịch bằng ngôn ngữ C, cho phép hoạt động độc lập trên nhiều kiến trúc hệ thống. Quản trị viên có thể cài đặt và sử dụng lệnh openssl windows cho máy chủ IIS hoặc triển khai openssl linux, Ubuntu, CentOS đối với các nền tảng Apache và Nginx mà không làm thay đổi cấu trúc mã hóa lõi.

5. Tại sao OpenSSL là tiêu chuẩn trong bảo mật mạng?

Hệ thống OpenSSL trở thành tiêu chuẩn cốt lõi trong bảo mật mạng toàn cầu dựa trên 5 yếu tố: giấy phép mã nguồn mở minh bạch, sự tích hợp trong hạ tầng của các tập đoàn công nghệ lớn, khả năng hỗ trợ thuật toán kháng lượng tử (PQC), tính tương thích nền tảng và kiến trúc Provider module.

5.1. Mã nguồn mở (Apache License v2)

OpenSSL là thư viện mã nguồn mở với sự đóng góp của cộng đồng phát triển toàn cầu. Bắt đầu từ phiên bản OpenSSL 3.0, dự án đã chuyển sang sử dụng giấy phép Apache License v2. Thay đổi này giúp việc tích hợp OpenSSL vào các sản phẩm thương mại trở nên rõ ràng về mặt pháp lý, tạo lợi thế lớn so với các thư viện bảo mật mã nguồn đóng.

5.2. Tích hợp trong hạ tầng của các tập đoàn công nghệ toàn cầu

Các doanh nghiệp công nghệ hàng đầu thế giới đều tích hợp mã nguồn OpenSSL vào hạ tầng máy chủ và dịch vụ của họ:

| Doanh nghiệp | Vai trò của OpenSSL trong hệ thống |

|---|---|

| Tích hợp trong nhiều thành phần máy chủ và hệ thống mạng nội bộ. | |

| Amazon (AWS) | Làm nền tảng cho các cơ chế mã hóa và giao thức TLS trong dịch vụ đám mây. |

| Microsoft | Sử dụng trong các thành phần tương thích SSL/TLS trên môi trường Linux và hệ sinh thái Cloud. |

| Meta (Facebook) | Thực thi mã hóa kết nối mạng và đảm bảo an toàn truyền tải dữ liệu. |

| Apple | Triển khai trong các thành phần hệ thống lõi và công cụ dành cho nhà phát triển. |

| Oracle | Cung cấp nền tảng mã hóa cho các sản phẩm máy chủ và phần mềm trung gian. |

5.3. Hỗ trợ thuật toán mật mã kháng lượng tử (PQC)

OpenSSL duy trì một hệ thống thuật toán mật mã đa dạng, bao gồm mã hóa đối xứng, phi đối xứng, chữ ký số, hàm băm và các cơ chế xác thực. Bắt đầu từ phiên bản OpenSSL 3.5, dự án đã triển khai tích hợp các thuật toán mật mã mới tuân thủ tiêu chuẩn quốc tế để đối phó với sự phát triển của máy tính lượng tử.

Trong phiên bản OpenSSL 3.5, dự án đã chính thức tích hợp các thuật toán mật mã kháng lượng tử (PQC). Việc này tuân thủ trực tiếp tiêu chuẩn của NIST đối với các thuật toán ML-KEM (Kyber) và ML-DSA (Dilithium), giúp bảo vệ hệ thống dữ liệu trước khả năng giải mã của máy tính lượng tử trong tương lai.

5.4. Tính tương thích đa nền tảng

Thư viện OpenSSL được biên dịch để hoạt động ổn định trên nhiều hệ điều hành như Linux (Ubuntu, CentOS), Windows, macOS, BSD, cũng như trên các thiết bị nhúng phần cứng và môi trường điện toán đám mây. Đặc tính này giúp hệ thống quản trị viên dễ dàng đồng bộ cấu hình mật mã trên toàn bộ cơ sở hạ tầng mạng.

5.5. Kiến trúc modular với hệ thống Provider

Từ dòng OpenSSL 3.x, kiến trúc của thư viện đã được thiết kế lại theo hướng module hóa thông qua hệ thống Provider. Thiết kế này tách biệt hoàn toàn các thuật toán mật mã khỏi lõi xử lý (Core) của phần mềm.

Cách tiếp cận kiến trúc mới này cung cấp các lợi thế kỹ thuật cơ bản:

- Cho phép quản trị viên thay thế, nâng cấp hoặc gỡ bỏ các thuật toán cụ thể mà không cần biên dịch lại toàn bộ lõi hệ thống.

- Dễ dàng kiểm soát và thiết lập các chính sách bảo mật website riêng biệt cho từng môi trường máy chủ.

Đặc biệt đối với môi trường doanh nghiệp yêu cầu tuân thủ bảo mật khắt khe, OpenSSL cung cấp module FIPS Provider. Module này cho phép hệ thống triển khai các thuật toán đã được kiểm định, đảm bảo tuân thủ tiêu chuẩn bảo mật do chính phủ Hoa Kỳ ban hành (FIPS 140-2 và FIPS 140-3). Việc tương tác thông qua High-level EVP API giúp các ứng dụng máy chủ duy trì tính ổn định, không bị phụ thuộc mã hóa (hardcode) vào các thuật toán nền tảng ở tầng thấp.

Đối với hệ thống máy chủ thương mại, thay vì sử dụng chứng chỉ tự ký khởi tạo trực tiếp từ lệnh OpenSSL, quản trị viên bắt buộc phải sử dụng chứng chỉ số được xác thực bởi các Tổ chức phát hành (CA) quốc tế độc lập. Doanh nghiệp có thể mua SSL giá rẻ như Sectigo SSL hoặc GeoTrust SSL để tối ưu chi phí vận hành.

6. Cách cài đặt OpenSSL trên Windows 10/11

Quản trị viên có thể cài đặt OpenSSL trên Windows thông qua 3 phương pháp kỹ thuật cơ bản: sử dụng tệp thực thi Binary, môi trường giả lập lệnh Git Bash hoặc cấu hình biến môi trường (Environment Variables).

6.1. Sử dụng bản cài đặt Binary từ Shining Light Productions

Phương pháp này cung cấp trình cài đặt tự động, không yêu cầu người dùng tự biên dịch mã nguồn (compile from source) từ đầu.

Các bước thực hiện:

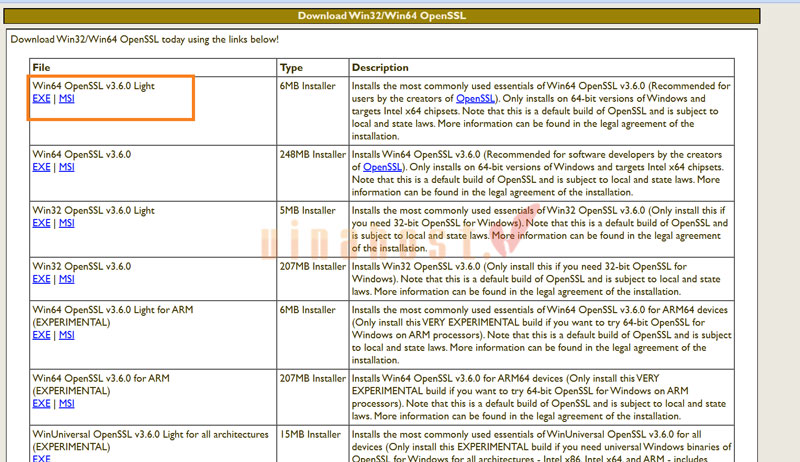

Truy cập website của tổ chức Shining Light Productions tại địa chỉ:: https://slproweb.com/products/Win32OpenSSL.html

Chọn phiên bản tệp tin cài đặt:

Win64 OpenSSL v3.x.x Light: Phiên bản tối giản, chứa các thư viện đủ dùng cho việc kiểm tra mạng và tạo lệnh chứng chỉ.

Win64 OpenSSL v3.x.x Full: Bao gồm đầy đủ bộ thư viện mã hóa phục vụ cho môi trường phát triển (development).

- Tải tệp định dạng (.exe) và tiến hành cài đặt theo thiết lập mặc định.

- Kiểm tra phân hệ bằng cách khởi chạy tiện ích Command Prompt và nhập lệnh: openssl version

ℹ️ Tổ chức Shining Light Productions là đối tác cung cấp bản build OpenSSL được liệt kê trực tiếp trong danh sách “Binaries” chính thức của dự án OpenSSL.

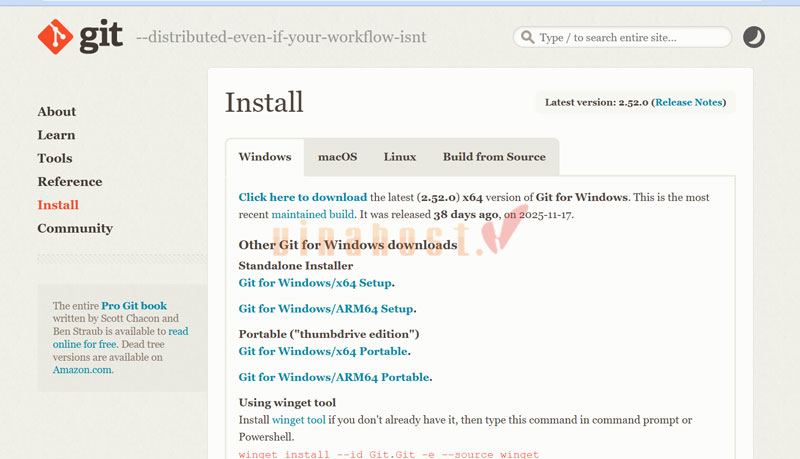

6.2. Cài đặt OpenSSL thông qua Git Bash

Công cụ Git for Windows tích hợp sẵn bộ nhân OpenSSL, phù hợp cho quản trị viên hệ thống cần môi trường dòng lệnh tương đồng với máy chủ Linux.

Cách kiểm tra và sử dụng:

Truy cập và cài đặt hệ thống từ địa chỉ https://git-scm.com/download/win

- Khởi chạy tiện ích Git Bash trên máy tính.

- Thực thi tập lệnh:

openssl version

Lợi thế cấu hình kỹ thuật:

- Cung cấp giao diện lệnh (CLI) tương đương với nền tảng máy chủ Linux.

- Giảm thiểu độ lệch cấu hình khi phát triển dự án trên Windows nhưng triển khai (deploy) lên môi trường máy chủ Linux (Ubuntu/CentOS).

- Bỏ qua bước thiết lập biến môi trường độc lập.

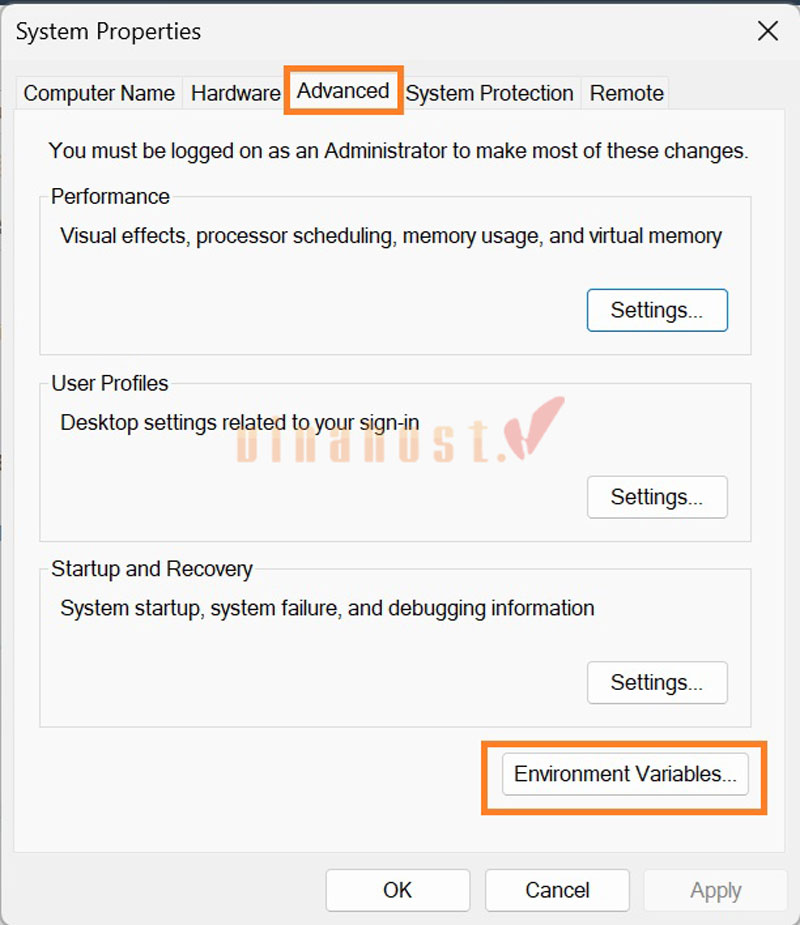

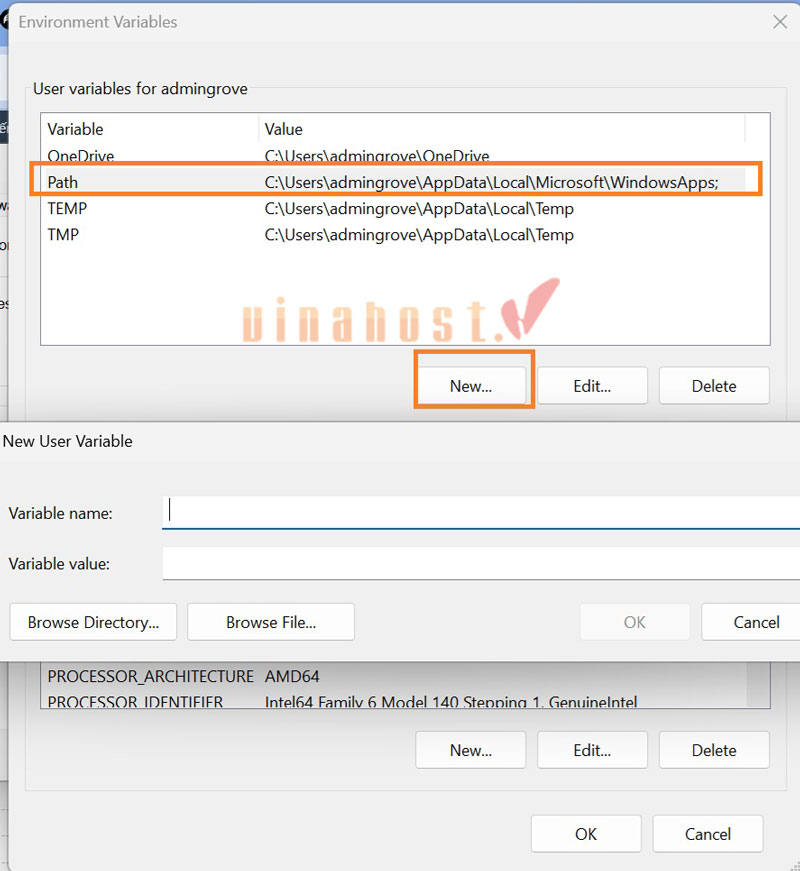

6.3. Thiết lập biến môi trường (Environment Variables) cho OpenSSL

Sau khi hoàn tất bước cài đặt Binary, quản trị viên cần khai báo đường dẫn phân vùng hệ thống để hệ điều hành nhận diện lệnhopenssltại mọi cấp thư mục, đặc biệt hữu ích khi thao tác trên môi trường localhost.

Các bước cấu hình:

- Tìm kiếm từ khóa “Env” trên thanh Windows Search → Mở mục Edit the system environment variables.

- Nhấp chọn nút Environment Variables…

- Tại vùng System variables → cuộn tìm và chọn biến Path → Chọn Edit → Nhấp vào New.

- Dán đường dẫn truy cập trực tiếp đến thư mục

bincủa phần mềm OpenSSL (Ví dụ:C:\Program Files\OpenSSL-Win64\bin). - Xác nhận lưu cấu hình và khởi động lại cửa sổ Command Prompt.

Bảng đối chiếu trạng thái cấu hình Path:

| Trạng thái | Kết quả thực thi Command Prompt |

|---|---|

| Chưa cấu hình đường dẫn Path | Hệ điều hành trả mã lỗi không nhận diện được cú pháp lệnh openssl. |

| Đã thêm và lưu biến môi trường | Hệ thống phản hồi phiên bản chứng chỉ từ lệnh openssl tại mọi vị trí thư mục hiện hành. |

7. Cách cài đặt OpenSSL trên Linux (Ubuntu/CentOS)

Trên môi trường máy chủ Linux, hệ thống thực thi lệnh cài đặt OpenSSL trực tiếp thông qua trình quản lý gói (package manager) mặc định: công cụ aptđối với Ubuntu/Debian và yum/dnfđối với CentOS/RHEL. Phương pháp này tự động đồng bộ thư viện mật mã với nhân kernel của hệ điều hành.

7.1. Cài đặt OpenSSL trên Ubuntu và Debian bằng Package Manager apt

Đối với các bản phân phối dựa trên nền tảng Debian, quản trị viên sử dụng cú phápaptđể trích xuất gói phần mềm từ máy chủ lưu trữ. Quy trình này áp dụng tương tự khi cài SSL trên hosting Ubuntu hoặc Linux Mint.

Cú pháp lệnh thực thi:

Giải thích tham số kỹ thuật:

sudo: Cấp quyền quản trị cao nhất (root) để can thiệp vào lõi hệ điều hành.apt update: Đồng bộ hóa và làm mới danh sách phiên bản phần mềm từ repository.apt install openssl: Lệnh gọi và tự động giải nén cấu trúc gói OpenSSL chính thức.

7.2. Triển khai trên CentOS, RHEL và Fedora bằng lệnh dnf hoặc yum

Hệ sinh thái máy chủ Red Hat sử dụng các trình quản lý gói khác nhau tùy thuộc vào thế hệ hệ điều hành được vận hành:

Dành cho CentOS 7 / RHEL 7 (Phiên bản cũ):

Dành cho CentOS Stream, RHEL 8+ và Fedora:

sudo dnf install openssl⚠️ Lưu ý cấu hình:

- Trên hệ thống RHEL 9 và các bản phân phối tương đương, lõi OpenSSL mặc định được biên dịch ở bản OpenSSL 3.x nhằm đáp ứng tiêu chuẩn bảo mật hiện đại của hệ sinh thái Red Hat.

- Các bản phân phối cũ (Legacy) duy trì cấu trúc OpenSSL 1.1.1 dựa trên chính sách vòng đời hỗ trợ (EOL) của từng nhà phát hành.

7.3. Xác thực cấu hình và kiểm tra phiên bản

Quản trị viên tiến hành xác minh trạng thái thư viện và phiên bản cụ thể đang chạy trên máy chủ thông qua truy vấn lệnh:

Mẫu phản hồi từ hệ thống:

Cấu trúc thông tin định danh:

3.0.13: Chỉ số phiên bản phần mềm.- Dải 1.1.1: Kiến trúc mã hóa thế hệ cũ, hỗ trợ tương thích ngược trên các máy chủ chưa nâng cấp.

- Dải 3.x: Kiến trúc mới tích hợp module Provider, hỗ trợ biên dịch chứng chỉ chuẩn FIPS và thuật toán mở rộng.

30 Jan 2024: Dấu thời gian phát hành (Timestamp). Dữ liệu này đóng vai trò căn cứ để người quản trị đối chiếu với các bản vá lỗ hổng bảo mật toàn cầu (CVE) và thiết lập lịch cập nhật máy chủ.

8. Tổng hợp các lệnh OpenSSL phổ biến, cập nhật 2026

Hệ thống OpenSSL cung cấp tập lệnh giao diện dòng lệnh (CLI) phục vụ khởi tạo khóa mật mã, kiểm tra tính hợp lệ của chứng chỉ và chuyển đổi định dạng tệp tin. Việc thực thi chính xác các nhóm lệnh này giúp quản trị viên cấu hình máy chủ an toàn và tương thích đa nền tảng.

Bảng tra cứu nhanh phân nhóm lệnh OpenSSL:

| Nhóm lệnh | Cú pháp lõi | Mục đích kỹ thuật |

| Tạo khóa & CSR | genrsa, req | Khởi tạo Private Key và Yêu cầu ký chứng chỉ. |

| Kiểm tra đối chiếu | rsa, x509 | Xác minh mã băm MD5 để khớp tệp tin. |

| Chuyển đổi định dạng | x509, pkcs12 | Đổi đuôi file để tương thích với IIS, Apache, Nginx. |

8.1. Nhóm lệnh tạo khóa (Private Key) và CSR

Lệnhopenssl genrsa– Khởi tạo Private Key:

Cú pháp tạo khóa riêng (Private Key), thành phần mã hóa nền tảng cho mọi chứng chỉ bảo mật.

Giải thích tham số:

vinahost.key: Tên tệp tin Private Key đầu ra.2048: Kích thước khóa RSA theo bit (tiêu chuẩn bảo mật tối thiểu hiện tại).

Lệnhopenssl req– Khởi tạo CSR:

Cú pháp trích xuất CSR (Certificate Signing Request) dựa trên tệp Private Key, chứa thông tin định danh máy chủ và tổ chức.

Ví dụ tạo CSR cho tên miền

vinahost.com

8.2. Nhóm lệnh kiểm tra đối chiếu

Thao tác kiểm tra mã băm giúp xác thực Private Key, CSR và Certificate (.crt) được sinh ra từ cùng một cặp mã hóa. Việc này giúp quản trị viên loại trừ các mã lỗi SSL phổ biến (như Key Mismatch) trước khi can thiệp vào cấu hình máy chủ.

Truy vấn mã băm Private Key (.key):

Truy vấn mã băm CSR (.csr):

Truy vấn mã băm Certificate (.crt):

Nguyên tắc đối chiếu:

- Nếu chuỗi MD5 đầu ra của 3 lệnh giống hệt nhau: Bộ tệp tin hợp lệ.

- Nếu có sự sai lệch: Tệp tin không khớp, hệ thống web server sẽ từ chối khởi động dịch vụ SSL.

8.3. Nhóm lệnh chuyển đổi định dạng (Conversion)

Các hệ điều hành và phần mềm máy chủ quy định chuẩn đọc tệp tin chứng chỉ khác nhau. Lệnh OpenSSL thực thi chuyển đổi cấu trúc nội dung mà không làm hỏng dữ liệu mã hóa gốc.

Bảng định dạng phổ biến và mục đích sử dụng

| Định dạng tệp | Môi trường tương thích |

.pem,.crt,.key | Máy chủ Apache, Nginx, hệ điều hành Linux. |

.der | Nền tảng Java hoặc hệ thống yêu cầu cấu trúc mã nhị phân |

.p7b/.p7c | Gói chuỗi chứng chỉ (Chain), chỉ chứa Public Key, không chứa Private Key. |

.pfx/.p12 | Máy chủ IIS, hệ điều hành Windows Server (Chứa cả Private Key và Certificate). |

Cú pháp chuyển PEM sang DER:

Cú pháp chuyển PEM sang P7B:

Cú pháp đóng gói PEM và KEY thành PFX (Dùng cho Windows):

⚠️ Lưu ý: Cửa sổ lệnh sẽ yêu cầu quản trị viên thiết lập mật khẩu (Export Password) để mã hóa bảo vệ tệp tin .pfx.

9. Tiêu chuẩn bảo mật khi thao tác với OpenSSL

Để đảm bảo an toàn cho cơ sở hạ tầng mạng, quản trị viên khi vận hành lệnh OpenSSL cần tuân thủ 3 nguyên tắc kỹ thuật:

- Quản lý phiên bản phân phối: Định kỳ truy vấn

openssl version. Bắt buộc nâng cấp lên nhánh phân phối OpenSSL 3.x và loại bỏ các phiên bản dòng 1.1.1 đã hết hạn vòng đời hỗ trợ từ tháng 9/2023. - Phân quyền truy cập tệp tin (File Permissions): Tệp tin

.key(Private Key) sinh ra trên máy chủ Linux phải được cấp quyềnchmod 400hoặcchmod 600. Chỉ tài khoản Root hoặc User vận hành dịch vụ web mới có quyền đọc. - Xác thực chuỗi chứng chỉ (Certificate Chain): Trước khi khởi động lại (restart) dịch vụ Nginx/Apache, cần ghép nối chính xác chứng chỉ gốc (Root CA) và chứng chỉ trung gian (Intermediate CA) để tránh lỗi cảnh báo “Kết nối không bảo mật” trên trình duyệt người dùng.

Câu hỏi thường gặp

OpenSSL có miễn phí không?

Có. OpenSSL là thư viện mã nguồn mở phân phối miễn phí theo giấy phép Apache License v2 (áp dụng từ phiên bản 3.0). Quản trị viên có thể sử dụng hợp pháp bộ công cụ này cho cả dự án cá nhân lẫn tích hợp vào sản phẩm thương mại. Đây cũng là nền tảng cốt lõi hỗ trợ tạo ra các chứng chỉ Free SSL (như Let’s Encrypt).

Làm thế nào để kiểm tra phiên bản OpenSSL đang dùng?

Mở giao diện dòng lệnh (Terminal trên Linux hoặc Command Prompt trên Windows) và thực thi cú pháp:

openssl versionHệ thống sẽ trả về chuỗi thông tin chi tiết bao gồm số phiên bản gốc và dấu thời gian phát hành, giúp quản trị viên xác định máy chủ đang chạy nhánh kiến trúc cũ (1.1.1) hay kiến trúc Provider mới (3.x).

Sự khác nhau giữa LibreSSL và OpenSSL?

- OpenSSL: Dự án phần mềm gốc, đa nền tảng, tích hợp hệ sinh thái thuật toán mật mã đồ sộ và liên tục cập nhật các tiêu chuẩn mới nhất.

- LibreSSL: Phiên bản phân nhánh (fork) từ mã nguồn OpenSSL, do đội ngũ dự án OpenBSD phát triển. Trọng tâm của LibreSSL là dọn dẹp các đoạn mã thừa, tối giản cấu trúc để gia tăng tính bảo mật cốt lõi.

Lỗ hổng Heartbleed là gì?

Heartbleed (mã định danh CVE-2014-0160) là một lỗi SSL cực kỳ nghiêm trọng được công bố năm 2014 trên thư viện OpenSSL.

Lỗi kỹ thuật này trong tính năng Heartbeat cho phép tin tặc gửi các gói tin giả mạo để đọc trộm dữ liệu từ bộ nhớ RAM của máy chủ. Hậu quả là khóa riêng (Private Key) và hàng loạt dữ liệu nhạy cảm của người dùng bị rò rỉ. Lỗ hổng này đã được vá triệt để và không còn tồn tại trên các bản phân phối OpenSSL hiện đại.

Lỗi "openssl is not recognized as an internal or external command" là gì và cách xử lý?

Đây là mã lỗi đặc thù trên hệ điều hành Windows, xuất hiện khi tiện ích Command Prompt không tìm thấy tệp thực thi của phần mềm.

Nguyên nhân kỹ thuật:

- Máy tính chưa được cài đặt bộ thư viện OpenSSL.

- Đường dẫn truy cập đến thư mục

bin

Giải pháp: Quản trị viên cần tiến hành cài SSL trên Windows thông qua bộ cài Binary (như Shining Light), sau đó bổ sung thủ công đường dẫn thư mục cài đặt vào cài đặt Environment Variables của hệ điều hành.

Kết luận

OpenSSL cung cấp bộ mã hóa lõi cho phép quản trị viên cấp phát, cấu hình và quản lý tệp tin chứng chỉ trực tiếp thông qua giao diện dòng lệnh. Việc nắm bắt các tham số cấu hình giúp hạn chế tối đa rủi ro gián đoạn dịch vụ mạng do sai lệch định dạng hoặc bất đồng bộ khóa mật mã.

Trong quá trình thiết lập bảo mật máy chủ, nếu gặp khó khăn ở các khâu tạo CSR, xử lý lỗi lệnh OpenSSL hoặc cài đặt chứng chỉ thương mại, quản trị viên và doanh nghiệp có thể liên hệ trực tiếp với bộ phận kỹ thuật của VinaHost để được hỗ trợ đồng bộ dữ liệu an toàn:

Mời bạn truy cập vào blog của VinaHost TẠI ĐÂY để theo dõi thêm nhiều bài viết mới. Hoặc nếu bạn muốn được tư vấn thêm về dịch vụ thì có thể liên hệ với chúng tôi qua:

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文