Trojan là một loại mã độc độc hại có khả năng ẩn mình trong các tập tin hoặc chương trình vô hại để xâm nhập vào máy tính của bạn. Điều này có thể dẫn đến hậu quả nghiêm trọng, như mất dữ liệu quan trọng hoặc việc kiểm soát máy tính của bạn từ xa. Trong bài viết này, hãy cùng VinaHost tìm hiểu Trojan là gì, dấu hiệu nhận biết và cách ngăn chặn chúng để bảo vệ hệ thống khỏi các mối đe dọa tiềm ẩn nhé!

1. Trojan là gì? Trojan horse là gì?

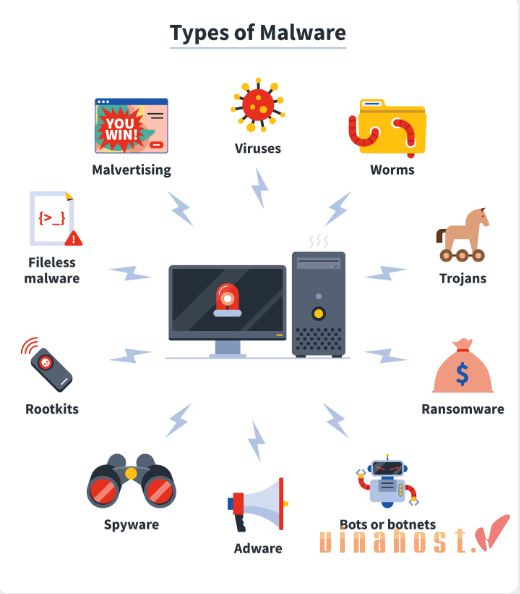

Trojan là gì? Trojan (còn được gọi là Trojan horse hoặc malware Trojan) là một loại phần mềm độc hại được giấu kín trong một phần mềm hoặc tập tin khác, thường là một phần mềm giả mạo hoặc vô hại. Mục tiêu của Trojan là lừa người dùng tải và chạy nó, sau đó tấn công máy tính của họ mà họ không hề hay biết.

Trojan có thể tiến hành các hoạt động như:

- Gian lận thông tin: Săn lùng thông tin cá nhân, tài khoản ngân hàng, mật khẩu, và dữ liệu quan trọng khác.

- Phá hoại dữ liệu: Xóa, thay đổi hoặc mã hóa dữ liệu quan trọng trên máy tính của bạn.

- Thực hiện tấn công từ chối dịch vụ (DDoS): Sử dụng máy tính bị nhiễm Trojan để tham gia vào các cuộc tấn công DDoS, khiến dịch vụ trở nên không hoạt động.

- Mở cửa sau để tấn công khác: Mở cửa hậu cho kẻ tấn công từ xa truy cập vào máy tính và thực hiện các hoạt động độc hại khác.

Để bảo vệ chống lại Trojan, bạn cần duy trì phần mềm diệt virus và phần mềm bảo mật cập nhật, tránh tải và chạy các tập tin không rõ nguồn gốc, và luôn cẩn trọng khi mở các liên kết hoặc tệp tải về từ Internet.

2. Lịch sử hình thành và phát triển của Trojan

Lịch sử hình thành và phát triển của Trojan bắt đầu từ những năm đầu của máy tính và mạng:

- Những năm 1970: Khái niệm “Trojan horse” bắt nguồn từ truyền thuyết về ngựa mộ Trojan trong thần thoại Hy Lạp. Tuy nhiên, trong thế giới máy tính, Trojan chưa thực sự xuất hiện vào thời điểm này.

- Những năm 1980: Các tấn công thông qua phần mềm Trojan đầu tiên xuất hiện trong những năm này. Các tập tin được lây nhiễm được gửi qua các phương tiện lưu trữ như đĩa mềm. Mục tiêu chủ yếu là phá hoại dữ liệu.

- Những năm 1990: Internet phát triển mạnh mẽ, mở ra cơ hội mới cho các tác nhân độc hại. Các Trojan horse được phát tán qua email và các tệp đính kèm. Mục tiêu đã chuyển từ phá hoại dữ liệu sang việc gian lận thông tin và lừa đảo người dùng.

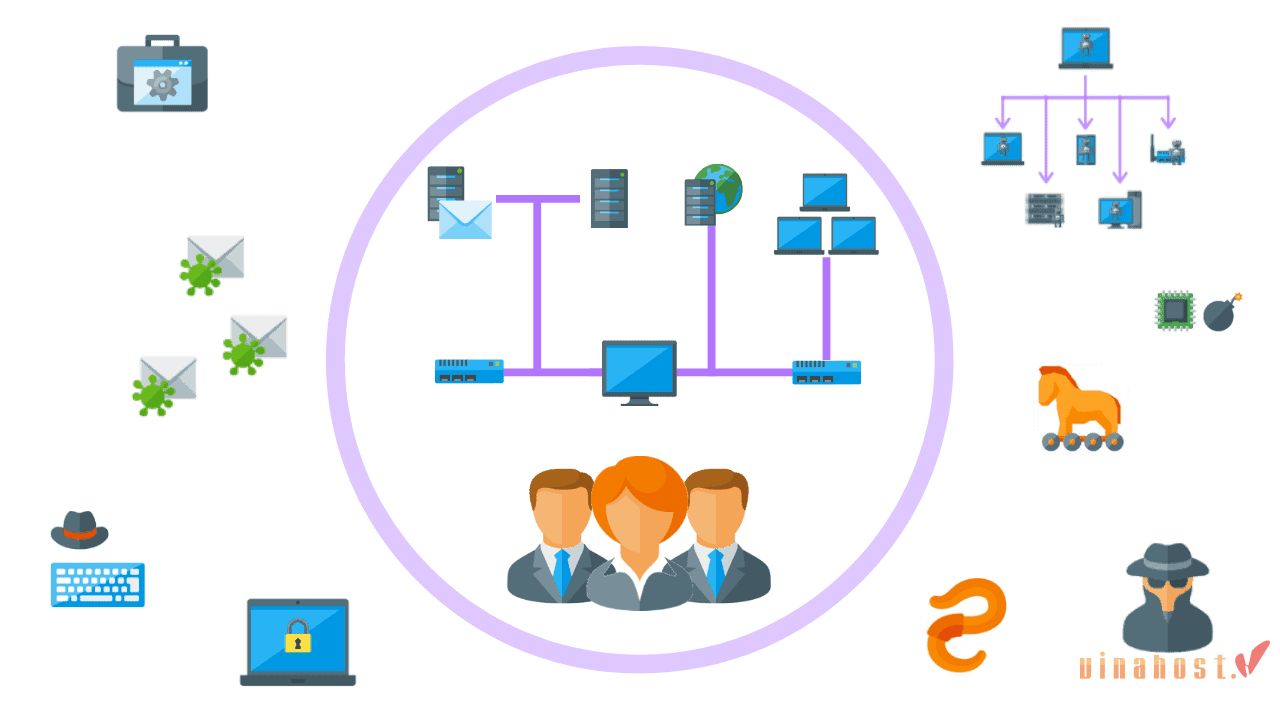

- Những năm 2000: Kỹ thuật và phạm vi tấn công Trojan ngày càng phức tạp và đa dạng hơn. Các hacker thậm chí sử dụng Trojan để kiểm soát các máy tính và tạo ra các mạng botnet lớn để thực hiện các cuộc tấn công DDoS và tấn công mạng lớn.

- Hiện nay: Các Trojan vẫn tiếp tục tiến hóa và phát triển với sự thay đổi của công nghệ. Các biến thể mới liên tục xuất hiện, sử dụng các kỹ thuật tinh vi để lừa người dùng và tấn công hệ thống. Sự kết hợp giữa kỹ thuật xâm nhập và kỹ thuật xã hội làm cho Trojan trở thành một trong những mối đe dọa lớn nhất trong thế giới kỹ thuật số.

- Trong tương lai: Dự kiến Trojan sẽ tiếp tục phát triển với sự ra đời của các công nghệ mới và cách thức tấn công ngày càng tinh vi. Việc duy trì cập nhật phần mềm bảo mật và tinh thần cảnh giác trong việc sử dụng Internet là quan trọng để bảo vệ khỏi sự nguy hiểm của Trojan.

3. Nguyên nhân xuất hiện của Trojan là gì?

Trojan xuất hiện do nhiều nguyên nhân kết hợp lại, có thể kể đến như:

- Lợi nhuận tài chính: Một số tác nhân độc hại tạo ra Trojan để đánh cắp thông tin cá nhân, tài khoản ngân hàng hoặc thực hiện gian lận tài chính. Các thông tin này có thể được bán hoặc sử dụng để lừa đảo người dùng.

- Tiện ích tấn công: Các hacker và nhóm tội phạm mạng tạo ra Trojan để tấn công hệ thống, đánh cắp dữ liệu quan trọng, kiểm soát máy tính từ xa hoặc thậm chí tạo ra các mạng botnet để thực hiện các cuộc tấn công mạng lớn.

- Xâm nhập và giám sát: Một số Trojan được sử dụng để xâm nhập máy tính hoặc mạng, sau đó giám sát và thu thập thông tin về hoạt động của người dùng. Các thông tin này có thể được sử dụng để xâm nhập quyền riêng tư hoặc lừa đảo.

- Trò chơi hoặc vui chơi: Một số tác nhân tạo ra Trojan như một hình thức trò chơi hoặc phần mềm vui chơi để lừa người dùng cài đặt. Tuy nhiên, sau khi cài đặt, Trojan sẽ thực hiện các hoạt động độc hại.

- Lỗ hổng bảo mật: Các lỗ hổng trong phần mềm và hệ điều hành là cơ hội cho các tác nhân tấn công bằng Trojan. Khi phát hiện một lỗ hổng, họ có thể tận dụng nó để tạo ra các mã độc.

- Sự không cảnh giác: Người dùng không cẩn thận khi tải xuống hoặc mở tệp không rõ nguồn gốc có thể làm mở cửa cho Trojan. Các tác nhân độc hại tận dụng sự thiếu thông tin hoặc cảnh giác của người dùng.

Với việc ngày càng phát triển của công nghệ và sự kết nối qua mạng, nguy cơ Trojan xuất hiện và tấn công người dùng ngày càng cao, đòi hỏi người dùng phải cẩn trọng hơn trong việc bảo vệ thông tin và thiết bị của họ.

4. Các đặc điểm của mã độc Trojan là gì?

Các đặc điểm của Trojan khiến cho mã độc này trở thành một mối đe dọa nguy hiểm đối với bảo mật máy tính và dữ liệu cá nhân của người dùng:

- Giấu mục đích thật sự: Mã độc Trojan thường che giấu trong các tập tin hoặc chương trình hữu ích, có vẻ vô hại để lừa người dùng cài đặt hoặc chạy.

- Hoạt động âm thầm: Một khi đã xâm nhập vào máy tính, Trojan hoạt động một cách âm thầm mà không gây ra sự chú ý của người dùng.

- Mở cửa sau: Trojan thường mở cửa sau cho tác nhân tấn công từ xa để kiểm soát máy tính, đánh cắp dữ liệu hoặc thực hiện các hoạt động độc hại khác.

- Chia thành nhiều loại: Có nhiều loại Trojan với các mục tiêu và hoạt động khác nhau như Trojan backdoor (cửa sau), Trojan downloader (tải về mã độc khác), Trojan banker (đánh cắp thông tin tài khoản ngân hàng), Trojan spy (giám sát hoạt động người dùng),…

- Chống phát hiện: Trojan thường được tạo ra để tránh phát hiện bởi phần mềm diệt virus và tường lửa bằng cách sử dụng các phương pháp che dấu và mã hoá.

- Chưa bị thay đổi: Trojan thường không thay đổi cấu trúc của các tập tin bị nhiễm, giúp nó tránh việc phát hiện dựa trên sự thay đổi của tập tin.

- Khả năng tự nhân bản: Một số loại Trojan có khả năng tự nhân bản, tự lan truyền qua email hoặc các phương tiện khác để lây lan sang các máy tính khác.

- Sử dụng xâm nhập khác: Trojan thường không tự tấn công vào máy tính mà tận dụng các lỗ hổng bảo mật trong hệ thống để xâm nhập.

5. Một số hình thức hoạt động của mã độc Trojan là gì?

Hiện nay, trên mạng Internet đang tồn tại một loạt các dạng Trojan phổ biến như sau:

- Remote Access Trojan là gì? Đây là loại Trojan cho phép kẻ tấn công từ xa kiểm soát toàn bộ hệ thống máy tính để thực hiện các mục đích độc hại của họ.

- Data-Sending Trojan là gì? Mọi dữ liệu sẽ bị gửi về cho người sử dụng Trojan, cho phép tấn công viên lấy trộm thông tin.

- Destructive Trojan là gì? Loại này có khả năng phá hủy hệ thống máy tính trong khoảng thời gian ngắn.

- Denied-of-Service (DoS) Attack Trojan là gì? Loại này cung cấp sự hỗ trợ cần thiết cho các cuộc tấn công từ chối dịch vụ trên mạng (Ddos).

- Proxy Trojan là gì? Trojan này được sử dụng như một máy chủ proxy bằng cách lợi dụng máy tính của nạn nhân.

- HTTP Trojans, FTP Trojan là gì? Những Trojan này tự mình tạo thành các máy chủ HTTP hoặc FTP, tạo cơ hội cho kẻ tấn công lỗ hổng.

- Security Software Disable Trojans là gì? Mục tiêu của loại Trojan này là tắt tất cả tính năng bảo mật trên máy tính bị tấn công.

Xem thêm: Phishing là gì? | 10 Loại tấn công Phishing [Nguy Hiểm]

6. Cách thức hoạt động của mã độc Trojan là gì?

Mã độc Trojan hoạt động bằng cách ẩn giấu trong các tập tin hoặc chương trình hữu ích, lừa người dùng cài đặt và chạy chúng.

Sau khi được cài đặt, chúng thực hiện các hoạt động độc hại mà người dùng không biết. Cách thức hoạt động cơ bản của mã độc Trojan như sau:

- Lừa người dùng cài đặt: Mã độc Trojan thường được giấu kín trong các tệp đính kèm email, tải về từ các trang web không đáng tin cậy hoặc là phần mềm giả mạo. Khi người dùng mở tệp hoặc cài đặt phần mềm, mã độc được kích hoạt.

- Thực hiện hoạt động bất lợi: Mã độc Trojan có thể thực hiện nhiều hoạt động độc hại như đánh cắp thông tin cá nhân, lấy cảnh báo về các hoạt động trực tuyến, kiểm soát từ xa máy tính, lây nhiễm máy tính khác và thậm chí mã hóa dữ liệu để yêu cầu tiền chuộc.

- Ẩn danh và lừa đảo: Mã độc Trojan thường ẩn giấu trong hệ thống, che giấu hoạt động của mình để không bị phát hiện. Chúng có thể lừa đảo người dùng bằng cách làm giảm thiểu hoặc che dấu các hoạt động độc hại.

- Tạo cánh cửa sau (Backdoor): Một số mã độc Trojan tạo cánh cửa sau cho tấn công từ xa. Chúng tạo một cổng để tấn công viên có thể truy cập máy tính một cách không được phép và kiểm soát nó từ xa.

- Thay đổi hệ thống: Mã độc Trojan có thể thay đổi cấu hình hệ thống, tệp tin, và thậm chí thay đổi quyền truy cập của người dùng để lây nhiễm và kiểm soát máy tính một cách tiện lợi.

- Lây nhiễm hệ thống khác: Mã độc Trojan có thể lây nhiễm qua mạng nội bộ hoặc qua các thiết bị ngoại vi như USB, lây nhiễm máy tính khác trong mạng và tiếp tục lan truyền.

- Đánh cắp thông tin: Mã độc Trojan có thể thu thập thông tin cá nhân, tài khoản ngân hàng, thông tin thẻ tín dụng, lịch sử duyệt web và gửi nó về cho tấn công viên.

- Tấn công từ chối dịch vụ (DoS): Một số mã độc Trojan có thể tấn công máy tính bằng cách làm cho nó trở nên không thể sử dụng được thông qua việc tạo ra một lượng lớn yêu cầu liên quan đến dịch vụ hoặc tài nguyên.

Xem thêm: Tấn công mạng là gì? 8 Hình thức tấn công mạng phổ biến

7. Các loại Trojan phổ biến là gì?

Mã độc Trojan có thể hoạt động theo nhiều hình thức khác nhau. Những hình thức hoạt động này thể hiện tính đa dạng và nguy hiểm của mã độc Trojan, đặc biệt là khả năng lừa đảo và kiểm soát máy tính từ xa một cách không được người dùng nhận biết. Nếu bạn đang thắc mắc Trojan máy tính là gì và có bao nhiêu loại, hãy xem tiếp nội dung sau nhé:

7.1. Virus Backdoor Trojan là gì?

Mã độc backdoor (Backdoor Trojan): Loại này mở cửa sau trên máy tính, tạo cơ hội cho tấn công từ xa và kiểm soát máy tính từ xa. Tấn công này thường dựa vào các lỗ hổng bảo mật hoặc cài đặt mật khẩu bảo mật để tránh phát hiện.

7.2. Virus Rootkit Trojan là gì?

Mã độc chạy ngầm (Rootkit Trojan): Loại này nhằm ẩn danh và điều khiển máy tính từ xa mà không bị phát hiện. Chúng thường sử dụng các công cụ gắn kết vào hệ thống hoặc thay đổi cấu trúc file hệ thống để che giấu sự tồn tại.

7.3. Trình tải xuống Trojan là gì?

Mã độc downloader (Downloader Trojan): Loại này thường được sử dụng để tải về và cài đặt mã độc khác từ xa. Chúng thường được cài đặt trong các tập tin tải về hoặc tập tin đính kèm trong email độc hại.

7.4. Banker Trojan là gì?

Mã độc banker trojan gọi là gì? Mã độc này còn gọi là Banking Trojan hay Trojan-banker. Đây là loại mã độc nhằm đánh cắp thông tin tài khoản ngân hàng và thông tin cá nhân liên quan đến tài chính. Chúng thường lừa người dùng để cung cấp thông tin cá nhân thông qua các trang web giả mạo hoặc thông qua việc lừa đảo qua email.

7.5. Các loại Trojan khác

Mã độc chậm rãi / Slow Burn Trojan là gì? Mã độc này hoạt động một cách chậm rãi và thường không gây ra sự chú ý ngay lập tức. Nó có thể thực hiện các hoạt động độc hại sau một khoảng thời gian dài, nhưng vẫn duy trì sự ẩn danh trong thời gian đó.

Mã độc spy / Spyware Trojan là gì? Loại này theo dõi và ghi lại hoạt động của người dùng trên máy tính mà không được sự cho phép. Chúng có thể thu thập thông tin cá nhân, lịch sử duyệt web, thông tin đăng nhập và gửi về cho tấn công.

Mã độc spoofing / Spoofing Trojan là gì? Loại này làm giả mạo thông tin và địa chỉ email của người gửi, thường được sử dụng để lừa đảo người nhận tin nhắn tin cậy và thực hiện các tấn công lừa đảo.

Mã độc ransomware / Ransomware Trojan là gì? Loại này mã hóa dữ liệu trên máy tính của người dùng và yêu cầu một khoản tiền chuộc để giải mã. Nếu không trả tiền, dữ liệu có thể bị mất hoặc không thể truy cập được.

Virus Trojan trên điện thoại là gì? Virus Trojan trên điện thoại, thường được gọi là “Trojan trên di động” hoặc “malware trên di động,” là một loại phần mềm độc hại được thiết kế để xâm nhập vào hệ thống hoặc thiết bị di động của bạn mà không được sự cho phép và thực hiện các hoạt động có hại.

Các loại Trojan trên điện thoại thường có các mục tiêu như lấy cắp thông tin cá nhân, gửi tin nhắn hoặc cuộc gọi spam, hiển thị quảng cáo gây phiền toái, hoặc thậm chí kiểm soát hoàn toàn thiết bị của bạn.

Các Trojan trên điện thoại có thể được phát tán thông qua các ứng dụng độc hại, tệp đính kèm tin nhắn, hoặc các trang web bị nhiễm mã độc. Để bảo vệ điện thoại của bạn, nên luôn cập nhật hệ điều hành, tải ứng dụng chỉ từ nguồn tin cậy, và sử dụng phần mềm diệt malware cho điện thoại.

Xem thêm: Brute Force Attack là gì? | 5 Cách phòng chống tấn công Brute Force

8. Các dấu hiệu cho thấy máy tính đã bị nhiễm Trojan là gì?

Các dấu hiệu nhiễm virus Trojan là gì? Có một số dấu hiệu có thể cho thấy máy tính của bạn có thể đã bị nhiễm Trojan:

- Tăng cường hoạt động ổ cứng và CPU: Máy tính hoạt động chậm hơn và đèn đĩa cứng thường sáng liên tục mà không có lý do rõ ràng.

- Chương trình hoạt động không mong muốn: Các chương trình hoặc cửa sổ mới xuất hiện mà bạn không khởi chạy.

- Lỗi hệ thống thường xuyên: Máy tính xuất hiện nhiều lỗi không thường xuyên khi bạn làm việc trên nó.

- Khả năng thực hiện các thao tác trái phép: Các tệp hoặc thư mục có thể bị xóa, thay đổi hoặc di chuyển mà không có sự cho phép của bạn.

- Chuyển hướng trình duyệt và quảng cáo tự động: Trình duyệt của bạn chuyển hướng đến các trang web không mong muốn hoặc hiển thị quảng cáo không được yêu cầu.

- Thay đổi thiết lập máy tính: Thiết lập máy tính như trang chủ trình duyệt, trang tìm kiếm mặc định hoặc tường lửa có thể bị thay đổi mà bạn không làm.

- Mất kiểm soát về bảo mật: Bạn không thể truy cập vào các trang web bảo mật hoặc tài khoản trực tuyến của bạn.

- Giao dịch tài chính không được xác nhận: Nếu bạn thấy các giao dịch tài chính không được thực hiện bởi bạn nhưng xuất hiện trong tài khoản của bạn, đó có thể là dấu hiệu của Trojan.

Nếu nghi ngờ máy tính của bạn đã bị nhiễm Trojan, bạn nên sử dụng phần mềm diệt virus hoặc phần mềm chống mã độc để quét Trojan.

Bên cạnh việc chủ động phòng chống Trojan trên thiết bị của mình, một nguyên tắc bảo mật quan trọng khác là luôn đảm bảo mọi dữ liệu bạn gửi đi trên mạng được mã hóa an toàn bằng giao thức HTTPS, giúp ngăn chặn kẻ xấu nghe lén thông tin trên đường truyền.

9. Cách ngăn chặn tình trạng bị tấn công Trojan là gì?

Để ngăn chặn tình trạng bị tấn công bởi Trojan, bạn có thể thực hiện các biện pháp sau:

- Cập nhật hệ thống: Luôn duy trì hệ thống và phần mềm của bạn ở phiên bản mới nhất bằng cách cài đặt các bản vá bảo mật và cập nhật.

- Sử dụng phần mềm diệt virus và phần mềm chống mã độc: Cài đặt và cập nhật thường xuyên phần mềm diệt virus chất lượng để quét và loại bỏ Trojan cũng như các phần mềm độc hại khác.

- Không mở tập tin không rõ nguồn gốc: Không mở bất kỳ tập tin đính kèm trong email hoặc tải xuống từ các nguồn không đáng tin cậy.

- Kiểm tra URL trước khi nhấp: Kiểm tra URL trước khi nhấp vào liên kết trong email hoặc trên trang web để đảm bảo tính hợp pháp và an toàn.

- Không cài đặt phần mềm không rõ nguồn gốc: Hạn chế việc cài đặt phần mềm từ các nguồn không đáng tin cậy.

- Sử dụng tường lửa và phần mềm bảo mật: Cài đặt và cấu hình tường lửa và phần mềm bảo mật để ngăn chặn truy cập không mong muốn và giám sát các hoạt động mạng.

- Cẩn trọng khi chia sẻ thông tin: Tránh chia sẻ thông tin cá nhân và thông tin tài khoản quan trọng trên mạng một cách cẩn thận.

- Backup dữ liệu thường xuyên: Sao lưu dữ liệu quan trọng thường xuyên để đảm bảo an toàn trước tình trạng mất dữ liệu do tấn công Trojan.

- Hạn chế truy cập: Sử dụng tài khoản người dùng có quyền truy cập hạn chế, đặc biệt là khi thực hiện các tác vụ nhạy cảm.

- Cẩn thận trước các liên kết và file đính kèm không rõ nguồn gốc: Luôn cân nhắc và kiểm tra kỹ trước khi mở các liên kết hoặc tập tin từ nguồn không rõ nguồn gốc.

Đối với khách hàng sử dụng dịch vụ Hosting của VinaHost như: Gói Hosting giá rẻ, NVMe Hosting, Business Hosting, WordPress Hosting, Hosting n8n, SEO Hosting đều được cài đặt imunify 360 để chuyên xử lý các lỗi mã độc. Nếu khách hàng có nhu cầu xử lý mã độc xin vui lòng liên hệ đội ngũ kỹ thuật để được hỗ trợ tận tình.

10. TOP 7 phần mềm loại bỏ mã độc Trojan uy tín, hiệu quả

Nếu bạn các thắc mắc các phần mềm chống uy tín chống trojan là gì, hãy xem một số gợi ý sau của VinaHost nhé:

10.1. Phần mềm Kaspersky Anti-virus

Với nhiều năm kinh nghiệm, Kaspersky cung cấp khả năng phát hiện và diệt virus đáng tin cậy. Công cụ này bao gồm cả chế độ quét thời gian thực và các tính năng bảo vệ trình duyệt, giúp ngăn chặn các nguy cơ từ mã độc Trojan.

10.2. Phần mềm ESET Nod32

ESET Nod32 nổi tiếng với khả năng phát hiện và loại bỏ mã độc Trojan nhanh chóng. Giao diện đơn giản và hiệu suất cao giúp người dùng dễ dàng bảo vệ hệ thống của họ.

10.3. Phần mềm AVG

AVG cung cấp một giải pháp toàn diện với khả năng quét chống Trojan và các loại mã độc khác. Công cụ này còn có tính năng tối ưu hóa hiệu suất máy tính, giúp bạn duyệt web và làm việc mạng một cách an toàn.

10.4. Phần mềm Avast

Avast có khả năng phát hiện và chặn mã độc Trojan hiệu quả. Giao diện thân thiện và tích hợp nhiều tính năng bảo mật khác, như trình chặn quảng cáo và quét email, làm cho Avast trở thành một lựa chọn đáng tin cậy.

10.5. Phần mềm Norton

Norton cung cấp khả năng ngăn chặn Trojan và bảo vệ dữ liệu cá nhân. Với chế độ tương tác thông minh, Norton tự động xử lý các mối đe dọa mà không làm giảm hiệu suất máy tính.

10.6. Phần mềm Bitdefender

Bitdefender có khả năng bảo vệ đa lớp chất lượng cao khỏi mã độc Trojan. Các tính năng chống phishing và bảo vệ web giúp ngăn chặn các trang web độc hại và giả mạo.

10.7. Phần mềm Avira

Avira cung cấp khả năng phát hiện Trojan và bảo vệ dữ liệu quan trọng của bạn. Giao diện thân thiện và khả năng tối ưu hóa hiệu suất làm cho Avira trở thành một phần mềm diệt virus phổ biến.

11. Một số câu hỏi liên quan đến mã độc Trojan

11.1. Khôi phục cài đặt gốc trên thiết bị có giúp loại bỏ Trojan không?

Khôi phục cài đặt gốc (factory reset) trên thiết bị có thể giúp loại bỏ Trojan trong một số trường hợp, nhưng không phải lúc nào cũng đảm bảo hiệu quả 100%. Điều này phụ thuộc vào cách Trojan đã thâm nhập vào hệ thống của bạn và nơi mà nó đã lưu trữ dữ liệu.

Khi bạn thực hiện khôi phục cài đặt gốc, hệ thống sẽ được đưa về trạng thái ban đầu khi mới mua, tất cả dữ liệu và ứng dụng sẽ bị xóa đi. Điều này có thể làm cho Trojan mất đi, nhưng cũng có khả năng nó đã lây lan vào các phần khác của hệ thống, như thư mục gốc hoặc các vùng lưu trữ khác.

Tuy nhiên, đối với các Trojan phức tạp và tinh vi, chúng có thể lưu trữ trong các vùng không bị ảnh hưởng bởi quá trình khôi phục. Do đó, sau khi khôi phục cài đặt gốc, bạn nên cài đặt một phần mềm diệt virus và quét toàn bộ hệ thống để đảm bảo không còn mã độc tồn tại.

Để đảm bảo loại bỏ Trojan một cách tốt nhất, nên sử dụng phần mềm diệt virus uy tín và thường xuyên cập nhật cũng như duyệt web và tải tập tin một cách cẩn thận để tránh bị nhiễm mã độc.

11.2. Remover Trojan là phần mềm gì?

Remover Trojan là gì? Trojan Remover là một phần mềm được thiết kế để phát hiện và loại bỏ các loại mã độc Trojan khỏi máy tính. Phần mềm này tập trung vào việc phát hiện và loại bỏ các chương trình độc hại giả mạo thành các phần mềm hữu ích hoặc thậm chí là các phần mềm bảo mật. Mục tiêu của Trojan Remover là giúp bảo vệ hệ thống của bạn khỏi các mối đe dọa từ các Trojan hoặc các biến thể của chúng.

Trojan Remover thường sẽ quét hệ thống của bạn để tìm các dấu hiệu của Trojan, như các tệp độc hại, registry keys, hoặc các quá trình đáng ngờ. Sau đó, phần mềm sẽ cung cấp tùy chọn để loại bỏ các phần tử độc hại này khỏi máy tính của bạn.

Tuy nhiên, không phải lúc nào Trojan Remover cũng đảm bảo có thể phát hiện và loại bỏ tất cả các loại Trojan, đặc biệt là đối với những mã độc phức tạp. Việc sử dụng Trojan Remover nên kết hợp với việc sử dụng phần mềm diệt virus và thực hiện các biện pháp bảo mật toàn diện để đảm bảo an toàn cho máy tính của bạn.

12. Tổng kết

Qua bài viết Trojan là gì? Dấu hiệu & Ngăn chặn Virus Trojan, chúng ta có thể thấy Trojan là một mối đe dọa đáng sợ trong thế giới số. Với khả năng xâm nhập âm thầm và gây hậu quả nghiêm trọng, việc hiểu và biết cách ngăn chặn Trojan trở thành nhiệm vụ không thể thiếu.

Bằng cách nhận biết các dấu hiệu và sử dụng phần mềm chống virus uy tín, bạn có thể bảo vệ máy tính và dữ liệu của mình khỏi những mối đe dọa này. Hãy luôn duy trì cảnh giác và thực hiện các biện pháp bảo mật để đảm bảo rằng Trojan sẽ không cản trở sự an toàn và hiệu suất của hệ thống của bạn nhé!

Bạn có thể xem thêm các bài viết thú vị khác tại đây và đừng ngại ngần liên hệ với VinaHost qua thông tin sau nếu cần hỗ trợ nhé:

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Xem thêm một số bài viết khác:

Local Attack là gì? | Cách phòng chống Local Attack hiệu quả

XSS là gì? Cách kiểm tra và ngăn chặn XSS

Adware là gì? | Tổng quan kiến thức về Adware

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文