Vào năm 2016, một cuộc tấn công DDoS khổng lồ nhắm vào nhà cung cấp DNS Dyn đã làm tê liệt hàng loạt dịch vụ lớn toàn cầu như Twitter, Netflix, Spotify, GitHub… trong nhiều giờ liền. Vụ việc này là một lời cảnh tỉnh đanh thép về sức tàn phá của DDoS. Trong thế giới số, DDoS là một trong những mối đe dọa an ninh mạng nguy hiểm và phổ biến nhất, có khả năng làm tê liệt hoàn toàn hoạt động của một website, một ứng dụng, hay thậm chí cả một doanh nghiệp.

Vậy tấn công DDoS thực sự là gì và làm thế nào để bảo vệ hệ thống của bạn trước mối hiểm họa này?

Trong bài viết này, chúng ta sẽ cùng tìm hiểu sâu về bản chất của tấn công DDoS, cách nó hoạt động, các dấu hiệu nhận biết, những hình thức tấn công phổ biến và quan trọng nhất là các giải pháp phòng chống DDoS hiệu quả từ cơ bản đến chuyên sâu.

1. Vậy DDoS là gì?

DDoS là viết tắt của cụm từ tiếng Anh Distributed Denial of Service. Mục tiêu của một cuộc tấn công DDoS là làm cho một máy chủ, dịch vụ hoặc tài nguyên mạng trở nên không khả dụng đối với người dùng hợp pháp bằng cách làm quá tải nó với một lượng lớn truy cập từ nhiều nguồn khác nhau.

1.1 Ví dụ đơn giản cho anh em

Hãy tưởng tượng bạn là chủ một cửa hàng pizza rất nổi tiếng. Bỗng nhiên, một kẻ xấu thuê hàng nghìn người cùng lúc gọi điện đến số điện thoại của cửa hàng bạn chỉ để hỏi giờ hoặc những câu hỏi vu vơ. Điều này khiến cho đường dây điện thoại luôn bận, và những khách hàng thật sự muốn đặt bánh sẽ không thể nào gọi được. Trong thế giới mạng, website/server của bạn chính là cửa hàng pizza, và hàng nghìn cuộc gọi rác đó chính là một cuộc tấn công DDoS.

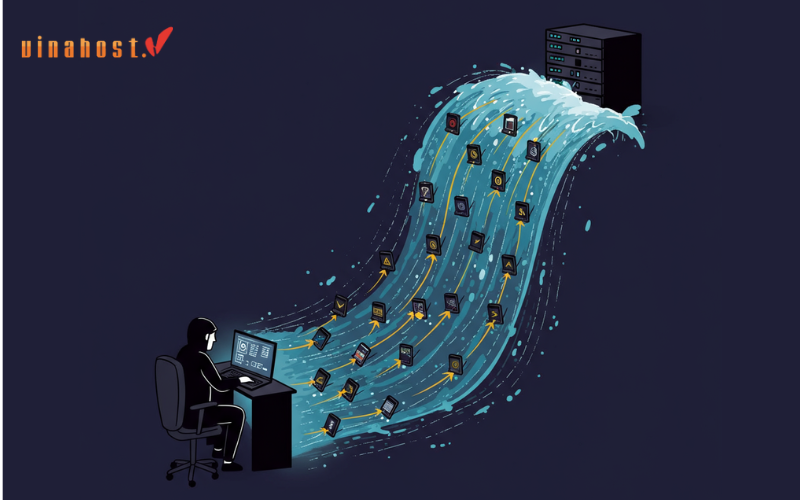

2. Mô tả cơ bản cơ chế hoạt động của một cuộc tấn công DDoS

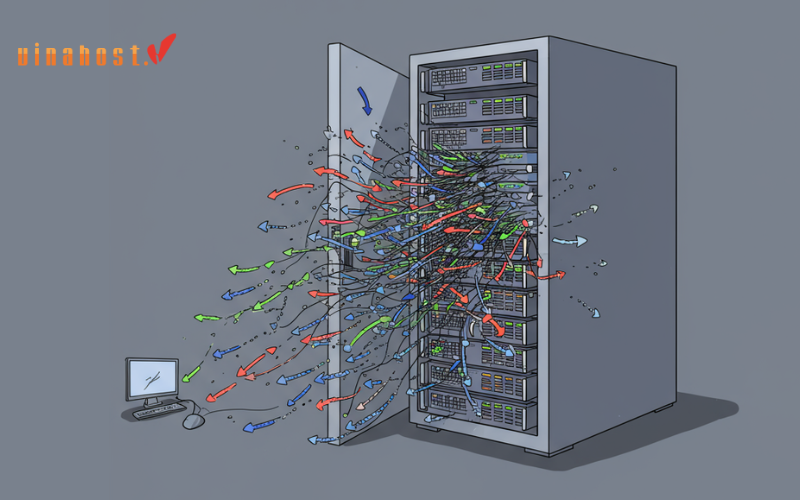

Một cuộc tấn công DDoS điển hình không đến từ một nguồn duy nhất mà được điều phối tinh vi qua một mạng lưới rộng lớn. Cơ chế này thường bao gồm 3 thành phần chính:

- Hacker (Kẻ chủ mưu): Người đứng sau lên kế hoạch và ra lệnh thực hiện cuộc tấn công.

- Botnet (Mạng lưới máy tính ma): Đây là “đội quân” của hacker. Chúng là một mạng lưới gồm hàng nghìn, thậm chí hàng triệu máy tính, thiết bị IoT đã bị lây nhiễm mã độc. Chủ nhân của các thiết bị này thường không hề hay biết máy của mình đã trở thành một “máy tính zombie” và đang bị điều khiển từ xa.

- Nạn nhân (Target): Là máy chủ, website, hoặc hệ thống mạng mà kẻ tấn công muốn nhắm tới.

3. Dấu hiệu nhận biết và cách kiểm tra website/server bị DDoS

Nếu bạn nhận thấy những dấu hiệu sau đây, rất có thể hệ thống của bạn đang là mục tiêu của một cuộc tấn công DDoS:

- Website/ứng dụng/server game chạy chậm một cách bất thường hoặc hoàn toàn không thể truy cập, thường xuyên báo lỗi 502 Bad Gateway, 503 Service Unavailable.

- Lượng truy cập (traffic) vào website tăng đột biến và phi lý trong một thời gian ngắn. Bạn nên kiểm tra hằng ngày thông qua các công cụ như Google Analytics.

- Log của máy chủ cho thấy một lượng lớn truy cập từ một địa chỉ IP duy nhất

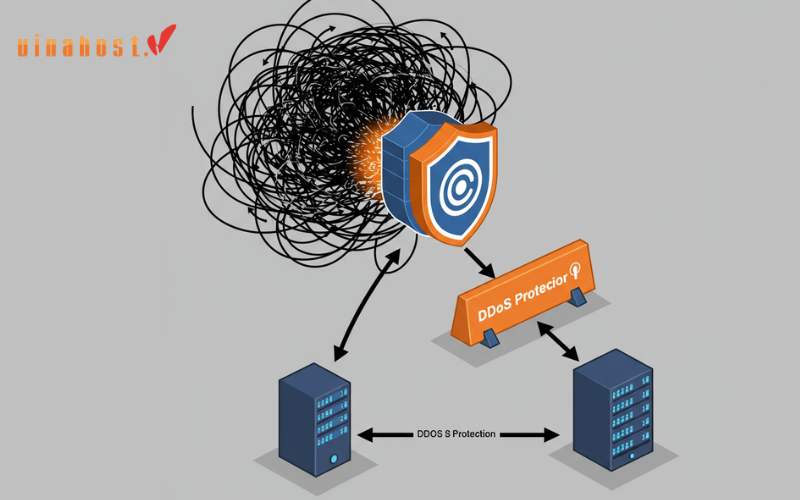

4. Một số cách phòng chống tấn công DDoS hiệu quả

Phòng chống DDoS là một quá trình đòi hỏi chiến lược đa lớp, kết hợp nhiều giải pháp khác nhau. Tùy vào quy mô và nhu cầu, bạn có thể lựa chọn các phương pháp phù hợp.

4.1 Giải pháp cơ bản (Dành cho chủ website nhỏ, cá nhân)

Nếu bạn là một web có nhân, thị trường ngách và không có những đối thủ xấu tính, thì ít khi xẩy ra tình trạng bị tấn công DDos, một số cách giá rẻ và miễn phí mà bạn có thể phòng ngừa được là:

- Chống DDoS bằng Cloudflare: Đây là cách đơn giản và hiệu quả nhất cho người mới bắt đầu. Cloudflare hoạt động như một proxy trung gian, lọc các truy cập độc hại trước khi chúng đến được máy chủ của bạn. Phiên bản miễn phí của Cloudflare đã cung cấp chế độ “I’m Under Attack!”, giúp giảm thiểu đáng kể các cuộc tấn công.

- Chống DDoS bằng file .htaccess (cho máy chủ Apache): Bạn có thể thêm các quy tắc vào file .htaccess để chặn truy cập từ các User-Agent đáng ngờ hoặc giới hạn truy cập từ các dải IP cụ thể.

- Cấu hình Rate Limiting: Giới hạn số lượng yêu cầu mà một địa chỉ IP có thể thực hiện trong một khoảng thời gian nhất định. Điều này giúp ngăn chặn các bot tự động gửi yêu cầu liên tục đến máy chủ của bạn.

Hiện nay, nhiều dịch vụ CDN tiên tiến đã tích hợp sẵn và khả năng chống DDoS để bảo vệ website một cách toàn diện.

4.2 Giải pháp nâng cao (Dành cho doanh nghiệp, hệ thống lớn)

Nếu bạn là một chủ doanh nghiệp, một nhà quản trị thì có thể trao đổi với team kỹ thuật hay team outsource xem họ đã sửa dụng các biện pháp để phòng ngừa chưa, và dưới đây là một số cách mình gợi ý bạn để phòng tránh các cuộc tấn công DDos

- Đầu tư Firewall chống DDoS chuyên dụng: Sử dụng các thiết bị tường lửa phần cứng (Hardware Firewall) hoặc Tường lửa ứng dụng web (Web Application Firewall – WAF) có khả năng phân tích và ngăn chặn các mẫu tấn công phức tạp.

- Tăng cường băng thông và tài nguyên server: Đây là một giải pháp bị động nhưng cần thiết. Một hệ thống có băng thông lớn và cấu hình server mạnh mẽ sẽ có khả năng “chịu đựng” được các cuộc tấn công quy mô nhỏ và vừa.

Bạn có biết: Để tăng cường khả năng phòng thủ lên một cấp độ cao hơn, đặc biệt là trước các cuộc tấn công quy mô cực lớn, nhiều tổ chức đã triển khai chiến lược phân tán và hấp thụ tấn công DDoS bằng Multi CDN. Bằng cách này, lưu lượng tấn công sẽ được chia nhỏ ra trên nhiều mạng lưới CDN khác nhau.

4.3 Giải pháp chuyên biệt cho từng nền tảng

- Chống DDoS cho server game (VPS Minecraft, v.v.): Các server game thường là mục tiêu của tấn công UDP Flood. Hãy tìm các nhà cung cấp hosting chuyên dụng cho game, vì họ thường tích hợp sẵn các giải pháp chống DDoS được tối ưu hóa cho giao thức UDP, đảm bảo kết nối ổn định cho người chơi.

- Chống DDoS cho VPS: Ngoài việc áp dụng các biện pháp như cấu hình firewall trên VPS (iptables, UFW), cách tốt nhất là sử dụng dịch vụ Anti-DDoS được cung cấp bởi chính nhà cung cấp VPS của bạn. Họ có hạ tầng mạng đủ lớn để xử lý các cuộc tấn công quy mô lớn.

Các cuộc tấn công DDoS ngày nay thường nhắm trực tiếp vào tầng ứng dụng (Layer 7) để làm tê liệt website. Để ngăn chặn triệt để loại hình tấn công tinh vi này, doanh nghiệp cần trang bị giải pháp WAAP tích hợp sẵn khả năng chống DDoS thông minh.

Kết luận

Tấn công DDoS là một mối đe dọa hiện hữu và ngày càng tinh vi. Việc bị động chờ đợi đến khi bị tấn công mới tìm cách xử lý có thể gây ra những thiệt hại nặng nề về doanh thu, uy tín và trải nghiệm người dùng.

Thay vào đó, hãy chủ động xây dựng một chiến lược phòng thủ đa lớp, kết hợp từ các giải pháp cơ bản như Cloudflare đến các dịch vụ chuyên nghiệp. “Phòng bệnh hơn chữa bệnh” luôn là phương châm đúng đắn nhất trong lĩnh vực an ninh mạng.

Nếu bạn đang lo lắng về an toàn cho hệ thống của mình hoặc cần một giải pháp bảo mật chuyên sâu, đừng ngần ngại liên hệ với các chuyên gia an ninh mạng để được tư vấn và hỗ trợ toàn diện.

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文