Botnet là gì? Botnet là một trong những mối đe dọa nghiêm trọng nhất mà doanh nghiệp phải đối mặt trong thời điểm hiện tại. Sự tinh vi của cuộc tấn công botnet ngày càng gia tăng, vượt trội hơn so với các loại phần mềm độc hại khác, đặc biệt vì chúng có khả năng mở rộng hoặc thay đổi nhanh chóng để gây ra tổn thất lớn hơn. Mời bạn cùng tìm hiểu chi tiết về hình thức tấn công này qua bài viết sau đây của VinaHost.

Botnet (kết hợp từ “robot” và “network”) là mạng lưới các thiết bị bị lây nhiễm mã độc và bị điều khiển từ xa bởi hacker (botmaster). Trong năm 2026, các cuộc tấn công botnet ngày càng tinh vi, điển hình là mạng Aisuru-Kimwolf đã đạt kỷ lục tấn công DDoS lên đến 31,4 Tbps.

🛡️ Cách thức hoạt động: Gồm 3 giai đoạn: Tiếp xúc (link độc, file giả) → Lây nhiễm (cài mã độc âm thầm) → Kích hoạt (biến thiết bị thành “zombie” để nhận lệnh).

⚠️ 7 Loại hình tấn công nguy hiểm:

DDoS: Làm sập website/server bằng lưu lượng khổng lồ.

Spam & Phishing: Phát tán thư rác và lừa đảo quy mô lớn.

Gian lận tài chính & Quảng cáo: Đánh cắp thông tin thẻ hoặc tạo click ảo.

Cryptojacking: Tận dụng CPU/GPU của nạn nhân để đào tiền ảo trái phép.

🔍 Dấu hiệu nhận biết: Thiết bị chạy chậm, CPU/RAM tăng cao bất thường; xuất hiện các tiến trình hoặc file lạ; lưu lượng mạng tải lên (upload) tăng đột biến; IP bị đưa vào danh sách đen (blacklist).

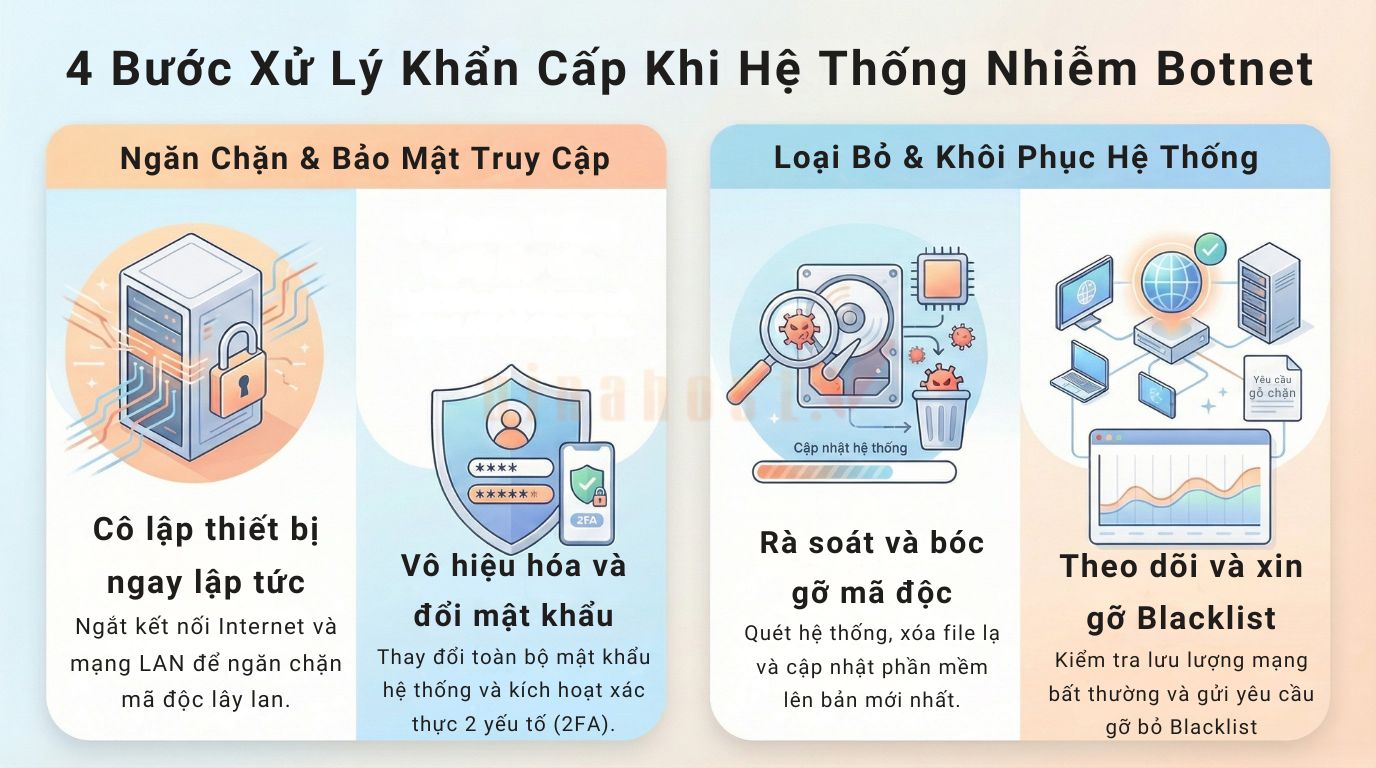

🚑 Xử lý khẩn cấp:

Cô lập: Ngắt kết nối Internet ngay lập tức.

Đổi mật khẩu: Cập nhật toàn bộ tài khoản và bật xác thực 2 yếu tố (2FA).

Rà soát: Quét mã độc và xóa bỏ các cronjob/file lạ.

Theo dõi: Kiểm tra log và yêu cầu gỡ blacklist.

🔒 Biện pháp phòng vệ: Triển khai giải pháp WAAP, sử dụng Firewall/IPS, quản lý Bot traffic và thường xuyên nâng cao nhận thức bảo mật cho nhân viên.

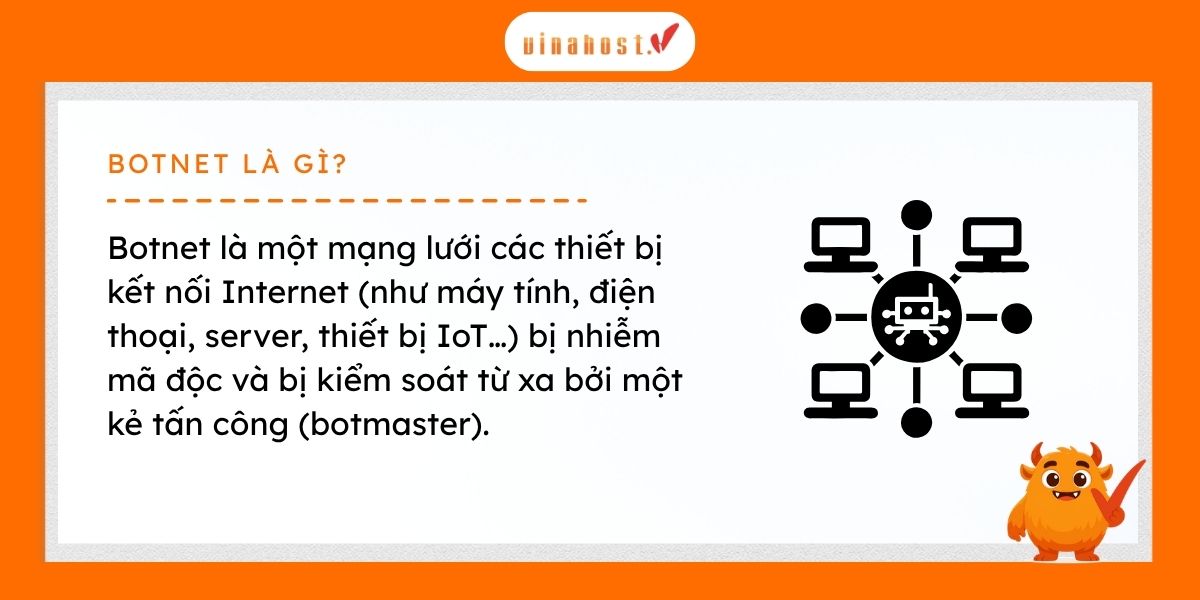

1. Botnet là gì?

Thuật ngữ “botnet” hình thành từ hai từ “robot” và “network“.

Botnet là một mạng lưới các thiết bị (máy tính, điện thoại, server, IoT…) bị nhiễm phần mềm độc hại và bị điều khiển từ xa bởi một kẻ tấn công (thường gọi là “botmaster”).

2. Cách thức hoạt động của Botnet

Botnet thường vận hành theo 3 giai đoạn chính:

Tiếp xúc → Lây nhiễm → Kích hoạt

2.1. 4 con đường lây nhiễm mã độc phổ biến

- Kỹ thuật xã hội (Social Engineering): Kẻ tấn công lừa người dùng click vào link độc hại hoặc tải file giả mạo (hóa đơn, tài liệu, phần mềm…). Đây là phương thức phổ biến vì khai thác yếu tố con người.

- Lỗ hổng ứng dụng / website: Khai thác các điểm yếu như: CMS lỗi thời (WordPress, Joomla…), plugin/module chưa vá lỗi, cấu hình yếu (mật khẩu mặc định, phân quyền sai). Từ đó, Hacker có thể chèn mã độc vào hệ thống mà không cần tương tác người dùng.

- Bộ công cụ khai thác (Exploit Kits): Tự động quét hệ thống để tìm lỗ hổng, khai thác và cài mã độc hàng loạt. Cách này thường được triển khai trên các website đã bị xâm nhập.

- Phần mềm Trojan: Ngụy trang thành phần mềm hợp pháp. Khi cài đặt, người dùng khó nhận biết nếu không kiểm tra kỹ và vô tình mở “cửa hậu” (backdoor).

2.2. 2 mô hình thiết lập liên lạc và điều khiển

- Mô hình Tập trung (Client–Server): Các bot kết nối về một máy chủ điều khiển (C&C), Botmaster gửi lệnh từ trung tâm.

- Ưu điểm: Dễ quản lý, điều khiển

- Nhược điểm: Nếu máy chủ trung tâm bị đánh sập → toàn bộ botnet có thể ngừng hoạt động

- Mô hình Phi tập trung (Peer-to-Peer / P2P): Các bot kết nối ngang hàng với nhau. Không có máy chủ trung tâm

- Ưu điểm: Khó bị triệt phá do không có điểm chết duy nhất

- Nhược điểm: Khó kiểm soát hơn đối với botmaster

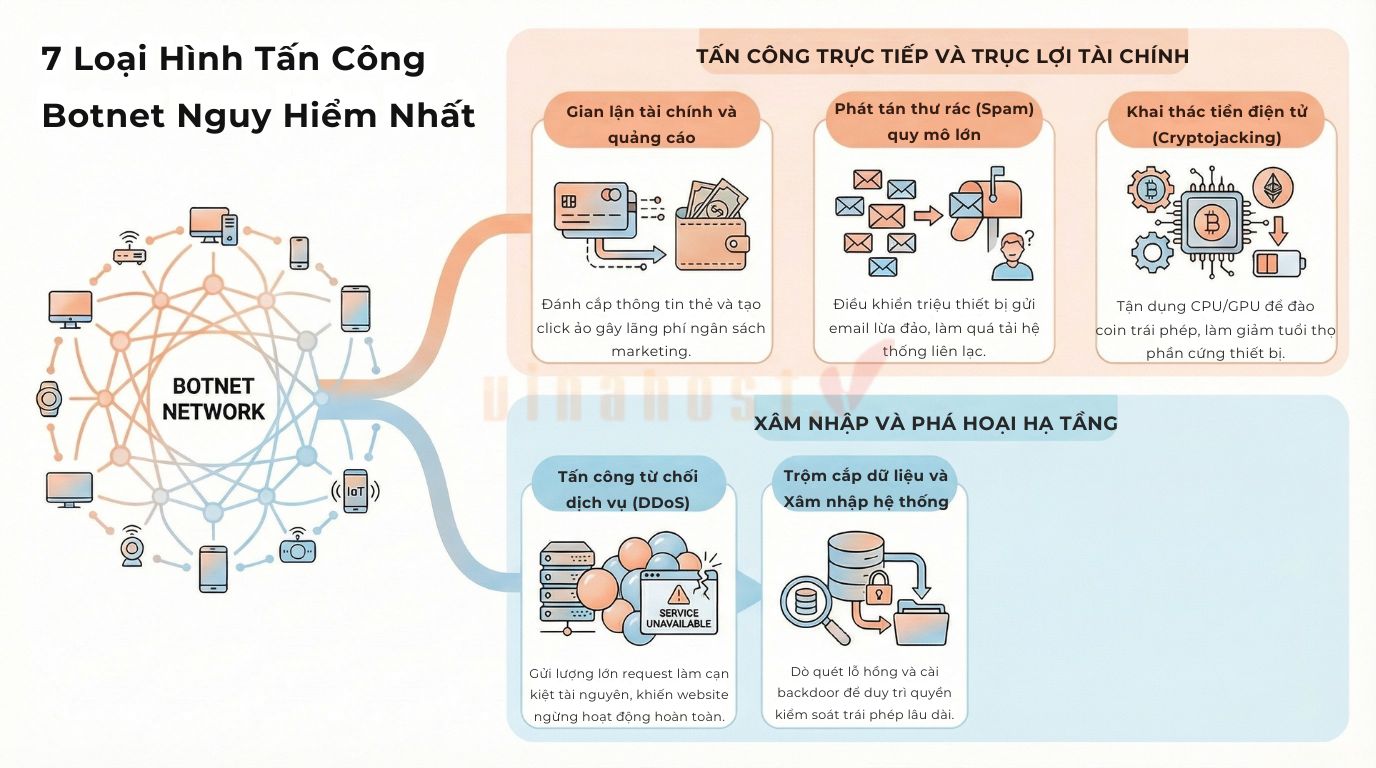

3. 7 Loại hình tấn công Botnet nguy hiểm và phổ biến nhất

Botnet không chỉ là công cụ kiểm soát thiết bị từ xa mà còn được sử dụng để triển khai nhiều hình thức tấn công quy mô lớn, gây thiệt hại nghiêm trọng về tài chính, dữ liệu và hạ tầng. Dưới đây là 7 loại hình phổ biến và nguy hiểm nhất:

| Loại tấn công | Mục đích | Hậu quả chính |

|---|---|---|

| Spam | Phát tán hàng loạt | Quá tải, lừa đảo |

| Gian lận tài chính | Trục lợi tiền | Mất tiền |

| Trộm cắp dữ liệu | Lấy thông tin | Rò rỉ dữ liệu |

| Xâm nhập | Chiếm quyền hệ thống | Mất kiểm soát |

| DDoS | Làm sập dịch vụ | Gián đoạn hoạt động |

| Gian lận quảng cáo | Kiếm tiền từ click ảo | Lãng phí ngân sách |

| Đào coin trái phép | Tận dụng tài nguyên | Máy chậm, hao điện |

3.1. Thư rác điện tử (Spam)

Botnet có thể điều khiển hàng nghìn đến hàng triệu thiết bị để:

- Gửi email hàng loạt trong thời gian ngắn

- Phát tán nội dung quảng cáo, lừa đảo hoặc mã độc

Hệ quả:

- Làm quá tải hệ thống email

- Tăng nguy cơ người dùng bị lừa đảo (phishing)

- Gây ảnh hưởng đến uy tín domain và IP

3.2. Vi phạm tài chính và gian lận

Botnet được sử dụng để thực hiện các hành vi gian lận như:

- Đánh cắp thông tin thẻ tín dụng

- Tự động thực hiện giao dịch trái phép

- Tạo tài khoản giả để trục lợi (khuyến mãi, hoàn tiền…)

Hệ quả:

- Thiệt hại tài chính trực tiếp cho cá nhân và doanh nghiệp

- Gia tăng chi phí xử lý gian lận

3.3. Trộm cắp thông tin cá nhân và tổ chức

Các bot có thể thu thập dữ liệu nhạy cảm:

- Tài khoản đăng nhập (email, mạng xã hội, hệ thống nội bộ)

- Dữ liệu khách hàng, tài liệu doanh nghiệp

- Thông tin định danh cá nhân

Hệ quả:

- Rò rỉ dữ liệu quy mô lớn

- Nguy cơ bị tống tiền hoặc bán dữ liệu trên thị trường chợ đen

3.4. Tấn công xâm nhập (Intrusion)

Botnet hỗ trợ kẻ tấn công:

- Dò quét hệ thống để tìm lỗ hổng

- Thử brute-force mật khẩu

- Cài backdoor để duy trì quyền truy cập

Hệ quả:

- Hệ thống bị kiểm soát trái phép

- Mất toàn quyền quản trị nếu không phát hiện kịp thời

3.5. Tấn công từ chối dịch vụ (DDoS)

Botnet là công cụ chính trong các cuộc tấn công DDoS:

- Gửi lượng lớn request đồng thời vào server/website

- Làm cạn kiệt tài nguyên hệ thống (CPU, RAM, băng thông)

Hệ quả:

- Website/dịch vụ bị gián đoạn hoặc ngừng hoạt động

- Ảnh hưởng doanh thu và trải nghiệm người dùng

3.6. Gian lận quảng cáo (Ad Fraud)

Botnet có thể giả lập hành vi người dùng:

- Click vào quảng cáo (click fraud)

- Tạo lượt hiển thị và tương tác ảo

Hệ quả:

- Doanh nghiệp mất ngân sách quảng cáo

- Làm sai lệch dữ liệu phân tích marketing

3.7. Khai thác tiền điện tử trái phép (Cryptojacking)

Botnet tận dụng tài nguyên thiết bị để:

- Đào tiền điện tử mà không có sự cho phép

- Chạy ngầm gây hao CPU/GPU

Hệ quả:

- Thiết bị chậm, hao điện, giảm tuổi thọ phần cứng

- Doanh nghiệp tăng chi phí vận hành

4. Các mạng Botnet tiêu biểu trong lịch sử không gian mạng

Trong lịch sử an ninh mạng, nhiều botnet đã trở nên khét tiếng nhờ quy mô lớn và mức độ tàn phá nghiêm trọng. Việc nhìn lại các trường hợp điển hình giúp hiểu rõ hơn cách thức tấn công và tác động thực tế của botnet.

CloudflareTrích dẫn từ Chuyên giaTheo Báo cáo Mối đe dọa DDoS Quý 4/2025 của Cloudflare, mạng botnet khét tiếng Aisuru-Kimwolf đã tạo ra một kỷ lục vô tiền khoáng hậu với đợt tấn công DDoS đạt đỉnh 31,4 Tbps. Mạng lưới này chủ yếu lây nhiễm các mã độc thông qua thiết bị Android TV và Smart TV Box giá rẻ, góp phần đẩy Việt Nam lọt vào Top 7 quốc gia là nguồn phát sinh tấn công DDoS lớn nhất toàn cầu.

Bảng so sánh các botnet tiêu biểu

| Tên Botnet | Đặc điểm tấn công | Hậu quả |

|---|---|---|

| Mirai | Lây nhiễm thiết bị IoT (camera, router) qua mật khẩu mặc định, tạo botnet DDoS quy mô lớn | Làm sập nhiều dịch vụ Internet lớn, ảnh hưởng diện rộng |

| 3ve | Gian lận quảng cáo bằng cách giả lập người dùng thật, tạo lượt xem và click ảo | Thiệt hại hàng triệu USD cho ngành quảng cáo số |

| Mantis | Botnet DDoS sử dụng HTTP/HTTPS với lưu lượng cực lớn, tấn công tầng ứng dụng | Gây quá tải hệ thống web, khó phát hiện và phòng thủ |

| 911 S5 | Khai thác proxy dân dụng từ máy người dùng để ẩn danh và thực hiện hành vi gian lận | Hỗ trợ tội phạm mạng, đánh cắp dữ liệu và gian lận tài chính |

5. Dấu hiệu nhận biết máy tính hoặc VPS/Máy chủ đã biến thành “Zombie”

Botnet thường hoạt động âm thầm nên rất khó phát hiện nếu không theo dõi kỹ hệ thống. Tuy nhiên, vẫn có một số dấu hiệu bất thường giúp bạn nhận biết thiết bị có thể đã bị kiểm soát từ xa.

Cục An toàn thông tin (Bộ TT&TT)Trích dẫn từ Chuyên giaTheo Báo cáo An toàn thông tin mạng Việt Nam tháng 01/2025 do Cục An toàn thông tin (Bộ TT&TT) phát hành, Trung tâm NCSC đã phát hiện 19 hệ thống của các đơn vị tại Việt Nam có kết nối đến hạ tầng botnet và đã chia sẻ thông tin cảnh báo đến các đơn vị liên quan.

5.1. Đối với máy tính cá nhân (PC/Laptop)

Đối với máy tính cá nhân, các dấu hiệu nhiễm botnet thường thể hiện rõ qua hiệu năng hệ thống, kết nối mạng và hành vi sử dụng hằng ngày.

- Hiệu năng giảm bất thường

- Máy chạy chậm rõ rệt dù không mở nhiều ứng dụng

- CPU/GPU hoạt động liên tục ở mức cao

- Xuất hiện tiến trình lạ

- Có các process không rõ tên hoặc giả mạo tên hệ thống

- Không thể tắt hoặc tự động chạy lại sau khi tắt

- Đường dẫn file nằm ở thư mục bất thường

- Lưu lượng mạng bất thường

- Có kết nối đến IP nước ngoài không rõ nguồn

- Upload data tăng cao (dấu hiệu gửi spam hoặc tham gia tấn công)

- Trình duyệt và hệ thống có hành vi lạ

- Tự động mở tab quảng cáo

- Bị chuyển hướng sang website lạ

- Cài extension không rõ nguồn

- Cảnh báo bảo mật hoặc bị khóa tài khoản

- Antivirus liên tục cảnh báo nhưng không xử lý triệt để

- Tài khoản email/mạng xã hội bị đăng nhập trái phép

- Gửi spam mà người dùng không biết

5.2. Đối với Cloud Server / VPS / Website

Đối với Cloud Server, VPS hoặc website, dấu hiệu bị nhiễm botnet thường thể hiện qua sự bất thường về tài nguyên, lưu lượng truy cập và tính toàn vẹn hệ thống.

- Tài nguyên hệ thống tăng đột biến

- CPU, RAM luôn ở mức cao dù traffic không tăng tương ứng

- Băng thông bị sử dụng liên tục

- Lưu lượng truy cập bất thường

- Xuất hiện nhiều request từ IP lạ hoặc bot traffic

- Tăng đột biến request đến các endpoint không phổ biến

- Có pattern truy cập lặp lại bất thường

- Xuất hiện file, script hoặc cronjob lạ

- File PHP/JS không rõ nguồn trong thư mục web

- Cronjob chạy định kỳ nhưng không do admin tạo

- Thay đổi nội dung file hệ thống

- Website hoạt động bất thường

- Bị redirect sang trang lạ

- Chèn mã quảng cáo, mã độc

- Website load chậm hoặc lỗi ngẫu nhiên

- IP/Domain bị blacklist

- Email gửi đi bị đánh dấu spam

- IP nằm trong blacklist (Spamhaus, Google Safe Browsing…)

- Bị nhà cung cấp hosting cảnh báo

6. Quy trình 4 bước xử lý khẩn cấp khi hệ thống nhiễm mã độc Botnet

Khi phát hiện hệ thống có dấu hiệu bị nhiễm botnet, việc xử lý cần được thực hiện nhanh chóng và theo đúng quy trình để hạn chế tối đa thiệt hại.

Bước 1: Cô lập thiết bị ngay lập tức

- Ngắt kết nối Internet (rút dây mạng / tắt Wi-Fi)

- Tách máy bị nhiễm khỏi hệ thống nội bộ (LAN)

Mục đích:

- Ngăn thiết bị tiếp tục nhận lệnh từ máy chủ C&C

- Tránh lây lan sang các thiết bị khác trong mạng

Bước 2: Vô hiệu hóa tài khoản và đổi mật khẩu

- Đổi toàn bộ mật khẩu (email, server, database, admin…)

- Vô hiệu hóa hoặc khóa tạm thời các tài khoản nghi ngờ

- Kích hoạt xác thực 2 yếu tố (2FA) nếu có

Mục đích:

- Ngăn kẻ tấn công tiếp tục truy cập hệ thống

- Giảm nguy cơ bị chiếm quyền lại sau khi xử lý

Bước 3: Rà soát và bóc gỡ mã độc

- Sử dụng phần mềm bảo mật để quét toàn bộ hệ thống

- Kiểm tra:

- File lạ, mã độc, backdoor

- Cronjob hoặc scheduled task bất thường

- Xóa hoặc cách ly các thành phần độc hại

- Cập nhật hệ điều hành, phần mềm, plugin lên phiên bản mới nhất

Mục đích:

- Loại bỏ hoàn toàn mã độc khỏi hệ thống

- Vá các lỗ hổng đã bị khai thác

Bước 4: Theo dõi lưu lượng và xin gỡ Blacklist

- Kiểm tra log truy cập, lưu lượng mạng sau khi xử lý

- Đảm bảo không còn kết nối bất thường đến IP lạ

- Kiểm tra IP/domain có bị đưa vào blacklist hay không

- Gửi yêu cầu gỡ blacklist (Spamhaus, Google Safe Browsing…)

Mục đích:

- Khôi phục uy tín hệ thống

- Đảm bảo hệ thống đã an toàn trước khi hoạt động lại

Tham khảo: Dịch vụ thuê máy chủ vật lý (Giải pháp chống bonet hiệu quả)

7. 8 Biện pháp phòng vệ và giảm thiểu rủi ro Botnet toàn diện

Để phòng chống botnet hiệu quả, cần triển khai đồng bộ nhiều lớp bảo mật từ hạ tầng, ứng dụng đến người dùng.

- Triển khai giải pháp WAAP (Bảo vệ Ứng dụng Web và API): Bảo vệ website và API trước các tấn công như SQL Injection, XSS, bot traffic. Phát hiện và chặn truy cập bất thường theo hành vi. Nhờ đó, botnet khó có thể khai thác các lỗ hổng ứng dụng.

- An ninh mạng thiết yếu (Firewall, IPS, phân đoạn mạng): Sử dụng Firewall để kiểm soát lưu lượng ra/vào, triển khai IPS để phát hiện và ngăn chặn tấn công, đồng thời phân đoạn mạng để cô lập các hệ thống quan trọng. Qua đó, nguy cơ lây lan khi bị xâm nhập được giảm thiểu đáng kể.

- Quản lý Bot (Bot Management): Phát hiện bot dựa trên hành vi, áp dụng rate limiting để giới hạn số lượng request và phân biệt bot hợp lệ với bot độc hại. Từ đó, tác động tiêu cực từ botnet và bot traffic xấu được hạn chế.

- Bảo vệ điểm cuối (EDR, Antivirus): Cài đặt các giải pháp bảo mật trên máy trạm và máy chủ, theo dõi hành vi theo thời gian thực và tự động cách ly khi phát hiện mã độc. Nhờ vậy, thiết bị được bảo vệ tốt hơn trước nguy cơ trở thành “zombie”.

- Lọc Email và Lưu lượng Web: Triển khai các hệ thống chống spam, phishing, chặn truy cập website độc hại và kiểm tra file đính kèm. Vì thế, nguy cơ lây nhiễm qua email và web được giảm xuống.

- Kiểm soát truy cập nghiêm ngặt (MFA, RBAC): Áp dụng xác thực đa yếu tố, phân quyền theo vai trò và hạn chế tài khoản có đặc quyền cao. Qua cơ chế này, việc truy cập trái phép được ngăn chặn hiệu quả hơn.

- Nâng cao nhận thức cho người dùng nội bộ: Đào tạo nhân viên nhận biết các hình thức lừa đảo, xây dựng quy trình xử lý sự cố và kiểm tra định kỳ. Nhờ đó, rủi ro xuất phát từ yếu tố con người được kiểm soát tốt hơn.

- Giảm thiểu DDoS: Sử dụng các giải pháp chống DDoS như CDN, Anti-DDoS, kết hợp giới hạn lưu lượng và cân bằng tải hệ thống. Qua giải pháp này, dịch vụ vẫn có thể duy trì hoạt động ổn định khi bị tấn công.

Câu hỏi thường gặp

Khởi động lại máy tính hoặc máy chủ Cloud/VPS có loại bỏ được mã độc botnet không?

Không. Việc khởi động lại chỉ có thể tạm thời dừng một số tiến trình đang chạy trong bộ nhớ, nhưng không loại bỏ hoàn toàn mã độc nếu chúng đã được cài vào hệ thống (file, service, registry, cronjob…).

Trong nhiều trường hợp, mã độc sẽ tự động khởi chạy lại sau khi reboot. Vì vậy, cần quét và xử lý triệt để bằng công cụ bảo mật, đồng thời kiểm tra các thành phần hệ thống liên quan.

Tại sao máy chủ Cloud/VPS lại là mục tiêu hàng đầu của botnet thay vì máy tính cá nhân?

Máy chủ Cloud/VPS thường là mục tiêu hấp dẫn hơn vì:

- Tài nguyên mạnh (CPU, RAM, băng thông lớn) phục vụ tấn công hiệu quả hơn

- Hoạt động 24/7 duy trì botnet ổn định

- IP sạch, uy tín dễ bị lợi dụng để spam, tấn công mà khó bị chặn ngay

- Quản trị lỏng lẻo (mật khẩu yếu, không cập nhật) ở một số hệ thống

Do đó, khi bị khai thác, VPS có thể gây thiệt hại lớn hơn nhiều so với máy cá nhân.

IP của VPS bị đưa vào Blacklist do dính botnet ảnh hưởng thế nào đến SEO?

Có, và ảnh hưởng khá nghiêm trọng:

- Email từ server có thể bị đánh dấu spam ảnh hưởng hoạt động marketing

- Website có thể bị trình duyệt hoặc công cụ tìm kiếm cảnh báo “không an toàn”

- Giảm uy tín domain/IP ảnh hưởng gián tiếp đến thứ hạng SEO

- Có nguy cơ bị chặn truy cập từ một số mạng hoặc dịch vụ

Điều này làm giảm trải nghiệm người dùng và độ tin cậy của website.

Website đã cài đặt chứng chỉ SSL có bị mạng botnet tấn công không?

Có. SSL (HTTPS) chỉ giúp mã hóa dữ liệu truyền tải, không có chức năng ngăn chặn tấn công.

Botnet vẫn có thể:

- Gửi request DDoS qua HTTPS

- Khai thác lỗ hổng ứng dụng web

- Tấn công brute-force hoặc bot traffic

SSL chỉ là một lớp bảo mật, cần kết hợp với các giải pháp khác như WAF, Anti-DDoS, Bot Management để bảo vệ toàn diện.

9. Tổng kết

Tới đây, hy vọng bạn đã hiểu rõ về khái niệm botnet là gì, cũng như nhận thức về những rủi ro mà chúng có thể đưa ra đối với máy tính, thiết bị, và hệ thống mạng của bạn. Botnet thực hiện nhiều loại tấn công khác nhau, mỗi loại mang đặc điểm nhận dạng riêng. Hiểu biết về những đặc điểm này không chỉ giúp bạn tự bảo vệ bằng các biện pháp phòng ngừa, mà còn giúp bạn nhanh chóng khắc phục hậu quả trong trường hợp bị tấn công.

Để có thể tìm hiểu thêm thông tin, mời bạn truy cập vào Blog của chúng tôi TẠI ĐÂY hoặc liên hệ ngay cho Vinahost nếu cần tư vấn về dịch vụ.

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Câu hỏi thường gặp

- [2026] Svchost.exe là gì? Cách kiểm tra & xử lý virus Svchost.exe

- [2026] Pentest là gì? Lý do doanh nghiệp không thể thiếu Pentest

- [2026] IP Spoofing là gì? | Phát hiện & Phòng chống IP Spoofing

- [2026] Network là gì? | [SO SÁNH] giữa Internet và Network

- [2026] Botnet là gì? | Cách phòng chống DDoS Botnet hiệu quả nhất

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文