Khi đề cập đến bảo mật, người ta đều nghĩ ngay đến giao thức TLS. Vậy, bạn muốn tìm hiểu về ý nghĩa của TLS là gì ? Đây là một phiên bản cập nhật mới của giao thức SSL. Hãy cùng Vinahost đi tìm hiểu để nắm rõ về giao thức này cũng như những lợi ích mà nó đem lại.

1. TLS là gì?

TLS là từ viết tắt Transport Layer Security hay còn được gọi bảo mật tầng giao vận được sử dụng để đảm bảo an toàn trong quá trình truyền thông trên mạng giúp đảm bảo rằng dữ liệu được truyền giữa các thiết bị và máy chủ được mã hóa và bảo vệ khỏi việc bị xâm nhập và thay đổi bởi các bên thứ ba.

Giao thức này đảm bảo tính toàn vẹn, xác thực và bảo mật của dữ liệu, đồng thời cung cấp khả năng xác định danh tính của máy chủ và đảm bảo rằng thông tin được truyền tải một cách an toàn.

Giao thức này thường được áp dụng trên giao thức TCP để mã hóa các giao thức ứng dụng như HTTP, FTP, SMTP và IMAP. Tuy nhiên, ngoài TCP, TLS cũng có thể được triển khai trên giao thức UDP, DCCP và SCTP, ví dụ như trong các ứng dụng dựa trên VPN và SIP.

Xem thêm: SSL là gì? Các loại chứng chỉ số SSL phổ biến nhất

2. Tại sao giao thức TLS lại quan trọng?

Trong một thời kỳ mà tội phạm mạng ngày càng gia tăng và Internet phát triển nhanh chóng, việc đảm bảo an toàn cho các dịch vụ và trang web trở thành một yêu cầu quan trọng. Trong ngữ cảnh này, giao thức TLS đóng một vai trò cực kỳ quan trọng.

Bảo mật TLS là cực kỳ cần thiết khi thông tin hoặc dữ liệu được truyền từ người gửi đến người nhận. Nó đảm bảo rằng dữ liệu đến được đích mà không bị thay đổi và không có sự can thiệp từ bên thứ ba. TLS encryption là tiêu chuẩn trong hầu hết các hình thức truyền thông kỹ thuật số, đặc biệt là trên các trang web.

Ngày nay, việc không sử dụng giao thức mã hóa này hoặc không sử dụng phương pháp mã hóa đáng tin cậy có thể gây ảnh hưởng nghiêm trọng đến doanh nghiệp và sự tin tưởng của công chúng nói chung.

Trong ngành công nghệ, chuyển đổi sang các giao thức bảo mật cao là một xu hướng tất yếu. Điều này nhấn mạnh sự quan trọng của bảo mật trong việc sử dụng công nghệ. Ngay cả khi có những tiến bộ công nghệ mới, nếu không đảm bảo được yếu tố bảo mật, những tiến bộ đó cũng không thể mang lại nhiều lợi ích hơn so với các vấn đề bảo mật mà chúng phải đối mặt.

Do đó, sự tập trung vào bảo mật là cần thiết để đảm bảo an toàn và tin cậy trong việc sử dụng công nghệ.

CHỨNG CHỈ SỐ GEOTRUST SSL

Bảo mật Website với GeoTrust SSL Giá chỉ 270,000vnđ/năm | CHỨNG CHỈ SỐ SECTIGO SSL

Bảo mật Website với Sectigo SSL Giá chỉ 200,000vnđ/năm |

3. Cách thức hoạt động của giao thức TLS

Sau khi đã nắm rõ kiến thức TLS là gì, điều quan trọng nữa là phải hiểu rõ cách hoạt động của giao thức này. Để sử dụng giao thức này, một trang web hoặc ứng dụng cần cài đặt chứng chỉ TLS trên máy chủ gốc.

Giao thức này đảm bảo tính bảo mật của thông tin được truyền bằng việc sử dụng hệ thống cơ sở hạ tầng khóa công khai không đối xứng (asymmetric public key infrastructure) để kết nối an toàn giữa máy khách và máy chủ, sau đó sử dụng khóa đối xứng (symmetric key) để mã hóa dữ liệu trong phần giao tiếp tiếp theo.

Quá trình khởi tạo kết nối giữa client và server trong giao thức bắt đầu bằng việc sử dụng khóa công khai và khóa riêng.

Handshake là quá trình khởi đầu một kết nối bảo mật giữa client và web server. Khi người dùng truy cập một trang web sử dụng giao thức này, quá trình handshake sẽ xảy ra giữa trình duyệt web của người dùng (client) và máy chủ web (web server). Các bước của quá trình như sau:

- Gửi thông điệp ClientHello: Trình duyệt web gửi một thông điệp ClientHello đến máy chủ web, trong đó chứa thông tin về phiên bản giao thức hỗ trợ, danh sách các thuật toán mã hóa và thông tin khác.

- Phản hồi từ máy chủ web: Máy chủ web nhận được thông điệp ClientHello và gửi lại một thông điệp ServerHello chứa thông tin về phiên bản giao thức được chọn, thuật toán mã hóa và thông tin khác.

- Xác thực chứng chỉ: Máy chủ web gửi chứng chỉ của mình cho trình duyệt web để xác thực danh tính của máy chủ. Chứng chỉ này được ký bởi một cơ quan chứng thực (CA) đáng tin cậy.

- Quá trình trao đổi khóa: Trình duyệt web và máy chủ web sử dụng quá trình trao đổi khóa để thiết lập một khóa phiên (session key) chung. Quá trình này bao gồm việc sử dụng mã hóa khóa công khai và bí mật để đảm bảo tính bảo mật trong quá trình truyền dữ liệu.

- Xác nhận hoàn tất handshake: Sau khi quá trình trao đổi khóa hoàn tất, trình duyệt web gửi một thông điệp Finished cho máy chủ web để xác thông điệp Finished tương tự cho trình duyệt web.

Khi quá trình Handshake hoàn tất, kết nối bảo mật được thiết lập giữa trình duyệt web của người dùng và máy chủ web. Từ đây, dữ liệu truyền qua kết nối sẽ được mã hóa và giải mã bằng khóa phiên đã được thiết lập trong quá trình handshake. Quá trình handshake chỉ xảy ra một lần khi thiết lập kết nối ban đầu, sau đó cùng một khóa phiên có thể được sử dụng cho các truyền dữ liệu tiếp theo trong phiên đó.

Giao thức này đảm bảo tính bảo mật của dữ liệu trong quá trình truyền trên mạng bằng cách sử dụng cơ chế xác thực và khóa riêng tư (private key). Khi thiết lập kết nối TLS, client và server sử dụng các chứng chỉ số và public key để xác thực lẫn nhau và trao đổi khóa mã hóa. Private key chỉ có sẵn trên server và được sử dụng để giải mã thông tin được mã hóa bởi public key tương ứng.

Qua đó, giao thức này giúp ngăn chặn các tấn công mạng như nghe trộm, giả mạo và đánh cắp dữ liệu. Điều này giúp xây dựng lòng tin và uy tín cho doanh nghiệp trong mắt khách hàng và đối tác, vì họ có thể tin tưởng rằng thông tin của họ được bảo vệ và an toàn khi truyền qua mạng.

4. Các phiên bản của giao thức TLS

Cũng như các công nghệ khác, trong quá trình phát triển của mình, giao thức này đã có rất nhiều phiên bản khác nhau. Bên dưới là một số phiên bản phổ biến của giao thức này cho đến thời điểm hiện tại, bao gồm:

- TLS 1.0: Đây là phiên bản đầu tiên được phát hành vào năm 1999. Là phiên bản tiếp nối và chứa nhiều đặc điểm tương đồng với SSL 3.0. Phiên bản này đã được cải tiến và cập nhật các giao thức và quy trình để tương thích với các máy tính và kết nối Internet trong giai đoạn đầu của thập kỷ 2000. Phiên bản 1.0 được công bố theo RFC 2246, định nghĩa các yêu cầu và quy định chi tiết cho giao thức này.

- TLS 1.1: Đây là phiên bản thứ hai được ra mắt vào năm 2006, đại diện cho sự tiến bộ đáng kể đầu tiên của giao thức này. Phiên bản này đã mang đến nhiều thay đổi và cải tiến đáng kể, bao gồm việc thay thế Vectơ Khởi tạo bằng một phiên bản rõ ràng hơn để cung cấp khả năng bảo vệ tốt hơn chống lại các cuộc tấn công mạng.

- Ngoài ra, phiên bản 1.1 cũng đã cải thiện quá trình xử lý lỗi và xác thực để phù hợp với môi trường sử dụng Internet vào năm 2006. Bên cạnh đó, các ghi chú và giải thích liên quan đến các hình thức tấn công mạng mới đã được bổ sung vào phiên bản này. Phiên bản 1.1 đã được công bố theo RFC 4346.

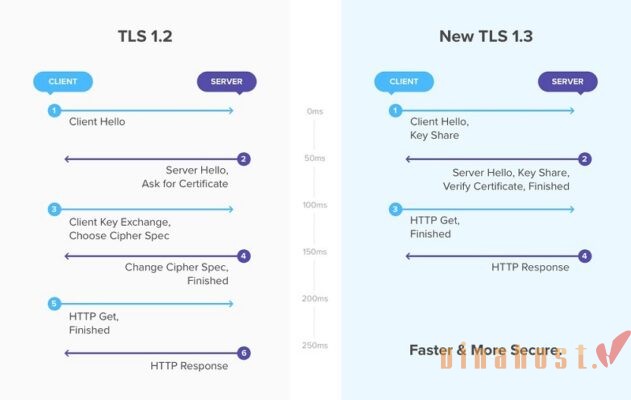

- TLS 1.2: Đây là phiên bản thứ ba và được ra mắt vào năm 2008. Là phiên bản cập nhật quan trọng thứ hai của giao thức và hiện vẫn là phiên bản tiêu chuẩn được sử dụng rộng rãi. Được coi là phiên bản mới nhất, Phiên bản 1.2 mang đến nhiều cải tiến bảo mật đáng kể cùng với việc cải thiện tốc độ và khả năng của cả máy chủ và máy khách trong quá trình thiết lập kết nối và sử dụng tất cả các thuật toán liên quan đến quy trình TLS.

Một cải tiến quan trọng của phiên bản 1.2 là việc áp dụng các thuật toán bảo mật mạnh hơn để đảm bảo tính toàn vẹn và bảo mật dữ liệu. Phiên bản này đã được công bố theo RFC 5246.

- TLS 1.3: Đây là phiên bản mới nhất của giao thức này, được công bố vào năm 2016 và đang trong giai đoạn thử nghiệm. Mục tiêu chính của bản cập nhật này là cải thiện đáng kể giao thức bảo mật hiện có, tăng cường tính an toàn trên internet và đảm bảo tính toàn vẹn của việc truyền dữ liệu. Phiên bản 1.3 đã áp dụng các cải tiến để đối phó với các kỹ thuật hack phức tạp, nhằm bảo vệ dữ liệu nhạy cảm và thông tin cá nhân, chẳng hạn như thông tin tài khoản ngân hàng và thanh toán.

Một số cải tiến đã được đề xuất bao gồm tăng độ dài của cookie, cải thiện quá trình thiết lập kết nối và yêu cầu chữ ký số cho tất cả dữ liệu truyền. Tuy nhiên, do Phiên bản 1.3 đang trong giai đoạn thử nghiệm, có thể sẽ có nhiều thay đổi – tuy nhiên, mục tiêu chung là nâng cấp hệ thống hiện có và đáp ứng các yêu cầu của người dùng hiện nay.

5. Tổng hợp các chức năng của giao thức TLS

Giao thức này có những chức năng sau để đảm bảo tính bảo mật và toàn vẹn của việc truyền thông qua mạng:

- Mã hóa: Giao thức này sử dụng mã hóa để bảo vệ dữ liệu truyền qua mạng. Nó sử dụng một khóa mã hóa đối xứng để mã hóa và giải mã dữ liệu, đảm bảo rằng chỉ những người có khóa giải mã mới có thể đọc được nội dung.

- Xác thực: Giao thức bảo mật này cho phép xác thực danh tính của máy chủ và/hoặc của người dùng. Xác thực máy chủ đảm bảo rằng người dùng kết nối với máy chủ đúng và tin cậy, trong khi xác thực người dùng đảm bảo rằng máy chủ chỉ cho phép truy cập của người dùng được xác thực.

- Bảo đảm tính toàn vẹn dữ liệu: Giao thức này đóng vai trò quan trọng trong việc bảo đảm tính toàn vẹn dữ liệu trong quá trình truyền thông qua mạng. Bằng cách kết hợp chức năng mã hóa và xác thực. Giao thức này đảm bảo tính bảo mật của kết nối giữa người dùng và máy chủ. Nó sử dụng các thuật toán và quy trình để ngăn chặn các cuộc tấn công như giả mạo, chặn đoạn dữ liệu, hoặc nghe trộm.

- Chống lại cuộc tấn công: Giao thức này cung cấp các biện pháp bảo vệ để chống lại các cuộc tấn công như replay attack (tấn công lặp lại), man-in-the-middle attack (tấn công trung gian), hoặc tampering attack (tấn công can thiệp dữ liệu).

Tổng thể, giao thức này đảm bảo tính bảo mật, toàn vẹn và xác thực trong quá trình truyền thông qua mạng, đảm bảo rằng dữ liệu được bảo vệ và chỉ có người dùng được ủy quyền mới có thể truy cập và tương tác với máy chủ.

6. Ưu điểm và nhược điểm của giao thức TLS

Đây là một giao thức bảo mật quan trọng được sử dụng để bảo vệ tính toàn vẹn, sự bảo mật và quyền riêng tư của dữ liệu khi truyền qua mạng. Dưới đây là một số ưu điểm và nhược điểm của giao thức :

Ưu điểm:

- Bảo mật dữ liệu: Sử dụng mã hóa để bảo vệ thông tin truyền qua mạng, đảm bảo tính toàn vẹn và bí mật của dữ liệu. Điều này giúp ngăn chặn việc nghe trộm, thay đổi hoặc đánh cắp thông tin.

- Xác thực và đáng tin cậy: Cung cấp cơ chế xác thực, đảm bảo rằng các bên tham gia truyền thông là chính xác và được xác nhận. Điều này giúp ngăn chặn tấn công giả mạo và bảo vệ khỏi sự xâm nhập.

- Linh hoạt và tương thích: Có thể được triển khai trên nhiều giao thức truyền thông, chẳng hạn như HTTP, SMTP, FTP, và nhiều giao thức khác. Nó tương thích với các ứng dụng và hệ thống khác nhau, cho phép bảo mật toàn diện trên mạng.

- Hỗ trợ phiên bản cập nhật: Có phiên bản cập nhật liên tục để cải thiện tính bảo mật và hiệu suất. Các phiên bản mới như TLS 1.2 và TLS 1.3 đã đưa ra các cải tiến đáng kể và giúp tăng cường bảo mật trên Internet.

Nhược điểm:

- Hiệu suất: Sử dụng mã hóa và xác thực có thể làm giảm hiệu suất của quá trình truyền thông. Một số ứng dụng đòi hỏi tốc độ truyền dữ liệu cao có thể bị ảnh hưởng bởi việc sử dụng giao thức TLS.

- Chi phí: Triển khai và duy trì giao thức có thể đòi hỏi các tài nguyên và công nghệ bổ sung, điều này có thể tăng chi phí cho tổ chức hoặc cá nhân.

- Quá trình bắt tay ban đầu: Quá trình bắt tay ban đầu trong giao thức có thể tạo ra một khoảng thời gian trễ nhỏ khi thiết lập kết nối an toàn. Điều này có thể làm giảm trải nghiệm người dùng, đặc biệt là trong các ứng dụng yêu cầu thời gian đáp ứng nhanh.

- Sự phụ thuộc vào các bên tham gia: Hiệu quả của giao thức phụ thuộc vào việc triển khai chính xác và cấu hình đúng từ cả hai bên, client và server. Nếu một bên không tuân thủ đầy đủ quy tắc bảo mật, sự bảo vệ của giao thức có thể bị suy giảm.

Mặc dù có nhược điểm nhất định, giao thức này vẫn được coi là tiêu chuẩn cho việc bảo mật trên mạng và được rất nhiều tổ chức và trang web sử dụng để đảm bảo tính riêng tư và bảo mật thông tin của người dùng.

Xem thêm: CNAME là gì? Hướng dẫn cấu hình [A-Z] bản ghi CNAME cho Domain

7. Ứng dụng của giao thức TLS

Giao thức này được sử dụng trong nhiều ứng dụng và môi trường khác nhau để đảm bảo an toàn trong truyền thông dữ liệu. Dưới đây là một số ứng dụng phổ biến của giao thức này:

- Truy cập các trang web an toàn: Giao thức này được sử dụng để bảo vệ kết nối giữa trình duyệt web và máy chủ web thông qua giao thức HTTPS. Điều này đảm bảo rằng thông tin nhạy cảm, như thông tin tài khoản ngân hàng hoặc thông tin cá nhân, được truyền qua mạng một cách an toàn.

- An toàn gửi và nhận mail: Giao thức này cũng được sử dụng để bảo vệ việc gửi và nhận email thông qua các giao thức SMTP (Simple Mail Transfer Protocol) và IMAP (Internet Message Access Protocol). Khi người dùng gửi hoặc nhận email thông qua máy chủ email hỗ trợ giao thức này, dữ liệu sẽ được mã hóa bằng giao thức để bảo vệ khỏi các cuộc tấn công mạng như nghe trộm và giả mạo. Việc sử dụng giao thức trong việc gửi và nhận email giúp đảm bảo tính bảo mật và bí mật của thông tin cá nhân và nội dung email.

- Truyền tải dữ liệu qua ứng dụng di động: giao thức này được sử dụng trong các ứng dụng di động, như ứng dụng ngân hàng di động và ứng dụng thương mại điện tử, để bảo vệ thông tin cá nhân và thanh toán khi truyền qua mạng di động.

- Truyền tải dữ liệu trực tiếp: Giao thức này cung cấp khả năng mã hóa và xác thực trong việc truyền tải dữ liệu trực tiếp, chẳng hạn như truyền tệp qua FTP hoặc truyền dữ liệu qua WebDAV.

- Kết nối VPN: Giao thức này có thể được sử dụng trong các mạng riêng ảo (VPN) để đảm bảo tính bảo mật và riêng tư khi truyền dữ liệu giữa các điểm cuối trong một mạng.

- Truyền tải dữ liệu trong đám mây: Giao thức này được sử dụng trong các dịch vụ đám mây để bảo vệ kết nối và truyền dữ liệu giữa người dùng và dịch vụ trong môi trường đám mây.

- Giao tiếp VoIP an toàn: Giao thức này cũng có thể được sử dụng trong giao tiếp thoại qua IP để đảm bảo tính bảo mật trong việc truyền tải âm thanh và dữ liệu liên quan.

Các ứng dụng của giao thức này rất đa dạng và liên quan đến việc bảo vệ tính toàn vẹn, bảo mật và riêng tư của dữ liệu khi truyền qua mạng.

8. Phân biệt giữa chứng chỉ SSL và giao thức TLS là gì?

SSL (Secure Sockets Layer) và TLS (Transport Layer Security) là hai giao thức bảo mật được sử dụng để thiết lập kết nối an toàn giữa máy khách và máy chủ trên Internet. Dưới đây là một số điểm khác biệt chính giữa 2 giao thức này:

- Tiến hóa: SSL là phiên bản ban đầu được phát triển bởi Netscape vào những năm 1990. Sau đó, TLS được phát triển dựa trên SSL và được coi là phiên bản nâng cấp của SSL. Hiện nay, TLS là phiên bản được sử dụng phổ biến và SSL đã được coi là lỗi thời.

- Mục đích: Cả 2 giao thức đều có mục đích xác thực và bảo mật kết nối. Tuy nhiên, SSL thường được sử dụng để bảo vệ các ứng dụng web, trong khi TLS được sử dụng rộng rãi trong nhiều ứng dụng trên Internet.

- Phiên bản: SSL có các phiên bản như SSL 2.0, SSL 3.0 và TLS 1.0. Tuy nhiên, các phiên bản SSL 2.0 và SSL 3.0 đã bị coi là không an toàn và không được sử dụng nữa. Phiên bản TLS hiện tại là TLS 1.3, với các phiên bản trước đó là TLS 1.0, TLS 1.1 và TLS 1.2.

- SSL (Secure Sockets Layer) phiên bản cũ hơn đã hỗ trợ các bộ mật mã Fortezza, nhưng sau này, trong quá trình phát triển TLS (Transport Layer Security) nhằm nâng cao tính bảo mật và hiệu suất, hỗ trợ cho các bộ mật mã Fortezza/DMS đã được loại bỏ.

- Mã hóa: Cả 2 giao thức đều sử dụng mã hóa để bảo vệ dữ liệu truyền qua mạng. Tuy nhiên, TLS có các thuật toán mã hóa mạnh hơn và cung cấp sự bảo mật tốt hơn so với SSL. TLS cũng hỗ trợ các thuật toán mã hóa mới và an toàn hơn như AES (Advanced Encryption Standard).

- Bảo mật: TLS được coi là phiên bản bảo mật hơn so với SSL. TLS cung cấp các cải tiến về bảo mật, xác thực và quy trình bắt tay hơn so với SSL. Nó cũng cung cấp khả năng chống lại các cuộc tấn công mạng phổ biến như BEAST và POODLE.

- Sự tương thích: TLS được thiết kế để tương thích ngược với SSL, điều này có nghĩa là các ứng dụng và hệ thống sử dụng SSL có thể nâng cấp lên TLS mà không cần thay đổi đáng kể trong cấu hình.

Tóm lại, TLS là phiên bản tiếp theo và cải tiến của SSL, mang lại các cải tiến bảo mật và khả năng tương thích tốt hơn với các bộ mã mới. Hiện nay, giao thức này được sử dụng rộng rãi và được coi là tiêu chuẩn cho việc bảo mật thông tin truyền qua mạng.

9. Phân biệt giữa HTTPS và chứng chỉ TLS là gì?

HTTPS (Hypertext Transfer Protocol Secure) và TLS (Transport Layer Security) là hai khái niệm liên quan nhưng có ý nghĩa khác nhau trong việc bảo mật truyền thông trên Internet. Dưới đây là sự phân biệt giữa 2 giao thức:

TLS:

- Đây là một giao thức bảo mật được sử dụng để mã hóa và bảo vệ thông tin truyền qua mạng.

- Nó hoạt động ở tầng Transport Layer (tầng giao vận) của mô hình OSI và đảm bảo tính bảo mật và toàn vẹn của dữ liệu trong quá trình truyền thông giữa các máy tính hoặc hệ thống mạng khác nhau.

- Giao thức này cung cấp các cơ chế mã hóa, xác thực và kiểm tra tính toàn vẹn dữ liệu để đảm bảo rằng thông tin không bị nghe lén, thay đổi hoặc giả mạo trong quá trình truyền.

HTTPS:

- HTTPS là một biến thể của giao thức HTTP mà sử dụng TLS để bảo mật các kết nối truy cập trang web.

- Khi người dùng truy cập vào một trang web qua HTTPS, dữ liệu giữa trình duyệt và máy chủ được mã hóa bằng TLS để đảm bảo tính bảo mật và tránh việc nghe lén hoặc thay đổi dữ liệu trong quá trình truyền.

- HTTPS sử dụng cổng giao tiếp 443 để thiết lập kết nối bảo mật và đảm bảo rằng trang web được truy cập thông qua một kênh an toàn.

Tóm lại, TLS là giao thức bảo mật hoạt động ở tầng Transport Layer và được sử dụng để bảo vệ truyền thông dữ liệu trên mạng. HTTPS là sự kết hợp giữa giao thức HTTP và TLS, nó được sử dụng để bảo mật truy cập trang web và đảm bảo rằng thông tin được truyền qua một kênh an toàn. TLS là cơ sở của HTTPS, đảm bảo tính bảo mật của các kết nối HTTPS trên Internet.

10. Một số câu hỏi thường gặp liên quan TLS

Dưới đây là một số câu hỏi thường gặp liên quan đến giao thức

10.1. Giao thức TLS ảnh hưởng như thế nào đến hiệu suất web application?

Giao thức này ảnh hưởng đến hiệu suất web, nhưng phiên bản mới nhất của nó không gây ảnh hưởng đáng kể. Quá trình thiết lập kết nối TLS có thể làm tăng thời gian tải trang và yêu cầu tài nguyên tính toán. Tuy nhiên, có các công nghệ như TLS False Start và TLS Session Resumption giúp giảm thiểu độ trễ tiềm ẩn.

Các cải tiến này đã làm cho giao thức này trở thành giao thức nhanh và chi phí tính toán không đáng kể. Phiên bản giao thức 1.3 cũng cung cấp tốc độ nhanh hơn bằng cách giảm số lần giao tiếp qua lại trong quá trình handshake.

10.2. Tổ chức nào xác thực chứng chỉ SSL/TLS?

Các cơ quan cấp chứng chỉ (CA) là các tổ chức chuyên cung cấp chứng chỉ SSL TLS cho chủ sở hữu trang web, các công ty lưu trữ web hoặc doanh nghiệp. Cơ quan cấp chứng chỉ (CA) có chức năng chính là xác thực thông tin chi tiết về miền và chủ sở hữu trước khi cấp chứng chỉ SSL/TLS.

Để trở thành một CA, tổ chức đó phải đáp ứng các yêu cầu cụ thể được đặt ra bởi hệ điều hành, trình duyệt hoặc các công ty thiết bị di động, và phải đăng ký để được liệt kê là một CA gốc. Điều này rất quan trọng để xây dựng sự tin tưởng cho người dùng Internet.

10.3. Chứng chỉ SSL/TLS có thời gian sử dụng trong bao lâu?

Chứng chỉ SSL/TLS có một thời gian sử dụng cụ thể được gọi là “thời hạn chứng chỉ” (certificate validity period). Thời gian này được xác định khi chứng chỉ được phát hành và chỉ cho phép sử dụng trong khoảng thời gian đó. Thời gian sử dụng của chứng chỉ có thể khác nhau tùy thuộc vào chính sách và quy định của cơ quan cấp chứng chỉ (CA) mà bạn sử dụng.

Thông thường, thời hạn chứng chỉ SSL/TLS có thể kéo dài từ một năm đến ba năm. Sau khi hết thời hạn, chứng chỉ cần được gia hạn hoặc cập nhật để tiếp tục sử dụng. Quá trình gia hạn chứng chỉ thường bao gồm việc xác minh lại thông tin của chủ sở hữu và miền.

Quan trọng là theo dõi thời hạn chứng chỉ và đảm bảo rằng chúng được cập nhật kịp thời để tránh các vấn đề về bảo mật và ngừng hoạt động của trang web.

11. Tổng kết

Qua bài viết này, Vinahost đã cùng bạn tìm hiểu TLS là gì và tầm quan trọng của giao thức bảo mật TLS. Hi vọng những thông tin trong bài viết này thật sự hữu ích với bạn, xem thêm các bài viết liên quan tại đây. Liên hệ với chúng tôi theo thông tin bên dưới để được hỗ trợ tốt hơn.

- Email: cskh@vinahost.vn

- Hotline: 1900 6046 phím 1

- Livechat: https://livechat.vinahost.vn/chat.php

XEM THÊM:

1.1.1.1 là gì | Hướng dẫn cách Cài Đặt & Thay Đổi DNS 1.1.1.1

Transfer domain là gì | Hướng dẫn [A-Z] Transfer tên miền dễ dàng

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文