Zombie API là các giao diện lập trình (API) lỗi thời, bị lãng quên nhưng vẫn đang âm thầm tiếp nhận truy vấn mà không chịu bất kỳ sự giám sát bảo mật nào. Chúng tạo ra “cửa hậu” nguy hiểm cho tin tặc khai thác lỗ hổng, dẫn đến rò rỉ dữ liệu diện rộng và vi phạm nghiêm trọng Luật bảo vệ dữ liệu cá nhân.

- Bản chất và Rủi ro cốt lõi: Zombie API là các giao diện lập trình (API) lỗi thời, bị bỏ quên nhưng vẫn âm thầm hoạt động trên hệ thống. Chúng tạo ra các “cửa hậu” (backdoor) vô hình trước hệ thống giám sát an ninh (WAF), cho phép tin tặc dễ dàng khai thác lỗ hổng BOLA/IDOR để đánh cắp dữ liệu.

- Hiểm họa pháp lý: Việc không kiểm soát Zombie API dẫn đến rủi ro rò rỉ dữ liệu diện rộng. Hậu quả là doanh nghiệp có thể đối mặt với mức phạt lên đến 5% tổng doanh thu năm theo Luật Bảo vệ Dữ liệu Cá nhân 2025 (Luật số 91/2025/QH15) có hiệu lực từ năm 2026.

- Nguyên nhân hình thành: Nguyên nhân gốc rễ sinh ra Zombie API đến từ sự đứt gãy trong quản lý vòng đời phần mềm, bao gồm: thiếu đồng bộ khi sáp nhập hệ thống, bỏ quên các endpoint trên môi trường kiểm thử (UAT) và không duy trì danh mục kiểm kê (API Inventory) định kỳ.

- Phương pháp phát hiện bắt buộc: Trong kiến trúc công nghệ hiện đại, việc rà soát thủ công là bất khả thi. Doanh nghiệp bắt buộc phải sử dụng công cụ khám phá tự động (API Discovery) kết hợp với Trí tuệ nhân tạo (AI/ML) để phân tích log và đối chiếu lưu lượng mạng theo thời gian thực.

- Quy trình gỡ bỏ an toàn: Việc vô hiệu hóa Zombie API cần tuân thủ lộ trình 5 bước nghiêm ngặt: Lên danh sách ưu tiên → Thông báo các bên liên quan → Cảnh báo qua header X-Deprecation-Notice → Ngắt kết nối ngắt quãng (Soft shutdown) → Xóa bỏ hoàn toàn.

- Chiến lược phòng ngừa bền vững: Để triệt tiêu Zombie API ngay từ trong trứng nước, hệ thống mạng cần được bảo vệ bởi tường lửa WAAP chuyên dụng, áp dụng mô hình Zero Trust API Access và tích hợp kiểm thử bảo mật trực tiếp vào luồng DevSecOps.

1. Zombie APIs là gì?

Zombie API là các endpoint vẫn đang âm thầm hoạt động trên máy chủ mạng nhưng đã bị loại bỏ khỏi danh mục quản lý và không còn được đội ngũ kỹ thuật giám sát hay bảo trì. Khác với các API hợp lệ, chúng là tàn dư bị bỏ quên sau quá trình nâng cấp phần mềm, sáp nhập hệ thống hoặc kết thúc giai đoạn kiểm thử.

Về bản chất, các Zombie API vẫn kết nối trực tiếp với cơ sở dữ liệu và sẵn sàng phản hồi các truy vấn từ bên ngoài trên môi trường production hoặc staging. Tuy nhiên, do hoàn toàn “vô hình” trước hệ thống tài liệu kỹ thuật (như OpenAPI/Swagger), chúng bị tách rời khỏi quy trình DevSecOps của doanh nghiệp.

Việc khuyết thiếu định danh này đẩy hệ thống vào rủi ro an ninh mạng cực kỳ nghiêm trọng. Các Zombie API không được thừa hưởng các bản vá lỗi mới nhất, không bị giới hạn lưu lượng (rate limit) và thường sử dụng cơ chế xác thực lỗi thời. Điều này biến chúng thành những “cửa hậu” (backdoor) lý tưởng không có tường lửa WAF bảo vệ, cho phép hacker dễ dàng vượt quyền để đánh cắp dữ liệu nhạy cảm.

3 tiêu chí nhận diện nhanh một Zombie API:

- Trạng thái hệ thống: Vẫn tiếp nhận và xử lý request nhưng không có chủ sở hữu chịu trách nhiệm trực tiếp.

- Kho lưu trữ tài liệu: Hoàn toàn vắng bóng trong các bản vẽ kiến trúc phần mềm, roadmap phát triển hoặc danh sách API chính thức hiện hành.

- Lỗ hổng bảo mật: Không tuân thủ các chính sách an ninh mạng mới nhất (ví dụ: không yêu cầu Token OAuth 2.0 hoặc thiếu cơ chế mã hóa dữ liệu đầu cuối).

2. Phân biệt Zombie API, Shadow API và Rogue API

Trong bức tranh toàn cảnh về rủi ro API, Zombie API thường bị nhầm lẫn với Shadow API và Rogue API. Dù đều nằm ngoài tầm kiểm soát của hệ thống quản trị, nhưng bản chất và nguồn gốc của ba loại API này hoàn toàn khác biệt.

Bảng phân tích dưới đây sẽ giúp đội ngũ IT nhận diện chính xác từng loại để có phương án xử lý phù hợp:

| Tiêu chí | Zombie API (API bị bỏ quên) | Shadow API (API bóng tối) | Rogue API (API độc hại) |

| Bản chất cốt lõi | API cũ, từng hợp lệ nhưng bị lãng quên sau khi cập nhật hệ thống. | API mới do Dev tự ý tạo ra, không thông báo cho team Security. | API được triển khai trái phép, nằm ngoài quy trình quản trị và phê duyệt của doanh nghiệp. |

| Nguồn gốc | Hệ quả của việc nâng cấp phiên bản (v1 -> v2) hoặc sáp nhập công ty. | Sinh ra từ nhu cầu test nhanh, vượt rào quy trình CI/CD. | Sinh ra do hacker cấy mã độc hoặc chèn lén vào hệ thống. |

| Mức độ rủi ro | Cao (Chứa lỗi bảo mật đã biết nhưng không được vá). | Trung bình – Cao (Thiếu giám sát WAF, dễ bị rò rỉ dữ liệu). | Cực kỳ nguy hiểm (Trực tiếp thực thi ý đồ phá hoại). |

| Cách xử lý | Đánh dấu Deprecated, ngắt traffic và xóa hoàn toàn. | Đưa vào API Inventory chính thức và áp dụng chính sách bảo mật. | Ngắt kết nối ngay lập tức, cách ly server và điều tra pháp y (Forensic). |

Việc phân định rõ ràng 3 khái niệm này giúp các chuyên gia an ninh mạng định hình được ma trận rủi ro. Từ đó, doanh nghiệp có thể cấu hình các quy tắc trên hệ thống WAAP một cách chính xác nhất.

3. Tại sao Zombie API lại xuất hiện trong hệ thống?

Zombie API xuất hiện chủ yếu do sự đứt gãy trong quy trình quản lý vòng đời phần mềm, điển hình là: phát triển quá nhanh thiếu tài liệu, sáp nhập hệ thống không đồng bộ, hoặc bỏ quên môi trường kiểm thử (UAT). Những lỗ hổng quản trị này biến các endpoint cũ thành Zombie API tồn tại vĩnh viễn trong bóng tối của hạ tầng mạng.

3.1. Tốc độ phát triển nhanh, thiếu tài liệu

PostmanTrích dẫn từ Chuyên giaTheo 2025 State of the API Report, hơn 63% đội ngũ phát triển có thể tạo một API trong vòng dưới một tuần.

Báo cáo cũng cho thấy 58% nhà phát triển phải dựa vào tài liệu nội bộ, trong khi 39% cho rằng tài liệu API không nhất quán là rào cản lớn nhất.

Điều này có thể khiến một số API được tạo ra nhanh chóng mà không có tài liệu đầy đủ, dẫn tới việc API bị bỏ quên và trở thành Zombie API khi nhóm phát triển chuyển sang nhiệm vụ khác.

3.2. Hợp nhất, sáp nhập doanh nghiệp

Trong quá trình sáp nhập, hệ thống API từ hai doanh nghiệp thường được tích hợp nóng vào một nền tảng chung. Tuy nhiên, sự phức tạp trong kiến trúc dữ liệu khiến nhiều API cũ không được gỡ bỏ triệt để, tạo điều kiện cho Zombie API tiếp tục tồn tại và tiêu tốn tài nguyên máy chủ.

3.3. Môi trường thử nghiệm chưa đóng

Đôi khi, các API chỉ được khởi tạo tạm thời nhằm phục vụ giai đoạn kiểm thử tính năng (UAT) của đội ngũ phát triển. Khi dự án hoàn thành, những endpoint này không được vô hiệu hóa đúng quy trình, dẫn đến việc chúng bị bỏ quên vĩnh viễn trên môi trường staging hoặc production.

3.4. Duy trì để phục vụ khách hàng cũ

Một số API cũ được giữ lại vì vẫn có khách hàng hoặc đối tác sử dụng, ngay cả khi API này không còn nằm trong kế hoạch phát triển chính thức. Việc giữ lại để tránh làm gián đoạn khách hàng có thể khiến những API này trở thành Zombie APIs.

3.5. Thiếu quy trình kiểm kê API

Nếu thiếu đi quy trình kiểm toán định kỳ (API Inventory Audit), doanh nghiệp sẽ không thể đối chiếu chính xác những endpoint nào đang hoạt động so với tài liệu gốc. Lỗ hổng quản lý này là nguyên nhân phổ biến nhất khiến các API lỗi thời bị trôi vào quên lãng và tiến hóa thành Zombie API.

4. Tại sao Zombie API lại vô cùng nguy hiểm?

Zombie API vô cùng nguy hiểm vì chúng mở toang “cửa hậu” (backdoor) không được hệ thống WAF giám sát, tạo điều kiện cho tin tặc dễ dàng khai thác lỗ hổng BOLA/IDOR để đánh cắp dữ liệu. Sự tồn tại của chúng không chỉ đe dọa an ninh mạng nội bộ mà còn đẩy doanh nghiệp vào rủi ro bị phạt theo quy định của pháp luật.

4.1. Mở rộng bề mặt tấn công

Các Zombie API tiếp tục hoạt động mà không được gắn vào bất kỳ hệ thống phân tích an ninh nào của doanh nghiệp. Kẽ hở này vô tình mở rộng bề mặt tấn công, cung cấp cho tin tặc một “cửa hậu” (backdoor) hoàn hảo để thâm nhập sâu vào mạng nội bộ.

4.2. Lỗ hổng BOLA/IDOR

Những API bị bỏ quên thường sử dụng tiêu chuẩn xác thực lỗi thời và thiếu hoàn toàn cơ chế kiểm soát phân quyền hiện đại. Yếu điểm chí mạng này là nguyên nhân trực tiếp dẫn đến các lỗ hổng như BOLA hoặc IDOR, cho phép kẻ gian dễ dàng truy xuất trái phép dữ liệu của người dùng khác.

4.3. Rò rỉ dữ liệu nhạy cảm

Khi Zombie APIs trực tiếp xử lý các truy vấn chứa dữ liệu cá nhân mà không qua lớp mã hóa, rủi ro rò rỉ dữ liệu là không thể tránh khỏi. Hậu quả là, các sự cố này không chỉ phá vỡ quyền riêng tư của khách hàng mà còn giáng đòn nặng nề vào uy tín thương hiệu của tổ chức.

4.4. Vi phạm quy định pháp luật về bảo vệ dữ liệu

Kể từ ngày 01/01/2026, Luật Bảo vệ Dữ liệu Cá nhân 2025 (Luật số 91/2025/QH15) chính thức có hiệu lực, thay thế hoàn toàn Nghị định 13/2023/NĐ-CP. Điểm đáng chú ý nhất của luật mới là chế tài cực kỳ nghiêm khắc, với mức phạt có thể lên đến 5% tổng doanh thu của năm trước liền kề và mức phạt cho hành vi mua/bán dữ liệu có thể lên tới 10 lần khoản thu từ vi phạm.

Trong bối cảnh pháp lý này, các Zombie API đang hoạt động ngầm chính là quả bom nổ chậm đối với mọi doanh nghiệp. Việc không thể kiểm soát các luồng dữ liệu chảy qua những API vô hình này sẽ cấu thành hành vi vi phạm trực tiếp, khiến tổ chức đối mặt với rủi ro bị truy cứu trách nhiệm nặng nề.

5. Cách phát hiện Zombie APIs hiệu quả (cập nhật 2026)

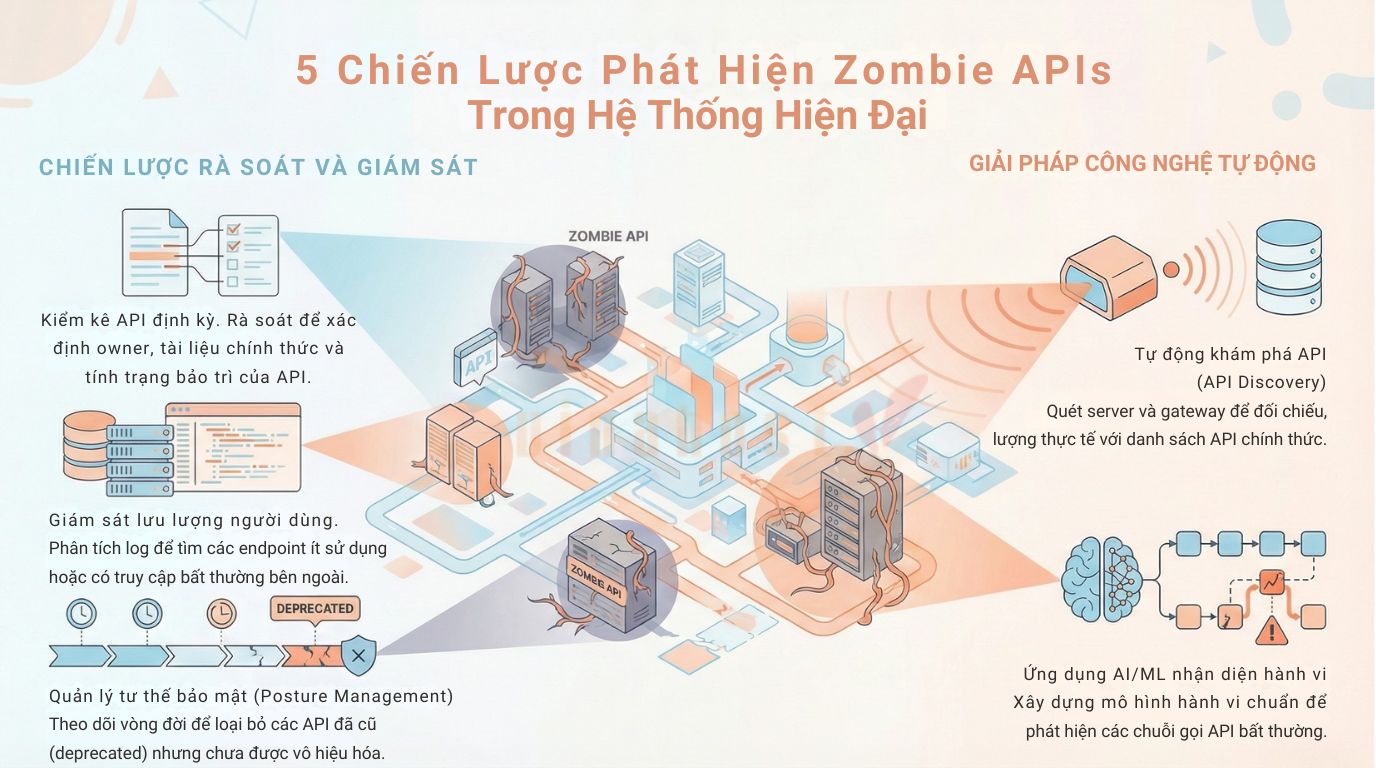

Để phát hiện Zombie APIs hiệu quả, doanh nghiệp bắt buộc phải sử dụng công cụ API Discovery tự động kết hợp với AI/ML để phân tích log và đối chiếu với kho lưu trữ tài liệu (API Inventory). Trong kiến trúc microservices hiện đại, việc rà soát thủ công là bất khả thi, do đó hệ thống giám sát tự động là chìa khóa sống còn.

5.1. Kiểm kê API định kỳ

Kiểm kê API định kỳ (API Inventory) là quá trình rà soát hệ thống theo chu kỳ để đảm bảo không có endpoint nào bị lãng quên. Cụ thể, quản trị viên cần xác định:

- API có người chịu trách nhiệm rõ ràng hay không

- API có nằm trong tài liệu và danh mục kiểm kê (inventory) chính thức hay không

- API có còn được sử dụng hoặc bảo trì hay không.

Đặc điểm nhận diện rõ nhất của các Zombie APIs là chúng đã hoàn toàn mất đi người chịu trách nhiệm quản lý trực tiếp. Đồng thời, những endpoint này cũng hoàn toàn vắng bóng trong các bản vẽ kiến trúc hoặc roadmap phát triển sản phẩm ở thời điểm hiện tại.

5.2. Sử dụng các công cụ khám phá API tự động

Triển khai công cụ API Discovery là phương pháp hiệu quả nhất để quét và lập bản đồ các giao diện lập trình đang thực sự hoạt động. Công cụ này sẽ tự động thu thập:

- Các endpoint đang hoạt động trên máy chủ (server) hoặc container

- Lưu lượng mạng thực tế

- Cấu hình API Gateway

Bằng cách đối chiếu dữ liệu mạng thực tế với danh sách API chính thức, quản trị viên có thể dễ dàng lọc ra các endpoint ngoại lai. Phương pháp so sánh chéo này mang lại độ chính xác cực cao trong việc khoanh vùng các Zombie API đang lẩn trốn.

5.3. Giám sát lưu lượng người dùng

Phân tích log và giám sát lưu lượng thực tế giúp bóc trần những API ẩn không có trong tài liệu. Đội ngũ an ninh cần tập trung vào các dấu hiệu:

- Các API rất ít được sử dụng nhưng vẫn ở trạng thái công khai

- Các endpoint không nằm trong luồng nghiệp vụ

- Các lượt truy cập bất thường từ địa chỉ IP hoặc quốc gia lạ.

Phân tích log truy cập chủ động được xem là phương pháp thực dụng và nhanh chóng nhất để nhận diện các API bị bỏ quên. Dựa trên các hành vi bất thường này, đội ngũ an ninh có thể truy vết ngược và khóa chặn kịp thời các truy cập trái phép.

5.4. Sử dụng AI/ML nhận diện hành vi bất thường

Tích hợp Trí tuệ nhân tạo (AI/ML) giúp hệ thống tự động học hỏi mô hình truy cập bình thường và cảnh báo rủi ro theo thời gian thực. AI/ML tỏ ra đặc biệt xuất sắc trong việc phát hiện:

- Học mô hình truy cập API bình thường (baseline behavior).

- Phát hiện các chuỗi gọi API bất thường

- Nhận diện lượng truy vấn (request) tăng đột biến

- Phát hiện các mẫu truy cập không khớp với ứng dụng frontend.

5.5. Quản lý tư thế bảo mật API (API Posture Management)

Giải pháp API Posture Management cung cấp cái nhìn toàn cảnh về cấu hình và trạng thái của mọi API. Nhiệm vụ chính của hệ thống này là theo dõi và xác định:

- Các API đã bị đánh dấu lỗi thời nhưng chưa bị vô hiệu hóa

- Các API không đáp ứng chính sách bảo mật hiện hành

- Các API tồn tại nhưng thiếu siêu dữ liệu quản lý.

6. Quy trình loại bỏ Zombie APIs an toàn

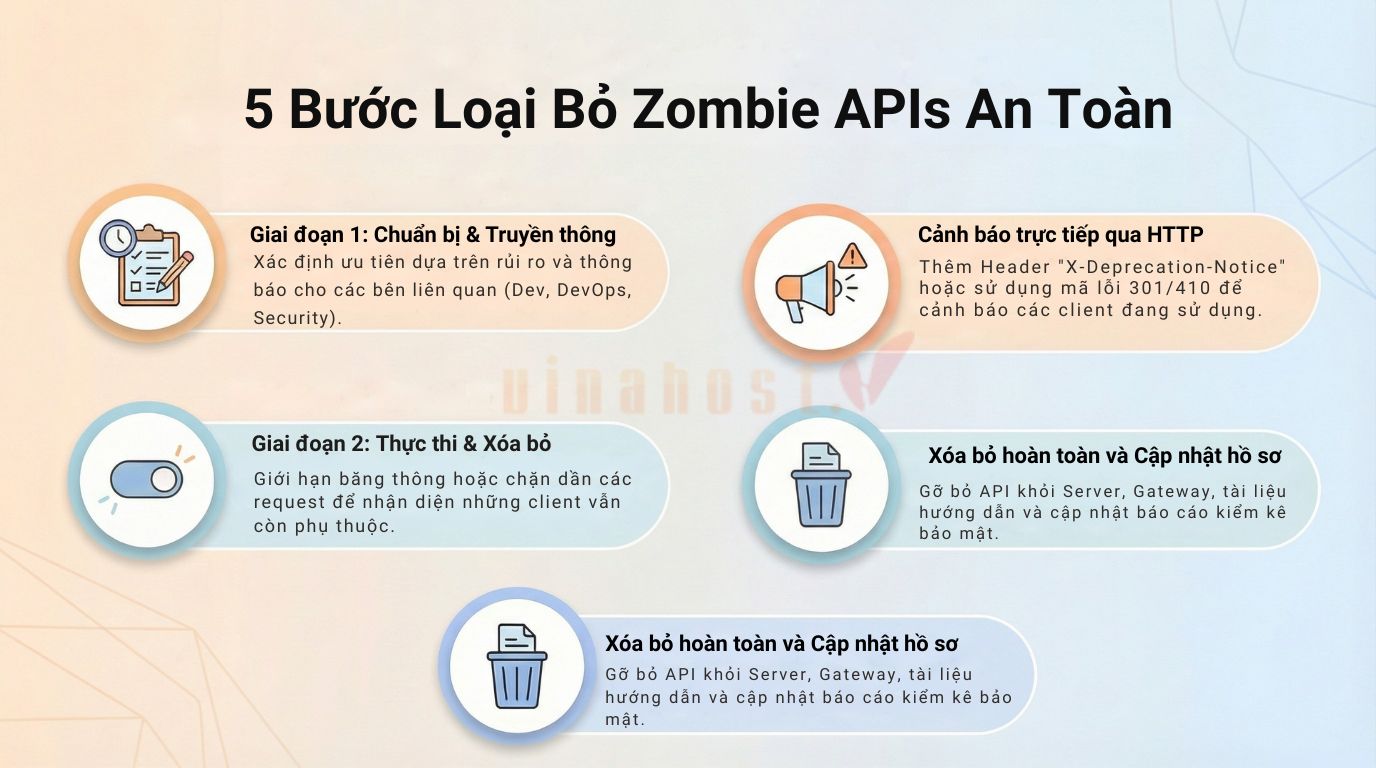

Một quy trình loại bỏ Zombie API được khuyến nghị thường gồm 5 bước: Lập lộ trình, thông báo các bên liên quan, cảnh báo qua HTTP header, ngắt kết nối ngắt quãng và xóa bỏ hoàn toàn. Việc tuân thủ nghiêm ngặt lộ trình này giúp doanh nghiệp tiêu diệt triệt để lỗ hổng mà không gây sập (downtime) các dịch vụ đang vận hành.

6.1. Bước 1: Thiết lập lộ trình cụ thể

Bước đầu tiên là lập danh sách chi tiết các API cần loại bỏ và phân loại ưu tiên dựa trên mức độ rủi ro bảo mật thực tế. Sau đó, việc thiết lập một timeline từng giai đoạn cụ thể sẽ giúp quá trình vô hiệu hóa diễn ra mượt mà, không làm đứt gãy luồng vận hành của toàn hệ thống.

6.2. Bước 2: Thông báo các bên liên quan

Bộ phận quản trị cần gửi thông báo đồng loạt tới API owner, nhóm DevOps, đội ngũ bảo mật và các đối tác đang tiêu thụ dữ liệu. Sự minh bạch trong giao tiếp này đảm bảo tất cả các bên đều nắm rõ thời gian ngừng cấp phát API để chủ động chuẩn bị phương án chuyển đổi.

6.3. Bước 3: Cảnh báo trong phản hồi HTTP

Để cảnh báo trực tiếp cho ứng dụng phía client, đội ngũ phát triển cần bổ sung các header đặc biệt hoặc thông báo vào bên trong payload trả về. Một cách thực hiện được khuyến nghị là sử dụng header tùy chỉnh (custom header) X-Deprecation-Notice kèm theo chính xác ngày giờ hệ thống sẽ ngừng hỗ trợ hoàn toàn.

6.4. Bước 4: Ngắt kết nối ngắt quãng

Thực hiện chế độ “soft shutdown”:

- Chặn dần các yêu cầu (request) không hợp lệ hoặc từ nguồn không xác định

- Giảm băng thông hoặc giới hạn truy cập theo định mức (rate limit)

Chiến thuật ngắt kết nối ngắt quãng này giúp hệ thống chủ động “ép” các client vẫn còn phụ thuộc phải lộ diện. Dữ liệu từ bước này là cơ sở sống còn để quản trị viên tự tin ra quyết định xóa bỏ endpoint mà không lo gây ra sự cố sập ứng dụng diện rộng.

6.5. Bước 5: Xóa hoàn toàn

Khi tất cả cảnh báo đã được thông báo và traffic giảm về 0 hoặc không còn phụ thuộc, tiến hành xóa API khỏi:

- Máy chủ (server) hoặc container

- API Gateway hoặc hệ thống định tuyến (routing)

- Hệ thống tài liệu (documentation) hoặc danh mục kiểm kê (inventory).

Bước cuối cùng là tiến hành cập nhật lại toàn bộ báo cáo kiểm kê inventory và hệ thống tài liệu kỹ thuật của doanh nghiệp. Thao tác này đóng vai trò xác nhận chính thức (sign-off) rằng Zombie API đã bị nhổ bỏ vĩnh viễn khỏi mọi môi trường vận hành.

7. Các giải pháp phòng ngừa Zombie API bền vững cho doanh nghiệp

Để phòng ngừa Zombie API bền vững, doanh nghiệp cần áp dụng mô hình Zero Trust, triển khai tường lửa WAAP chuyên dụng và tích hợp kiểm thử vào luồng DevSecOps. Sự kết hợp giữa công nghệ hiện đại và quy trình quản lý vòng đời API nghiêm ngặt sẽ bóp nghẹt sự hình thành của các endpoint vô danh ngay từ trong trứng nước.

7.1. Áp dụng Zero Trust API Access

Mô hình Zero Trust API Access vận hành dựa trên nguyên tắc không tin cậy bất kỳ ai, bắt buộc mọi client và service phải được xác thực danh tính liên tục bằng token hợp lệ. Cách tiếp cận triệt để này giúp vô hiệu hóa hoàn toàn rủi ro từ Zombie API, bởi kẻ tấn công không thể vượt qua cửa ngõ truy cập nếu thiếu thông tin ủy quyền.

7.2. Sử dụng giải pháp WAAP chuyên dụng

Triển khai giải pháp WAAP chuyên dụng giúp bảo vệ API toàn diện, quản lý lưu lượng và phát hiện các endpoint bất thường. Giải pháp này cũng cung cấp cơ chế cảnh báo và kiểm soát bảo mật tự động.

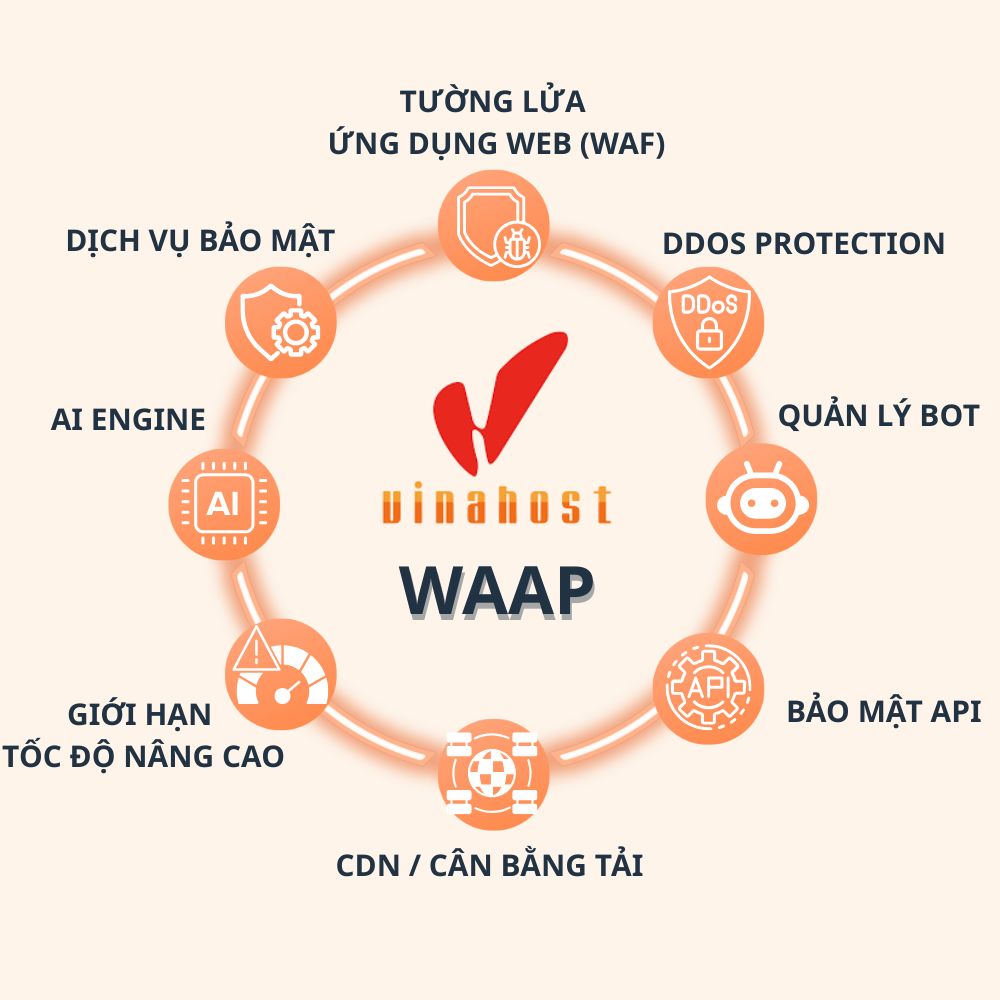

VinaHost cung cấp dịch vụ WAAP (Web Application and API Protection) – một giải pháp bảo mật tích hợp nhiều lớp dành cho ứng dụng web và API. Giải pháp WAAP này được xây dựng trên nền tảng đám mây với cơ chế bảo vệ hợp nhất, kết hợp các chức năng như chống DDoS, tường lửa ứng dụng web (WAF), bảo mật API và quản lý bot nhằm giảm thiểu các cuộc tấn công trong khi vẫn duy trì hiệu suất và khả năng mở rộng cho hệ thống.

Các thành phần bảo mật cốt lõi của WAAP bao gồm:

- Hỗ trợ chống DDoS (L3/L4 và L7) để bảo vệ hệ thống khỏi lưu lượng tấn công lớn.

- WAF & API Security với hàng ngàn quy tắc bảo vệ cùng việc hỗ trợ các tiêu chuẩn bảo mật như OWASP Core Rulesets để ngăn chặn lỗ hổng phổ biến.

- Cơ chế định mức giới hạn (rate limiting), kiểm soát truy cập (blacklist/whitelist) giúp giới hạn các truy vấn (request) bất thường và bảo vệ trước hành vi brute-force.

- SSL/TLS, load balancing, anti‑hijacking & anti‑tampering để đảm bảo tính toàn vẹn và an toàn của dữ liệu truyền tải.

- Công nghệ báo cáo, phân tích thông minh và tuỳ chỉnh chính sách bảo vệ theo nhu cầu cụ thể của doanh nghiệp.

Giải pháp WAAP của VinaHost phù hợp với môi trường có ứng dụng web và API cần bảo mật toàn diện, giúp doanh nghiệp kiểm soát rủi ro từ các API không được giám sát, đồng thời giảm gánh nặng quản lý an ninh.

7.3. Tích hợp bảo mật vào quy trình DevOps

Việc tích hợp các công cụ kiểm thử bảo mật tự động vào pipeline CI/CD (DevSecOps) cần được thực hiện xuyên suốt ngay từ khâu thiết kế. Lớp phòng thủ chủ động này giúp rà soát toàn bộ mã nguồn liên tục, từ đó ngăn chặn triệt để nguy cơ Zombie APIs hình thành ngay trước khi chúng kịp lên môi trường production.

7.4. Quản lý quyền truy cập tối thiểu

Hệ thống chỉ nên cấp phát quyền truy cập tối thiểu vừa đủ cho những người dùng và vi dịch vụ thực sự có nhu cầu nghiệp vụ. Khung phân quyền nghiêm ngặt này đóng vai trò như một vách ngăn cô lập rủi ro, giảm thiểu tối đa quy mô thiệt hại nếu chẳng may tin tặc dò ra một API cũ bị bỏ quên.

7.5. Sử dụng nền tảng bảo mật API chuyên dụng

Các nền tảng bảo mật API chuyên dụng giúp theo dõi toàn bộ vòng đời API, từ trạng thái hoạt động (active), lỗi thời (deprecated) đến khi bị loại bỏ (retired), đồng thời giám sát và cảnh báo tự động để nhanh chóng phát hiện các API không còn tuân thủ chính sách bảo mật.

7.6. Xây dựng thói quen đóng API khi hết giá trị

Mỗi API khi sinh ra đều cần được định nghĩa rõ ràng về vòng đời và bắt buộc phải tuân thủ quy trình ngừng hoạt động khi hết giá trị. Việc chủ động thông báo và đóng gói API theo đúng lộ trình cam kết chính là chìa khóa cốt lõi để duy trì một hạ tầng mạng sạch sẽ, hoàn toàn vắng bóng Zombie API.

Câu hỏi thường gặp

API đã ngừng hỗ trợ (Deprecated) có phải là Zombie API không?

API đã ngừng hỗ trợ là API đã được đánh dấu ngừng hỗ trợ nhưng vẫn có thể hoạt động. Tuy nhiên, không phải tất cả API deprecated đều là Zombie API. Zombie API là những API bị bỏ quên, không còn được quản lý hoặc giám sát, mặc dù vẫn hoạt động. Một API deprecated vẫn có owner và nằm trong lộ trình retire rõ ràng thì không được coi là Zombie API.

Zombie API khác gì với Orphaned API?

- Zombie API: API vẫn còn chạy trên hệ thống nhưng không được quản lý, giám sát, hay nằm trong inventory chính thức.

- Orphaned API: API không còn client hoặc service nào sử dụng nữa, nhưng vẫn có thể được quản lý và ghi nhận.

Tóm lại, Zombie API nhấn mạnh thiếu quản lý, còn Orphaned API nhấn mạnh không còn người dùng.

Làm sao để ngăn chặn Developer tạo ra Zombie API ngay từ đầu?

Một số biện pháp phổ biến:

- Thiết lập chính sách quản lý vòng đời API rõ ràng (Active → Deprecated → Retired).

- Tích hợp kiểm tra bảo mật và inventory API vào CI/CD (DevSecOps).

- Yêu cầu document và đăng ký API mới trong API registry trước khi triển khai.

- Áp dụng Zero Trust Access và quyền truy cập tối thiểu ngay từ đầu.

Có công cụ miễn phí nào để quét và phát hiện Zombie API không?

Có một số công cụ API discovery hoặc security scanner mã nguồn mở có thể giúp phát hiện API tồn tại mà không được ghi nhận, ví dụ:

- OWASP ZAP: có thể quét endpoint và phân tích API.

- Postman + Newman: dùng để test API và so sánh với danh sách đã đăng ký.

- Kube-hunter / kubectl: trong môi trường Kubernetes có thể quét service/endpoint ẩn.

Cần lưu ý rằng không có công cụ nào đúng 100% để phát hiện Zombie API; nên kết hợp giám sát, discovery và inventory.

Tại sao kiến trúc Microservices lại dễ sinh ra Zombie API nhất?

Microservices có nhiều service nhỏ, endpoint tách rời, khiến việc quản lý vòng đời API phức tạp hơn. Việc triển khai nhanh, service phụ trợ, thử nghiệm dễ tạo ra API mà không cập nhật inventory chính thức.

Các service bị deprecated hoặc thay thế có thể vẫn chạy trên cluster, tạo ra Zombie API tiềm ẩn.

Nên tắt Zombie API ngay lập tức hay chờ đợi?

Thường không nên tắt ngay lập tức vì có thể gây gián đoạn dịch vụ cho các client còn sử dụng. Quy trình tốt nhất bao gồm:

- Cảnh báo trước (Deprecation notice, header hoặc email)

- Soft shutdown / ngắt kết nối ngắt quãng

- Xóa hoàn toàn khi không còn client phụ thuộc

Kết luận

Nhận diện và quản lý Zombie APIs là yếu tố then chốt để bảo vệ hệ thống trước rủi ro bảo mật và pháp lý. Bằng việc áp dụng kiểm kê định kỳ, công cụ tự động, giám sát lưu lượng và quy trình retire an toàn, doanh nghiệp có thể ngăn ngừa API bị bỏ quên, đảm bảo dữ liệu an toàn và vận hành hệ thống ổn định, bền vững.

Mời bạn truy cập vào blog của VinaHost TẠI ĐÂY để theo dõi thêm nhiều bài viết mới. Hoặc nếu bạn muốn được tư vấn thêm về dịch vụ thì có thể liên hệ với chúng tôi qua:

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文