Đảm bảo bảo mật là công việc đặc biệt cần thiết trong quá trình quản lý máy chủ. Bảo mật server không chỉ giúp doanh nghiệp và cá nhân vận hành website an toàn trước các mối đe dọa mạng ngày càng gia tăng như DDoS, malware hay khai thác lỗ hổng, mà còn bảo vệ dữ liệu, hiệu suất và uy tín hệ thống.

Trong bài viết này, VinaHost sẽ giúp bạn hiểu rõ các mối đe dọa phổ biến, tầm quan trọng của bảo mật server và khám phá 9 cách chống tấn công hiệu quả, dễ áp dụng để bảo vệ hệ thống một cách toàn diện.

⚠️ Vì sao server cần được bảo mật?

- Server lưu trữ dữ liệu quan trọng như thông tin khách hàng, tài chính và hệ thống nội bộ.

- Các hình thức tấn công phổ biến như DDoS, malware, ransomware ngày càng gia tăng.

- Chỉ một lỗ hổng nhỏ cũng có thể khiến toàn bộ hệ thống bị xâm nhập.

🛡️ Những kỹ thuật bảo mật server được đề cập trong bài viết

- Thiết lập mật khẩu mạnh và xác thực hai lớp (2FA/MFA).

- Kết nối SSH bằng SSH Key, SSHv2 và cổng đặc quyền.

- Gia cố web server Apache với ModSecurity và suPHP.

- Thiết lập tường lửa, VPC để kiểm soát lưu lượng truy cập.

- Vô hiệu hóa dịch vụ không cần thiết, giảm bề mặt tấn công.

- Quản lý phân vùng hệ thống và thư mục /tmp an toàn.

- Cập nhật kernel, vá lỗi định kỳ.

- Giám sát hệ thống thông qua log và cảnh báo sớm.

- Mã hóa và sao lưu dữ liệu để sẵn sàng khôi phục khi sự cố xảy ra.

👉 Tiếp tục đọc để nắm rõ từng cách bảo mật server và áp dụng hiệu quả cho hệ thống của bạn.

1. Tại sao cần bảo mật máy chủ server của bạn?

Một trong những lý do quan trọng khiến doanh nghiệp cần bảo mật server máy chủ là để đảm bảo hệ thống luôn an toàn và hoạt động ổn định trước các rủi ro an ninh mạng ngày càng phức tạp.

- Bảo vệ thông tin tài chính và dữ liệu khách hàng nhạy cảm: Server thường lưu trữ dữ liệu cá nhân, thông tin thanh toán và tài liệu nội bộ quan trọng. Bảo mật server tốt giúp ngăn chặn rò rỉ dữ liệu, tránh thiệt hại về tài chính và uy tín doanh nghiệp.

- Ngăn chặn ransomware và mã độc xâm nhập: Các cuộc tấn công bằng mã độc có thể mã hóa, phá hoại hoặc chiếm quyền kiểm soát server. Việc đảm bảo an toàn máy chủ giúp hạn chế nguy cơ bị tấn công dữ liệu.

- Tuân thủ các quy định pháp luật về an toàn thông tin: Đối với các lĩnh vực như ngân hàng, tài chính hay y tế, bảo mật là yêu cầu bắt buộc để đáp ứng tiêu chuẩn pháp lý, tránh bị xử phạt và gián đoạn hoạt động.

Tại sao cần bảo mật máy chủ của bạn?

2. Kỹ thuật bảo mật Server thực chiến giúp tối ưu an ninh

2.1. Thiết lập lớp xác thực mạnh mẽ với mật khẩu và 2FA

Xác thực người dùng là tuyến phòng thủ đầu tiên, giúp ngăn chặn các truy cập trái phép ngay từ bước đăng nhập.

Áp dụng nguyên tắc mật khẩu tối thiểu 8 ký tự

- Mật khẩu cần có độ dài tối thiểu 8 ký tự và kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt nhằm tăng độ khó khi bị dò quét. Tránh sử dụng các từ có trong từ điển, ngày sinh hoặc thông tin dễ đoán. Quản trị viên có thể chỉnh sửa file /etc/login.defs để cấu hình các chính sách mật khẩu phù hợp cho toàn hệ thống.

- Ngoài ra, nên sử dụng các công cụ kiểm tra như John The Ripper (JTR) để đánh giá khả năng bị bẻ khóa của mật khẩu hiện tại, đồng thời cài đặt pam_passwdqc nhằm đo và kiểm soát độ mạnh mật khẩu ngay tại thời điểm người dùng thiết lập.

Lưu ý khi thực hiện quản lý mật khẩu chặt chẽ:

- Thay đổi mật khẩu định kỳ, lý tưởng nhất là mỗi 3 tháng.

- Không sử dụng cùng một mật khẩu cho nhiều tài khoản khác nhau.

- Lưu trữ mật khẩu an toàn, tránh ghi chép trực tiếp hoặc lưu dưới dạng plaintext.

Kết hợp xác thực đa yếu tố (MFA/2FA)

Bên cạnh mật khẩu, việc triển khai xác thực hai yếu tố (2FA) như mã OTP, ứng dụng xác thực hoặc khóa bảo mật sẽ tạo thêm một lớp bảo vệ quan trọng để bảo vệ máy chủ. Ngay cả khi mật khẩu bị lộ, hacker vẫn không thể truy cập server nếu thiếu yếu tố xác thực thứ hai.

2.2. Bảo mật kết nối từ xa bằng SSH Key và cổng đặc quyền

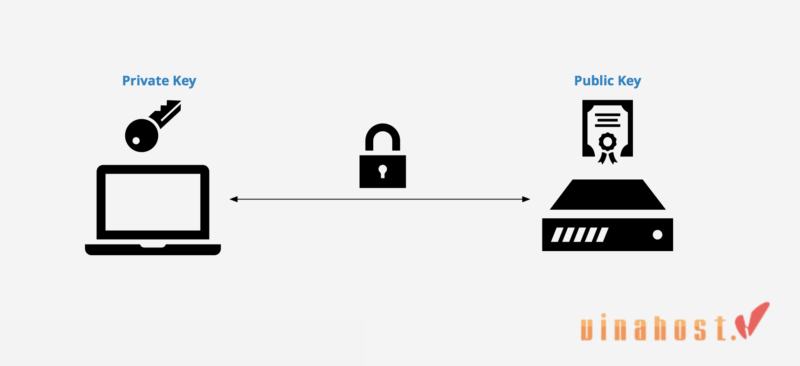

Thay vì cho phép đăng nhập SSH bằng mật khẩu – vốn rất dễ bị dò quét brute force – bạn nên vô hiệu hóa hoàn toàn xác thực bằng mật khẩu và chuyển sang sử dụng SSH Key (Public/Private Key).

Với cơ chế này, server chỉ chấp nhận kết nối từ các thiết bị có khóa Private Key hợp lệ, giúp loại bỏ gần như toàn bộ các cuộc tấn công dò mật khẩu tự động.

Chuyển sang giao thức SSHv2 và sử dụng cổng đặc quyền (<1024):

- Cấu hình SSH chỉ nên sử dụng SSHv2, vì SSHv1 đã lỗi thời và tồn tại nhiều lỗ hổng bảo mật. Việc chỉnh sửa file cấu hình

/etc/ssh/sshd_configđể thay đổi cổng SSH mặc định giúp giảm đáng kể các cuộc tấn công dò quét tự động. - Ưu tiên sử dụng các cổng đặc quyền có số nhỏ hơn 1024 và chưa được sử dụng cho dịch vụ nào khác, bởi các cổng này chỉ cho phép root user liên kết, giúp tăng thêm một lớp bảo vệ. Đồng thời, cần đảm bảo dòng cấu hình Protocol 2 được kích hoạt để loại bỏ hoàn toàn SSHv1.

Một số lưu ý quan trọng khi cấu hình SSH:

- Chỉ cho phép đăng nhập SSH từ các địa chỉ IP tin cậy.

- Vô hiệu hóa đăng nhập trực tiếp bằng tài khoản root nếu không cần thiết.

- Khởi động lại dịch vụ SSH sau khi thay đổi cấu hình để đảm bảo thiết lập được áp dụng.

2.3. Tăng cường Web Server Apache với ModSecurity và suPHP

Apache là web server phổ biến nhất hiện nay và cũng là điểm tiếp cận nhanh nhất của hacker thông qua các ứng dụng web. Ngăn chặn tấn công ứng dụng web với ModSecurity™ ModSecurity™ hoạt động như một Web Application Firewall (WAF), giúp giám sát và lọc các request gửi đến Apache.

Thông qua hệ thống rule set, ModSecurity có thể phát hiện và chặn sớm các hình thức tấn công phổ biến như SQL Injection, XSS, LFI hay RFI, ngay cả khi ứng dụng web chưa kịp vá lỗi. Trên các hệ thống sử dụng cPanel & WHM, ModSecurity có thể được quản lý trực tiếp thông qua giao diện cấu hình chuyên dụng. Kiểm soát quyền thực thi script bằng suPHP (suEXEC)

Việc biên soạn Apache và PHP với suPHP (suEXEC) giúp các script PHP và CGI được thực thi dưới quyền của chính người sở hữu, thay vì chạy chung dưới user Apache mặc định. Cơ chế này giúp cô lập từng website trên cùng server, hạn chế rủi ro lây nhiễm chéo và là một bước quan trọng để bảo mật server. Đồng thời, cơ chế này cho phép dễ dàng xác định vị trí cũng như chủ sở hữu của các script có dấu hiệu độc hại.

2.4. Thiết lập rào chắn với Tường lửa và Mạng riêng ảo (VPC)

Tường lửa (Firewall) là lớp bảo vệ đầu tiên, kiểm soát và lọc toàn bộ lưu lượng ra vào server. Cụ thể:

- Giới hạn cổng truy cập và chặn kết nối lạ: Chỉ nên mở những cổng thực sự cần thiết như HTTP (80) và HTTPS (443) cho dịch vụ web, đồng thời giới hạn hoặc chặn hoàn toàn các cổng không sử dụng. Việc này giúp ngăn chặn các hành vi quét cổng (port scanning).

- Định tuyến traffic nội bộ qua VPC Networks: Mạng riêng ảo (VPC) cho phép các server giao tiếp với nhau thông qua mạng nội bộ, thay vì public Internet. Điều này giúp ẩn tài nguyên nội bộ, bảo vệ các dịch vụ quan trọng như database, cache hay hệ thống backend.

2.5. Vô hiệu hóa trình biên soạn hệ thống và dịch vụ không sử dụng

- Tắt trình biên soạn C/C++ đối với người dùng không thuộc nhóm quản trị: Các trình biên soạn như gcc, g++ có thể bị hacker lợi dụng để biên dịch và thực thi mã độc trực tiếp trên server sau khi xâm nhập. Việc giới hạn hoặc vô hiệu hóa quyền sử dụng trình biên soạn cho người dùng thông thường, giúp ngăn chặn khả năng cài cắm backdoor và leo thang đặc quyền.

- Loại bỏ các Daemon/Service không cần thiết: Những dịch vụ cũ và kém an toàn như FTP, Telnet thường chứa nhiều lỗ hổng bảo mật. Nếu không thực sự cần, bạn nên tắt hoàn toàn các service này và thay thế bằng các giao thức an toàn hơn như SFTP hoặc SSH.

2.6. Quản lý phân vùng hệ thống tệp và thư mục /tmp

Thư mục /tmp thường được sử dụng để lưu trữ các file tạm thời trong quá trình vận hành hệ thống và ứng dụng. Tuy nhiên, đây cũng là vị trí thường bị hacker lợi dụng để tải lên và thực thi mã độc.

- Sử dụng tùy chọn nosuid và noexec: Khi gắn phân vùng cho thư mục /tmp, việc áp dụng các tùy chọn nosuid và noexec sẽ giúp ngăn chặn việc thực thi các script hoặc file nhị phân độc hại. Tùy chọn nosuid vô hiệu hóa quyền setuid, còn noexec không cho phép chạy file trực tiếp trong thư mục này.

- Tăng cường cách ly và bảo vệ hệ thống tệp: Việc quản lý phân vùng hợp lý giúp giảm khả năng kẻ tấn công lợi dụng các file tạm để chiếm quyền kiểm soát server.

2.7. Chiến lược cập nhật Kernel và vá lỗi định kỳ

Kernel và các gói phần mềm hệ thống là nền tảng vận hành của server, đồng thời cũng là nơi thường xuyên xuất hiện các lỗ hổng bảo mật mới. Nếu không được cập nhật kịp thời, server rất dễ trở thành mục tiêu khai thác.

- Xây dựng quy trình Patch Management rõ ràng: Việc cập nhật kernel, hệ điều hành và các phần mềm bên thứ ba cần được thực hiện theo một quy trình kiểm soát chặt chẽ. Doanh nghiệp nên theo dõi các bản vá từ nhà cung cấp, kiểm tra trên môi trường thử nghiệm trước khi triển khai chính thức.

- Giảm thiểu nguy cơ khai thác lỗ hổng đã biết: Cập nhật định kỳ giúp vá các lỗ hổng đã được công bố, ngăn chặn hacker lợi dụng các điểm yếu cũ để tấn công hệ thống.

2.8. Giám sát hành vi thông qua Log và Trap Macro

Giám sát hệ thống giúp phát hiện sớm các hành vi bất thường trước khi chúng gây thiệt hại nghiêm trọng. Việc theo dõi log và thiết lập cảnh báo cho phép quản trị viên chủ động kiểm soát an ninh hệ thống.

- Rà quét kết nối và file bất thường: Sử dụng các lệnh như

netstat -anpđể kiểm tra các kết nối mạng đang hoạt động, phát hiện cổng hoặc tiến trình lạ. Bên cạnh đó, lệnhfindgiúp rà soát các file mới tạo hoặc file không rõ nguồn gốc, từ đó kịp thời xử lý nguy cơ tiềm ẩn. - Thiết lập Trap Macro giám sát tính toàn vẹn hệ thống: Trap Macro cho phép theo dõi và cảnh báo khi có sự thay đổi bất thường đối với các file hoặc thư mục quan trọng của hệ thống. Khi phát hiện chỉnh sửa trái phép, hệ thống sẽ gửi cảnh báo ngay lập tức, giúp quản trị viên phản ứng kịp thời trước các dấu hiệu xâm nhập.

2.9. Xây dựng kế hoạch mã hóa và dự phòng dữ liệu (Backup)

- Mã hóa dữ liệu kinh doanh cốt lõi bằng AES: Các dữ liệu quan trọng như thông tin khách hàng, tài chính hay dữ liệu nội bộ nên được mã hóa bằng thuật toán AES.

- Thiết lập đa giải pháp sao lưu dữ liệu: Doanh nghiệp nên triển khai nhiều hình thức backup khác nhau như sao lưu nội bộ (Local), Cloud hoặc Hybrid, đồng thời thực hiện định kỳ để dữ liệu luôn sẵn sàng phục hồi khi gặp sự cố như tấn công ransomware, lỗi hệ thống hay mất dữ liệu ngoài ý muốn.

Trong thực tế, việc tự sao lưu dữ liệu thủ công không chỉ tốn thời gian mà còn tiềm ẩn nhiều rủi ro nếu xảy ra lỗi hoặc tấn công bất ngờ. Vì vậy, các doanh nghiệp ngày càng ưu tiên sử dụng giải pháp sao lưu chuyên dụng như Cloud Backup VinaHost để đảm bảo dữ liệu luôn an toàn và dễ dàng khôi phục. Ưu điểm nổi bật khi sử dụng Cloud Backup VinaHost:

- ✅ Sao lưu tự động, khôi phục tức thì: Dữ liệu được sao lưu định kỳ theo lịch cài đặt sẵn, luôn sẵn sàng phục hồi chỉ trong vài phút.

- ✅ Chống ransomware chủ động: Hệ thống phát hiện và ngăn chặn các hành vi mã hóa bất thường, bảo vệ dữ liệu khỏi tấn công độc hại.

- ✅ Bảo vệ đa nền tảng: Hỗ trợ sao lưu linh hoạt cho hơn 20+ hệ thống – từ máy chủ vật lý, máy ảo đến PC, laptop và thiết bị cá nhân.

- ✅ Tích hợp Microsoft & Google: Bảo vệ dữ liệu Email, OneDrive, Google Drive khỏi rủi ro bị xóa nhầm hoặc tấn công có chủ đích.

- ✅ Giao diện thân thiện: Quản lý và thiết lập sao lưu dễ dàng qua giao diện web trực quan, thao tác chỉ với vài cú nhấp chuột.

Giá chỉ từ 42.500 VNĐ/tháng – giải pháp linh hoạt, an toàn và tiện lợi cho doanh nghiệp.

3. Dịch vụ WAF tại VinaHost – công cụ hỗ trợ bảo mật an toàn

Trong chiến lược bảo mật server, WAF là lớp phòng vệ không thể thiếu cho website và ứng dụng web. Dịch vụ WAF tại VinaHost giúp chủ động ngăn chặn tấn công, giảm rủi ro và đảm bảo cho các hệ thống và dịch vụ như thuê máy chủ, VPS, Cloud Server được vận hành ổn định. Dưới đây là những lợi ích chính khi triển khai dịch vụ WAF tại VinaHost:

- Chủ động ngăn chặn các lỗ hổng phổ biến: WAF tại VinaHost giúp giám sát và lọc lưu lượng truy cập website, ngăn chặn hiệu quả các hình thức tấn công thường gặp như SQL Injection, XSS và khai thác lỗ hổng ứng dụng web.

- Giảm thiểu tấn công DDoS, duy trì hoạt động ổn định: Hệ thống WAF giúp lọc và giới hạn các truy cập bất thường, hạn chế tác động của các cuộc tấn công DDoS, đảm bảo website luôn hoạt động ổn định ngay cả khi lưu lượng tăng đột biến.

- Triển khai nhanh, dễ sử dụng: Dịch vụ được thiết kế để triển khai nhanh chóng, không làm gián đoạn hệ thống hiện tại. Doanh nghiệp có thể sử dụng WAF mà không cần can thiệp sâu về mặt kỹ thuật.

- Cập nhật liên tục, bảo vệ trước mối đe dọa mới: Các quy tắc bảo mật của WAF được cập nhật thường xuyên, giúp website luôn được bảo vệ trước các hình thức tấn công mới phát sinh.

VinaHost hiện cung cấp gói WAF-Free cho 01 website với 10.000 request/ngày, giúp người dùng dễ dàng trải nghiệm độ an toàn dữ liệu trước khi mở rộng.

Hy vọng những chia sẻ trong bài viết đã giúp bạn hiểu rõ hơn về các giải pháp bảo mật server máy chủ hiệu quả và dễ áp dụng trong thực tế.

Nếu bạn đang tìm kiếm một giải pháp bảo mật toàn diện, triển khai đơn giản và phù hợp với nhiều mô hình website, đừng ngần ngại trải nghiệm các dịch vụ tại VinaHost để hệ thống luôn được bảo vệ an toàn – và bạn có thể yên tâm tập trung phát triển hoạt động kinh doanh mỗi ngày.

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文