IDS (Intrusion Detection System) là một trong những giải pháp quan trọng trong an ninh mạng, giúp giám sát và phát hiện sớm các hành vi xâm nhập trái phép vào hệ thống. Trong bối cảnh các cuộc tấn công ngày càng tinh vi, việc hiểu rõ IDS, lợi ích mang lại cũng như sự khác biệt so với IPS và tường lửa sẽ giúp doanh nghiệp xây dựng chiến lược bảo mật hiệu quả và toàn diện hơn.

- IDS là gì? IDS (Intrusion Detection System) là hệ thống phát hiện xâm nhập, hoạt động như một “camera giám sát” mạng. Nó phân tích lưu lượng và cảnh báo các hành vi bất thường nhưng không trực tiếp ngăn chặn (khác với Tường lửa và IPS).

- 4 Thành phần cốt lõi: Một hệ thống IDS hoàn chỉnh bao gồm: Sensor (Cảm biến thu thập dữ liệu), Analyzer (Bộ não phân tích), Database (Lưu trữ tập luật và nhật ký), và Console (Bảng điều khiển cho quản trị viên).

- 3 Cơ chế phát hiện chính: IDS nhận diện hacker thông qua: Nhận diện chữ ký (Signature-based cho mã độc đã biết), Phân tích hành vi bất thường (Anomaly-based cho tấn công zero-day) và Phân tích trạng thái giao thức.

- Phân loại hệ thống: IDS được phân loại theo vị trí triển khai (NIDS giám sát toàn mạng, HIDS giám sát từng máy chủ) và theo mức độ phản ứng (Passive – thụ động cảnh báo, Reactive – chủ động phản hồi).

- Tiêu chí lựa chọn doanh nghiệp: Khi triển khai IDS, cần đánh giá 5 yếu tố cốt lõi: Băng thông hệ thống, tỷ lệ cảnh báo giả (false positive), khả năng giải mã SSL/TLS, tích hợp hệ thống SIEM (như Splunk, ELK) và chi phí vận hành.

- Xu hướng 2026: Các hệ thống IDS truyền thống đang dần chuyển dịch sang mô hình Cloud IDS, tích hợp bảo mật cho thiết bị IoT và nâng cấp thành các hệ thống NDR (Network Detection and Response) được dẫn dắt bởi Trí tuệ nhân tạo (AI).

1. IDS là gì?

IDS (Intrusion Detection System) là hệ thống phát hiện xâm nhập, dùng để giám sát và phân tích lưu lượng mạng hoặc hoạt động hệ thống nhằm phát hiện các hành vi bất thường hoặc có dấu hiệu tấn công. Việc triển khai IDS đóng vai trò như một hệ thống camera an ninh kỹ thuật số, giúp đội ngũ quản trị phản ứng kịp thời trước khi hệ thống bị tổn hại.

Đặc điểm chính

- Theo dõi lưu lượng mạng hoặc log hệ thống

- Phát hiện các hành vi đáng ngờ (tấn công, truy cập trái phép, mã độc…)

- Gửi cảnh báo cho quản trị viên khi phát hiện nguy cơ

2. Cơ chế hoạt động của IDS trong an ninh mạng

IDS hoạt động bằng cách thu thập dữ liệu từ lưu lượng mạng hoặc nhật ký hệ thống, sau đó đối chiếu với cơ sở dữ liệu mẫu hoặc hành vi chuẩn để phát hiện mối đe dọa. Cơ chế phân tích theo thời gian thực này giúp hệ thống ngay lập tức nhận diện các bất thường và kích hoạt hệ thống cảnh báo trước khi hacker xâm nhập sâu hơn.

2.1. Phát hiện dựa trên chữ ký (Signature-based Detection)

IDS so sánh lưu lượng mạng hoặc dữ liệu hệ thống với các mẫu tấn công (signature) đã được định nghĩa sẵn trong cơ sở dữ liệu. Nếu trùng khớp, hệ thống sẽ cảnh báo.

Ví dụ thực tế

- IDS phát hiện một gói tin chứa mẫu mã độc đã biết trong cơ sở dữ liệu

- Công cụ như Snort sử dụng rule để phát hiện các kiểu tấn công phổ biến như SQL Injection hoặc DDoS

| Ưu điểm | Nhược điểm |

|

|

2.2. Phát hiện dựa trên bất thường (Anomaly-based Detection)

IDS xây dựng một mô hình hành vi bình thường của hệ thống (lưu lượng, tần suất truy cập, hành vi người dùng…). Khi có hoạt động lệch khỏi mô hình này, hệ thống sẽ coi là bất thường và cảnh báo.

Ví dụ thực tế

- Một máy chủ bình thường chỉ nhận 100 yêu cầu (request)/phút, nhưng khi con số này đột nhiên tăng lên 10.000 yêu cầu/phút, hệ thống IDS sẽ lập tức phát cảnh báo.

- Công cụ như OSSEC có thể phát hiện hành vi đăng nhập bất thường

| Ưu điểm | Nhược điểm |

|

|

2.3. Phân tích giao thức có trạng thái (Stateful Protocol Analysis)

IDS phân tích lưu lượng dựa trên trạng thái và quy tắc của từng giao thức (HTTP, FTP, TCP…). Hệ thống kiểm tra xem các phiên giao tiếp có tuân thủ chuẩn giao thức hay không.

Ví dụ thực tế

- IDS phát hiện một phiên HTTP có header bất thường không đúng chuẩn RFC

- Một số hệ thống IDS/IPS thương mại sử dụng phương pháp này để phân tích sâu lưu lượng ứng dụng

| Ưu điểm | Nhược điểm |

|

|

Xem thêm: Phishing là gì? | 10 Loại tấn công Phishing [Nguy Hiểm]

3. Thành phần cốt lõi cấu tạo nên hệ thống IDS

Một hệ thống phát hiện xâm nhập (IDS) hoàn chỉnh, dù là nguồn mở hay thương mại, thường được cấu thành từ 4 thành phần chính hoạt động liên kết với nhau. Việc hiểu rõ các thành phần này giúp quản trị viên dễ dàng bảo trì và khắc phục sự cố khi hệ thống báo lỗi.

- Sensor (Cảm biến) / Agent: Đây là thành phần tiền tuyến, chịu trách nhiệm thu thập dữ liệu thô từ lưu lượng mạng hoặc nhật ký máy chủ (log). Sensor thường được đặt tại các điểm yết hầu (choke points) của mạng.

- Analyzer (Bộ phân tích) / Engine: Đây là “bộ não” của IDS, nơi tiếp nhận dữ liệu từ Sensor và đối chiếu với cơ sở dữ liệu mẫu (signature) hoặc hành vi (anomaly) để xác định xem có cuộc tấn công nào đang diễn ra hay không.

- Database (Cơ sở dữ liệu): Lưu trữ các quy tắc (rules), mẫu nhận diện chữ ký, cấu hình hệ thống và toàn bộ nhật ký (log) các cảnh báo đã được phát hiện để phục vụ phân tích điều tra.

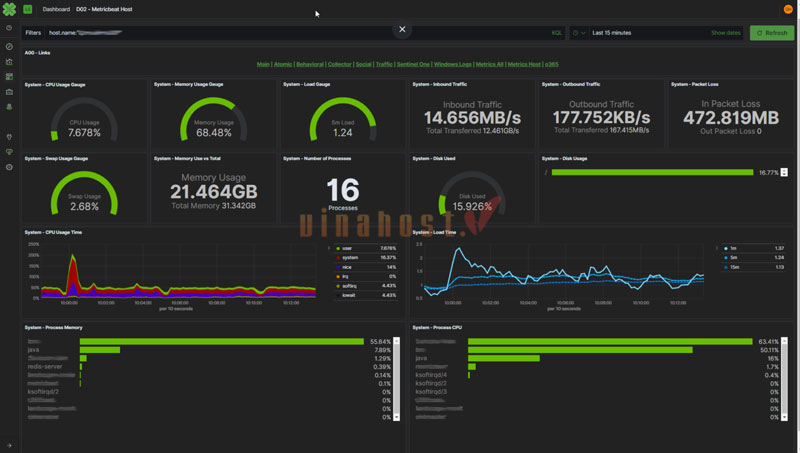

- Console / User Interface (Bảng điều khiển): Giao diện đồ họa (Dashboard) nơi quản trị viên bảo mật (SOC) theo dõi các cảnh báo theo thời gian thực, thiết lập quy tắc mới và trích xuất báo cáo an ninh.

4. So sánh sự khác biệt giữa IDS, IPS và Tường lửa (Firewall)

Firewall hoạt động như người gác cổng chặn đứng truy cập trái phép ở vòng ngoài, IDS đóng vai trò như camera giám sát chỉ phát cảnh báo, trong khi IPS là hệ thống an ninh chủ động vừa phát hiện vừa tiêu diệt mối đe dọa. Cả 3 giải pháp này thường được triển khai kết hợp với nhau để tạo thành mô hình bảo mật nhiều lớp vững chắc.

Bảng so sánh chi tiết IDS, IPS và Tường lửa

| Tiêu chí | IDS (Intrusion Detection System) | IPS (Intrusion Prevention System) | Tường lửa (Firewall) |

|---|---|---|---|

| Chức năng chính | Phát hiện và cảnh báo xâm nhập | Phát hiện và ngăn chặn xâm nhập | Kiểm soát truy cập mạng |

| Cách hoạt động | Giám sát, phân tích lưu lượng | Giám sát + can thiệp trực tiếp | Lọc lưu lượng theo rule |

| Vị trí triển khai | Ngoài luồng (out-of-band) | Trong luồng (inline) | Cổng mạng (gateway) |

| Khả năng ngăn chặn | Không | Có | Có (dựa trên rule) |

| Mức độ phản ứng | Thụ động (cảnh báo) | Chủ động (chặn, drop gói tin) | Chủ động (cho phép/từ chối) |

| Độ phức tạp | Trung bình | Cao | Thấp → Trung bình |

| Nguy cơ false positive | Thấp hơn | Cao hơn (có thể chặn nhầm) | Phụ thuộc cấu hình |

| Ảnh hưởng hiệu suất | Thấp | Có thể ảnh hưởng | Thấp đến trung bình |

Khi nào nên sử dụng IDS?

- Doanh nghiệp nên sử dụng IDS khi cần giám sát và phát hiện mối đe dọa mà không làm gián đoạn hệ thống.

- Giải pháp này phù hợp để phân tích nhật ký hệ thống (log) và điều tra sự cố (forensics).

- Hệ thống thường được dùng trong môi trường cần độ ổn định cao, tránh tình trạng chặn nhầm lưu lượng mạng

- Thường triển khai song song với Firewall để tăng khả năng quan sát

Khi nào nên sử dụng IPS?

- Khi cần ngăn chặn tấn công theo thời gian thực

- Phù hợp với hệ thống yêu cầu bảo mật cao (server, hệ thống tài chính…)

- Khi đã có đội ngũ kỹ thuật đủ khả năng cấu hình và tối ưu để giảm false positive

- IPS được dùng để bổ sung cho tường lửa (firewall) nhằm bảo vệ hệ thống sâu hơn

5. Phân loại hệ thống IDS theo vị trí triển khai

Hệ thống IDS được chia thành 4 loại chính dựa trên vị trí triển khai: NIDS (giám sát toàn mạng), HIDS (giám sát từng máy chủ), PIDS (giám sát giao thức) và APIDS (giám sát ứng dụng). Tùy thuộc vào quy mô, các doanh nghiệp thường kết hợp mô hình Hybrid (lai) giữa NIDS và HIDS để bao phủ toàn bộ các “điểm mù” an ninh mạng.

Bảng so sánh theo vị trí cài đặt và đối tượng giám sát

| Loại IDS | Vị trí cài đặt | Đối tượng giám sát | Đặc điểm chính |

|---|---|---|---|

| NIDS (Network-based IDS) | Trên các điểm trong mạng (switch, gateway) | Toàn bộ lưu lượng mạng đi qua | Giám sát diện rộng, phát hiện tấn công mạng tổng thể |

| HIDS (Host-based IDS) | Trên từng máy chủ hoặc thiết bị | File hệ thống, log, tiến trình | Phát hiện thay đổi nội bộ, truy cập trái phép trên host |

| PIDS (Protocol-based IDS) | Gần server, theo từng giao thức cụ thể | Lưu lượng của một giao thức (HTTP, FTP…) | Phân tích sâu theo chuẩn giao thức |

| APIDS (Application Protocol-based IDS) | Trong hoặc gần ứng dụng | Giao tiếp giữa ứng dụng và người dùng | Tập trung vào tầng ứng dụng (Layer 7) |

| Hybrid IDS | Kết hợp nhiều vị trí (network + host + app) | Nhiều lớp (mạng, hệ thống, ứng dụng) | Tăng độ chính xác, giảm điểm mù bảo mật |

Gợi ý lựa chọn

- NIDS: Phù hợp để giám sát toàn bộ hệ thống mạng doanh nghiệp

- HIDS: Phù hợp bảo vệ server quan trọng hoặc dữ liệu nhạy cảm

- PIDS / APIDS: Dùng khi cần kiểm soát sâu giao thức hoặc ứng dụng cụ thể

- Hybrid IDS: Giải pháp toàn diện cho hệ thống lớn, yêu cầu bảo mật cao

⚠️ Lưu ý: Trong thực tế triển khai, doanh nghiệp chủ yếu sử dụng NIDS và HIDS; PIDS/APIDS thường được tích hợp như tính năng của NGFW/WAF hơn là sản phẩm độc lập

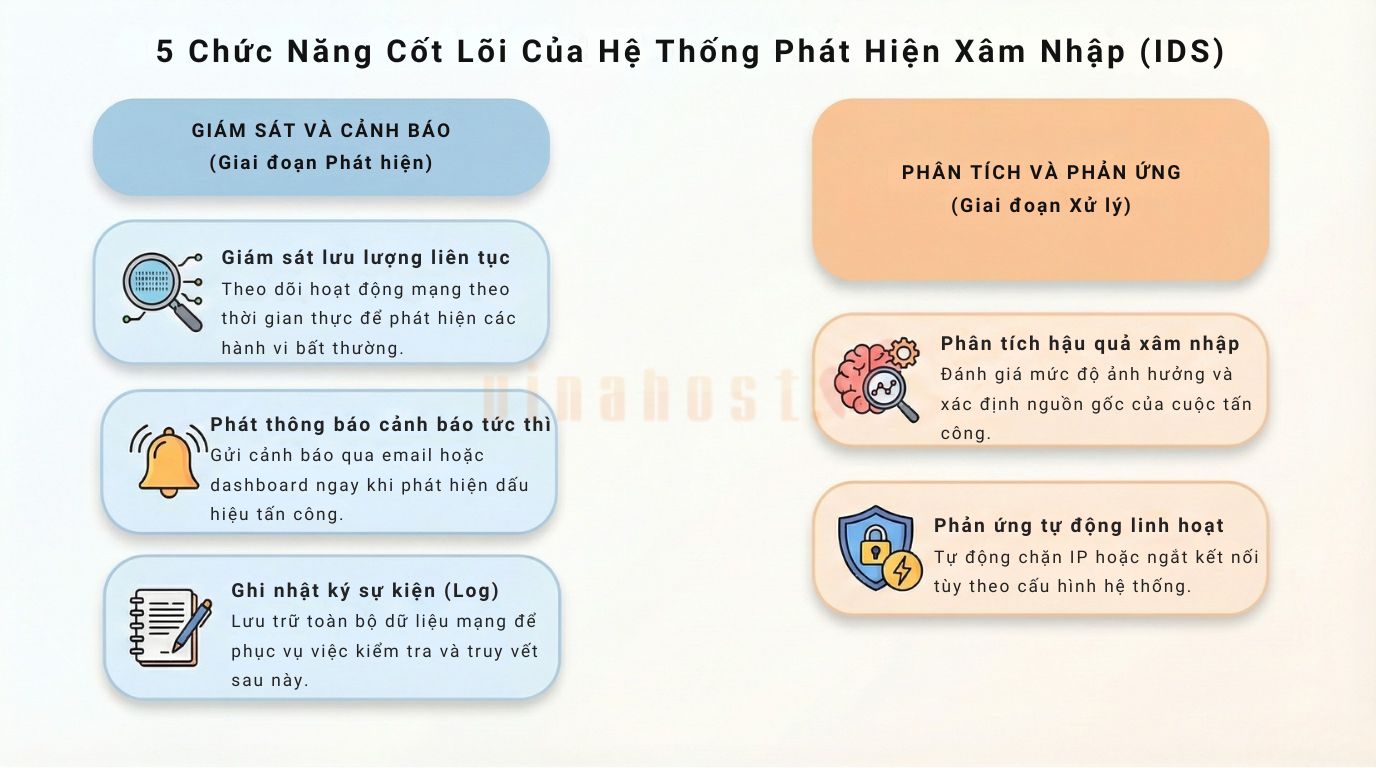

6. Các chức năng chính của hệ thống phát hiện xâm nhập

5 chức năng cốt lõi của IDS bao gồm: giám sát lưu lượng liên tục, phát thông báo cảnh báo tức thì, ghi nhật ký sự kiện (log), phân tích hậu quả xâm nhập và hỗ trợ phản ứng tự động. Sự kết hợp của các tính năng này giúp đội ngũ quản trị tối ưu hóa thời gian phát hiện (MTTD – Mean Time To Detect) và xử lý sự cố.

6.1. Giám sát lưu lượng

IDS liên tục theo dõi lưu lượng mạng hoặc hoạt động trên hệ thống để phát hiện các hành vi bất thường. Quá trình này có thể diễn ra theo thời gian thực hoặc thông qua việc phân tích dữ liệu đã thu thập.

6.2. Phát thông báo cảnh báo

Khi phát hiện dấu hiệu tấn công hoặc truy cập trái phép, IDS sẽ gửi cảnh báo đến quản trị viên qua nhiều hình thức như email, dashboard hoặc hệ thống giám sát tập trung. Thông tin cảnh báo này thường đi kèm với chi tiết về địa chỉ IP nguồn, loại hình tấn công và mức độ nghiêm trọng để bộ phận kỹ thuật xử lý kịp thời.

6.3. Ghi nhật ký sự kiện

IDS ghi lại toàn bộ các sự kiện liên quan đến hoạt động mạng và hệ thống, bao gồm cả hành vi bình thường và bất thường. Các log này giúp phục vụ việc kiểm tra, truy vết và phân tích sau này.

6.4. Phân tích hậu quả xâm nhập

Dựa trên dữ liệu thu thập được, IDS hỗ trợ đánh giá mức độ ảnh hưởng của cuộc tấn công, xác định nguồn gốc và cách thức xâm nhập. Điều này giúp đội ngũ kỹ thuật đưa ra phương án xử lý phù hợp.

6.5. Phản ứng tự động (tùy cấu hình)

Một số hệ thống IDS có thể được cấu hình để thực hiện các hành động tự động như chặn IP, ngắt kết nối hoặc cập nhật rule firewall khi phát hiện tấn công. Tuy nhiên, khả năng này thường thấy rõ hơn ở các hệ thống IPS hoặc giải pháp tích hợp IDS/IPS.

7. Đánh giá ưu và nhược điểm của hệ thống IDS

IDS mang lại ưu điểm vượt trội trong việc phát hiện sớm tấn công và hỗ trợ tuân thủ quy định bảo mật (như chứng chỉ PCI-DSS), nhưng nhược điểm lớn nhất là tỷ lệ cảnh báo giả (false positive) cao và khó phân tích lưu lượng mã hóa. Để vận hành hệ thống này hiệu quả, doanh nghiệp cần đội ngũ chuyên môn cứng nhằm liên tục tinh chỉnh các tập luật nhận diện.

7.1. Ưu điểm của IDS

- Phát hiện sớm các cuộc tấn công: IDS có khả năng nhận diện các dấu hiệu xâm nhập ngay từ giai đoạn đầu, giúp quản trị viên kịp thời phản ứng trước khi sự cố lan rộng. Yếu tố này đặc biệt quan trọng trong việc giảm thiểu tối đa thời gian downtime và thiệt hại tài chính cho doanh nghiệp.

- Hỗ trợ tuân thủ quy định (PCI-DSS):IDS giúp doanh nghiệp đáp ứng các yêu cầu về giám sát và ghi log trong những tiêu chuẩn bảo mật như PCI Security Standards Council (PCI-DSS). Đây là bộ tiêu chuẩn tuân thủ bảo mật bắt buộc đối với các tổ chức xử lý dữ liệu thẻ thanh toán. PCI DSS v4.0 (Yêu cầu 11.5.1) yêu cầu sử dụng kỹ thuật phát hiện/ngăn chặn xâm nhập để giám sát toàn bộ lưu lượng mạng.

- Tạo lớp bảo mật nhiều tầng:IDS hoạt động song song với firewall và các giải pháp khác, bổ sung khả năng phát hiện sâu hơn, từ đó nâng cao hiệu quả bảo vệ tổng thể. Cách tiếp cận này đảm bảo rằng nếu một lớp bảo mật (như Firewall) bị tin tặc vượt qua, lớp tiếp theo (IDS) vẫn sẽ phát hiện được dấu vết.

7.2. Nhược điểm và thách thức của IDS

- Cảnh báo giả (False Positive): IDS có thể tạo ra nhiều cảnh báo không chính xác, gây khó khăn trong việc phân tích và xử lý. Tỷ lệ cảnh báo giả cao là nguyên nhân chính khiến các quản trị viên thường vô tình bỏ qua hoặc phớt lờ các cuộc tấn công thực sự.

- Mệt mỏi do cảnh báo (Alert Fatigue): Khi số lượng cảnh báo quá lớn, đội ngũ vận hành dễ bỏ sót các mối đe dọa thực sự. Để khắc phục, hệ thống cần được tinh chỉnh (tuning rule) liên tục để chỉ tập trung cảnh báo các rủi ro có mức độ nghiêm trọng cao.

- Tấn công mã hóa (Encrypted Traffic): IDS truyền thống gặp khó khăn khi phân tích lưu lượng đã mã hóa (HTTPS, TLS), do không thể kiểm tra nội dung bên trong gói tin. Đây là một thách thức lớn trong bối cảnh hơn 95% lưu lượng web hiện nay đều được mã hóa để bảo vệ quyền riêng tư.

- Tấn công zero-day: IDS dựa trên chữ ký thường không phát hiện được các lỗ hổng hoặc kỹ thuật tấn công mới chưa có trong cơ sở dữ liệu. Do đó, các hệ thống IDS hiện đại đang dần chuyển sang kết hợp thêm công nghệ phân tích hành vi để lấp đầy lỗ hổng này.

IntezerTrích dẫn từ Chuyên giaTheo báo cáo 2026 AI SOC Report của Intezer – phân tích hơn 25 triệu cảnh báo bảo mật thực tế – gần 1% các sự cố đã được xác nhận bắt nguồn từ các cảnh báo ban đầu bị gán nhãn mức độ thấp hoặc mang tính thông tin và bị bỏ qua do quyết định phân loại ưu tiên của đội SOC. Riêng trên thiết bị đầu cuối (endpoint), con số này lên đến gần 2%. Điều này dẫn đến tình trạng “Alert Fatigue” – mất nhạy bén trước các mối đe dọa thực sự.

Xem thêm: Botnet là gì? | Cách phòng chống DDoS Botnet hiệu quả nhất

8. Các sản phẩm IDS mã nguồn mở phổ biến nhất hiện nay

Bảng so sánh nhanh các công cụ mã nguồn mở phổ biến

| Công cụ | Loại IDS | Điểm mạnh nổi bật | Đối tượng phù hợp |

|---|---|---|---|

| Snort | NIDS | Rule-based mạnh mẽ, phổ biến lâu đời | Người mới, hệ thống vừa và nhỏ |

| Suricata | NIDS | Hiệu năng cao, đa luồng | Hệ thống lớn, lưu lượng cao |

| Zeek (Bro) | NIDS (phân tích) | Phân tích sâu, log chi tiết | Phân tích chuyên sâu, SOC |

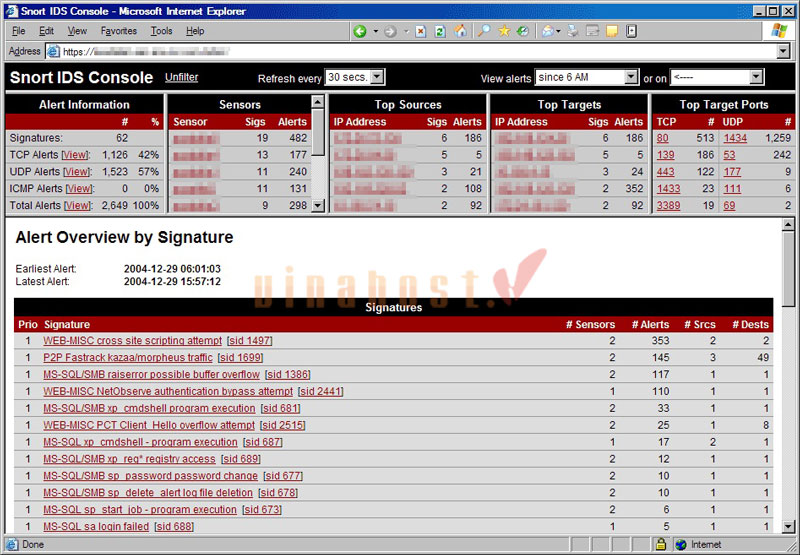

8.1. Snort

Snort là một trong những hệ thống IDS mã nguồn mở phổ biến nhất, hoạt động chủ yếu dựa trên cơ chế phát hiện theo chữ ký. Điểm mạnh lớn nhất của công cụ này là bộ quy tắc đồ sộ được cộng đồng bảo mật cập nhật liên tục hàng ngày.

Đặc điểm

- Sử dụng rule để phát hiện tấn công

- Có thể hoạt động như IDS hoặc IPS

- Cộng đồng lớn, nhiều tài liệu hỗ trợ

| Ưu điểm | Nhược điểm |

|

|

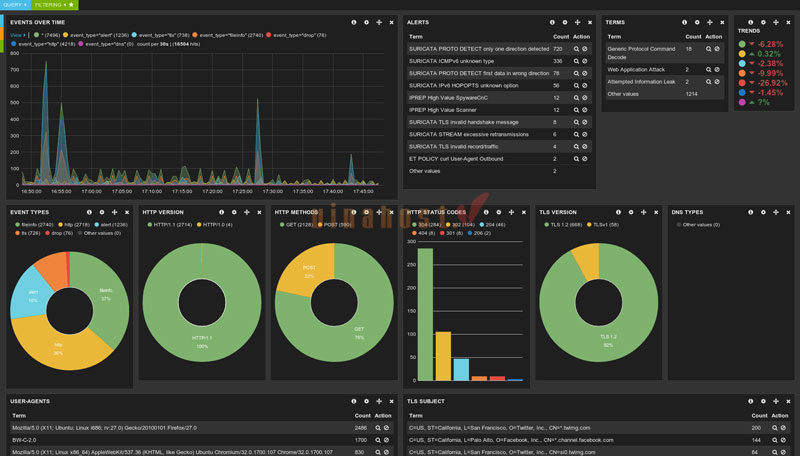

8.2. Suricata

Suricata là IDS/IPS mã nguồn mở hiện đại, được thiết kế để xử lý lưu lượng lớn với hiệu năng cao. Nhờ kiến trúc đa luồng, Suricata có thể tận dụng tối đa sức mạnh của các CPU đa nhân trên các hệ thống máy chủ lớn.

Đặc điểm

- Hỗ trợ đa luồng (multi-threading)

- Phân tích sâu giao thức (HTTP, TLS, DNS…)

- Tương thích rule của Snort

| Ưu điểm | Nhược điểm |

|

|

⚠️ Lưu ý: Suricata tương thích phần lớn rule Snort, nhưng không hỗ trợ rule dùng Shared Object hoặc rule viết riêng cho Snort 3.

8.3. Zeek (trước đây là Bro)

Zeek không chỉ là IDS mà còn là một nền tảng phân tích mạng mạnh mẽ, tập trung vào việc ghi log và phân tích hành vi. Thay vì chỉ đưa ra cảnh báo đơn thuần, công cụ này cung cấp một bức tranh toàn cảnh về những gì đang thực sự diễn ra trong toàn bộ mạng lưới.

Đặc điểm

- Phân tích lưu lượng dựa trên ngữ cảnh

- Tạo log chi tiết cho từng phiên kết nối

- Có ngôn ngữ script riêng để tùy biến

| Ưu điểm | Nhược điểm |

|

|

9. Tiêu chí lựa chọn giải pháp IDS phù hợp cho doanh nghiệp

10. Lưu ý khi triển khai IDS trên Cloud Server / VPS

Khi triển khai IDS trên môi trường Cloud hoặc VPS, quản trị viên bắt buộc phải cấu hình tài nguyên phần cứng lớn (đặc biệt là CPU đa nhân và RAM) để tránh tình trạng thắt nút cổ chai. Nếu hệ thống thiếu RAM để xử lý lưu lượng thời gian thực, IDS sẽ làm rớt gói tin dẫn đến việc bỏ sót các payload mã độc nguy hiểm.

10.1. Cấu hình phần cứng tối thiểu

Tùy vào công cụ và lưu lượng mạng, yêu cầu phần cứng có thể khác nhau. Một số mức cấu hình tham khảo:

- Với Suricata chạy cơ bản:

- CPU: 2 – 4 vCPU

- RAM: 4 – 8 GB

- Disk: SSD (ưu tiên NVMe để ghi log nhanh)

- Với Snort:

- CPU: ≥ 2 vCPU

- RAM: tối thiểu 4GB

- Ổ cứng: ≥ 1 TB cho lưu lượng vừa và nhỏ

- Với Zeek:

- CPU: 2 – 4 vCPU

- RAM: ≥ 8 GB (do xử lý log và phân tích sâu)

Nếu băng thông cao (≥ 100 Mbps hoặc nhiều kết nối đồng thời), cần tăng CPU và RAM tương ứng để tránh mất gói tin (packet loss). Việc rơi rớt gói tin sẽ tạo ra “điểm mù” khiến hệ thống IDS có thể bỏ lọt các mã độc hoặc payload nguy hiểm.

10.2. Tối ưu hóa hiệu suất

Một số kỹ thuật phổ biến giúp IDS hoạt động hiệu quả trên môi trường ảo hóa:

- Sử dụng AF_PACKET hoặc PF_RING: Giúp tăng hiệu suất bắt gói tin, giảm mất dữ liệu khi lưu lượng lớn (đặc biệt với Suricata).

- Bật chế độ multi-threading: Phân bổ tải xử lý trên nhiều CPU core (áp dụng tốt với Suricata).

- Giảm bớt các quy tắc (rule) không cần thiết: Quản trị viên chỉ nên giữ lại các quy tắc phù hợp với hệ thống để giảm tải cho bộ vi xử lý.

- Chia tải (Load balancing): Triển khai nhiều IDS hoặc phân luồng traffic để tránh quá tải một máy chủ.

- Tách nhật ký hệ thống (log) sang máy chủ riêng: Việc này giúp tránh tình trạng quá trình ghi nhật ký làm ảnh hưởng đến hiệu năng xử lý chính.

- Giám sát hiệu suất thường xuyên: Theo dõi CPU, RAM, packet drop để điều chỉnh cấu hình kịp thời.

11. Các chiến thuật “qua mặt” IDS và cách phòng chống

Tin tặc thường sử dụng 2 kỹ thuật chính để vô hiệu hóa IDS: mã hóa dữ liệu (ẩn payload độc hại trong HTTPS/TLS) và phân mảnh gói tin nhằm đánh lừa khả năng ghép nối của bộ phân tích. Để khắc phục, hệ thống cần được tích hợp thêm cơ chế SSL Inspection để giải mã lưu lượng và bật tính năng tái cấu trúc gói tin.

11.1. Giấu giếm dữ liệu bằng mã hóa

Một trong những cách phổ biến để vô hiệu IDS là sử dụng các giao thức mã hóa như HTTPS hoặc TLS nhằm che giấu nội dung bên trong lưu lượng mạng. Khi dữ liệu đã được mã hóa, IDS truyền thống sẽ gặp khó khăn trong việc phân tích payload.

CloudflareTrích dẫn từ Chuyên giaTheo báo cáo Cloudflare Radar 2025 Year in Review của Cloudflare, tỷ lệ lưu lượng web do con người tạo ra sử dụng mã hóa hậu lượng tử đã tăng gần gấp đôi trong năm 2025, đạt khoảng 52% vào đầu tháng 12/2025 (từ mức 29% đầu năm). Đáng lưu ý, post-quantum encryption là lớp bảo mật bổ sung chạy trong TLS 1.3 – một phần của HTTPS – chứ không tách biệt khỏi HTTPS thông thường.

11.2. Tích hợp SSL/TLS Inspection

Để khắc phục hạn chế khi xử lý lưu lượng mã hóa, quản trị viên có thể triển khai cơ chế SSL/TLS Inspection:

- Giải mã lưu lượng HTTPS tại Load Balancer hoặc Firewall

- Phân tích nội dung đã được giải mã bằng IDS

- Sau đó mã hóa lại và chuyển tiếp đến server đích

Cách làm này giúp IDS kiểm tra được nội dung thực của traffic mà vẫn duy trì bảo mật đầu cuối. Tuy nhiên, cần lưu ý:

- Tăng tải cho hệ thống (CPU/RAM)

- Cần quản lý chứng chỉ số cẩn thận

- Có thể ảnh hưởng đến quyền riêng tư nếu không kiểm soát tốt

11.3. Kỹ thuật phân mảnh gói tin và che giấu

Kẻ tấn công có thể chia nhỏ dữ liệu thành nhiều gói tin (packet fragmentation) hoặc thay đổi cấu trúc gói tin để tránh bị phát hiện. Khi các mảnh vỡ này đi qua IDS một cách riêng lẻ, chúng trông có vẻ vô hại cho đến khi được ghép lại hoàn chỉnh tại máy chủ đích.

Một số phương pháp cụ thể:

- Phân mảnh payload thành nhiều gói nhỏ để IDS khó nhận diện mẫu tấn công

- Sắp xếp lại thứ tự gói tin bất thường

- Chèn dữ liệu rác để đánh lừa hệ thống phân tích

Cách phòng chống:

- Quản trị viên cần bật tính năng reassembly (tái cấu trúc gói tin) trên hệ thống IDS.

- Sử dụng IDS/IPS có khả năng phân tích trạng thái (stateful inspection)

- Cập nhật rule thường xuyên để nhận diện các kỹ thuật né tránh mới

Xem thêm: Bytefence Anti-Malware là gì? Hướng dẫn cách xoá chi tiết

12. Các chiến thuật tối ưu và mở rộng IDS cho doanh nghiệp

Cách tốt nhất để mở rộng hiệu suất của IDS là tích hợp trực tiếp nhật ký (log) vào hệ thống phân tích SIEM (như ELK Stack, Splunk) để tương quan dữ liệu toàn mạng. Kết hợp với việc cập nhật tự động cơ sở dữ liệu chữ ký, giải pháp này giúp doanh nghiệp truy vết chính xác toàn bộ vòng đời của một cuộc tấn công.

12.1. Tích hợp IDS với hệ thống SIEM (ELK Stack, Splunk)

Việc tích hợp IDS với hệ thống SIEM giúp tập trung hóa việc thu thập, phân tích và tương quan dữ liệu bảo mật:

- ELK Stack: Thu thập, lưu trữ và trực quan hóa log từ IDS

- Splunk: Phân tích dữ liệu, phát hiện mối đe dọa nâng cao

Lợi ích:

- Tương quan nhiều nguồn log (IDS, firewall, server…)

- Phát hiện tấn công phức tạp (multi-stage attack)

- Hỗ trợ SOC giám sát tập trung theo thời gian thực

12.2. Thường xuyên cập nhật Database chữ ký

IDS dựa trên chữ ký cần được cập nhật liên tục để nhận diện các mối đe dọa mới. Nếu bỏ lỡ các bản cập nhật này, hệ thống của bạn sẽ hoàn toàn “mù” trước các biến thể mã độc hoặc kỹ thuật tấn công vừa mới được phát tán.

Một số lưu ý:

- Cập nhật rule từ nguồn uy tín (community hoặc thương mại)

- Kiểm tra và tinh chỉnh rule để phù hợp hệ thống

- Loại bỏ các rule không cần thiết để giảm false positive

12.3. Tuân thủ lưu trữ Log theo quy định pháp luật

Việc lưu trữ log không chỉ phục vụ phân tích bảo mật mà còn là yêu cầu pháp lý quan trọng. Khi xảy ra sự cố rò rỉ dữ liệu, nhật ký hệ thống chính là bằng chứng số hợp lệ để phối hợp điều tra và xử lý.

⚠️ Lưu ý: Theo khoản 3 Điều 27 Nghị định 53/2022/NĐ-CP hướng dẫn Luật An ninh mạng của Chính phủ Việt Nam, các hệ thống thông tin phải ghi và lưu trữ nhật ký hệ thống (log) phục vụ điều tra, xử lý hành vi vi phạm pháp luật về an ninh mạng trong thời gian tối thiểu 12 tháng.

Khuyến nghị triển khai:

- Lưu trữ log tập trung (SIEM hoặc log server riêng)

- Đảm bảo tính toàn vẹn và bảo mật của log

- Xây dựng chính sách lưu trữ và phân quyền truy cập rõ ràng

13. Các xu hướng mới trong IDS đáng chú ý năm 2026

3 xu hướng công nghệ cốt lõi định hình hệ thống IDS trong năm 2026 bao gồm: chuyển dịch sang Cloud IDS để giám sát môi trường ảo hóa, tích hợp bộ cảm biến cho thiết bị IoT và phát triển thành NDR (Network Detection and Response) dựa trên AI. Sự chuyển mình này giúp hệ thống không chỉ “nhìn thấy” mà còn có khả năng “tự động phản hồi” các cuộc tấn công Zero-day.

13.1. Cloud IDS

Cloud IDS là mô hình IDS được triển khai trực tiếp trên hạ tầng cloud nhằm giám sát lưu lượng và hoạt động trong môi trường ảo hóa. Giải pháp này giải quyết được bài toán khó của hạ tầng truyền thống là không thể giám sát lưu lượng giao tiếp nội bộ giữa các máy chủ ảo.

Đặc điểm

- Tích hợp với các nền tảng cloud (AWS, Azure, GCP)

- Giám sát traffic east-west (giữa các VM/container)

- Khả năng mở rộng linh hoạt theo tài nguyên

| Ưu điểm | Nhược điểm |

|

|

13.2. IDS cho IoT

Sự bùng nổ của thiết bị IoT (camera, sensor, smart home…) khiến nhu cầu bảo mật ở lớp này ngày càng cao. Do các thiết bị IoT thường có năng lực tính toán yếu và thiếu cơ chế bảo mật tiêu chuẩn, chúng rất dễ trở thành mục tiêu lý tưởng cho các mạng botnet.

Đặc điểm

- Giám sát các thiết bị có tài nguyên hạn chế

- Phân tích hành vi thiết bị (behavior-based)

- Thường được triển khai tại cổng mạng (gateway) hoặc vùng biên (edge).

| Ưu điểm | Nhược điểm |

|

|

13.3. Next-Generation IDS (NDR)

NDR (Network Detection and Response) được xem là thế hệ IDS nâng cao, kết hợp nhiều công nghệ như AI và phân tích hành vi. Sự khác biệt lớn nhất của NDR so với IDS truyền thống là khả năng tự động phản ứng (Response) ngay lập tức để cô lập mối đe dọa.

Đặc điểm

- Phân tích lưu lượng mạng theo thời gian thực

- Sử dụng machine learning để phát hiện bất thường

- Tích hợp khả năng phản ứng (response)

| Ưu điểm | Nhược điểm |

|

|

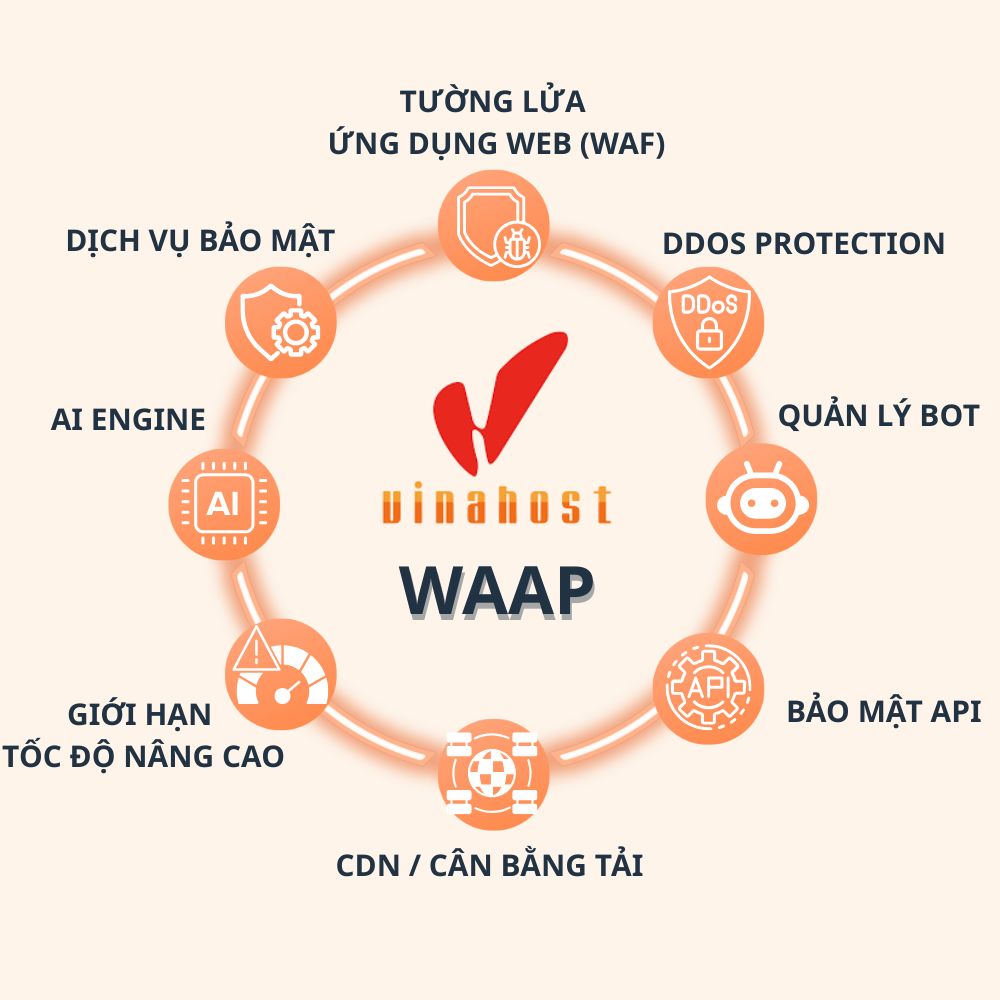

IDS/IPS hoạt động hiệu quả từ tầng mạng (Layer 3) đến tầng ứng dụng (Layer 7), giúp phát hiện và ngăn chặn nhiều dạng tấn công vào hạ tầng máy chủ. Tuy nhiên, khi hệ thống được triển khai trên Cloud và phân phối qua CDN, mục tiêu tấn công ngày càng tập trung vào tầng ứng dụng (Layer 7) và API – nơi các IDS truyền thống có thể chưa đủ khả năng bảo vệ toàn diện nếu không được bổ sung thêm giải pháp chuyên biệt. Trong bối cảnh đó, WAAP (Web Application and API Protection) được xem là bước tiến hóa trong bảo mật hiện đại, tập trung bảo vệ trực tiếp các ứng dụng web và API trước các mối đe dọa ngày càng tinh vi. Bằng cách kết hợp linh hoạt WAF, quản lý Bot và bảo mật API, giải pháp này lấp đầy những lỗ hổng mà các hệ thống Network IDS truyền thống không thể chạm tới. Giới thiệu WAAP VinaHost WAAP VinaHost là giải pháp bảo mật tích hợp nhiều lớp, được thiết kế để bảo vệ toàn diện ứng dụng web trong môi trường Cloud. Giải pháp này kết hợp nhiều công nghệ quan trọng: Việc triển khai WAAP giúp doanh nghiệp: Firewall là lớp bảo vệ cơ bản giúp kiểm soát truy cập, nhưng không có khả năng phân tích sâu để phát hiện các hành vi tấn công tinh vi. IDS bổ sung khả năng giám sát và cảnh báo, giúp phát hiện sớm các nguy cơ mà firewall có thể bỏ sót. Với doanh nghiệp nhỏ, nếu hệ thống đơn giản thì firewall có thể tạm đủ. Tuy nhiên, khi website, API hoặc dữ liệu quan trọng tăng lên, việc triển khai IDS (hoặc giải pháp tích hợp IDS/IPS) là cần thiết để tăng cường bảo mật. HIDS có thể tiêu tốn một phần tài nguyên (CPU, RAM) do phải giám sát file, log và tiến trình hệ thống. Điều này có thể ảnh hưởng nhẹ đến hiệu suất nếu cấu hình máy chủ thấp hoặc cấu hình HIDS chưa tối ưu. Tuy nhiên, trong hầu hết trường hợp: IDS mã nguồn mở (như Snort, Suricata) hoàn toàn có thể đạt mức bảo mật cao nếu được cấu hình và vận hành đúng cách. Tuy nhiên, hiệu quả thực tế của các hệ thống này phụ thuộc rất nhiều vào kinh nghiệm và khả năng tinh chỉnh của đội ngũ kỹ sư vận hành. Tuy nhiên, so với giải pháp thương mại: Trong khi đó, IDS thương mại thường: Mong rằng những thông tin trên có thể hỗ trợ bạn trong việc tìm hiểu về IDS là gì. Tóm lại, IDS (Intrusion Detection System – Hệ thống phát hiện xâm nhập) là một thành phần quan trọng trong chiến lược bảo mật mạng của bất kỳ tổ chức nào. Nó đóng vai trò như một hệ thống giám sát, liên tục theo dõi lưu lượng mạng và hoạt động của hệ thống để phát hiện các dấu hiệu của hoạt động xâm nhập hoặc tấn công. Xem thêm nhiều thông tin liên quan tại đây hoặc tham khảo dịch vụ nổi bật của VinaHost như: Thuê máy chủ ảo, Thuê web hosting Xem thêm một số bài viết khác14. WAAP VinaHost – Giải pháp bảo vệ toàn diện cho Ứng dụng Web và API

Câu hỏi thường gặp

Doanh nghiệp nhỏ (SME) có nên dùng IDS không hay chỉ cần Firewall là đủ?

Cài đặt HIDS trên máy chủ có làm chậm tốc độ website không?

IDS nguồn mở có an toàn bằng IDS thương mại không?

Tổng kết

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文