SSL tự ký là giải pháp mã hóa dữ liệu trên website không thông qua sự kiểm duyệt của Tổ chức phát hành chứng chỉ (CA). Khác với chứng chỉ SSL thương mại, loại SSL này hoàn toàn miễn phí, thường được các quản trị viên hệ thống sử dụng trong môi trường Localhost hoặc mạng nội bộ. Việc triển khai SSL tự ký trên môi trường internet công cộng (Production) tiềm ẩn rủi ro bảo mật và gây cản trở truy cập từ phía người dùng cuối.

- Bản chất kỹ thuật: Chứng chỉ SSL tự ký cung cấp lớp mã hóa dữ liệu (RSA/ECC) độc lập, nhưng không sở hữu Tín nhiệm gốc (Trusted Root) từ Tổ chức phát hành chứng chỉ (CA).

- Môi trường ứng dụng: Đáp ứng tiêu chuẩn kỹ thuật khi triển khai trên Localhost, mạng nội bộ, môi trường kiểm thử và giao tiếp máy chủ nội bộ.

- Rủi ro hệ thống: Triển khai trên môi trường thực tế sẽ kích hoạt cảnh báo lỗi trình duyệt (“Your connection is not private”) và tạo lỗ hổng cho tấn công trung gian (MITM).

- Khởi tạo kỹ thuật: Quản trị viên sử dụng giao diện dòng lệnh OpenSSL để tự định nghĩa thời hạn, sinh Khóa riêng (Private Key) và cấp phát chứng chỉ chuẩn X.509.

- Giải pháp thay thế (Production): Các website công khai, thương mại điện tử bắt buộc sử dụng chứng chỉ CA hợp lệ từ Let’s Encrypt (Miễn phí, 90 ngày) hoặc Sectigo / GeoTrust (Thương mại, xác thực DV/OV/EV) để đảm bảo định danh hợp lệ.

1. SSL tự ký là gì?

Chứng chỉ SSL tự ký (Self-Signed SSL) là một chứng chỉ bảo mật chuẩn X.509 được tạo ra và tự xác thực bằng Private key của chính máy chủ (thường thông qua công cụ dòng lệnh OpenSSL hoặc các công cụ quản lý máy chủ tích hợp khác như IIS, Keytool).

Hệ thống sử dụng SSL tự ký vẫn thực hiện quá trình mã hóa dữ liệu truyền tải giữa người dùng và máy chủ. Tuy nhiên, do thiếu Tín nhiệm gốc (Trusted Root), hệ điều hành và trình duyệt không thể xác thực danh tính của máy chủ. Khi truy cập, người dùng sẽ gặp rào cản từ cảnh báo bảo mật trình duyệt, phổ biến nhất là lỗi “Your connection is not private” (Kết nối không riêng tư).

Giải pháp này đáp ứng tiêu chí tiết kiệm chi phí và triển khai nhanh chóng trên các nền tảng thử nghiệm, nhưng không được khuyến nghị cho các website vận hành thực tế do nguy cơ gặp phải tấn công trung gian (MITM).

2. Sự khác biệt cốt lõi giữa SSL tự ký và SSL từ CA

Dữ liệu dưới đây hệ thống hóa các tiêu chí phân biệt giữa cấu hình SSL do máy chủ tự cấp và SSL tiêu chuẩn từ Certificate Authority.

| Tiêu chí | SSL tự ký | SSL từ CA |

| Nguồn phát hành | Do máy chủ hoặc quản trị viên tự tạo (bằng OpenSSL, IIS…) | Phát hành bởi tổ chức CA (Sectigo, GeoTrust, DigiCert…) |

| Mức độ tin cậy | Không có định danh, không được trình duyệt công nhận | Có tín nhiệm gốc, được công nhận bởi tất cả trình duyệt và hệ điều hành hiện đại |

| Cảnh báo bảo mật | Lỗi “Kết nối không an toàn” / NET::ERR_CERT_AUTHORITY_INVALID | Không có cảnh báo, hiển thị biểu tượng ổ khóa bảo mật |

| Chi phí | Hoàn toàn miễn phí | Có thể miễn phí (Let’s Encrypt) hoặc có phí tùy nhà cung cấp và cấp độ xác thực |

| Môi trường ứng dụng | Phù hợp cho môi trường thử nghiệm, phát triển nội bộ (Localhost) | Website chính thức, thương mại điện tử, cổng thanh toán |

| Xác thực doanh nghiệp | Không có giá trị chứng thực cho doanh nghiệp | Hỗ trợ cấp độ xác thực tổ chức (OV SSL) và mở rộng (EV SSL) |

Đánh giá thực tế:

- SSL tự ký cung cấp mã hóa dữ liệu cơ bản nhưng thất bại trong việc xác thực danh tính. Điều này khiến website đối mặt với rào cản cảnh báo bảo mật từ trình duyệt, dẫn đến tỷ lệ thoát trang (bounce rate) cao khi người dùng truy cập.

- Các chứng chỉ SSL được cấp phát bởi CA giải quyết triệt để vấn đề cảnh báo trình duyệt, cung cấp các chuẩn xác minh nâng cao, đáp ứng yêu cầu vận hành cho doanh nghiệp.

Để đảm bảo tính tương thích và bảo mật tối đa cho website vận hành thực tế, các nền tảng nên ưu tiên mua SSL giá rẻ từ các nhà cung cấp uy tín trên toàn cầu.

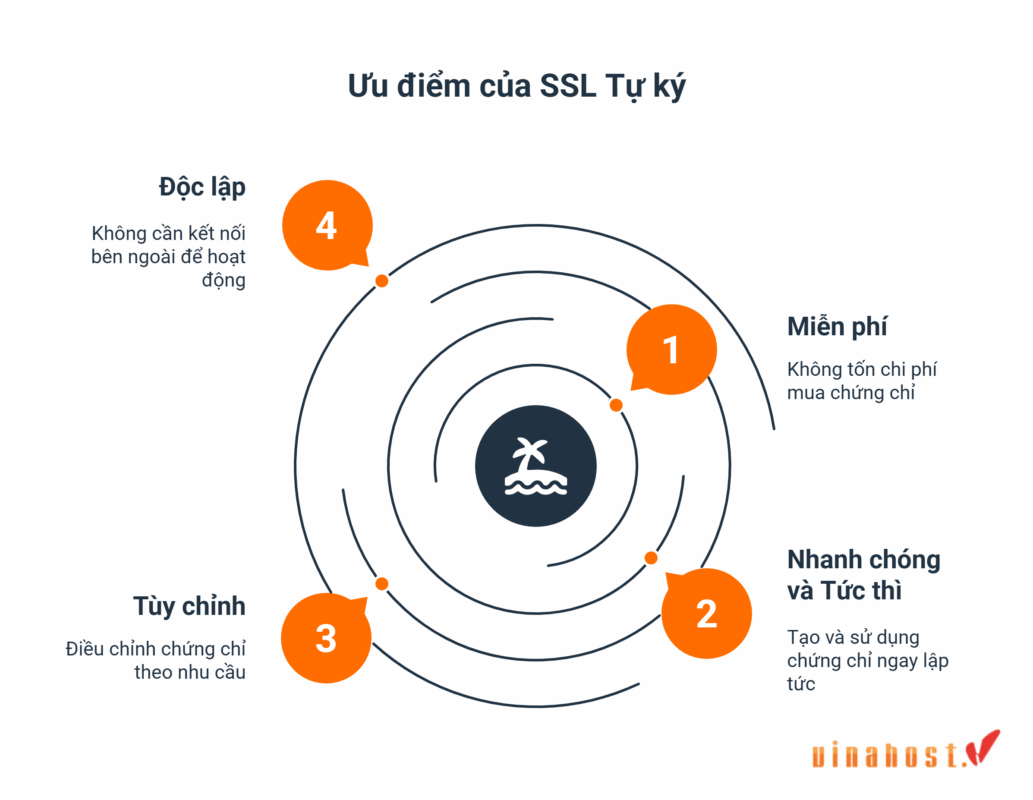

3. Ưu điểm nổi bật của chứng chỉ SSL tự ký

Trong các hệ thống yêu cầu xác thực định danh nghiêm ngặt như website ngành y tế hay thương mại điện tử, SSL tự ký không đáp ứng được tiêu chuẩn bảo mật. Tuy nhiên, loại chứng chỉ này phát huy tối đa công năng khi được các quản trị viên hệ thống triển khai trong môi trường thử nghiệm, Localhost hoặc mạng nội bộ.

3.1. Hoàn toàn miễn phí

Quản trị viên khởi tạo chứng chỉ trực tiếp trên các Web server (như Nginx, Apache, IIS) mà không cần thông qua bên thứ ba. Tính chất miễn phí 100% này giải quyết bài toán ngân sách cho các dự án phát triển phần mềm nội bộ hoặc khi thiết lập môi trường test số lượng lớn.

3.2. Khởi tạo và triển khai tức thì

Quy trình cấp phát chứng chỉ thương mại đòi hỏi các bước xác minh tên miền (DV) hoặc tổ chức (OV/EV). Ngược lại, việc tạo chứng chỉ SSL tự ký bằng OpenSSL hoặc các nền tảng máy chủ chỉ mất vài phút thao tác qua giao diện dòng lệnh (CLI). Hệ thống bỏ qua bước tạo yêu cầu ký chứng chỉ (CSR) gửi lên CA, giúp rút ngắn thời gian thiết lập kỹ thuật.

3.3. Toàn quyền kiểm soát thông số mã hóa

Sysadmin nắm quyền thiết lập các tham số mật mã độc lập. Hệ thống cho phép chỉ định thời hạn hiệu lực của chứng chỉ dài hạn (ví dụ: 5-10 năm thay vì giới hạn tối đa 200 ngày như SSL thương mại), tự do lựa chọn thuật toán mã hóa (RSA, ECC) và cấu hình Public key / Private key dựa trên chuẩn bảo mật riêng của từng dự án.

Có thể bạn chưa biết: Thời hạn chứng chỉ SSL thương mại sẽ tiếp tục giảm xuống 100 ngày (3/2027) và 47 ngày (3/2029) theo lộ trình CA/Browser Forum.

3.4. Hoạt động độc lập trong hệ thống khép kín

Cơ chế hoạt động của SSL tự ký không phụ thuộc vào hạ tầng khóa công khai (PKI) bên ngoài hay trạng thái máy chủ của các Tổ chức phát hành chứng chỉ SSL. Mã hóa tự cấp phát duy trì tính khả dụng liên tục ngay cả trong các mạng cục bộ bị cách ly hoặc ngắt kết nối hoàn toàn với môi trường internet công cộng.

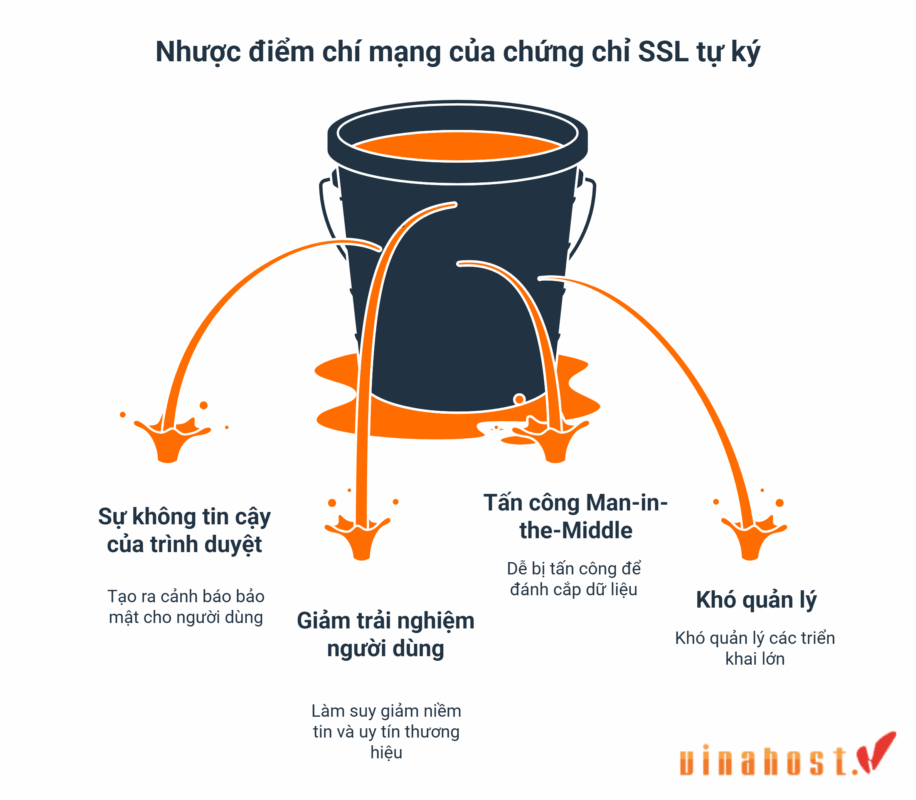

4. Các rủi ro kỹ thuật và nhược điểm của SSL tự ký

Bên cạnh khả năng mã hóa dữ liệu cơ bản, chứng chỉ SSL tự ký thiếu đi cơ chế xác thực danh tính. Việc triển khai loại chứng chỉ này trên môi trường thực tế (Production) tạo ra các lỗ hổng bảo mật và rào cản kỹ thuật trong quá trình quản trị hệ thống mạng.

4.1. Không có Tín nhiệm gốc (Trusted Root) từ trình duyệt

Hệ điều hành và các trình duyệt web (Chrome, Firefox, Safari) duy trì một danh sách các Tổ chức phát hành chứng chỉ (CA) độc lập. Do SSL tự ký không nằm trong danh sách Tín nhiệm gốc (Trusted Root Certification Authorities) này, hệ thống sẽ tự động chặn truy cập và phát ra các cảnh báo lỗi SSL (ví dụ: SEC_ERROR_UNKNOWN_ISSUER).

Vì vậy, người dùng buộc phải thực hiện thao tác phê duyệt ngoại lệ (Add security exception) hoặc bỏ qua cảnh báo (Bypass warning) thủ công để có thể tải trang.

4.2. Gián đoạn trải nghiệm người dùng

Việc xuất hiện cảnh báo kết nối không an toàn tác động trực tiếp đến hành vi của người truy cập. Đối với các hệ thống yêu cầu độ tin cậy tuyệt đối như cổng thông tin y tế trực tuyến hoặc trang thương mại điện tử, rào cản cảnh báo bảo mật làm đứt gãy luồng thao tác, dẫn đến tỷ lệ thoát trang cao và suy giảm chỉ số tin cậy của dịch vụ.

4.3. Rủi ro bị tấn công trung gian (Man-in-the-Middle)

Chứng chỉ tự ký cung cấp lớp mã hóa dữ liệu nhưng bỏ qua bước xác minh danh tính máy chủ. Lỗ hổng này tạo điều kiện cho các cuộc tấn công trung gian (MITM).

Kẻ tấn công có thể đánh chặn kết nối, tự tạo một chứng chỉ giả mạo và đóng giả làm máy chủ đích để giải mã toàn bộ dữ liệu truyền tải (bao gồm thông tin đăng nhập, dữ liệu thẻ tín dụng) mà thiết bị của người dùng không thể nhận biết sự khác biệt.

4.4. Cản trở quy trình phân phối chứng chỉ

Trong các kiến trúc mạng lưới quy mô lớn (Enterprise) hoặc hệ thống giáo dục có hàng nghìn thiết bị đầu cuối, việc sử dụng SSL tự ký đòi hỏi quản trị viên phải phân phối và cài đặt chứng chỉ Public Key thủ công lên từng thiết bị máy trạm. Quy trình này tiêu tốn dung lượng tài nguyên IT, khó đồng bộ hàng loạt và dễ phát sinh lỗi gián đoạn dịch vụ khi chứng chỉ đến hạn gia hạn.

Theo CA/Browser Forum Ballot SC-081v3, ngành công nghệ bảo mật đang thực thi lộ trình rút ngắn thời hạn SSL theo các mốc: 200 ngày (từ 15/3/2026), 100 ngày (từ 15/3/2027) và 47 ngày (từ 15/3/2029) — theo CA/Browser Forum Ballot SC-081v3. Ngay từ mốc 200 ngày (2026), việc cập nhật thủ công chứng chỉ tự ký hàng loạt đã trở nên áp lực đáng kể với Sysadmin.

5. Khi nào có thể dùng SSL tự ký?

Chứng chỉ SSL tự ký đáp ứng tốt các yêu cầu kỹ thuật trong những kiến trúc hệ thống không đòi hỏi xác thực danh tính công cộng, nơi mục tiêu duy nhất là duy trì kết nối mã hóa dữ liệu.

5.1. Môi trường phát triển và kiểm thử

Trong giai đoạn phát triển phần mềm, đội ngũ lập trình viên cần thiết lập giao thức HTTPS để kiểm tra tính năng API hoặc mô phỏng môi trường vận hành thực tế. Việc cài SSL trên localhost hoặc các máy chủ Staging bằng chứng chỉ tự ký giúp tiết kiệm chi phí mua chứng chỉ CA, đồng thời đảm bảo mã nguồn hoạt động ổn định trước khi triển khai chính thức.

5.2. Hệ thống mạng nội bộ

Đối với mạng nội bộ của doanh nghiệp, toàn bộ thiết bị trạm (Client) và máy chủ đều nằm dưới sự kiểm soát của bộ phận IT. Quản trị viên hệ thống (Sysadmin) có thể chủ động đẩy khóa công khai (Public key) của chứng chỉ tự ký vào danh sách tin cậy (Trusted Root) của các máy tính nội bộ.

Giải pháp này phù hợp để bảo mật các luồng dữ liệu thuộc hệ thống nhân sự, phần mềm kế toán hoặc máy chủ lưu trữ tệp (File server) khép kín.

5.3. Giao tiếp Backend (Server-to-Server)

Kiến trúc vi dịch vụ (Microservices) hoặc các cụm máy chủ (Cluster) yêu cầu mã hóa luồng dữ liệu nội bộ giữa các node mạng. Việc cấu hình SSL tự ký trực tiếp trên các Web server (ví dụ: cài SSL trên Tomcat, Nginx, Apache) cho phép các máy chủ backend giao tiếp an toàn, ngăn chặn tình trạng rò rỉ dữ liệu cấu hình nhạy cảm mà không phụ thuộc vào hạ tầng PKI bên ngoài.

6. Khi nào tuyệt đối không nên dùng SSL tự ký?

Bất kỳ ứng dụng web hoặc dịch vụ mạng nào triển khai trên môi trường thực tế (Production) và phục vụ người dùng công cộng đều yêu cầu chứng chỉ số được cấp phát hợp lệ từ CA. Việc áp dụng SSL tự ký trong các trường hợp dưới đây sẽ phá vỡ tiêu chuẩn bảo mật và gây gián đoạn dịch vụ:

- Cổng thông tin công cộng: Các website cung cấp thông tin mở bắt buộc phải sử dụng giao thức HTTPS có tín nhiệm gốc. SSL tự ký sẽ kích hoạt màn hình chặn truy cập của trình duyệt, làm gián đoạn luồng truy cập tự nhiên của người dùng.

- Hệ thống thanh toán trực tuyến: Các nền tảng thương mại điện tử chịu sự ràng buộc của tiêu chuẩn bảo mật dữ liệu thẻ thanh toán (PCI-DSS). Hệ thống thanh toán chịu ràng buộc PCI-DSS yêu cầu chứng chỉ SSL từ CA được tin cậy (không chấp nhận self-signed), kết hợp TLS 1.2+ và khóa RSA 2048-bit+. PCI SSC khuyến nghị OV cho website thông thường và EV cho các trang xử lý dữ liệu thẻ trực tiếp.

- Cổng xác thực định danh: Các biểu mẫu đăng nhập (Email, CRM, hệ thống bệnh án) sử dụng SSL tự ký tạo ra lỗ hổng hạ tầng nghiêm trọng. Kẻ tấn công dễ dàng khai thác lỗi không xác minh chứng chỉ để thực hiện tấn công Man-in-the-Middle (MITM), thu thập mật khẩu và session cookie dưới dạng bản rõ.

7. Hướng dẫn tạo chứng chỉ SSL tự ký bằng OpenSSL

OpenSSL là thư viện mật mã nguồn mở tiêu chuẩn.

- Trên Linux, OpenSSL thường được tích hợp sẵn.

- Trên macOS, hệ thống đi kèm LibreSSL (một biến thể tương thích của OpenSSL).

- Trên Windows, cần cài đặt thủ công — OpenSSL không có sẵn theo mặc định.

Quản trị viên sử dụng giao diện dòng lệnh (CLI) của OpenSSL để khởi tạo Private key (Khóa bí mật) và tự ký chứng chỉ chuẩn X.509 mà không cần kết nối với hạ tầng khóa công khai (PKI) bên ngoài.

Dưới đây là quy trình kỹ thuật thực thi lệnh trên server để tạo và xuất file chứng chỉ (crt/pem) và file khóa (key) phục vụ cho việc cấu hình web server.

7.1. Bước 1: Kiểm tra và cài đặt OpenSSL

- Tải OpenSSL: Hãy tải về bản OpenSSL mới nhất dưới dạng tệp nhị phân. Có nhiều nguồn trực tuyến cung cấp, bạn chỉ cần tìm kiếm và chọn một địa chỉ uy tín để tải.

- Khởi chạy OpenSSL: Sau khi cài đặt, hãy chạy OpenSSL với quyền quản trị viên (Administrator) để đảm bảo đầy đủ quyền thao tác trên hệ thống.

7.2. Bước 2: Tạo khóa riêng gốc

Sau khi đã cài đặt OpenSSL thành công, bước tiếp theo là tạo khóa riêng gốc (Root Private Key). Đây là thành phần quan trọng dùng để ký và xác thực các chứng chỉ tự ký về sau.

Hãy mở dòng lệnh OpenSSL và chạy lệnh:

openssl genrsa -out rootCA.key 40967.3. Bước 3: Tạo chứng chỉ tự ký

Sau khi đã có khóa riêng gốc, bạn cần tạo chứng chỉ tự ký (Self-Signed Certificate) để bắt đầu sử dụng. Thao tác này cũng được thực hiện trực tiếp trên dòng lệnh OpenSSL.

openssl req -x509 -new -nodes -key rootCA.key -sha512 -days 3650 -out rootCA.pem✅ Lệnh sử dụng SHA-512; -sha256 cũng được khuyến dùng nếu cần tương thích với hệ thống cũ hơn.

Trong quá trình tạo chứng chỉ, hệ thống sẽ yêu cầu nhập một số thông tin như: Quốc gia, Tỉnh/Thành phố, Tổ chức, v.v. Trong đó, quan trọng nhất là trường Common Name (Tên thông thường) – giá trị dùng để định danh chứng chỉ:

Common Name (e.g. YOUR name) []: MyRootCA7.4. Bước 4: Cài đặt chứng chỉ gốc trên máy trạm

Để các trình duyệt và ứng dụng tin tưởng chứng chỉ tự ký, bạn cần cài đặt chứng chỉ gốc vào kho lưu trữ chứng chỉ đáng tin cậy của máy tính. Tùy theo trình duyệt, cách làm sẽ khác nhau:

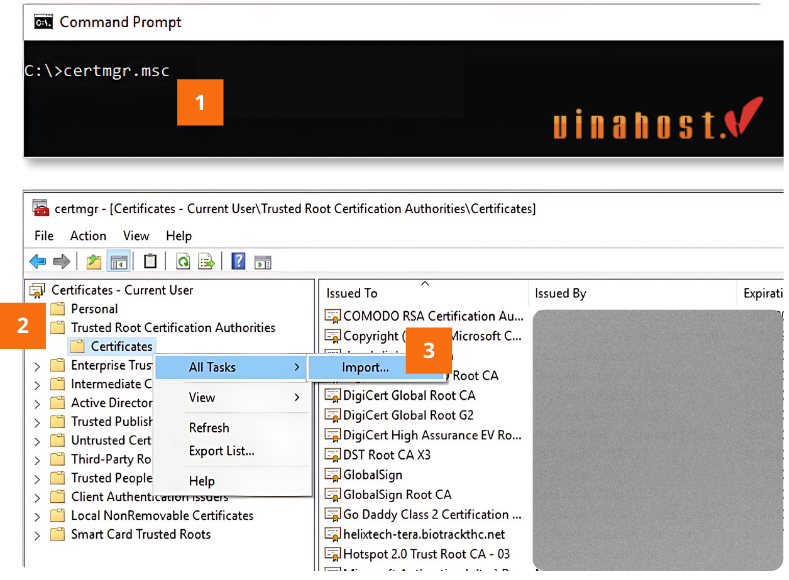

Internet Explorer / Google Chrome (Windows)

Cả IE và Chrome đều sử dụng kho chứng chỉ của hệ thống Windows. Để cài đặt:

- Mở Windows Certificate Manager bằng cách gõ

certmgr.msctrong Command Prompt. - Trong bảng bên trái, chọn: Certificates – Current User > Trusted Root Certification Authorities > Certificates.

- Nhấp chuột phải vào mục Certificates → chọn All Tasks > Import.

- Làm theo hướng dẫn để nhập tệp chứng chỉ của bạn.

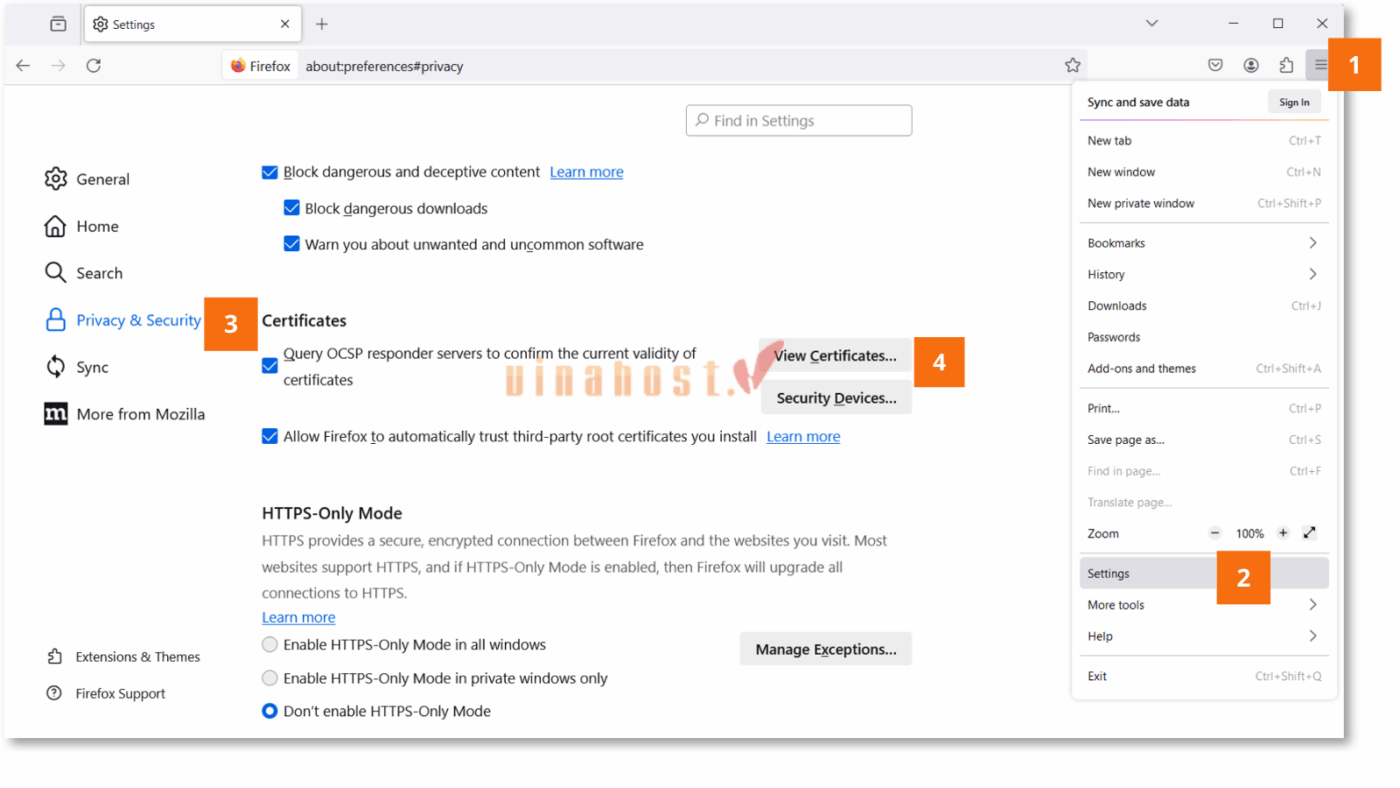

Firefox

Firefox không dùng kho chứng chỉ Windows, mà có kho riêng. Vì vậy nếu bạn dùng song song Chrome/IE và Firefox, bạn phải cài chứng chỉ ở cả hai nơi.

- Mở Firefox > nhấn Menu.

- Vào Settings > Privacy & Security.

- Kéo xuống mục Certificates → nhấn View Certificates.

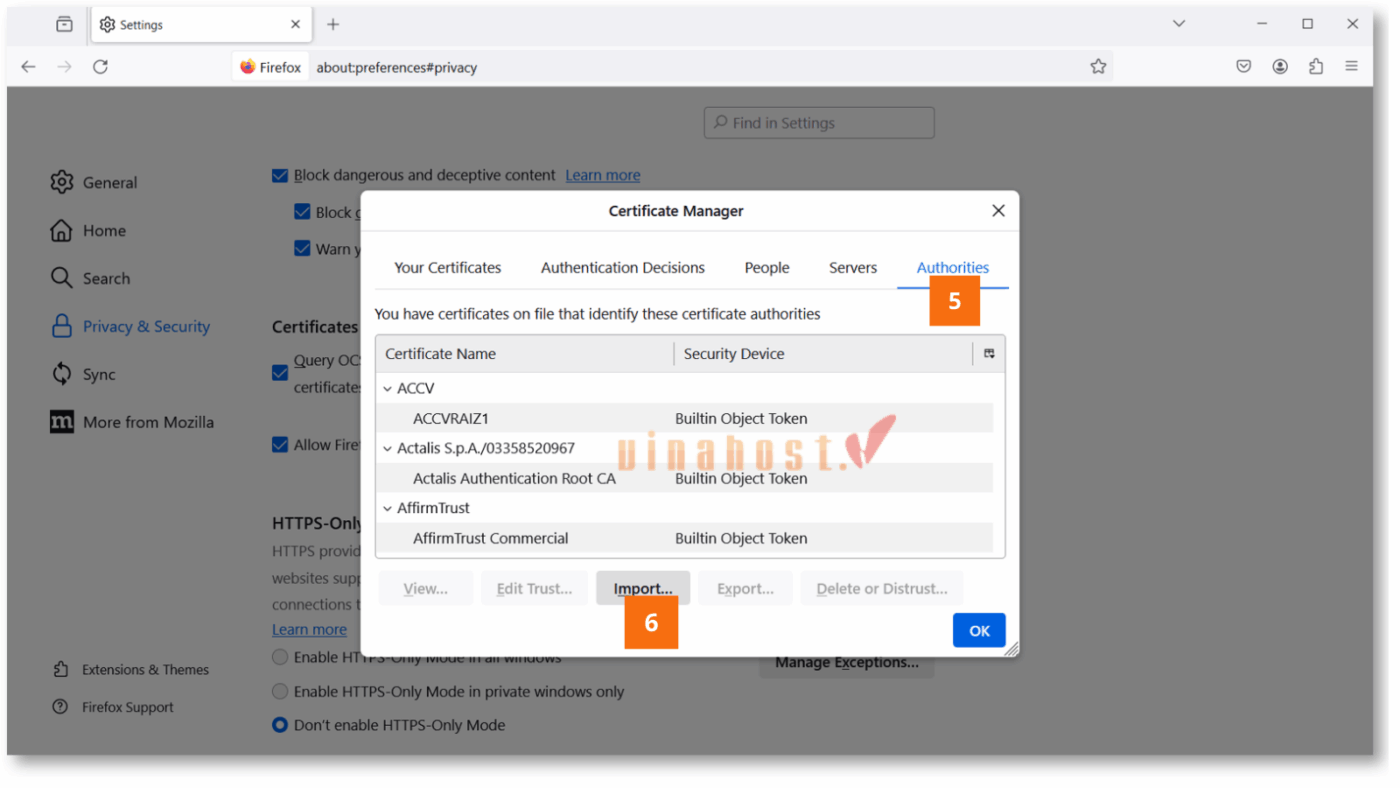

- Trong cửa sổ mới, chọn tab Authorities (Cơ quan có thẩm quyền).

- Nhấn Import > chọn chứng chỉ của bạn.

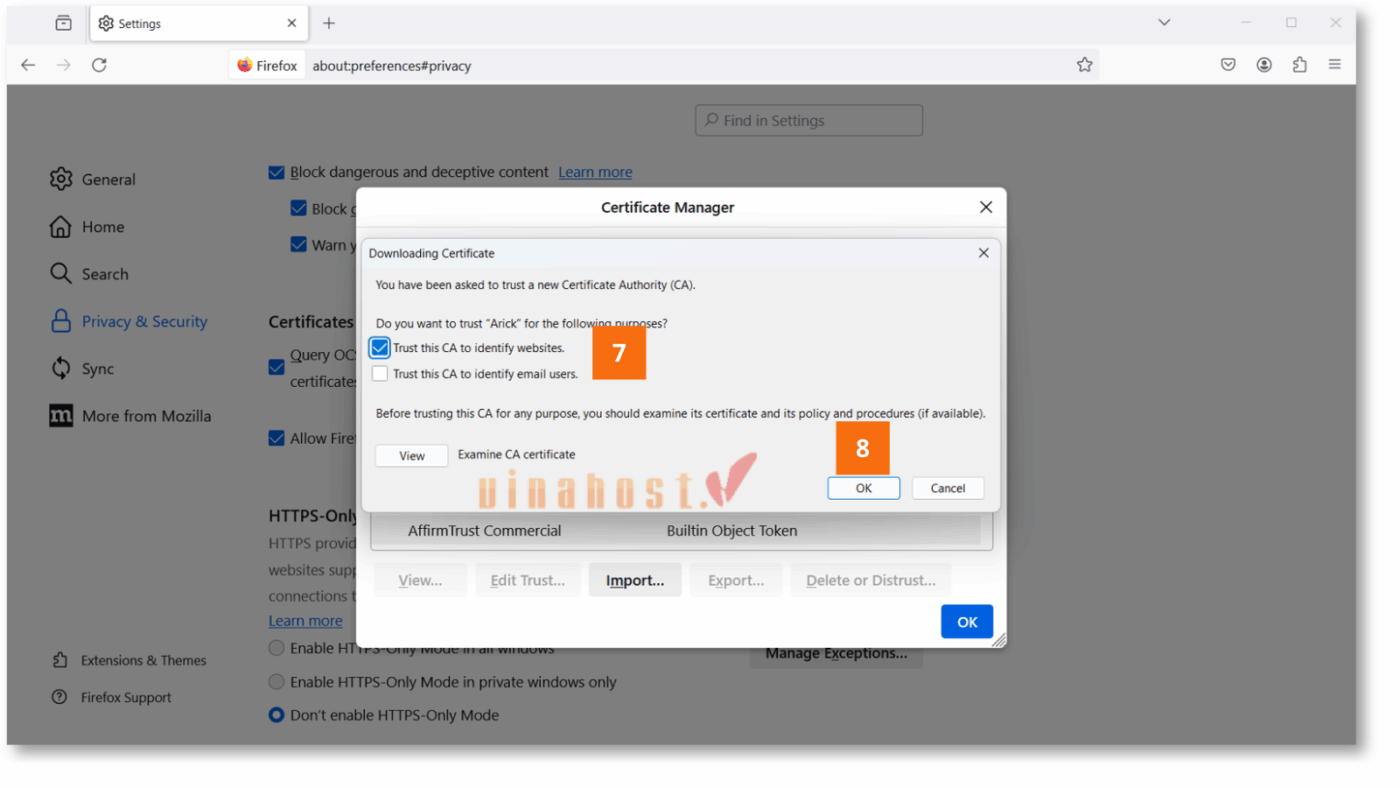

- Khi hộp thoại xác nhận hiện ra, tick vào Trust this CA to identify websites/ Tin tưởng CA này để xác định website.

- Nhấn OK để hoàn tất.

Safari (macOS)

Trên máy Mac, việc cài chứng chỉ gốc thực hiện thông qua Keychain:

- Nhấp đúp vào tệp chứng chỉ trong Finder.

- Chọn lưu chứng chỉ vào System Keychain (cho tất cả người dùng) hoặc Login Keychain (chỉ riêng bạn).

- Mở Keychain Access, chọn System Keychain.

- Tìm chứng chỉ vừa nhập (trùng với Common Name).

- Nhấp chuột phải > chọn Get Info > mở rộng mục Trust.

- Ở phần Secure Sockets Layer (SSL), chọn Always Trust.

- Nhập mật khẩu quản trị viên để xác nhận thay đổi.

7.5. Bước 5: Tạo khóa riêng

Ở bước này, bạn cần tạo khóa riêng dành cho máy chủ (khác với khóa riêng gốc đã tạo trước đó). Khóa riêng này sẽ được dùng để gắn với chứng chỉ SSL của bạn.

Chạy lệnh sau trong OpenSSL:

openssl genrsa -out onsite.key 40967.6. Bước 6: Tạo CSR

Sau khi đã có khóa riêng của máy chủ, bước tiếp theo là tạo CSR (Certificate Signing Request) – yêu cầu ký chứng chỉ. CSR chứa thông tin về máy chủ và sẽ được dùng để sinh chứng chỉ SSL.

openssl req -new -nodes -key onsite.key -config csrconfig.txt -out onsite.csrVí dụ file csrconfig.txt

Bạn có thể tham khảo mẫu dưới đây và tùy chỉnh theo nhu cầu:

[ req ]default_md = sha512prompt = noreq_extensions = req_extdistinguished_name = req_distinguished_name[ req_distinguished_name ]commonName = onsite.teramind.iocountryName = US[ req_ext ]subjectAltName = @alt_names[ alt_names ]DNS.0 = onsite.teramind.ioIP.0 = 192.168.0.1

Sau khi có CSR, bạn cần dùng khóa CA gốc để ký và tạo chứng chỉ chính thức:

openssl x509 -req -in onsite.csr -days 3650 -CA rootCA.pem -CAkey rootCA.key -CAcreateserial -extensions req_ext -out onsite.crt -extfile csrconfig.txt7.7. Bước 7: Tải chứng chỉ lên hệ thống (Ví dụ minh họa với Teramind)

⚠️ Chú ý: Quy trình triển khai thực tế tùy thuộc vào từng web server (Apache, Nginx, IIS…

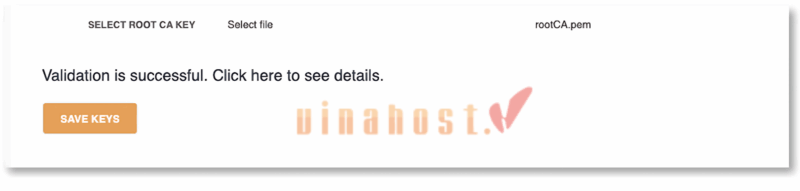

Khi đã có đủ các file chứng chỉ (onsite.key, onsite.crt, rootCA.pem), việc tiếp theo là tải chúng lên máy chủ Teramind để hoàn tất cấu hình bảo mật.

Trước tiên, bạn hãy đăng nhập vào bảng điều khiển Teramind. Ở góc trên bên phải, nhấp vào biểu tượng cài đặt và mở tab bảo mật.

Trong phần Máy chủ, bạn sẽ thấy trường nhập Tên máy chủ – hãy điền đúng Common Name mà bạn đã dùng khi tạo chứng chỉ ở bước 6 (ví dụ: onsite.teramind.io), rồi lưu lại.

Tiếp đó, bạn sẽ cần lần lượt tải ba file chứng chỉ lên:

- file khóa riêng tư:

onsite.key, - file khóa công khai:

onsite.crt, - và cuối cùng là khóa CA gốc:

rootCA.pem.

Sau khi hoàn tất, nhấp vào Validate Key/ Xác thực khóa. Nếu chứng chỉ hợp lệ, Teramind sẽ báo “Xác thực thành công”, lúc này nút xác thực sẽ chuyển thành Save Key/ Lưu khóa. Chỉ cần bấm Lưu khóa nữa là mọi thiết lập đã hoàn tất.

Kể từ đây, hệ thống Teramind của bạn đã sẵn sàng vận hành với chứng chỉ SSL tự ký mới.

8. Các giải pháp thay thế chứng chỉ SSL tự ký trên môi trường Production

Đối với các hệ thống website công khai, đặc biệt là cổng thanh toán và quản lý dữ liệu người dùng, quản trị viên cần triển khai chứng chỉ số được xác thực bởi Tổ chức phát hành chứng chỉ (CA). Dựa trên yêu cầu định danh và ngân sách, hệ thống có thể tích hợp giải pháp SSL miễn phí hoặc chứng chỉ thương mại.

8.1. Chứng chỉ CA miễn phí – Let’s Encrypt

Let’s Encrypt là tổ chức phi lợi nhuận cung cấp chứng chỉ Free SSL chuẩn X.509. Khác với SSL tự ký, chứng chỉ cấp phát từ Let’s Encrypt sở hữu Tín nhiệm gốc (Trusted Root), được 99% trình duyệt và thiết bị di động hiện đại xác thực hợp lệ, loại bỏ hoàn toàn cảnh báo kết nối không an toàn.

Đặc điểm kỹ thuật cần lưu ý của Let’s Encrypt là thời hạn hiệu lực tối đa của mỗi chứng chỉ chỉ kéo dài 90 ngày (và đang có lộ trình giảm xuống 64 ngày vào 2/2027 và 45 ngày vào 2/2028). Để duy trì HTTPS liên tục, quản trị viên hệ thống (Sysadmin) bắt buộc phải cấu hình các giao thức tự động hóa (như ACME client, Certbot) để hệ thống tự động tải và gia hạn chứng chỉ trước thời điểm hết hạn.

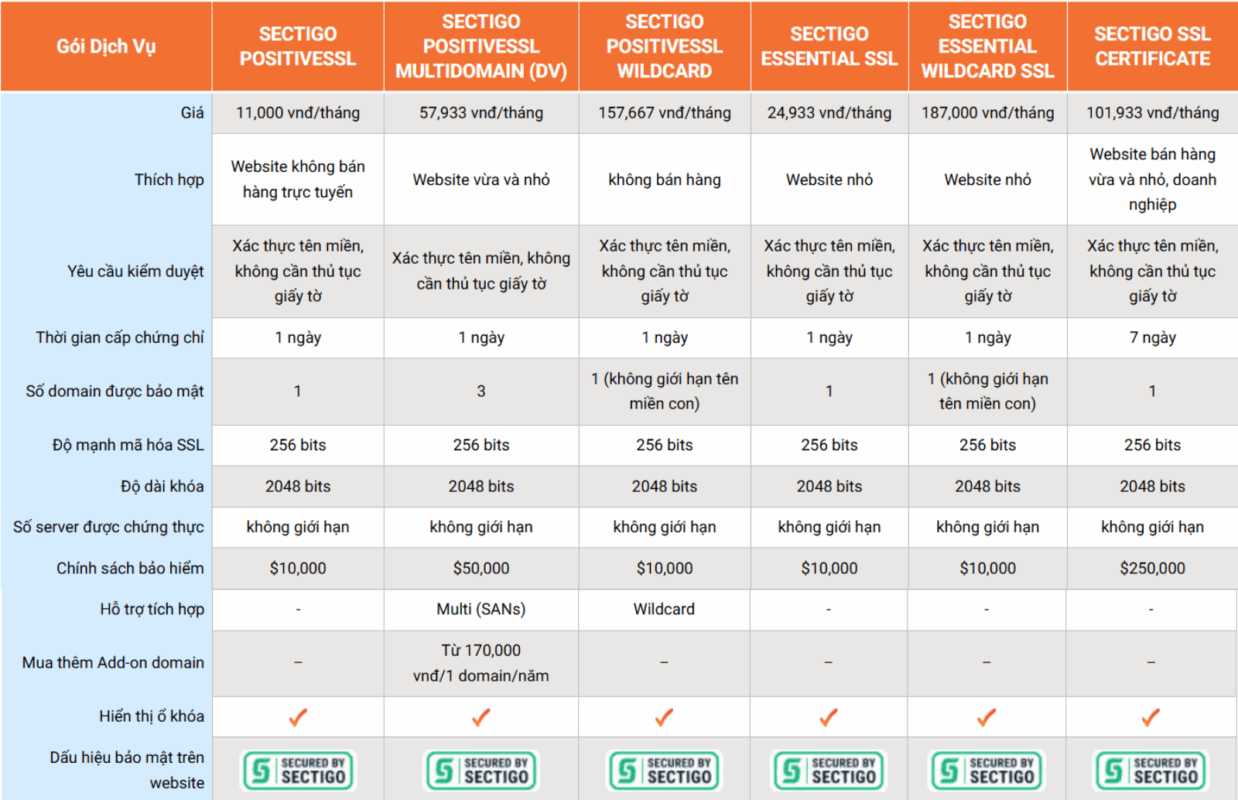

8.2. Sectigo SSL

Sectigo SSL (tiền thân là Comodo CA) cung cấp dải sản phẩm chứng chỉ số thương mại đa dạng, đáp ứng tiêu chuẩn định danh quốc tế. Thay vì chỉ cung cấp mã hóa đường truyền cơ bản, Sectigo hỗ trợ các phân cấp xác thực từ chứng chỉ DV SSL (Xác thực tên miền) đến chứng chỉ EV SSL (Xác thực mở rộng), kích hoạt thanh địa chỉ hiển thị thông tin doanh nghiệp.

Kể từ 15/3/2026, theo quy định CA/Browser Forum, thời hạn tối đa của mọi chứng chỉ SSL/TLS thương mại (bao gồm Sectigo) là 199 ngày — giảm từ mức tối đa 398 ngày trước đó.. Các kiến trúc mạng phức tạp có thể sử dụng Wildcard SSL (bảo vệ nhiều Subdomain) hoặc Multi-Domain (SAN) để quản lý tập trung trên một địa chỉ IP duy nhất.

⚠️ Thông báo quan trọng: Rút ngắn thời hạn chứng chỉ SSL/TLS trên toàn cầu

Tại Việt Nam, VinaHost hiện cung cấp đầy đủ các gói Sectigo SSL với mức giá cạnh tranh, đi kèm hỗ trợ kỹ thuật trọn gói 24/7 bằng tiếng Việt. Khách hàng có thể dễ dàng lựa chọn từ các giải pháp bảo vệ một tên miền đơn lẻ, hệ thống đa miền cho đến chứng chỉ dạng Wildcard, đáp ứng mọi nhu cầu bảo mật cho website. Ngoài ra, VinaHost còn hỗ trợ triển khai nhanh chóng, gia hạn tiện lợi và tích hợp trực tiếp với hạ tầng Hosting, VPS, Server, giúp quá trình quản lý SSL trở nên đơn giản, hiệu quả và an toàn.

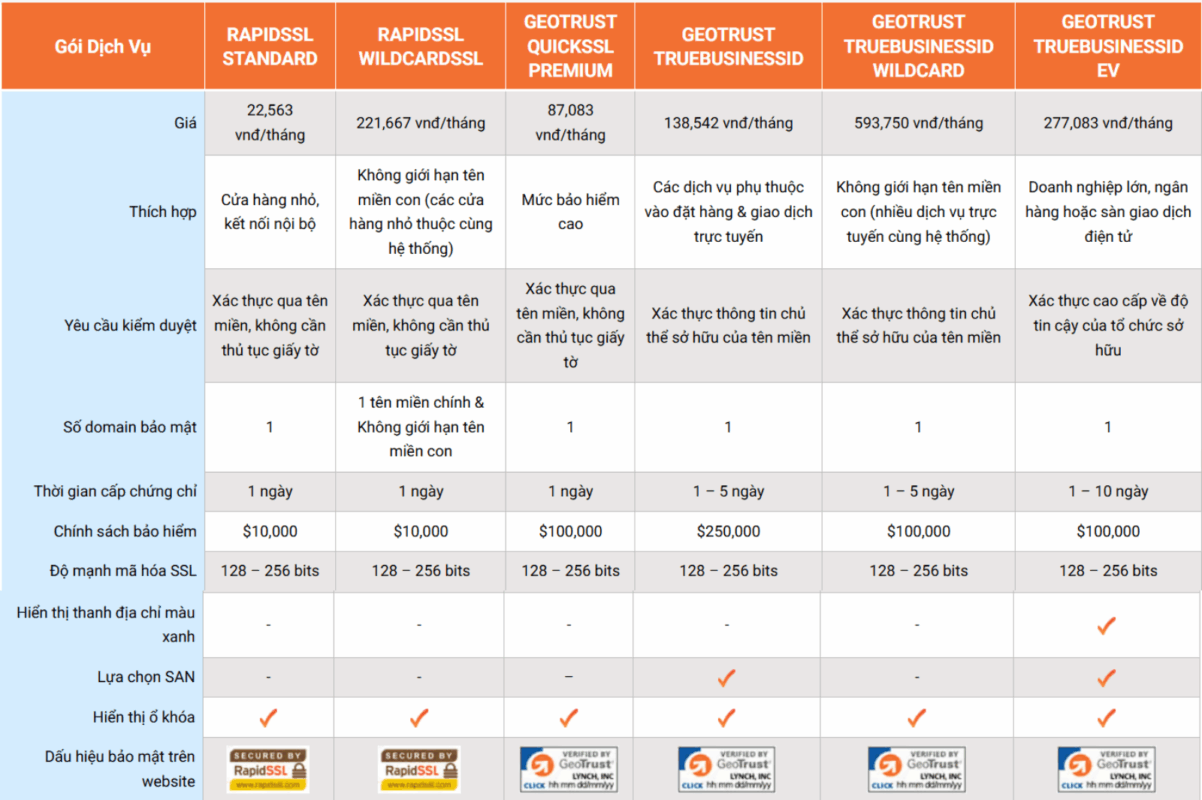

8.3. GeoTrust SSL

GeoTrust SSL tập trung vào phân khúc doanh nghiệp và tổ chức tài chính với khả năng xác thực danh tính ở cấp độ cao. Là một trong những nhà cung cấp SSL thuộc hệ sinh thái DigiCert, chứng chỉ GeoTrust tích hợp công nghệ mã hóa RSA/ECC mạnh mẽ, tương thích ngược với các hệ thống máy chủ và trình duyệt phiên bản cũ.

VinaHost là đơn vị cung cấp GeoTrust SSL chính thức tại Việt Nam, mang đến cho khách hàng giải pháp bảo mật đạt chuẩn quốc tế với nhiều ưu điểm:

- Đa dạng gói chứng chỉ: hỗ trợ từ DV, OV cho đến EV, phù hợp cho mọi nhu cầu.

- Chi phí cạnh tranh: mức giá hợp lý hơn nhiều so với việc mua trực tiếp từ quốc tế.

- Hỗ trợ kỹ thuật 24/7 bằng tiếng Việt, đảm bảo quá trình triển khai và gia hạn nhanh chóng, không gián đoạn dịch vụ.

- Tích hợp dễ dàng với hạ tầng Hosting, VPS, Server do VinaHost cung cấp.

Nếu bạn đang tìm kiếm giải pháp SSL uy tín, được quốc tế công nhận nhưng vẫn thuận tiện trong quản lý tại Việt Nam, GeoTrust SSL từ VinaHost chắc chắn là lựa chọn tối ưu.

Câu hỏi thường gặp về chứng chỉ SSL tự ký

Mã hóa bằng SSL tự ký có thực sự an toàn không?

Về mặt kỹ thuật mật mã, SSL tự ký sử dụng cùng thuật toán mã hóa dữ liệu (như RSA, ECC) tương tự chứng chỉ thương mại, do đó luồng dữ liệu truyền tải vẫn được bảo vệ khỏi việc đọc trộm.

Tuy nhiên, điểm yếu cốt lõi nằm ở việc thiếu cơ chế xác thực danh tính máy chủ. Khi triển khai trên môi trường Internet công cộng, lỗ hổng định danh này tạo điều kiện cho tấn công trung gian (MITM), khiến toàn bộ hệ thống trở nên không an toàn đối với người dùng cuối.

Làm thế nào để tắt cảnh báo "Kết nối không an toàn" trên trình duyệt?

Để khắc phục triệt để cảnh báo lỗi kết nối không riêng tư, quản trị viên bắt buộc phải xuất khóa công khai (Public Key) của chứng chỉ gốc (Root CA) và tiến hành cài đặt thủ công vào danh sách Tín nhiệm gốc trên từng thiết bị máy trạm (Client) truy cập.

Chứng chỉ SSL tự cấp phát có thời hạn không?

Có. Dựa trên tiêu chuẩn hạ tầng khóa công khai X.509, mọi chứng chỉ số đều bắt buộc phải khai báo thông số thời hạn hiệu lực. Điểm khác biệt là người quản trị (Sysadmin) có toàn quyền cấu hình tham số này bằng dòng lệnh (ví dụ: tham số

-days 3650

Kết luận

Việc sử dụng chứng chỉ SSL tự ký chỉ đáp ứng nhu cầu mã hóa hạ tầng cơ bản trong mạng nội bộ hoặc môi trường kiểm thử. Để hệ thống website vận hành tuân thủ tiêu chuẩn bảo mật quốc tế, loại bỏ rủi ro gián đoạn truy cập và đáp ứng yêu cầu định danh tổ chức, quản trị viên cần tích hợp chứng chỉ SSL được cấp phát hợp lệ từ các CA toàn cầu.

VinaHost cung cấp hạ tầng chứng chỉ số chính thức từ các tổ chức quốc tế (Sectigo, GeoTrust) tại Việt Nam. Hệ thống hỗ trợ cấp phát đầy đủ các phân khúc từ DV, OV, EV đến Wildcard SSL, tích hợp trực tiếp lên Control Panel của máy chủ kèm dịch vụ hỗ trợ kỹ thuật chuyên môn hóa 24/7.

Mời bạn truy cập vào blog của VinaHost TẠI ĐÂY để theo dõi thêm nhiều bài viết mới. Hoặc nếu bạn muốn được tư vấn thêm thì có thể liên hệ với chúng tôi qua:

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文