CC Server là gì? Command and Control Server (C2) là một máy chủ hoặc hệ thống có chức năng định tuyến, kiểm soát và giám sát sự hoạt động của phần mềm độc hại hoặc các cuộc tấn công mạng. C2 chủ yếu được dùng để truyền lệnh cho phần mềm độc hại, thu thập lệnh từ máy chủ và nhận dữ liệu từ các máy tính bị lây nhiễm mã độc. Cùng Vinahost tìm hiểu chi tiết hơn trong bài viết này nhé!

1. C&C Server là gì?

Về định nghĩa CC Server là gì, ta có thể hiểu C&C Server như sau: Command and Control Server (C2) là một máy chủ hoặc hệ thống có chức năng định tuyến, kiểm soát và giám sát sự hoạt động của phần mềm độc hại hoặc các cuộc tấn công mạng. C2 chủ yếu được dùng để truyền lệnh cho phần mềm độc hại, thu thập lệnh từ máy chủ và nhận dữ liệu từ các máy tính bị lây nhiễm mã độc.

Máy chủ C2 có thể được sử dụng để thực hiện nhiều tác vụ khác nhau như:

- Gửi lệnh để thực hiện các cuộc tấn công mạng, chẳng hạn như tấn công từ chối dịch vụ (DoS) hoặc tấn công từ chối dịch vụ (DDoS).

- Lập danh sách các máy tính bị nhiễm virus để quản lý dễ dàng lên kế hoạch điều trị

- Ghi lại hoạt động của người dùng hoặc cài đặt phần mềm độc hại bổ sung.

- Việc kiểm soát máy chủ C2 rất quan trọng để giảm thiểu các cuộc tấn công mạng và bảo vệ dữ liệu người dùng.

Tìm hiểu: Server là gì? Cách hoạt động của máy chủ

2. Cách thức hoạt động của C&C Server

Sau khi đã tìm hiểu về CC Server là gì, bạn cần tìm hiểu về các cách thức hoạt động của C&C Server là gì.

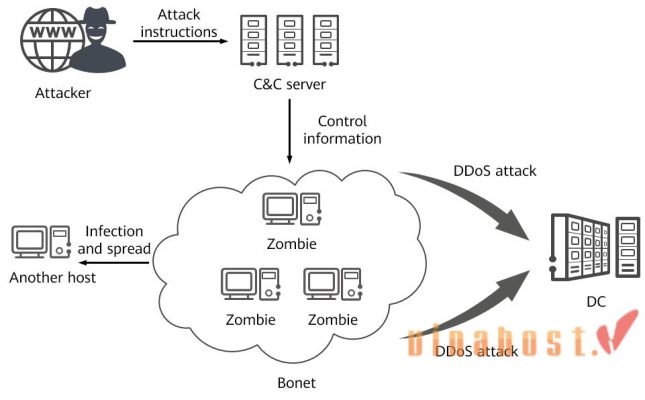

Nhìn chung, cách thức hoạt động của C&C Server có thể được hiểu như sau: Máy chủ C&C (máy chủ ra lệnh và điều khiển) hoạt động như trung tâm điều khiển cho các cuộc tấn công mạng và botnet. Tin tặc thiết lập máy chủ này để quản lý và vận hành máy tính hoặc thiết bị nạn nhân bị nhiễm mã độc.

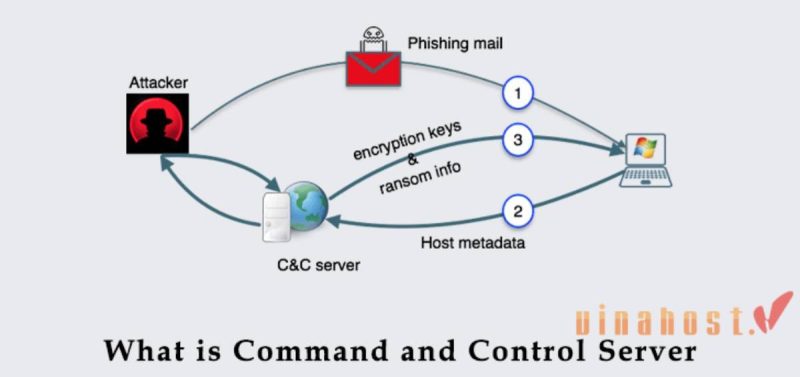

- Đầu tiên, tin tặc sử dụng nhiều kỹ thuật khác nhau để lây nhiễm mã độc vào thiết bị nạn nhân.

- Sau khi bị lây nhiễm, các thiết bị này sẽ tự động kết nối với máy chủ C&C thông qua các giao thức mạng an toàn.

- Tin tặc sử dụng kết nối này để gửi lệnh và điều khiển thiết bị nạn nhân, thực hiện các cuộc tấn công, thu thập thông tin và thậm chí thực hiện tắt máy tính.

Các máy chủ C&C Servers thường được thiết lập để ẩn địa chỉ IP thực của chúng và bảo vệ chúng bằng các biện pháp bảo mật để tránh bị phát hiện. Việc tìm và ngăn chặn các C&C Server là một phần quan trọng trong an ninh mạng và quản lý rủi ro.

Nếu thiết bị mục tiêu bị xâm nhập thành công, kẻ tấn công sẽ sử dụng máy chủ C&C để tương tác với máy chủ bị xâm nhập và triển khai một mạng độc hại được gọi là botnet. Đặc biệt, các nút mạng botnet được gọi là zombie.

Phần mềm độc hại được cài đặt khi máy chủ bị nhiễm thực thi các lệnh được gửi từ máy chủ C&C qua HTTP, HTTPS hoặc Hệ thống tên miền. Điều này cho phép kẻ tấn công truy cập và kiểm soát thiết bị nạn nhân mà không bị tường lửa phát hiện. Kiểu tấn công này đặc biệt gây hại cho các tổ chức, doanh nghiệp. Các hệ thống cơ sở hạ tầng như cơ sở dữ liệu bệnh viện hoặc thông tin liên lạc ứng phó khẩn cấp có thể bị xâm phạm.

Nếu cơ sở dữ liệu bị xâm phạm, một lượng lớn dữ liệu nhạy cảm có thể bị đánh cắp. Trong một số cuộc tấn công này, mã độc cũng được thiết kế để chạy mãi mãi trong nền, chẳng hạn như khi máy tính bị hack để khai thác tiền điện tử mà người dùng không hề hay biết.

Xem thêm: [Tìm Hiểu] Trojan là gì? | Dấu hiệu & Ngăn chặn Virus Trojan

3. Cấu trúc của C&C Server

C&C Server được cấu thành như thế nào? Cấu trúc của CC Server là gì?

Ngày nay, máy chủ C&C chính thường được tin tặc lưu trữ trên đám mây, nhưng nó cũng có thể tồn tại dưới dạng máy chủ vật lý dưới sự kiểm soát trực tiếp của kẻ tấn công. Những kẻ tấn công có thể tùy chỉnh máy chủ C&C của chúng thành một số cấu trúc hoặc cấu trúc liên kết khác nhau:

- Cấu trúc liên kết hình sao: Bot được tổ chức xung quanh một máy chủ trung tâm.

- Cấu trúc liên kết nhiều máy chủ: Sử dụng nhiều máy chủ C&C để dự phòng.

- Cấu trúc liên kết phân cấp: Nhiều máy chủ C&C được tổ chức thành một hệ thống phân cấp cụm.

- Cấu trúc liên kết ngẫu nhiên: Các máy tính bị nhiễm giao tiếp dưới dạng botnet ngang hàng (botnet P2P).

- Những kẻ tấn công thường sử dụng giao thức Internet Relay Chat (IRC) để tiến hành các cuộc tấn công mạng. C&C là một cách mà kẻ tấn công sử dụng biện pháp bảo vệ chống lại các mối đe dọa mạng dựa trên IRC.

Từ năm 2017 trở lại đây, tin tặc có xu hướng sử dụng các ứng dụng như Telegram làm trung tâm chỉ huy và kiểm soát cho phần mềm độc hại.

Xem thêm: OPC Server là gì? | Cách thức hoạt động của OPC Server

4. C&C Server phát tán mã độc qua những kênh nào?

C&C Servers phát tán mã độc qua nhiều kênh, một số kênh phổ biến có thể được kể đến như:

Command and Control Server (C&C) về cơ bản là phần mềm chịu trách nhiệm kiểm soát và giám sát hoạt động của phần mềm độc hại. Tuy nhiên, nếu quyền kiểm soát máy chủ này rơi vào tay hacker, C&C sẽ trở thành vật trung gian “lây nhiễm” virus cho các thiết bị khác trong hệ thống mạng. . Các kênh phân phối phần mềm độc hại phổ biến bao gồm:

- Email: Kẻ tấn công có thể gửi email chứa tệp đính kèm độc hại đến mục tiêu tiềm năng.

- Trang web độc hại: Kẻ tấn công có thể tạo các trang web giả mạo hoặc bị xâm nhập và phát tán mã độc khi người dùng truy cập các trang web đó.

- USB hoặc thiết bị lưu trữ di động: Kẻ tấn công có thể cài đặt mã độc trên thiết bị lưu trữ di động và phát tán mã độc khi kết nối với các máy tính khác.

- Phần mềm giả mạo: Kẻ tấn công có thể phát tán mã độc thông qua phần mềm giả mạo hoặc cập nhật giả mạo cho phần mềm thật.

Mã độc được phát tán qua các kênh này có thể gây ra nhiều rủi ro cho người dùng và doanh nghiệp. Vì vậy, cần phải có biện pháp an ninh hiệu quả để ngăn chặn điều này.

5. Những mục tiêu tấn công của Command and Control Server

Những mục tiêu tấn công của C&C Server là gì? Khi mã độc xâm nhập vào thiết bị mục tiêu, nó sẽ ngay lập tức kết nối với máy chủ C&C. Máy chủ C&C ngay lập tức triển khai một mạng độc hại gọi là botnet để tương tác với các máy chủ bị nhiễm.

Các nút mạng Botnet được gọi là zombie. Một zombie được kích hoạt được cài đặt trên máy chủ bị ảnh hưởng sẽ thực thi các lệnh được gửi qua HTTP & HTTPS hoặc Hệ thống tên miền từ máy chủ C&C. Quá trình này cho phép kẻ tấn công kiểm soát, cài đặt, tải xuống và thu thập thông tin từ nạn nhân mà không bị tường lửa phát hiện.

Tin tặc có thể sử dụng máy chủ C&C để ẩn danh tính và điều khiển từ xa hàng nghìn máy tính thông qua một giao diện đơn giản. Điều này khiến việc phát hiện và ngăn chặn các cuộc tấn công trở nên vô cùng khó khăn. Vì vậy, việc bảo vệ chống lại các cuộc tấn công này là rất khó khăn và phải cứng rắn hơn.

Xem thêm: NTP Là Gì? Hướng Dẫn Cấu Hình [A-Z] NTP Server Chi Tiết

6. Hướng dẫn phát hiện và bảo vệ hệ thống khỏi cuộc tấn công C&C Server

Khi bị C&C Server tấn công, bạn cần phải làm gì? Cách để phát hiện và bảo vệ hệ thống khỏi cuộc tấn công C&C Server là gì?

6.1. Dấu hiệu phát hiện những cuộc tấn công từ CC Server

Về dấu hiệu phát hiện cuộc tấn công từ C&C Server là gì, dưới đây là một số dấu hiệu có thể giúp bạn đọc xác định được các cuộc tấn công “âm thầm” từ máy chủ CNC.

- Mất kiểm soát: Máy tính của bạn có thể mất kiểm soát và thực hiện các hành động không mong muốn như: B. Tải xuống và cài đặt phần mềm cụ thể.

- Lưu lượng truy cập mạng lạ: Nếu máy tính của bạn gửi hoặc nhận lưu lượng truy cập mạng lạ, đặc biệt là đến các địa chỉ IP không xác định hoặc cổng mạng bất thường, đó có thể là dấu hiệu của một cuộc tấn công mạng. máy chủ CNC.

- Tốc độ mạng chậm: Một dấu hiệu khác có thể khó nhận biết là khi tốc độ mạng của bạn đột ngột chậm lại, đặc biệt là khi truy cập các trang web phổ biến.

- Thông báo lỗi: Nếu bạn thấy thông báo lỗi khó hiểu trên máy tính của mình hoặc nếu bạn thường xuyên thấy thông báo lỗi.

- Tự động khởi động lại: Một dấu hiệu đáng ngờ khác là nếu máy tính của bạn thường xuyên tự động khởi động lại hoặc tắt đột ngột, cho dù nguyên nhân có thể không phải do pin.

- Thay đổi cấu hình hệ thống: Cấu hình hệ thống thường là cấu hình mặc định cho máy tính của bạn. Dấu hiệu của điều này là những thay đổi đột ngột đối với cấu hình hệ thống của bạn, chẳng hạn như trình duyệt web cố định hoặc các tệp trong Win hoặc Word.

Máy tính của bạn đang bị tấn công. Nếu có bất kỳ dấu hiệu tấn công nào từ các máy chủ CNC được liệt kê ở trên, người đọc nên tạm thời ngắt kết nối mạng và liên hệ với chuyên gia bảo mật hoặc nhà cung cấp dịch vụ bảo mật để được hỗ trợ giải quyết vấn đề.

Xem thêm: OPC Server là gì? | Cách thức hoạt động của OPC Server

6.2. Cách bảo vệ hệ thống khỏi cuộc tấn công CC Server

Để trả lời cho câu hỏi bảo vệ mạng của bạn hơn nữa khỏi các cuộc tấn công C&C Server là gì, bạn có thể thực hiện các biện pháp sau:

- Cập nhật phần mềm và hệ thống của bạn: Đảm bảo tất cả phần mềm và hệ thống đều được cập nhật lên phiên bản mới nhất kèm theo các bản vá bảo mật để tránh các lỗ hổng bảo mật.

- Sử dụng phần mềm chống vi-rút: Sử dụng phần mềm chống vi-rút và phần mềm chống phần mềm độc hại để phát hiện và xóa mã độc hại khỏi máy chủ C&C của bạn.

- Sử dụng tường lửa: Sử dụng tường lửa để ngăn kết nối đến máy chủ C&C.

- Sử dụng phần mềm ngăn chặn xâm nhập: Sử dụng phần mềm ngăn chặn xâm nhập để phát hiện và ngăn chặn các cuộc tấn công từ máy chủ C&C của bạn.

- Giám sát lưu lượng mạng: Giám sát lưu lượng mạng để phát hiện các kết nối đến và từ máy chủ C&C.

- Sử dụng phần mềm quản lý bảo mật: Sử dụng phần mềm quản lý bảo mật để quản lý, giám sát hệ thống mạng nhằm phát hiện và ngăn chặn các cuộc tấn công ngay từ khi C&C phát tán mã độc.

- Tạo chính sách bảo mật: Tạo và thực thi các chính sách bảo mật cũng là một cách tốt để đảm bảo rằng tất cả các thiết bị và tài nguyên trên mạng của bạn đều được an toàn.

- Sử dụng các giải pháp bảo mật nâng cao: Sử dụng các giải pháp bảo mật nâng cao, như giải pháp bảo mật thông tin và quản lý sự kiện (SIEM). Phát hiện và ứng phó với các cuộc tấn công từ xa vào máy chủ C&C.

Các biện pháp trên sẽ giúp tăng cường khả năng bảo vệ mạng của bạn trước các cuộc tấn công từ máy chủ C&C. Ngoài ra, người dùng cần trang bị kiến thức và kỹ năng chuyên môn về an ninh mạng. Tuy nhiên, bạn không cần quá lo lắng nếu chưa có đủ chuyên môn trong lĩnh vực này. Hiện nay, các nhà cung cấp dịch vụ máy chủ uy tín như VinaHost đã tích hợp nhiều giải pháp bảo mật tiên tiến để ngăn chặn các mối đe dọa từ C&C Server.

Cụ thể, VinaHost triển khai hệ thống IDS/IPS (Hệ thống Phát hiện và Ngăn chặn xâm nhập) giúp giám sát, phát hiện và ngăn chặn kịp thời các hoạt động đáng ngờ. Bên cạnh đó, dịch vụ còn được bảo vệ bởi tường lửa (Firewall) được cấu hình chuyên nghiệp, tạo thành lớp phòng thủ vững chắc cho máy chủ của bạn.

Ngoài những biện pháp bảo vệ trên không gian mạng, VinaHost còn cung cấp sự bảo vệ tài nguyên dữ liệu khỏi các cuộc tấn công vật lý thông qua dịch vụ thuê chỗ đặt server tại các trung tâm dữ liệu đạt chuẩn Tier 3 của VinaHost.

7. Một số ví dụ thực tế về cuộc tấn công của Command and Control Server

Một ví dụ về cuộc tấn công sử dụng máy chủ chỉ huy và kiểm soát C&C Server là cuộc tấn công WannaCry vào tháng 5 năm 2017. WannaCry đã sử dụng một loại phần mềm độc hại ransomware khai thác lỗ hổng trong Windows để lây nhiễm, mã hóa và phá hủy các tệp trên hệ thống của nạn nhân. Phần mềm độc hại được cho là đã “lan rộng” khắp thế giới, tấn công các tổ chức và cá nhân tại hơn 150 quốc gia.

Khi WannaCry xâm nhập thành công vào hệ thống của nạn nhân, nó sẽ kết nối với máy chủ C&C để nhận lệnh và kiểm soát hệ thống của nạn nhân. Máy chủ C&C của WannaCry đã được cài đặt trên một địa chỉ IP bị lãng quên và được đăng ký với một công ty có tên “iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com”.

Sau khi các chuyên gia bảo mật phát hiện ra địa chỉ IP của máy chủ C&C của WannaCry, nó đã nhanh chóng bị chính phủ và các nhà cung cấp dịch vụ mạng chặn lại. Tuy nhiên, WannaCry vẫn tiếp tục lây lan và tấn công các hệ thống khác trên toàn thế giới.

Cuộc tấn công WannaCry đã gây ra thiệt hại đáng kể cho nhiều tổ chức, cá nhân trên thế giới. Đây là một ví dụ kinh điển về cách các cuộc tấn công được thực hiện thông qua máy chủ C&C và cách C&C ảnh hưởng đến hệ thống mạng và dữ liệu người dùng.

Xem thêm: SIP Server là gì? | Tổng quan kiến thức về SIP Server A-Z

8. Tổng kết

Trong bài viết này, Vinahost đã cùng bạn tìm hiểu về C&C Server là gì cũng như cách ngăn chặn, phòng tránh C&C Server hiệu quả.

Hãy tiếp tục theo dõi tại đây để khám phá thêm nhiều kiến thức thú vị về công nghệ và tìm hiểu về các dịch vụ chất lượng mà chúng tôi cung cấp. Liên hệ với Vinahost theo thông tin bên dưới nếu cần tư vấn về Cloud Server giá rẻ và các dịch vụ liên quan.

- Email: cskh@vinahost.vn

- Hotline: 1900 6046 phím 1

- Livechat: https://livechat.vinahost.vn/chat.php

Xem thêm một số bài viết khác:

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文