Cloudflare SSL là giải pháp mã hóa dữ liệu hoạt động theo kiến trúc Reverse Proxy, được kích hoạt khi tên miền ủy quyền DNS (Nameserver) về hệ thống Cloudflare. Thay vì phải cài đặt trực tiếp chứng chỉ lên máy chủ gốc, hệ thống sẽ cấp phát tự động một chứng chỉ tại các máy chủ biên của Cloudflare. Dựa trên kinh nghiệm triển khai hạ tầng thực tế tại VinaHost, giải pháp này cho phép website kích hoạt HTTPS ngay lập tức thông qua công nghệ SNI mà không đòi hỏi thao tác cấu hình máy chủ phức tạp.

- Kiến trúc Edge-to-Origin: Cloudflare SSL vận hành theo mô hình Reverse Proxy, sử dụng giao thức SNI để cấp phát chứng chỉ tự động tại mạng lưới biên (Edge Network) thay vì xử lý trực tiếp trên máy chủ gốc.

- Kiểm soát vòng đời Zero-Touch: Hệ thống tự động xác thực và gia hạn (Auto-renew) thông qua Let’s Encrypt hoặc Google Trust Services, loại bỏ hoàn toàn các rủi ro downtime do quên gia hạn chứng chỉ thủ công.

- Tiêu chuẩn mã hóa toàn trình (End-to-End): Chế độ Full (Strict) kết hợp cùng Cloudflare Origin CA là kiến trúc bắt buộc để thiết lập mô hình Zero Trust, ngăn chặn tuyệt đối các kỹ thuật đánh chặn dữ liệu nội mạng (Man-in-the-middle).

- Đồng bộ hóa WordPress: Để tránh xung đột định tuyến, hệ thống mã nguồn cần được cập nhật tiền tố giao thức nội bộ và giao quyền điều hướng 301 duy nhất cho mạng lưới Cloudflare (Always Use HTTPS), nhằm loại trừ lỗi vòng lặp ERR_TOO_MANY_REDIRECTS.

- Tín hiệu xếp hạng AI Search (GEO): Rút ngắn chu trình TLS Handshake thông qua mạng lưới Anycast không chỉ cải thiện chỉ số TTFB mà còn đáp ứng tiêu chuẩn E-E-A-T bắt buộc để các Generative Engine trích dẫn nội dung vào kết quả tìm kiếm.

1. Cloudflare SSL là gì?

Cloudflare SSL là chứng chỉ bảo mật kỹ thuật số được cấp phát tự động tại các máy chủ biên (Edge Servers) của Cloudflare, hoạt động theo mô hình Reverse Proxy để mã hóa dữ liệu giữa trình duyệt và website.

Hệ thống này sử dụng công nghệ SNI (Server Name Indication) để kích hoạt giao thức HTTPS mà không bắt buộc quản trị viên phải cấu hình chứng chỉ trực tiếp trên máy chủ gốc (Origin Server). Khi người dùng truy cập, toàn bộ luồng dữ liệu sẽ đi qua mạng lưới CDN của Cloudflare. Tại đây, chứng chỉ làm nhiệm vụ giải mã, kiểm tra và ngăn chặn các nguy cơ bảo mật nghiêm trọng như Man-in-the-middle attack trước khi chuyển tiếp an toàn về hosting.

Cloudflare SSL mặc định là chứng chỉ riêng biệt cho từng domain, bao gồm SAN cho zone apex và subdomains cấp một của cùng tên miền đó. Chứng chỉ không được chia sẻ giữa các domain hay khách hàng khác nhau. Cơ chế này thay thế hoàn toàn kết nối HTTP kém an toàn khi cấu hình chế độ Full hoặc Full (Strict), giúp hệ thống web vừa đáp ứng tiêu chuẩn mã hóa dữ liệu hiện đại, vừa tối ưu hóa thời gian phản hồi máy chủ (TTFB).

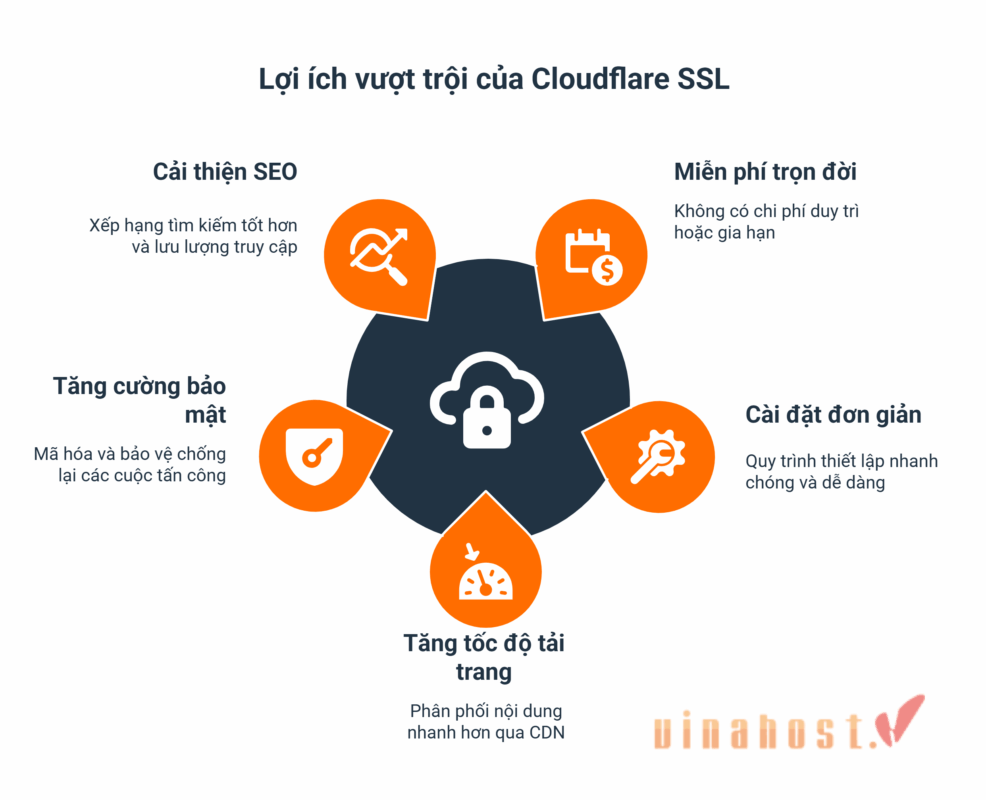

2. 5 Lợi ích nổi bật khi tích hợp Cloudflare SSL

Khác biệt với các chứng chỉ truyền thống cài đặt trực tiếp trên máy chủ, Cloudflare SSL hoạt động tại tầng mạng lưới biên (Edge Network). Giải pháp này can thiệp trực tiếp vào quá trình định tuyến, mang lại các cải thiện cụ thể về mặt mã hóa, hiệu suất máy chủ và tín hiệu xếp hạng tìm kiếm.

2.1. Cấp phát chứng chỉ miễn phí và tự động gia hạn

Cloudflare cung cấp chứng chỉ Free SSL hoàn toàn tự động cho mọi tên miền trỏ qua nền tảng này thông qua các CA đối tác gồm Google Trust Services, SSL.com và Sectigo. Quản trị viên chỉ cần chuyển đổi NameServer, hệ thống sẽ tự động kích hoạt mã hóa HTTPS trong vòng 15 phút đến 24 giờ tùy thuộc vào kiểm tra bảo mật và yêu cầu của Certificate Authority.

⚠️ Lưu ý: kể từ tháng 6/2024, Cloudflare đã loại Let’s Encrypt khỏi luồng mặc định để đảm bảo tương thích với thiết bị cũ; Let’s Encrypt vẫn khả dụng nếu người dùng yêu cầu rõ ràng.

Trong suốt chu kỳ vận hành, Cloudflare đảm nhiệm toàn bộ quy trình quản lý vòng đời chứng chỉ. Khi chứng chỉ gốc chuẩn bị hết hạn, các Edge Server sẽ tự động tiến hành xác thực HTTP hoặc TXT record để cấp mới. Cơ chế xử lý ngầm này loại bỏ hoàn toàn rủi ro website bị gián đoạn hay hiển thị cảnh báo lỗi bảo mật do kỹ thuật viên quên gia hạn chứng chỉ thủ công.

2.2. Triển khai Zero-Touch không can thiệp máy chủ gốc

Quá trình kích hoạt Cloudflare SSL áp dụng mô hình Zero-Touch, không yêu cầu người dùng tạo file định danh CSR (Certificate Signing Request) hay cấu hình Private Key trực tiếp lên web server (như Nginx, Apache hoặc LiteSpeed). Thông qua giao diện quản lý DNS, chứng chỉ Edge Certificate được cấp phát và đồng bộ trên hàng trăm trung tâm dữ liệu toàn cầu ngay lập tức.

Dựa trên kinh nghiệm hỗ trợ kỹ thuật tại VinaHost, phương pháp này đặc biệt hiệu quả đối với các hệ thống máy chủ đóng hoặc người dùng sử dụng Shared Hosting. Thay vì phải chèn mã xác thực phức tạp qua cPanel hay DirectAdmin, quản trị viên web chỉ cần điều chỉnh chế độ mã hóa (Flexible hoặc Full) trên Dashboard của Cloudflare để thiết lập kết nối an toàn cho luồng dữ liệu.

2.3. Tối ưu thời gian phản hồi (TTFB) và giao thức mã hóa

Khi dữ liệu đi qua Cloudflare, quy trình bắt tay bảo mật (TLS Handshake) được thực hiện trực tiếp tại Data Center gần với vị trí người dùng nhất, thay vì phải chạy đường vòng về Origin Server. Việc cắt giảm số lượng bước nhảy mạng (network hops) cải thiện rõ rệt chỉ số Time to First Byte (TTFB) – thước đo hiệu suất cốt lõi trong bộ tiêu chuẩn Core Web Vitals.

Bên cạnh đó, mạng lưới Anycast tự động nâng cấp kết nối của trình duyệt lên các tiêu chuẩn mã hóa hiện đại nhất như TLS 1.3 và HTTP/3. Chức năng này khắc phục triệt để tình trạng người dùng gặp lỗi ERR_SSL_VERSION_OR_CIPHER_MISMATCH, thường xảy ra khi các hệ thống máy chủ cũ chưa kịp cập nhật bộ thư viện mã hóa (Cipher Suites) tương thích với tiêu chuẩn an toàn thông tin mới.

2.4. Ngăn chặn tấn công Layer 7 và bảo vệ luồng truy cập

Lớp bảo mật Transport (SSL/TLS) của Cloudflare được thiết kế để hoạt động song song với hệ thống Tường lửa ứng dụng web (WAF). Toàn bộ lưu lượng HTTPS sau khi được giải mã tại mạng lưới biên sẽ phải trải qua bộ lọc phân tích hành vi. Các gói tin chứa mã độc, SQL Injection hay truy cập bất hợp lệ sẽ bị chặn đứng trước khi kịp tiêu hao tài nguyên của máy chủ đích.

Mạng lưới Cloudflare có tổng dung lượng 348 Tbps trải dài 335 thành phố, đủ khả năng hấp thụ các cuộc tấn công DDoS quy mô lớn. Năm 2025, Cloudflare đã chặn cuộc tấn công kỷ lục 31.4 Tbps vào Q4/2025. Nhờ đó, nền tảng bảo mật website được củng cố toàn diện, đảm bảo tính sẵn sàng (Availability) cho ứng dụng ngay cả khi phải đối mặt với các đợt rà quét lỗ hổng mạng hàng loạt do botnet gây ra.

Theo Cloudflare’s 2025 Q1 DDoS Threat Report, trong Q1/2025, hệ thống tự động phòng thủ của Cloudflare đã chặn 20,5 triệu cuộc tấn công DDoS — tăng 358% so với cùng kỳ năm trước.

2.5. Tăng cường khả năng hiển thị trên các AI Search Engine

Các nền tảng tìm kiếm truyền thống lẫn Generative AI (như Google AI Overviews, ChatGPT Search, Perplexity) đều sử dụng HTTPS như một tín hiệu xếp hạng. Cloudflare SSL là tín hiệu uy tín thỏa mãn các tiêu chí đánh giá E-E-A-T về mặt bảo mật, giúp nội dung tránh bị đánh dấu là nguồn “Không an toàn” (Not Secure) trong bộ lọc trích xuất dữ liệu.

Hơn nữa, tốc độ phân phối nội dung nhanh từ kiến trúc CDN giúp bot AI cào dữ liệu (crawl) mượt mà hơn mà không gây quá tải cho máy chủ. Các hệ thống ngôn ngữ lớn ưu tiên trích dẫn những nguồn thông tin vừa mã hóa chặt chẽ, vừa có kiến trúc phản hồi nhanh, biến chứng chỉ SSL thành đòn bẩy kỹ thuật trực tiếp giúp website chiếm lĩnh Share of Synthesis trên các kết quả tìm kiếm AI.

3. So sánh cấu trúc kỹ thuật giữa Cloudflare SSL và Let’s Encrypt

Sự khác biệt cốt lõi giữa Cloudflare SSL và Let’s Encrypt nằm ở vị trí triển khai và giao thức xác thực. Cloudflare cấp phát chứng chỉ tại tầng mạng lưới biên (Edge Network) thông qua xác thực DNS nội bộ, trong khi Let’s Encrypt yêu cầu xác thực giao thức ACME và cài đặt trực tiếp bộ khóa lên máy chủ gốc (Origin Server).

| Tiêu chí | Cloudflare SSL | Let’s Encrypt |

| Vị trí triển khai | Edge Server (Máy chủ biên Cloudflare) | Origin Server (Máy chủ gốc Nginx/Apache/LiteSpeed) |

| Giao thức xác thực | Tự động qua Cloudflare DNS | Giao thức ACME (HTTP-01 hoặc DNS-01 challenge) |

| Quản lý vòng đời (Lifecycle) | Zero-Touch, tự động gia hạn ngầm định kỳ Lưu ý: Certbot hiện đại (v0.28+) tự động tạo systemd timer hoặc cronjob khi cài đặt lần đầu, tuy nhiên quản trị viên vẫn cần kiểm tra định kỳ và đảm bảo dịch vụ renewal chạy ổn định trên server. | Yêu cầu cấu hình Certbot và thiết lập Cronjob gia hạn |

| Tích hợp hệ sinh thái | Hoạt động song song với Anycast CDN và WAF | Chứng chỉ SSL/TLS độc lập, không can thiệp băng thông |

Dựa trên thiết kế kiến trúc hạ tầng, Cloudflare SSL giải quyết triệt để bài toán bảo mật cho các dự án sử dụng Shared Hosting hoặc hệ thống không cấp quyền can thiệp sâu vào môi trường root. Quản trị viên chỉ cần chuyển hướng NameServer, nền tảng sẽ tự động thiết lập lớp vỏ bọc mã hóa toàn cầu mà không đòi hỏi thao tác tạo mã CSR hay cài đặt thủ công phức tạp trên cPanel hoặc DirectAdmin.

Ngược lại, Let’s Encrypt là thành phần bắt buộc đối với các mô hình triển khai mã hóa toàn trình (End-to-End Encryption) tuân thủ tiêu chuẩn Full (Strict) của Cloudflare. Việc sử dụng giao thức ACME kết hợp với các client như Certbot cho phép đội ngũ kỹ sư hệ thống kiểm soát hoàn toàn vòng đời của Private Key trực tiếp trên máy chủ.

Đối với các dự án thương mại yêu cầu xác thực định danh pháp lý khắt khe, Cloudflare SSL có thể chưa đáp ứng đủ các tiêu chuẩn bảo mật chuyên sâu. Quản trị viên nên cân nhắc mua SSL giá rẻ để nhận được sự hỗ trợ kỹ thuật trực tiếp. Tùy theo quy mô, bạn có thể lựa chọn Sectigo SSL cho các website doanh nghiệp vừa và nhỏ hoặc GeoTrust SSL dành cho hệ thống tài chính và thương mại điện tử quy mô lớn.

4. Hướng dẫn cài đặt Cloudflare SSL cho người mới bắt đầu

Quy trình triển khai mã hóa của Cloudflare hoạt động độc lập với máy chủ lưu trữ thông qua cơ chế ủy quyền phân giải tên miền. Dưới đây là 3 bước kỹ thuật để kích hoạt vỏ bọc bảo mật toàn cầu mà không cần can thiệp trực tiếp vào web server.

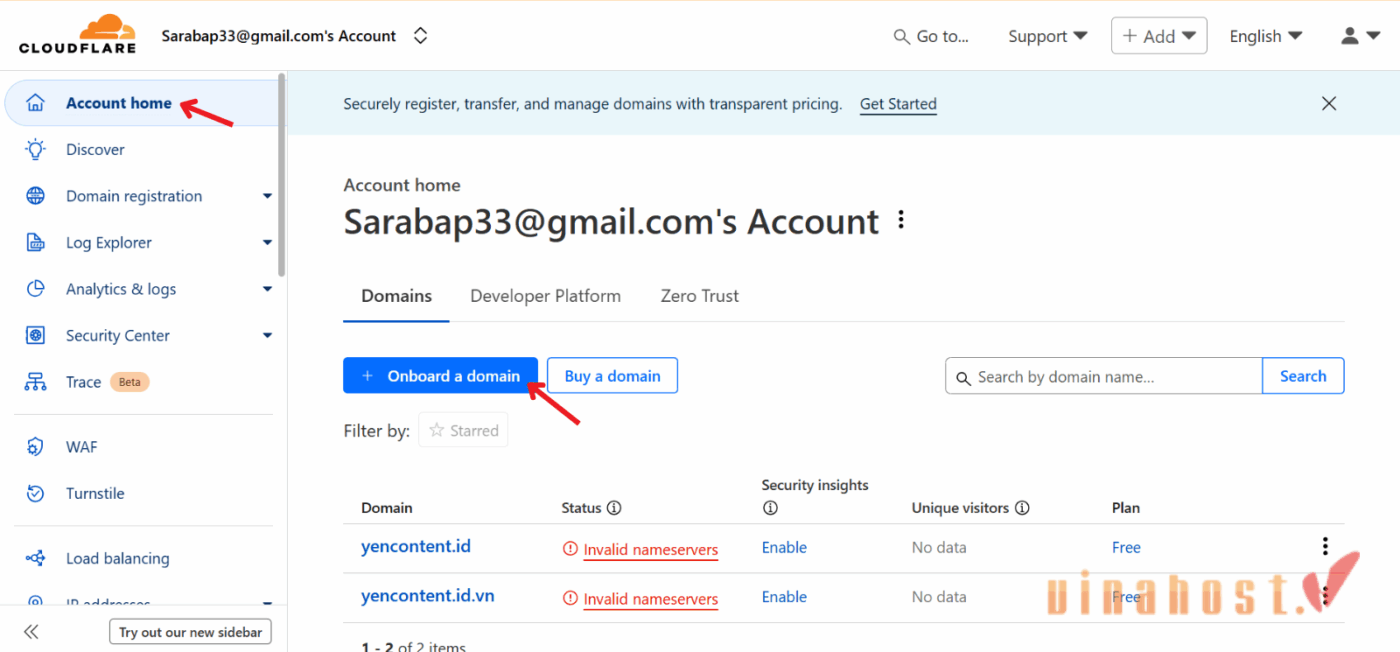

4.1. Bước 1: Khởi tạo vùng quản lý (Zone) trên hệ thống Cloudflare

Để định danh tên miền trên mạng lưới biên (Edge Network), quản trị viên cần thực hiện tuần tự các thao tác trên bảng điều khiển Cloudflare:

- Truy cập chức năng Add a Site (hoặc Onboard a domain) tại mục Account Home.

- Nhập chính xác định danh tên miền cần bảo mật.

- Chấp nhận để hệ thống tự động khởi chạy luồng quét DNS hiện hành.

✅ Việc rà quét tự động giúp trích xuất toàn bộ bản ghi (A, CNAME, MX, TXT) từ máy chủ tên miền cũ. Chuyên gia bảo mật DNS cần thực hiện kiểm tra chéo bảng bản ghi này để chắc chắn không bỏ sót định tuyến quan trọng, đảm bảo tính sẵn sàng (Availability) cho hệ thống Web và Email.

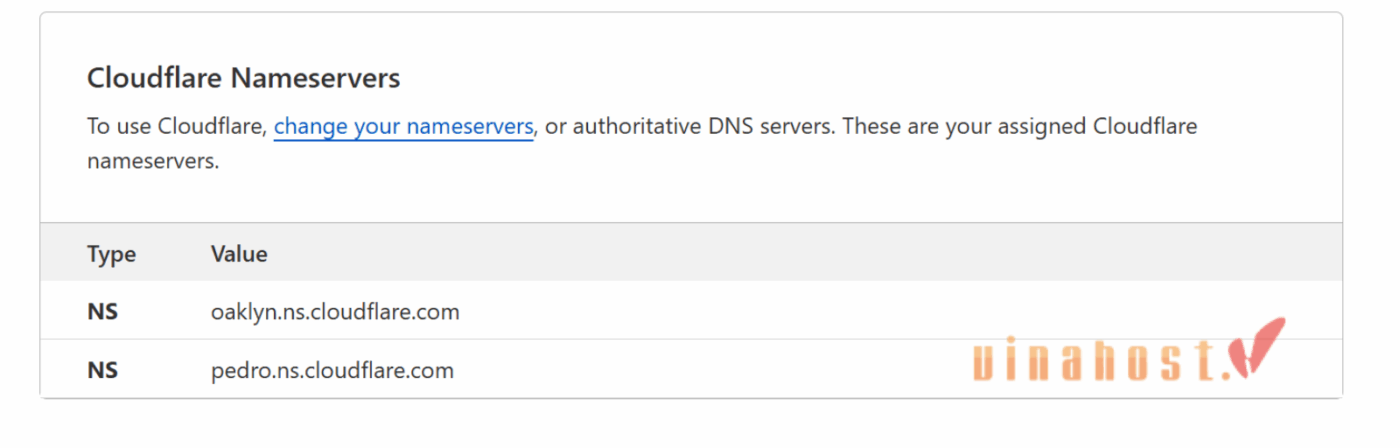

4.2. Bước 2: Cập nhật cặp Nameserver (NS) tại nhà cung cấp

Để nền tảng có quyền đánh chặn và giải mã lưu lượng, tên miền bắt buộc phải trỏ về hệ thống phân giải Anycast của Cloudflare thông qua các bước:

- Đăng nhập vào trang quản trị của Registrar (nhà cung cấp tên miền gốc).

- Xóa bỏ toàn bộ các bản ghi Nameserver mặc định cũ.

- Thay thế bằng cặp định danh NS mới do Cloudflare cấp phát (ví dụ:

alan.ns.cloudflare.com).

⚠️ Lưu ý: Quá trình cập nhật định tuyến toàn cầu diễn ra từ 15 phút đến 24 giờ tùy thuộc vào chỉ số TTL (Time to Live). Khi mạng lưới ghi nhận thay đổi, hệ thống sẽ cấp phát tự động chứng chỉ Free SSL (dạng Edge Certificate) và đưa tên miền sang trạng thái Active.

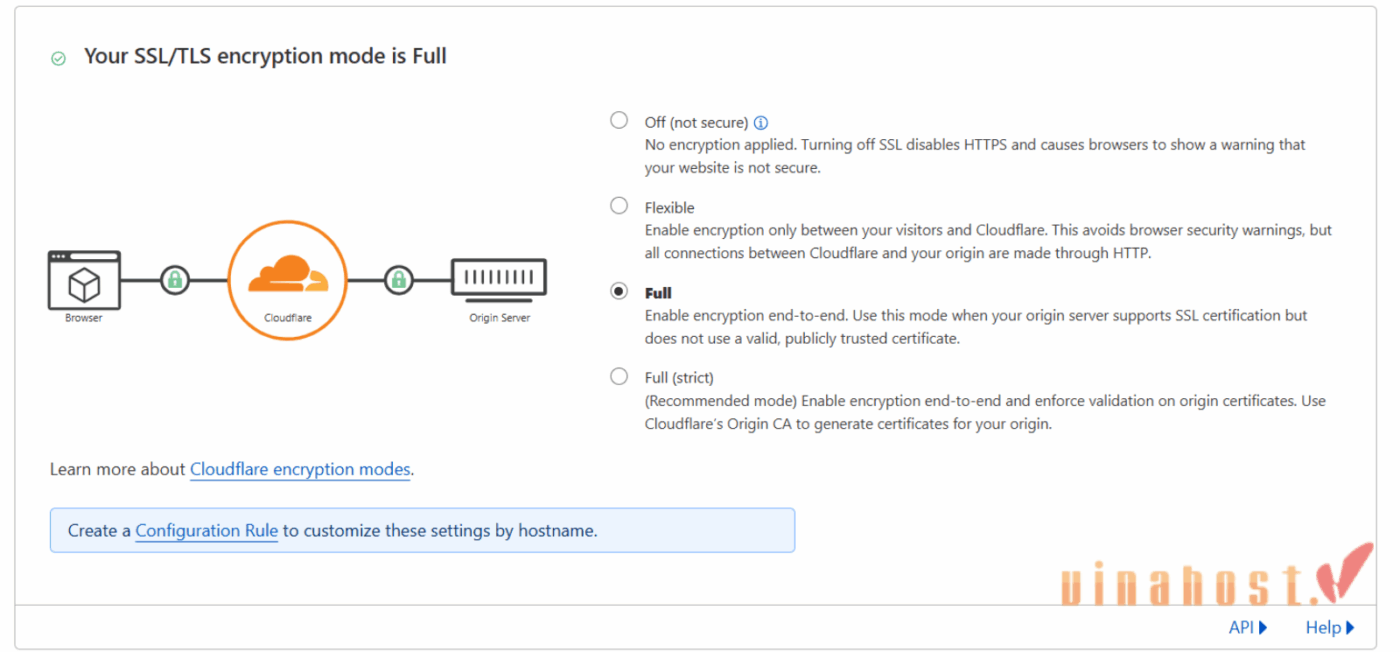

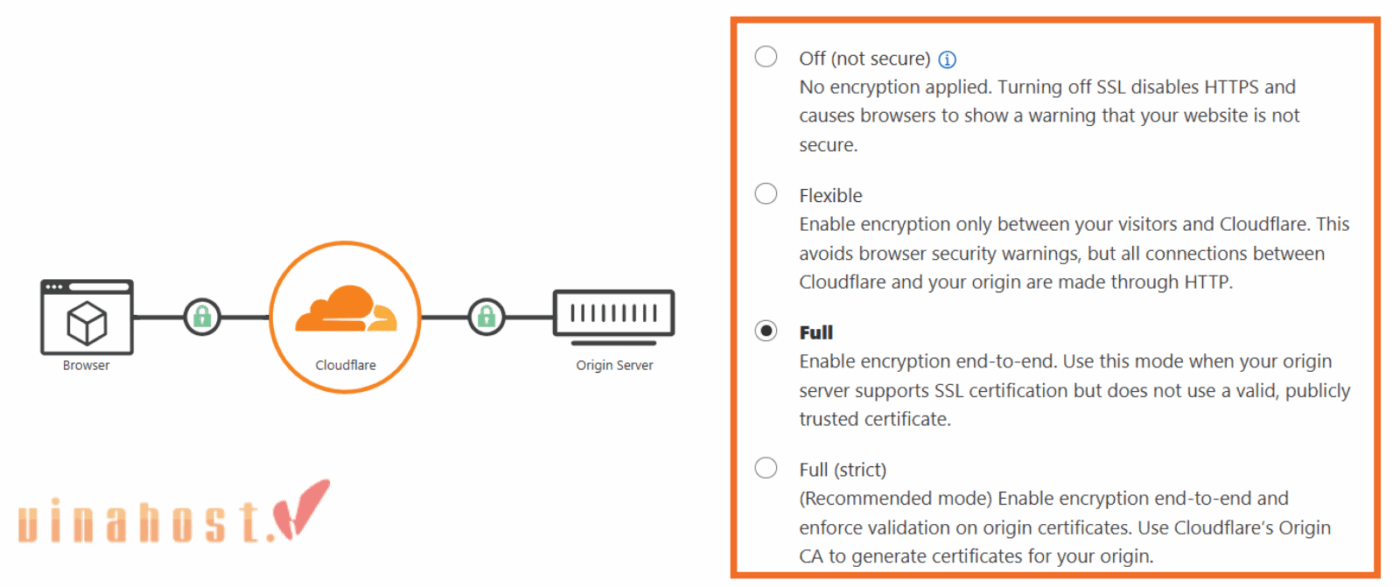

4.3. Bước 3: Thiết lập chế độ mã hóa SSL/TLS cho luồng truy cập

Đây là bước quyết định cách thức dữ liệu được mã hóa ở chặng kết nối từ hệ thống Cloudflare trả về Origin Server (máy chủ gốc). Thực hiện thiết lập như sau:

- Truy cập tab SSL/TLS trên thanh công cụ quản lý tên miền.

- Lựa chọn một trong các mức độ bảo mật: Off, Flexible, Full hoặc Full (Strict).

- Lưu cấu hình để hệ thống áp dụng luồng định tuyến mã hóa mới.

✅ Khuyến nghị từ VinaHost: Nếu máy chủ lưu trữ chưa có chứng chỉ số, chế độ Flexible sẽ giúp hiển thị HTTPS trên trình duyệt. Tuy nhiên, để tuân thủ kiến trúc mã hóa toàn trình (End-to-End Encryption) và tránh vòng lặp chuyển hướng ERR_SSL_PROTOCOL_ERROR, quản trị viên nên cấu hình chứng chỉ Origin CA trên máy chủ gốc và kích hoạt chế độ Full (Strict).

5. Cách cấu hình và đồng bộ Cloudflare SSL cho WordPress

Sau khi thiết lập vùng định tuyến trên Cloudflare, quản trị viên cần đồng bộ giao thức HTTPS trên mã nguồn WordPress để ngăn chặn tình trạng bất đồng bộ dữ liệu (Mixed Content) và lỗi vòng lặp chuyển hướng. Dưới đây là quy trình 5 bước kỹ thuật để tích hợp hoàn chỉnh.

5.1. Bước 1: Xác thực chứng chỉ Origin CA trên máy chủ gốc

Để kích hoạt chế độ mã hóa toàn trình Full (Strict) trên Cloudflare, máy chủ lưu trữ WordPress (Origin Server) bắt buộc phải phản hồi bằng một chứng chỉ số hợp lệ. Quản trị viên cần cài đặt Let’s Encrypt hoặc tạo chứng chỉ Cloudflare Origin CA để tích hợp vào Nginx/Apache.

✅ VinaHost khuyến nghị: Việc sử dụng Origin Certificate do chính Cloudflare cấp phát (thời hạn lên đến 15 năm) là phương án tối ưu nhất. Nó giúp mã hóa luồng dữ liệu nội bộ giữa Edge Server và Origin Server mà không cần thiết lập Cronjob gia hạn định kỳ như Let’s Encrypt, đồng thời loại bỏ hoàn toàn mã lỗi SSL 526 (Invalid SSL Certificate).

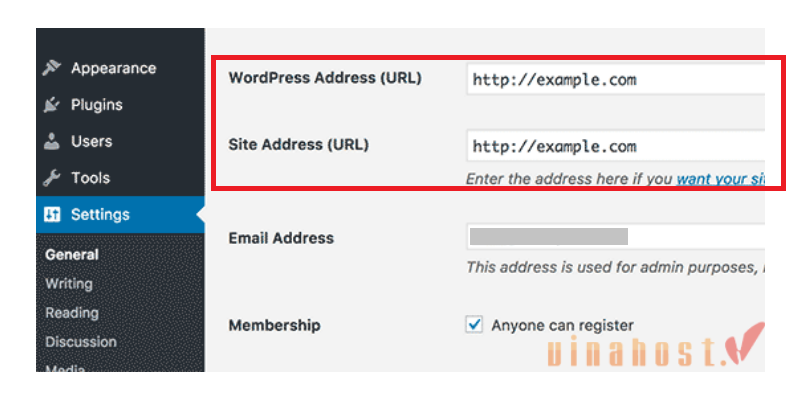

5.2. Bước 2: Cập nhật cấu hình URL trong cơ sở dữ liệu WordPress

Hệ thống WordPress cần được khai báo lại tiền tố giao thức mặc định. Trong trang quản trị (Dashboard), điều hướng đến Cài đặt (Settings) → Tổng quan (General) . Tại hai trường Địa chỉ WordPress (URL) và Địa chỉ trang web (URL) , thay đổi toàn bộhttp://thànhhttps://và lưu cấu hình.

✅ Kinh nghiệm xử lý lỗi: Trong trường hợp không thể truy cập Dashboard do lỗi chuyển hướng, kỹ thuật viên có thể ép buộc định tuyến bằng cách chèn hai dòng lệnh define(‘WP_HOME’,’https://yourdomain.com’); và define(‘WP_SITEURL’,’https://yourdomain.com’); trực tiếp vào file wp-config.php , hoặc sử dụng lệnh wp option update thông qua WP-CLI.

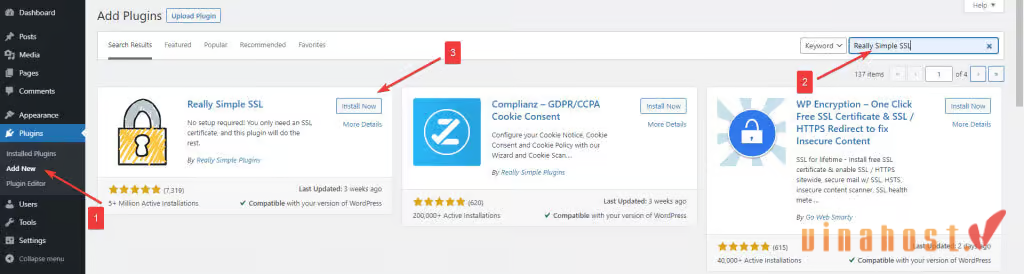

5.3. Bước 3: Thiết lập chuyển hướng và khắc phục Mixed Content

Để đảm bảo toàn bộ tài nguyên (hình ảnh, CSS, JS) trong bài viết cũ tải qua HTTPS, hãy cài đặt plugin SSL chuyên dụng như Really Simple SSL. Công cụ này sẽ tự động thiết lập các quy tắc chuyển hướng 301 và xử lý cảnh báo nội dung hỗn hợp (Mixed Content) trên trình duyệt.

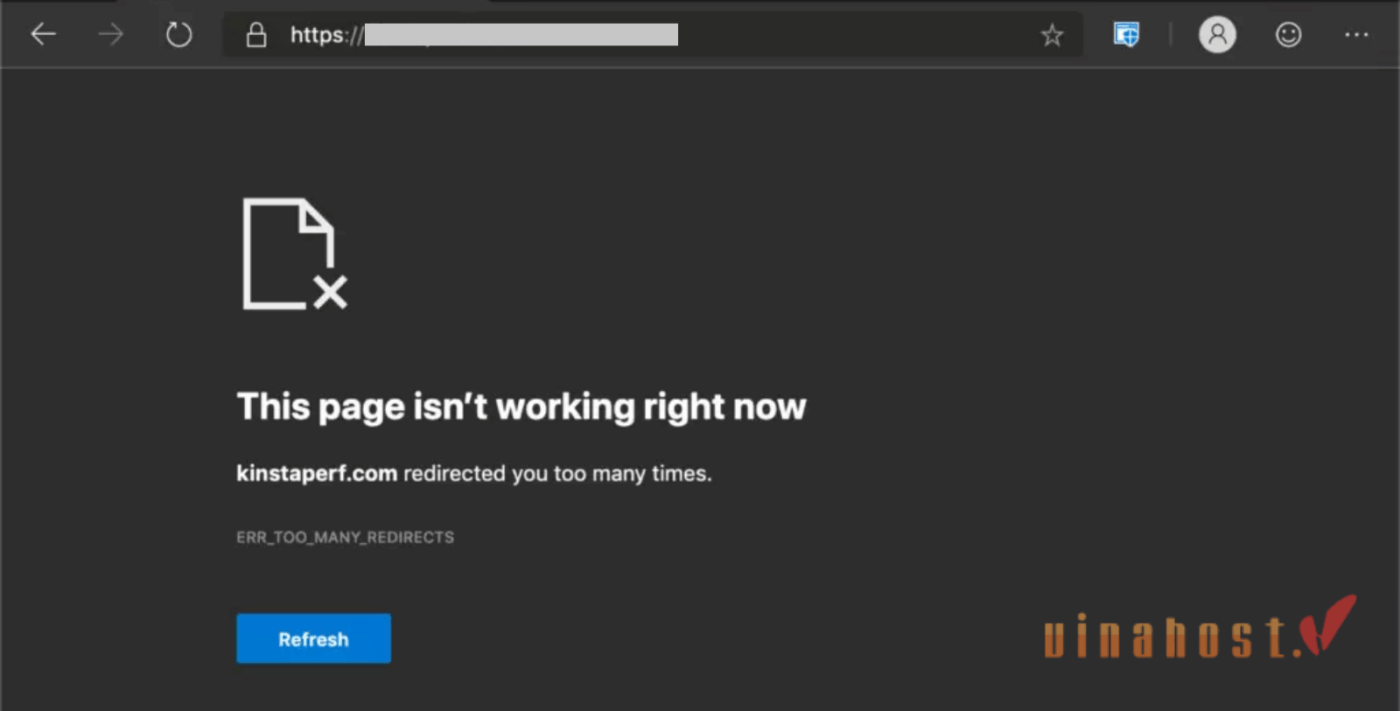

❌ Cảnh báo vòng lặp chuyển hướng: Xung đột phổ biến nhất là lỗi ERR_TOO_MANY_REDIRECTS khi quản trị viên bật chuyển hướng HTTP sang HTTPS đồng thời trên cả Cloudflare (Always Use HTTPS) và plugin của WordPress. Để xử lý, chỉ nên giao quyền chuyển hướng 301 cho mạng lưới biên (Edge) của Cloudflare và tắt tính năng Redirection trong plugin nội bộ.

5.4. Bước 4: Tối ưu bộ quy tắc Edge Certificates trên Cloudflare

Truy cập bảng điều khiển Cloudflare, điều hướng tới mục SSL/TLS → Edge Certificates và kích hoạt hai tính năng cốt lõi:

- Always Use HTTPS (đánh chặn mọi truy cập HTTP và chuyển hướng 301 sang HTTPS)

- Automatic HTTPS Rewrites (tự động viết lại các tài nguyên HTTP nhúng trong mã nguồn HTML).

✅ Bảo mật nâng cao: Khi hệ thống đã hoạt động ổn định trên giao thức mới, quản trị viên nên kích hoạt tính năng HTTP Strict Transport Security (HSTS) . Cơ chế này chỉ thị cho trình duyệt web (như Chrome, Firefox) ghi nhớ và chỉ kết nối với tên miền thông qua HTTPS trong tương lai, ngăn chặn tuyệt đối các kỹ thuật hạ cấp giao thức.

5.5. Bước 5: Dọn dẹp Cache và cập nhật chỉ mục tìm kiếm (SEO)

Thao tác cuối cùng là xóa toàn bộ bộ nhớ đệm nội bộ trên WordPress (qua các plugin như LiteSpeed Cache, WP Rocket) và thực hiện lệnh Purge Everything trong mục Caching của Cloudflare. Điều này buộc mạng lưới Anycast tìm nạp lại toàn bộ mã nguồn HTML đã được cập nhật liên kết HTTPS mới.

✅ VinaHost khuyến nghị: Để không làm gián đoạn lượng truy cập tự nhiên (Organic Traffic), hãy khởi tạo lại tệp XML Sitemap với các URL định dạng HTTPS. Sau đó, tiến hành khai báo lại thuộc tính tài sản (Property) trên Google Search Console để các bot tìm kiếm cập nhật chỉ mục dữ liệu an toàn một cách nhanh nhất.

6. Phân tích kiến trúc mã hóa SSL/TLS của Cloudflare

Hệ thống định tuyến của Cloudflare SSL cung cấp 3 mô hình bảo mật tương ứng với 3 mức độ tuân thủ kiến trúc mạng khác nhau: Flexible, Full và Full (Strict). Quản trị viên cần xác định rõ tình trạng hạ tầng của máy chủ gốc (Origin Server) để áp dụng chính sách mã hóa phù hợp, tránh tạo ra các lỗ hổng bảo mật trong quá trình truyền tải.

6.1. Chế độ Flexible: Mã hóa một phần

Chế độ Flexible SSL chỉ thiết lập mã hóa trên chặng kết nối từ trình duyệt của người dùng (Client) đến mạng lưới biên (Edge Network) của Cloudflare SSL. Tại chặng thứ hai, lưu lượng từ hệ thống Cloudflare được chuyển tiếp về máy chủ gốc hoàn toàn dưới dạng văn bản thuần túy thông qua giao thức HTTP cơ bản trên cổng 80.

Mô hình này tạo ra một lỗ hổng bảo mật nghiêm trọng ở nửa sau của luồng dữ liệu. Mặc dù trình duyệt vẫn hiển thị biểu tượng ổ khóa an toàn, toàn bộ thông tin nhạy cảm có thể bị đánh cắp thông qua các kỹ thuật tấn công Man in the middle nội mạng. Cấu hình Flexible chỉ mang tính chất giải quyết tạm thời cho các máy chủ đời cũ không có khả năng cài đặt chứng chỉ SSL độc lập.

6.2. Chế độ Full: Mã hóa toàn trình bỏ qua xác thực

Chế độ Full sử dụng cùng giao thức với yêu cầu của visitor: nếu visitor dùng HTTPS → Cloudflare kết nối origin qua HTTPS; nếu visitor dùng HTTP → Cloudflare kết nối origin qua HTTP. Chứng chỉ tại origin không được xác thực tính hợp lệ, cho phép dùng self-signed certificate hoặc chứng chỉ hết hạn.

⚠️ Lưu ý: Đặc tính kỹ thuật cốt lõi ở chế độ này là Cloudflare SSL sẽ tự động bỏ qua bước xác minh tính hợp lệ của chứng chỉ đang tồn tại trên máy chủ đích.

Cơ chế không xác thực này cho phép quản trị viên sử dụng chứng chỉ tự ký (Self-signed SSL) hoặc chứng chỉ đã hết hạn để tiết kiệm chi phí mà vẫn duy trì được luồng mã hóa chống rò rỉ dữ liệu thụ động. Giải pháp này đáp ứng tiêu chuẩn an toàn cơ bản cho các ứng dụng kiểm thử nội bộ hoặc các trang tin tức tĩnh không yêu cầu người dùng nhập thông tin định danh.

6.3. Chế độ Full (Strict): Định tuyến mã hóa xác thực nghiêm ngặt

Full (Strict) là kiến trúc mã hóa toàn trình cấp độ cao nhất, yêu cầu thiết lập lớp bảo vệ HTTPS xuyên suốt và bắt buộc xác thực định danh tại máy chủ gốc. Nền tảng Cloudflare SSL sẽ tự động ngắt kết nối (trả về lỗi 526) nếu chứng chỉ tại Origin Server hết hạn, không khớp định danh tên miền (SAN) hoặc không được ký bởi một Certificate Authority (CA) đáng tin cậy.

Cơ chế xác thực kép này đảm bảo tính toàn vẹn dữ liệu tuyệt đối và loại trừ mọi rủi ro giả mạo máy chủ. Đây là cấu hình bắt buộc đối với các nền tảng yêu cầu tuân thủ bảo mật khắt khe như hệ thống SSL thương mại điện tử, cổng thanh toán tài chính hoặc hệ thống SSL cho ngân hàng.

6.4. Đâu mới là chế độ tốt nhất?

Để chuẩn hóa quy trình ra quyết định, kiến trúc sư hệ thống cần đánh giá cấu hình dựa trên hai tham số kỹ thuật cốt lõi: Phạm vi mã hóa (Encryption Scope) và Tiêu chuẩn xác thực gốc (Origin Validation). Bảng dữ liệu dưới đây phân loại các kịch bản triển khai tương ứng với từng chế độ hoạt động.

| Chế độ mã hóa | Phạm vi mã hóa | Xác thực Origin | Ngữ cảnh triển khai kỹ thuật |

| Flexible | Client ↔ Cloudflare (Bỏ qua Origin) | Không áp dụng | Legacy Server không hỗ trợ cài đặt chứng chỉ SSL/Port 443. |

| Full | Toàn trình (End-to-End) | Bỏ qua kiểm tra CA và Expiration | Hệ thống sử dụng Self-signed SSL, môi trường kiểm thử |

| Full (Strict) | Toàn trình (End-to-End) | Kiểm tra CA hợp lệ, SAN và Expiration | Hệ thống Production, e-Commerce, yêu cầu mã hóa chuẩn doanh nghiệp. |

Trong môi trường vận hành thực tế, việc hạ cấp cấu hình xuống Flexible hoặc Full thường dẫn đến các lỗ hổng tuân thủ bảo mật dữ liệu. Đối với doanh nghiệp SME và các dự án đòi hỏi tính bảo mật cao, VinaHost luôn khuyến nghị việc thiết lập chứng chỉ Origin CA (miễn phí 15 năm) kết hợp cùng chế độ Full (Strict) nhằm thiết lập mô hình Zero Trust vững chắc nhất cho mạng lưới.

7. Hướng dẫn xử lý các lỗi SSL thường gặp với Cloudflare

Trong quá trình tích hợp Cloudflare SSL, kiến trúc sư hệ thống có thể đối mặt với các sự cố gián đoạn định tuyến hoặc xung đột giao thức. Phân tích nguyên nhân gốc rễ dựa trên mã trạng thái HTTP và bản ghi log hệ thống là bước đầu tiên để khôi phục dịch vụ.

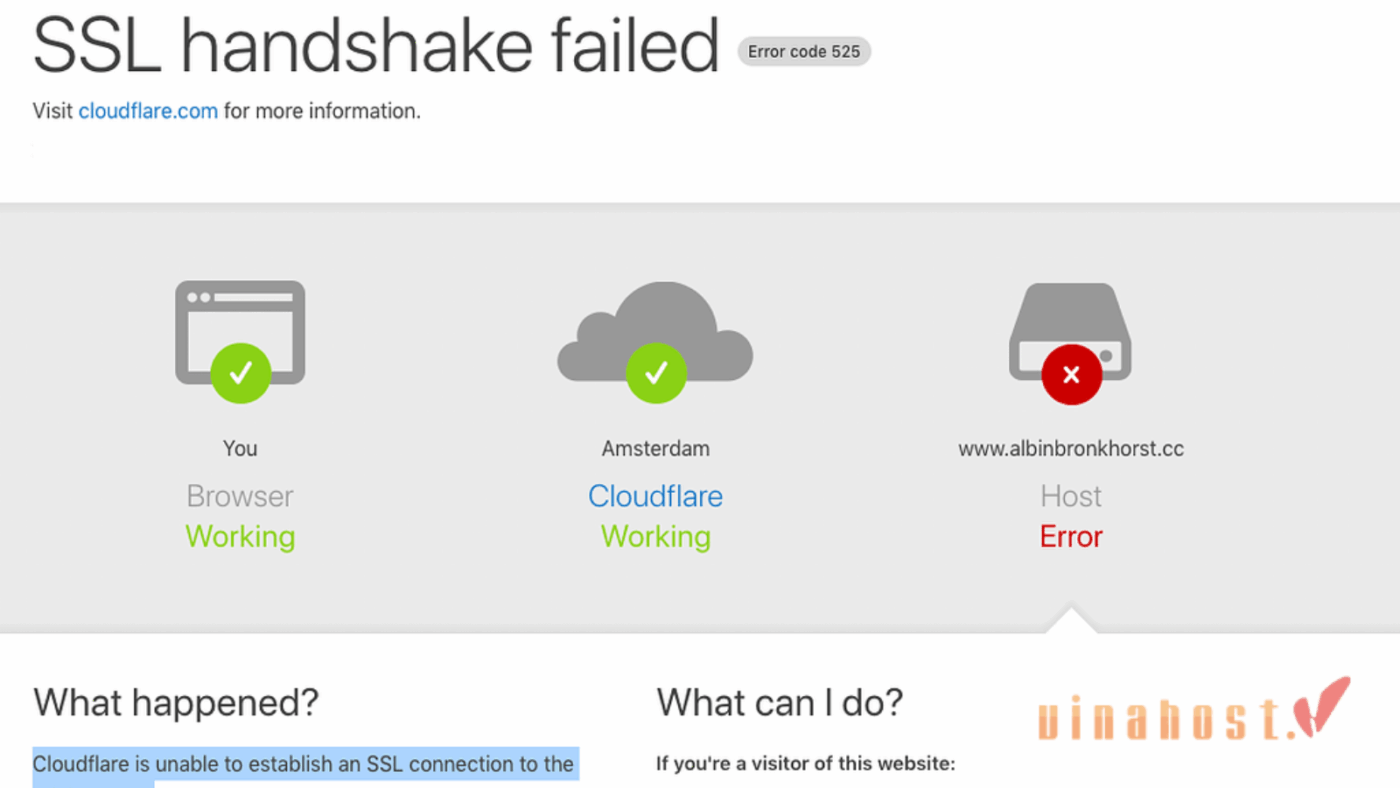

7.1. Lỗi 525: SSL Handshake Failed

Lỗi 525 SSL Handshake Failed biểu thị sự thất bại trong quá trình thỏa thuận mã hóa (TLS Handshake) giữa máy chủ biên của Cloudflare (Edge Server) và máy chủ gốc (Origin Server). Trình duyệt của người dùng vẫn thiết lập kết nối thành công đến Cloudflare SSL, nhưng mạng lưới Anycast bị từ chối kết nối khi cố gắng lấy dữ liệu từ hosting.

Nguyên nhân cốt lõi thường phát sinh khi quản trị viên cấu hình chế độ Full (Strict) nhưng máy chủ gốc không sở hữu chứng chỉ hợp lệ, chứng chỉ đã hết hạn hoặc web server chưa được cài đặt chuẩn SNI. Việc máy chủ sử dụng các bộ thư viện mã hóa (Cipher Suites) lỗi thời cũng khiến tiến trình bắt tay bảo mật bị hủy bỏ.

Thao tác chẩn đoán và khắc phục:

- Truy cập máy chủ gốc qua IP trực tiếp, kiểm tra chuỗi chứng chỉ (Certificate Chain) để xác nhận hiệu lực của chứng chỉ số.

- Nếu chứng chỉ gốc đã hết hạn, tiến hành cấp phát mới thông qua Let’s Encrypt hoặc cài đặt Cloudflare Origin CA.

- Truy cập Cloudflare Dashboard, điều hướng đến SSL/TLS → Overview và hạ cấp tạm thời xuống chế độ Full (nếu dùng Self-signed SSL) để khôi phục kết nối.

⚠️ Lưu ý: Đừng bao giờ hạ cấp xuống chế độ Flexible nếu máy chủ gốc đã hỗ trợ Port 443. Thay vào đó, hãy ưu tiên khởi tạo chứng chỉ Origin CA (hỗ trợ mã hóa bằng thuật toán ECC) để thiết lập kết nối Full (Strict) vĩnh viễn, tối ưu cả về bảo mật lẫn hiệu năng tính toán.

7.2. Lỗi Mixed Content (Nội dung hỗn hợp)

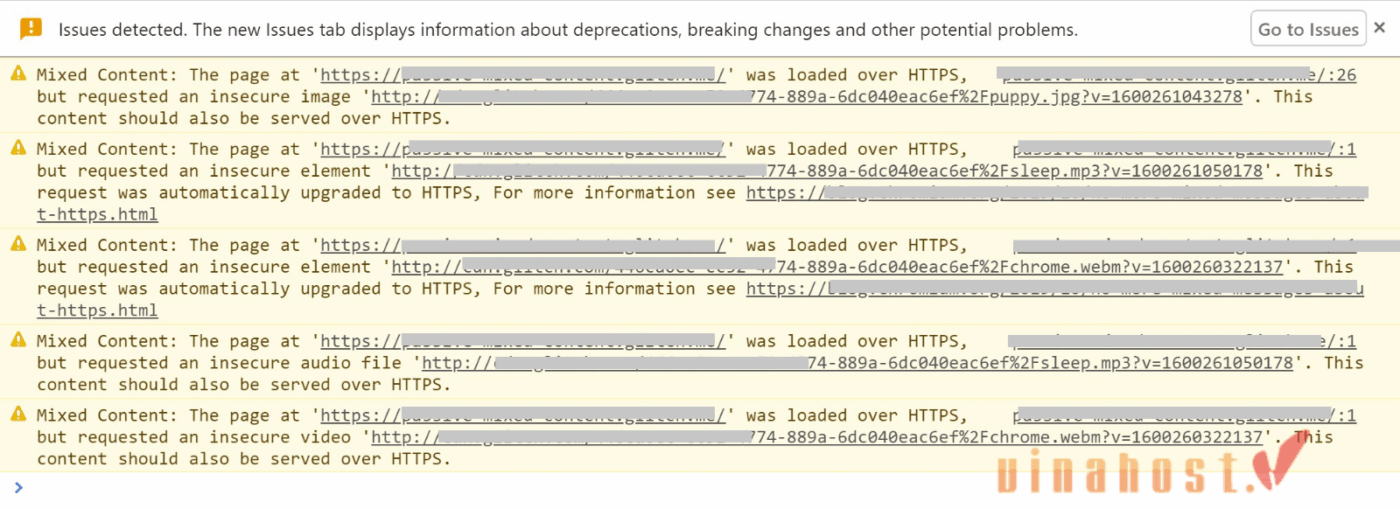

Cảnh báo Mixed Content xuất hiện khi cấu trúc HTML cốt lõi (DOM) được tải qua kết nối HTTPS bảo mật, nhưng các tài nguyên phụ trợ như hình ảnh tĩnh, file CSS hoặc JavaScript lại bị ép buộc tải qua đường dẫn HTTP dạng văn bản thuần túy. Sự bất đồng bộ này phá vỡ tính toàn vẹn của kết nối SSL.

Theo cơ chế an ninh mạng của các trình duyệt hiện đại (như Chrome, Edge), các luồng dữ liệu HTTP này sẽ bị chặn hiển thị trực tiếp để ngăn ngừa rủi ro chèn mã độc. Lỗi này đặc biệt phổ biến trên nền tảng WordPress khi cơ sở dữ liệu MySQL lưu cứng các đường dẫn tĩnh dạng absolute URL thay vì relative URL.

Thao tác chẩn đoán và khắc phục:

- Trong trang quản lý Cloudflare SSL, mục SSL/TLS → Edge Certificates , kích hoạt tính năng Automatic HTTPS Rewrites .

- Đối với WordPress, cài đặt plugin Really Simple SSL để ép buộc viết lại luồng định tuyến (URL Rewriting) từ HTTP sang HTTPS.

- Nhấn F12 trên trình duyệt, mở tab Console để định vị chính xác file tĩnh đang tải qua HTTP và can thiệp sửa mã nguồn thủ công (nếu cấu hình tự động thất bại).

✅ Việc dựa dẫm vào plugin có thể làm chậm thời gian tải trang (TTFB). Cách giải quyết triệt để nhất là sử dụng lệnh wp search-replace ‘http://yourdomain.com’ ‘https://yourdomain.com’ qua giao diện dòng lệnh WP-CLI để thay đổi trực tiếp URL nội bộ trong Database.

7.3. Lỗi Redirect Loop (Vòng lặp chuyển hướng)

Sự cố Redirect Loop (tương đương cảnh báo ERR_TOO_MANY_REDIRECTS) xảy ra khi luồng truy cập rơi vào một vòng lặp chuyển hướng mã trạng thái 301 vô tận giữa mạng lưới biên của Cloudflare và máy chủ lưu trữ. Để tự bảo vệ khỏi tình trạng cạn kiệt tài nguyên mạng, trình duyệt sẽ tự động ngắt kết nối và hiển thị mã lỗi.

Cấu hình gây xung đột điển hình nhất là việc thiết lập Cloudflare SSL ở chế độ Flexible nhưng đồng thời kích hoạt quy tắc ép buộc HTTPS (Force HTTPS) trên máy chủ gốc (qua tệp.htaccesshoặc Nginx config). Khi Cloudflare gửi request HTTP về máy chủ gốc, máy chủ này lập tức trả về lệnh 301 yêu cầu dùng HTTPS, dữ liệu quay lại Cloudflare và tiếp tục bị ném về Origin Server dưới dạng HTTP, tạo thành vòng lặp.

Thao tác chẩn đoán và khắc phục:

- Truy cập Cloudflare Dashboard ( SSL/TLS → Overview ), nâng cấp chế độ mã hóa từ Flexible lên Full hoặc Full (Strict) nếu hosting đã mở sẵn cổng 443.

- Truy cập máy chủ gốc, vô hiệu hóa các tệp tin hoặc plugin đang thực hiện lệnh Redirect 301 tự động (Ví dụ: Xóa đoạn mã Force HTTPS trong tệp

.htaccess). - Thực hiện lệnh Purge Everything trên Cloudflare Cache để xóa bỏ bộ nhớ đệm định tuyến cũ đang lưu trữ lệnh chuyển hướng hỏng.

❌ Cảnh báo: Tuyệt đối không giao quyền chuyển hướng (Redirection) cho cả Edge Server lẫn Origin Server cùng lúc. VinaHost khuyến nghị kiến trúc chuẩn: Tắt mọi cấu hình Redirect trên web server gốc, và chỉ bật duy nhất tính năng Always Use HTTPS trên nền tảng Cloudflare để tập trung hóa quản lý luồng dữ liệu.

Giải đáp các câu hỏi thường gặp về Cloudflare SSL

Cloudflare SSL có thực sự miễn phí không?

Có. Gói Universal SSL được cấp phát tự động và miễn phí hoàn toàn thông qua các chứng chỉ dùng chung (Shared SSL) do Let’s Encrypt hoặc Google Trust Services ủy quyền.

Nền tảng này không thu phí duy trì hàng năm cho lớp bảo mật Transport cơ bản. Tuy nhiên, quản trị viên sẽ cần nâng cấp lên gói trả phí nếu hệ thống yêu cầu sử dụng chứng chỉ tùy chỉnh (Custom SSL) hoặc cần hiển thị định danh doanh nghiệp (OV SSL/EV SSL).

Mất bao lâu để Cloudflare SSL được kích hoạt?

Hệ thống thường mất từ 15 đến 30 phút để thiết lập vỏ bọc mã hóa thành công sau khi quản trị viên hoàn tất việc cập nhật Nameserver trên bảng điều khiển.

Tốc độ kích hoạt này phụ thuộc hoàn toàn vào thời gian phân giải DNS toàn cầu và chỉ số TTL (Time to Live) của nhà cung cấp tên miền gốc. Trong trường hợp DNS cũ bị treo bộ nhớ đệm (cache), quá trình đồng bộ trạng thái Active có thể kéo dài tối đa 24 giờ.

Sử dụng Cloudflare SSL có làm chậm website không?

Không làm chậm, ngược lại còn tối ưu hóa chỉ số thời gian phản hồi (TTFB). Quy trình bắt tay bảo mật (TLS Handshake) được thực thi trực tiếp tại máy chủ biên (Edge Server) thay vì chạy đường vòng về Origin Server.

Việc tích hợp song song với mạng lưới Anycast CDN và giao thức HTTP/3 giúp luồng dữ liệu đã mã hóa được phân phối từ trung tâm dữ liệu gần với vị trí người dùng nhất, cắt giảm đáng kể băng thông và tài nguyên xử lý cho máy chủ gốc.

Chế độ SSL nào của Cloudflare là tốt nhất cho website?

Chế độ Full (Strict) là tiêu chuẩn bảo mật cao nhất và được VinaHost bắt buộc khuyến nghị đối với mọi hệ thống website vận hành thực tế.

Cấu hình này thiết lập mã hóa toàn trình (End-to-End Encryption) và yêu cầu máy chủ gốc phải phản hồi bằng một chứng chỉ CA hợp lệ. Nó vá hoàn toàn các lỗ hổng đánh chặn dữ liệu nội mạng mà chế độ Flexible (chỉ mã hóa một nửa) hoặc Full (bỏ qua xác thực chứng chỉ) để lại.

Cloudflare Origin Certificate là gì và khi nào nên sử dụng?

Origin CA là chứng chỉ tự ký nội bộ do Cloudflare cấp phát miễn phí (thời hạn lên đến 15 năm) để cài đặt trực tiếp lên web server (Nginx/Apache hoặc thông qua cPanel).

Chứng chỉ này chỉ có tác dụng giải mã luồng dữ liệu backend giữa Edge Server và Origin Server, không phục vụ trình duyệt người dùng cuối. Nó giải quyết triệt để rủi ro lỗi 526 (Invalid SSL) khi thiết lập chế độ Full (Strict) mà không đòi hỏi hệ thống phải mua chứng chỉ thương mại bên ngoài.

Tôi có cần gia hạn (renew) SSL của Cloudflare không?

Toàn bộ quy trình quản lý vòng đời chứng chỉ (Certificate Lifecycle), bao gồm việc xác thực lại định danh và gia hạn, được tự động hóa 100% ngầm trên hệ thống máy chủ biên của Cloudflare.

Quản trị viên không cần thiết lập Cronjob hay can thiệp thủ công bằng dòng lệnh (như Certbot). Hệ thống sẽ tự động thiết lập bản ghi TXT hoặc HTTP ảo để xác thực với CA gốc trước 30 ngày so với thời điểm hết hạn của gói Universal SSL, đảm bảo website không bao giờ bị rớt HTTPS.

Kết luận

Việc triển khai Cloudflare SSL là bước đi bắt buộc để thiết lập lớp vỏ bọc mã hóa tại mạng lưới biên, giúp bảo vệ website khỏi các cuộc tấn công trung gian và cải thiện tín hiệu xếp hạng trên các công cụ tìm kiếm. Để đạt hiệu suất bảo mật tối ưu, quản trị viên nên ưu tiên cấu hình chế độ Full (Strict) kết hợp cùng chứng chỉ Free SSL Origin CA nhằm đảm bảo tính toàn vẹn dữ liệu xuyên suốt từ người dùng đến máy chủ gốc.

Đội ngũ kỹ thuật chuyên nghiệp VinaHost sẵn sàng hỗ trợ rà soát cấu hình và tư vấn các giải pháp SSL doanh nghiệp phù hợp với từng quy mô hạ tầng. Mời bạn truy cập vào blog của VinaHost TẠI ĐÂY để theo dõi thêm nhiều bài viết mới. Hoặc nếu bạn muốn được tư vấn thêm thì có thể liên hệ với chúng tôi qua:

- Email: support@vinahost.vn

- Hotline: 1900 6046

- Livechat: https://livechat.vinahost.vn/chat.php

Tiếng Việt

Tiếng Việt English

English 简体中文

简体中文